クイック スタート: Microsoft Sentinel をオンボードする

このクイックスタートでは、Microsoft Sentinel を有効にして、コンテンツ ハブからソリューションをインストールします。 次に、データ コネクタを設定して、Microsoft Sentinel へのデータの取り込みを開始します。

Microsoft Sentinel には、Microsoft Defender XDR サービス間コネクタなど、Microsoft 製品用の多くのコネクタが付属しています。 また、Syslog や Common Event Format (CEF) など、Microsoft 以外の製品用の組み込みコネクタを有効にすることもできます。 このクイックスタートでは、Microsoft Sentinel 用の Azure アクティビティ ソリューションで使用できる Azure アクティビティ データ コネクタを使用します。

API を使用して Microsoft Sentinel にオンボードするには、サポートされている最新バージョンの Sentinel オンボードの状態を参照してください。

前提条件

アクティブな Azure サブスクリプション。 お持ちでない場合は、開始する前に無料アカウントを作成してください。

Log Analytics ワークスペース。 Log Analytics ワークスペースの作成方法を確認してください。 Log Analytics ワークスペースの詳細については、「Azure Monitor ログのデプロイの設計」を参照してください。

Microsoft Sentinel に使用される Log Analytics ワークスペースに既定の 30 日の保持期間が設定されている場合があります。 Microsoft Sentinel のすべての機能を使用できるようにするには、保持期間を 90 日間に引き上げてください。 データ保持とアーカイブの各ポリシーを Azure Monitor ログで構成します。

アクセス許可:

Microsoft Sentinel を有効にするには、Microsoft Sentinel ワークスペースが存在するサブスクリプションへの共同作成者のアクセス許可が必要です。

Microsoft Sentinel を使用するには、ワークスペースが属しているリソース グループに対する Microsoft Sentinel 共同作成者またはMicrosoft Sentinel 閲覧者のいずれかのアクセス許可が必要です。

コンテンツ ハブでソリューションをインストールまたは管理するには、ワークスペースが属するリソース グループに対する Microsoft Sentinel 共同作成者ロールが必要です。

Microsoft Sentinel は有料サービスです。 価格オプションと「Microsoft Sentinel の価格」ページを確認します。

運用環境に Microsoft Sentinel をデプロイする前に、Microsoft Sentinel をデプロイするためのデプロイ前アクティビティと前提条件を確認してください。

Microsoft Sentinel を有効にする

作業を開始するには、既存のワークスペースに Microsoft Sentinel を追加するか、新しいワークスペースを作成します。

Azure Portal にサインインします。

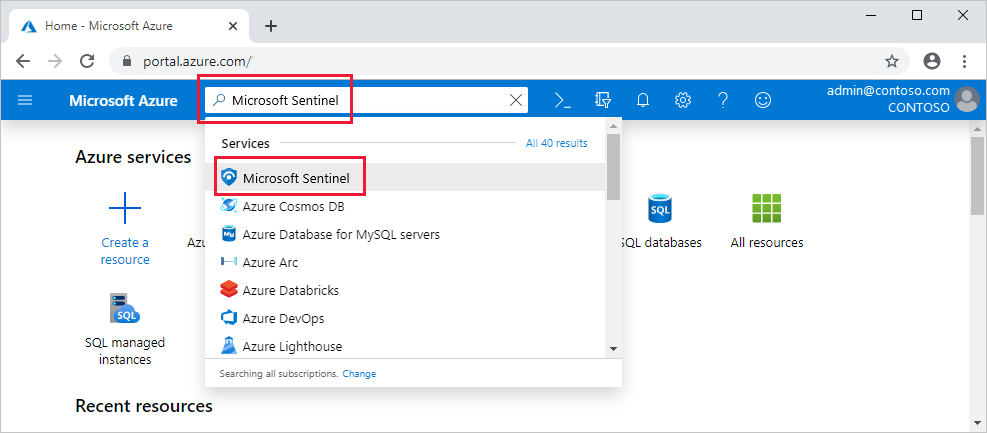

Microsoft Sentinel を検索して選択します。

[作成] を選択します

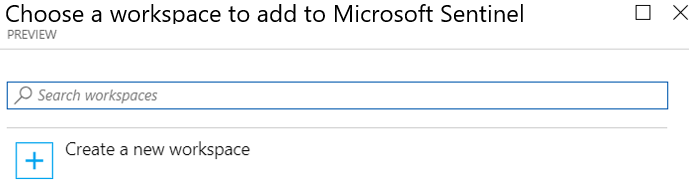

使用するワークスペースを選択するか、新しいワークスペースを作成します。 複数のワークスペースで Microsoft Sentinel を実行できますが、データは 1 つのワークスペースに分離されます。

- Microsoft Defender for Cloud によって作成された既定のワークスペースは一覧に表示されません。 これらのワークスペースに Microsoft Sentinel をインストールすることはできません。

- Microsoft Sentinel は、一度ワークスペースにデプロイされると、そのワークスペースを他のリソース グループやサブスクリプションに移動することをサポートしていません。

[追加] を選択します。

コンテンツ ハブからソリューションをインストールする

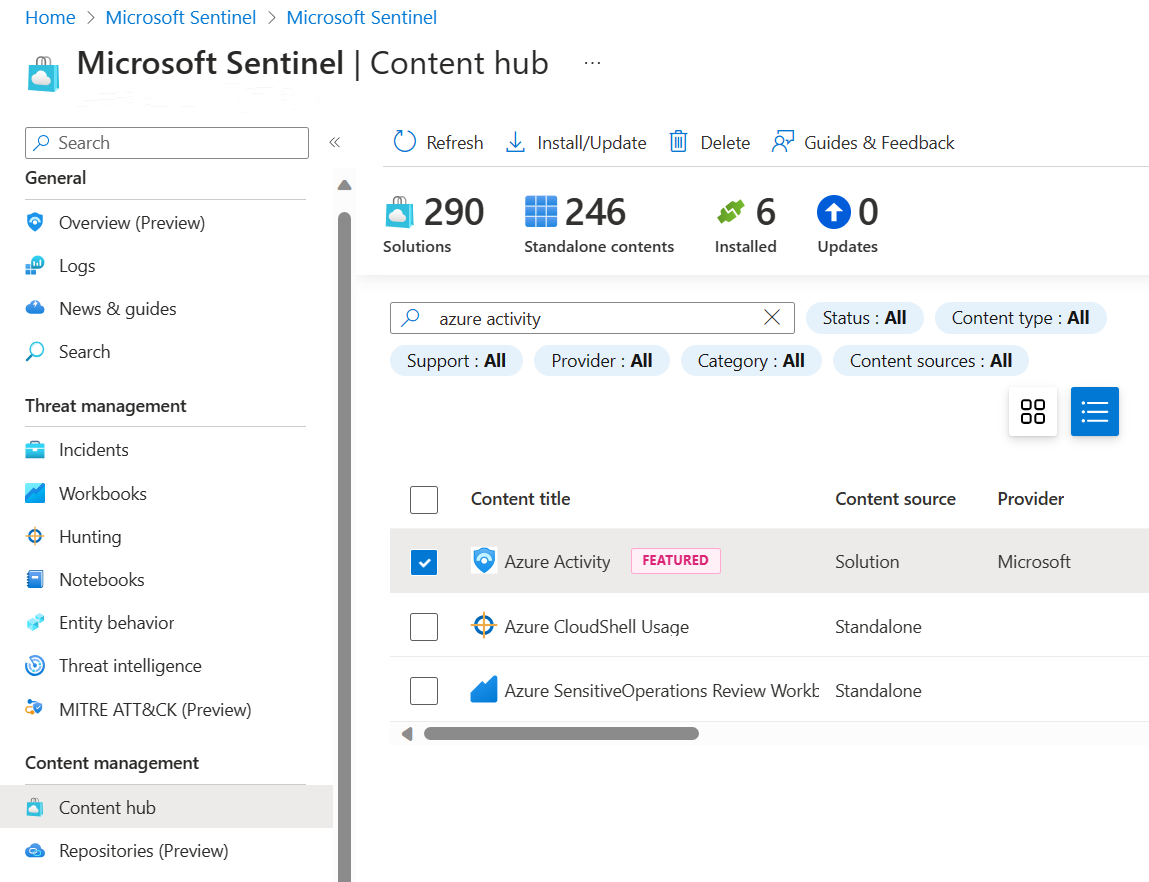

Microsoft Sentinel のコンテンツ ハブは、データ コネクタを含むすぐに使用できるコンテンツを検出して管理するための一元的な場所です。 このクイックスタートでは、Azure アクティビティ用のソリューションをインストールします。

Microsoft Sentinel で、[コンテンツ ハブ] を選択します。

[Azure アクティビティ] ソリューションを見つけて選択します。

ページの上部にあるツール バーで

[インストール/アップデート] を選択します。

[インストール/アップデート] を選択します。

データ コネクタを設定する

Microsoft Sentinel でサービスとアプリからのデータを取り込むには、サービスに接続して、Microsoft Sentinel にイベントとログを転送します。 このクイックスタートでは、データ コネクタをインストールして、Azure アクティビティのデータを Microsoft Sentinel に転送します。

Microsoft Sentinel で、[データ コネクタ] を選択します。

[Azure アクティビティ] データ コネクタを検索して選択します。

コネクタの詳細ペインで、[コネクタ ページを開く] を選択します。

コネクタを構成する手順を確認します。

[[Azure Policy の割り当て] ウィザードの起動] を選択します。

[基本] タブで、[スコープ] を、Microsoft Sentinel に送信するアクティビティがあるサブスクリプションとリソース グループに設定します。 たとえば、Microsoft Sentinel インスタンスを含むサブスクリプションを選択します。

[パラメーター] タブをクリックします。

[プライマリ Log Analytics ワークスペース] を設定します。 これは、Microsoft Sentinel がインストールされているワークスペースである必要があります。

[確認と作成]、[作成] の順に選択します。

アクティビティ データを生成する

Microsoft Sentinel 用の Azure アクティビティ ソリューションに含まれていたルールを有効にして、いくつかのアクティビティ データを生成してみましょう。 この手順では、コンテンツ ハブでコンテンツを管理する方法も示します。

Microsoft Sentinel で、[コンテンツ ハブ] を選択します。

[Azure アクティビティ] ソリューションを見つけて選択します。

右側のペインで、[管理] を選択します。

ルール テンプレートの [疑わしいリソースのデプロイ] を見つけて選択します。

[構成] を選択します。

ルールを選択し、ルールを作成します。

[全般] タブで、[状態] を有効に変更します。 残りの値は既定値のまま使用します。

その他のタブでは既定値をそのまま使用します。

[確認と作成] タブで、[作成] を選択します。

Microsoft Sentinel に取り込まれたデータを表示する

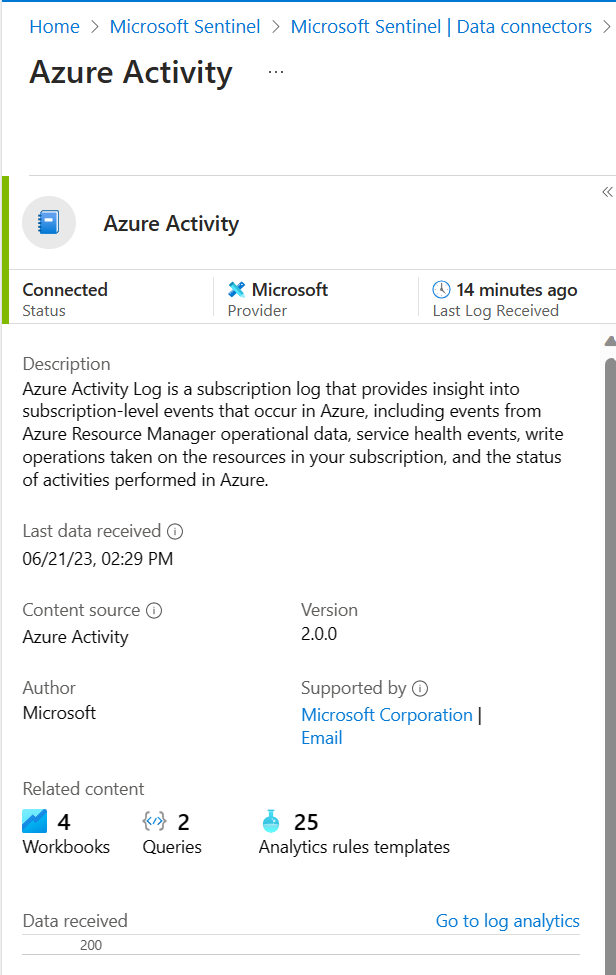

Azure アクティビティ データ コネクタを有効にし、いくつかのアクティビティ データを生成したので、ワークスペースに追加されたアクティビティ データを表示しましょう。

Microsoft Sentinel で、[データ コネクタ] を選択します。

[Azure アクティビティ] データ コネクタを検索して選択します。

コネクタの詳細ペインで、[コネクタ ページを開く] を選択します。

データ コネクタの [状態] を確認します。 [接続済み] である必要があります。

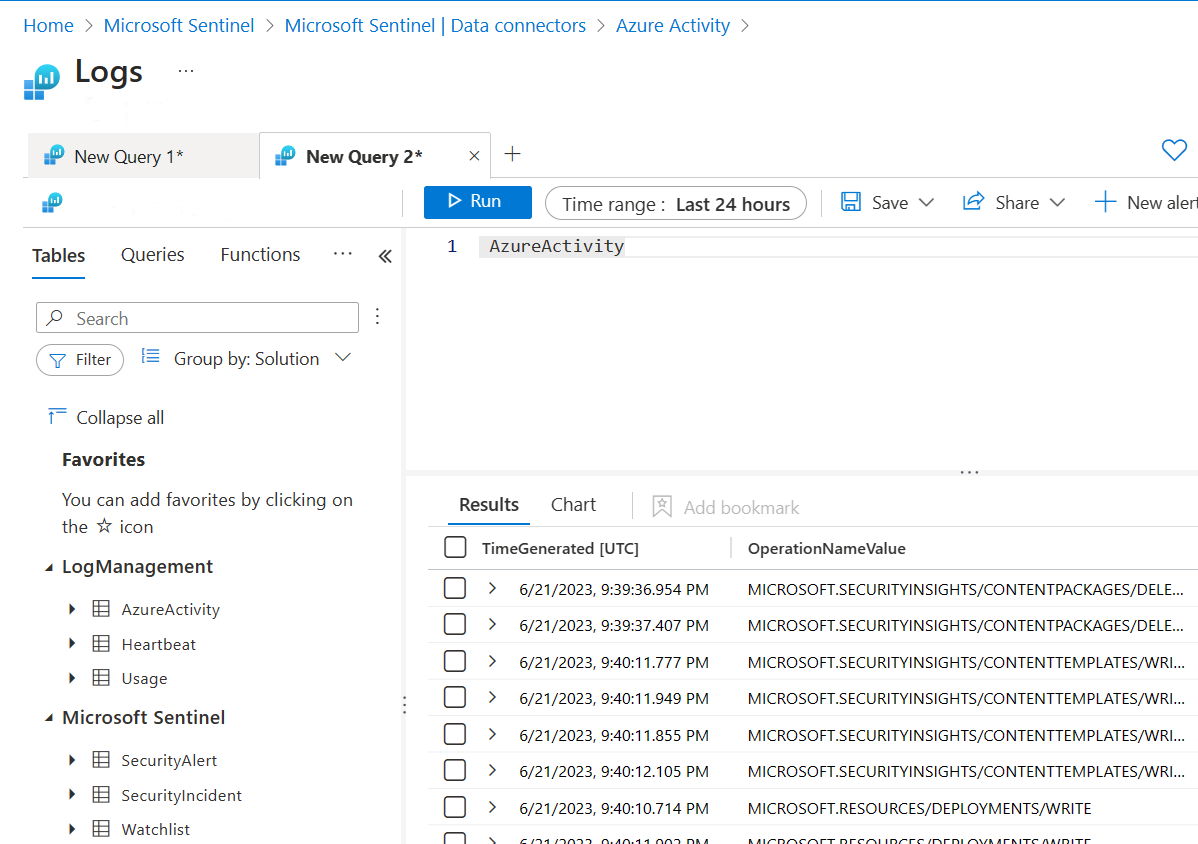

グラフの上の左側のペインで、[ログ分析に移動] を選択します。

ペインの上部で、[新しいクエリ 1] タブの横にある + を選択して、新しいクエリ タブを追加します。

クエリ ペインで、次のクエリを実行して、ワークスペースに取り込まれたアクティビティ データを表示します。

AzureActivity

次の手順

このクイックスタートでは、Microsoft Sentinel を有効にして、コンテンツ ハブからソリューションをインストールしました。 次に、データ コネクタを設定して、Microsoft Sentinel へのデータの取り込みを開始しました。 また、ワークスペース内でデータを表示することで、データが取り込まれていることも確認しました。

- ダッシュボードとブックを使用して収集したデータを視覚化するには、「収集されたデータの視覚化」を参照してください。

- 分析ルールを使用して脅威を検出するには、「チュートリアル: Microsoft Sentinel で分析ルールを使用して脅威を検出する」を参照してください。