Microsoft Defender for Identity センサー設定を構成する

この記事では、データの表示を開始するために Microsoft Defender for Identity センサー設定を正しく構成する方法について説明します。 Defender for Identity の完全な機能を利用するには、追加の構成と統合を行う必要があります。

センサー設定の表示と構成

Defender for Identity センサーがインストールされたら、次の操作を行って Defender for Identity センサーの設定を表示して構成します。

Microsoft Defender XDR で、 [設定]>[ID]>[センサー]の順に進みます。 次に例を示します。

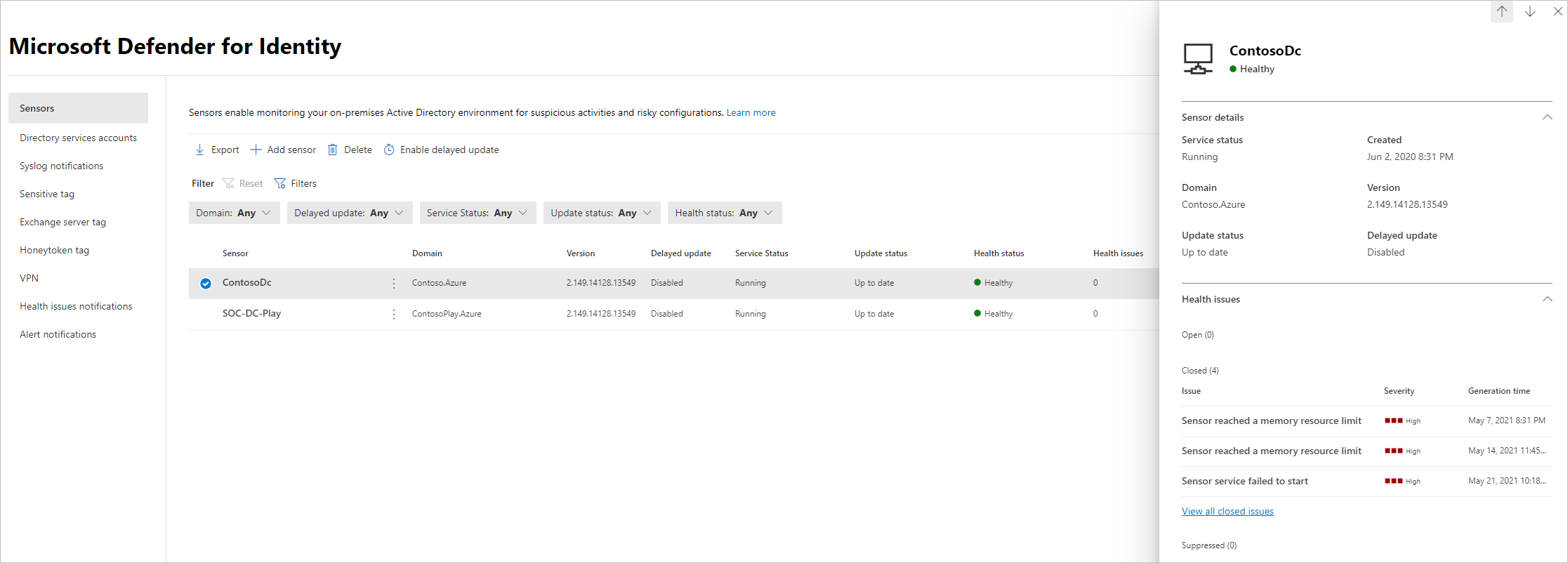

[センサー] ページには、すべての Defender for Identity センサーが表示され、センサーごとに次の詳細が一覧表示されます。

- センサー名

- Sensor ドメイン メンバーシップ

- センサーのバージョン番号

- 更新を 遅らせる必要があるかどうか

- センサーのサービス稼働状態

- センサーの状態

- センサーの正常性状態

- 正常性の問題の数

- センサーが作成された時期

詳細については、「センサーの詳細」を参照してください。

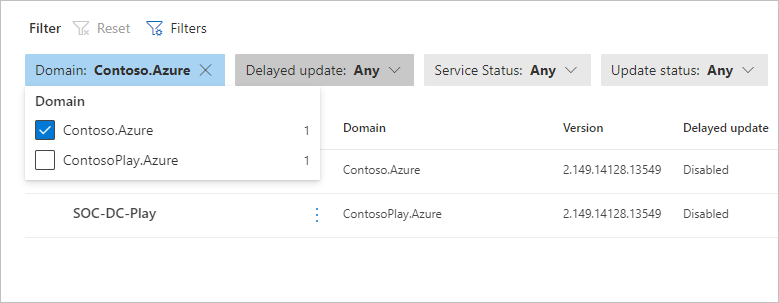

[フィルター] を選択して、表示するフィルターを選択します。 次に例を示します。

表示されるフィルターを使用して、表示するセンサーを決定します。 次に例を示します。

センサーを選択すると、センサーとその正常性状態に関する詳細情報が示された詳細ウィンドウが表示されます。 次に例を示します。

下にスクロールして [センサーの管理] を選択すると、センサーの詳細を構成できるウィンドウが表示されます。 次に例を示します。

次のセンサーの詳細を設定します。

名前 内容 説明 省略可。 Defender for Identity センサーの説明を入力します。 ドメイン コントローラー (FQDN) Defender for Identity スタンドアロン センサー および AD FS/AD CS サーバーにインストールされたセンサーには必須であり、Defender for Identity センサー用には変更できません。

ドメイン コントローラーの完全な FQDN を入力し、プラス記号を選択して一覧に追加します。 たとえば、 DC1.domain1.test.local。

[ドメイン コントローラー] の一覧で定義したサーバーの場合:

- Defender for Identity スタンドアロン センサーによってポート ミラー経由でトラフィックが監視されているすべてのドメイン コントローラーは、 [ドメイン コントローラー] の一覧に表示される必要があります。 ドメイン コントローラーが [ドメイン コントローラー] の一覧に表示されていない場合、疑わしいアクティビティの検出が期待どおりに機能しない可能性があります。

- リスト内の少なくとも 1 つのドメイン コントローラーはグローバル カタログである必要があります。 これにより、Defender for Identity は、フォレスト内の他のドメイン内のコンピューター オブジェクトとユーザー オブジェクトを解決できます。ネットワーク キャプチャ アダプター 必須。

- Defender for Identity センサーの場合、組織内の他のコンピューターとの通信に使用されるすべてのネットワーク アダプター。

- 専用サーバー上の Defender for Identity スタンドアロン センサーの場合は、宛先ミラーポートとして構成されているネットワーク アダプターを選択します。 これらのネットワーク アダプターは、ミラーされたドメイン コントローラー トラフィックを受信します。[センサー] ページで、 [エクスポート] を選択してセンサーの一覧を .csv ファイルにエクスポートします。 次に例を示します。

インストールの検証

以下の手順を使用して、Defender for Identity センサーのインストールを検証します。

Note

AD FS または AD CS サーバーにインストールする場合は、別の検証を使用します。 詳細については、「AD FS/AD CS サーバーでのデプロイの成功を検証する」を参照してください。

デプロイが成功したことを検証します。

Defender for Identity センサーが正常にデプロイされたことを検証するには、次のようにします。

Azure Advanced Threat Protection センサー という名前のサービスがセンサー マシンで実行されていることを確認します。 Defender for Identity センサーの設定を保存した後、サービスが開始されるまでに数秒かかる場合があります。

サービスが開始されない場合は、 Microsoft.Tri.sensor-Errors.log ファイルを確認します。既定では、

%programfiles%\Azure Advanced Threat Protection sensor\<sensor version>\Logsにあります (ここで、<sensor version>はデプロイしたバージョン)。

セキュリティ アラート機能を確認する

このセクションでは、セキュリティ アラートが想定どおりにトリガーされていることを確認する方法について説明します。

次の手順の例を使用する場合は、 contosodc.contoso.azure および contoso.azure をそれぞれ Defender for Identity センサーの FQDN とドメイン名に置き換えてください。

メンバーが参加したデバイスで、コマンド プロンプトを開き、

nslookupを入力します。serverと入力し、Defender for Identity センサーがインストールされているドメイン コントローラーの FQDN または IP アドレスを入力します。 例:server contosodc.contoso.azure「

ls -d contoso.azure」と入力しますテストするセンサーごとに前の 2 つの手順を繰り返します。

[デバイス] ページでデバイス名を検索するか、Defender ポータルの他の場所から、接続テストを実行したコンピューターのデバイス詳細ページにアクセスします。

[デバイスの詳細] タブの [タイムライン] タブを選択して、次のアクティビティを表示します。

- イベント: 指定したドメイン名に対して実行される DNS クエリ

- アクション タイプ: MdiDnsQuery

テストするドメイン コントローラーまたは AD FS/AD CS が最初にデプロイされたセンサーである場合は、15 分待って、その間にデータベース バックエンドが必要なマイクロサービスの初期デプロイを完了できるようにしてから、そのドメイン コントローラーの論理アクティビティを検証します。

使用可能な最新のセンサー バージョンを確認する

Defender for Identity のバージョンは頻繁に更新されます。 Microsoft Defender XDR の [設定]>[ID]>[詳細] ページで最新バージョンを確認します。

関連するコンテンツ

最初の構成手順を構成を終了すると、さらに多くの設定を構成できます。 詳細については、以下のいずれかのページを参照してください。

![[センサー] ページのスクリーンショット。](../media/sensor-page.png)

![[センサーの管理] オプションのスクリーンショット。](../media/manage-sensor.png)