セキュリティ評価: セキュリティで保護されていないドメイン構成

セキュリティで保護されていないドメイン構成とは

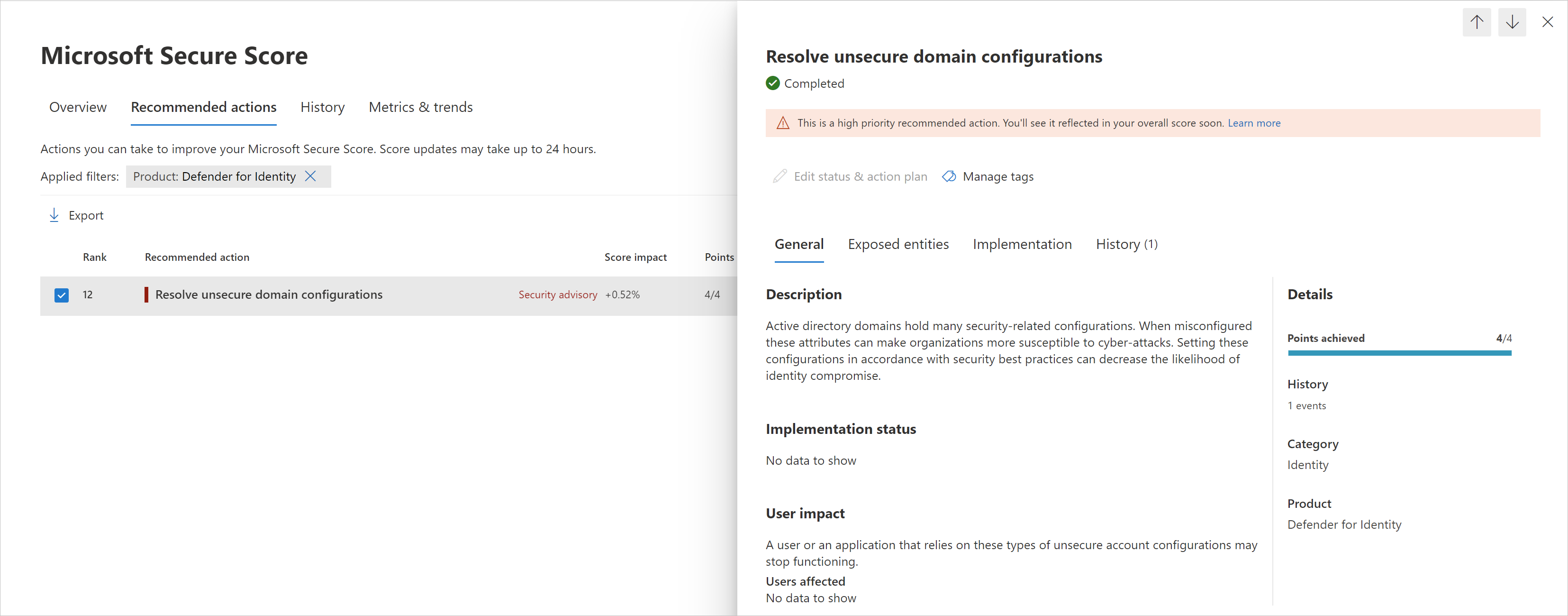

Microsoft Defender for Identity は、環境を継続的に監視してセキュリティ リスクがある構成を持つドメインを特定し、これらのドメインに関するレポートを作成して、環境の保護をアシストします。

セキュリティで保護されていないドメイン構成はどのようなリスクをもたらすのでしょうか。

ドメイン構成をセキュリティで保護できない組織は、悪意のあるアクターに対してドアを閉めないままにしておくようなものです。

悪意のあるアクターは泥棒のように多くの場合、すべての環境で最も簡単で静かな方法を探します。 安全ではない設定で構成されたドメインは、攻撃者にとってのチャンスの入口であり、リスクにさらされます。

たとえば、LDAP 署名が強要されない場合、攻撃者によってドメイン アカウントが侵害される可能性があります。 これは、アカウントに他のリソースへの特権アクセス権がある場合に、KrbRelayUp 攻撃においては特に危険となります。

このセキュリティ評価はどのように使用できますか。

- https://security.microsoft.com/securescore?viewid=actions で推奨されるアクションを確認し、どのドメインにセキュリティで保護されていない構成あるかを見つけます。

- 関連する構成を変更または削除して、これらのドメインで適切なアクションを行います。

Note

評価はほぼリアルタイムで更新されますが、スコアと状態は 24 時間ごとに更新されます。 影響を受けるエンティティの一覧は、推奨事項を実装してから数分以内に更新されますが、状態が完了としてマークされるまでに時間がかかる場合があります。

Remediation

次の表に示すように、関連する構成に適した修復を使用します。

| 推奨される操作 | Remediation | 理由 |

|---|---|---|

| LDAP 署名ポリシーを「署名が必要」にする | ドメイン コントローラー レベルの LDAP 署名を必要とすることが推奨されます。 LDAP サーバー署名の詳細については、「ドメイン コントローラー LDAP サーバーの署名要件」を参照してください。 | 署名されていないネットワーク トラフィックは、中間者攻撃の影響を受けやすくなります。 |

| ms-DS-MachineAccountQuota を「0」に設定する | MS-DS-Machine-Account-Quota 属性を「0」に設定します。 | 権限のないユーザーがドメインでデバイスを登録できる許可を制限します。 この特定のプロパティとこれがデバイス登録に与える影響の詳細については、「ユーザーがドメインに参加させることができるワークステーション数のデフォルトの制限」を参照してください。 |