EOP および Defender for Office 365 の構成アナライザー

ヒント

Microsoft Defender XDR for Office 365 プラン 2 の機能を無料で試すことができることをご存知でしたか? Microsoft Defender ポータル試用版ハブで、90 日間の Defender for Office 365 試用版を使用します。 「Microsoft Defender for Office 365を試す」で、誰がサインアップして試用版の条件を利用できるかについて説明します。

Microsoft Defender ポータルの構成アナライザーは、セキュリティ ポリシーを検索して修正するための一元的な場所を提供します。この場所では、事前設定されたセキュリティ ポリシーの標準保護と厳密な保護プロファイル設定よりもセキュリティが低くなります。

構成アナライザーでは、次の種類のポリシーが分析されます。

Exchange Online Protection (EOP) ポリシー: Exchange Online メールボックスを持つ Microsoft 365 組織と、Exchange Online メールボックスのないスタンドアロン EOP 組織が含まれます。

Microsoft Defender for Office 365 ポリシー: Microsoft 365 E5またはDefender for Office 365 アドオン サブスクリプションを持つ組織が含まれます。

- Microsoft Defender for Office 365のフィッシング対策ポリシーには、次のものが含まれます。

- EOP フィッシング対策ポリシーで使用できるのと同じ スプーフィング設定 。

- 偽装設定

- 高度なフィッシングのしきい値

- 安全なリンク ポリシー。

- 安全な添付ファイル ポリシー。

- Microsoft Defender for Office 365のフィッシング対策ポリシーには、次のものが含まれます。

ベースラインとして使用される Standard および Strict ポリシー設定の値については、「EOP とMicrosoft Defender for Office 365セキュリティの推奨設定」を参照してください。

構成アナライザーは、次のポリシー以外の設定も確認します。

- DKIM: 指定されたドメインの SPF レコードと DKIM レコードが DNS で検出されるかどうか。

- Outlook: ネイティブの Outlook 外部送信者識別子がorganizationで有効になっているかどうか。

はじめに把握しておくべき情報

「https://security.microsoft.com」で Microsoft Defender ポータルを開きます。 [構成アナライザー] ページに直接移動するには、https://security.microsoft.com/configurationAnalyzerを使用します。

Exchange Online PowerShell へ接続するには、「Exchange Online PowerShell に接続する」を参照してください。

この記事の手順を実行する前に、アクセス許可を割り当てる必要があります。 以下のオプションがあります。

Microsoft Defender XDR統合ロールベースのアクセス制御 (RBAC) (コラボレーションがEmail &場合>Defender for Office 365アクセス許可は

アクティブです。Defender ポータルにのみ影響します。PowerShell ではなく、承認と設定/セキュリティ設定/コア セキュリティ設定 (管理) または承認と設定/セキュリティ設定/コア セキュリティ設定 (読み取り))。

アクティブです。Defender ポータルにのみ影響します。PowerShell ではなく、承認と設定/セキュリティ設定/コア セキュリティ設定 (管理) または承認と設定/セキュリティ設定/コア セキュリティ設定 (読み取り))。Microsoft Defender ポータルでコラボレーションのアクセス許可をEmail &します。

- 構成アナライザーを使用し、影響を受けるセキュリティ ポリシーを更新します。 Organization Management ロール グループまたは セキュリティ管理者 ロール グループのメンバーシップ。

- 構成アナライザーへの読み取り専用アクセス: グローバル閲覧者 ロール グループまたは セキュリティ閲覧者 ロール グループのメンバーシップ。

Exchange Onlineアクセス許可: 表示専用組織管理役割グループのメンバーシップは、構成アナライザーへの読み取り専用アクセスを提供します。

Microsoft Entraアクセス許可: グローバル管理者*、セキュリティ管理者、グローバル 閲覧者、またはセキュリティ 閲覧者ロールのメンバーシップは、ユーザーに Microsoft 365 の他の機能に必要なアクセス許可とアクセス許可をユーザーに付与します。

重要

* Microsoft では、アクセス許可が最も少ないロールを使用することをお勧めします。 アクセス許可の低いアカウントを使用すると、組織のセキュリティが向上します。 グローバル管理者は高い特権を持つロールであり、既存のロールを使用できない場合の緊急時に限定する必要があります。

Microsoft Defender ポータルで構成アナライザーを使用する

https://security.microsoft.comのMicrosoft Defender ポータルで、[テンプレート ポリシー] セクションEmail & [コラボレーション>ポリシー & ルール>Threat ポリシー>Configuration アナライザーに移動します。 [構成アナライザー] ページに直接移動するには、https://security.microsoft.com/configurationAnalyzerを使用します。

[構成アナライザー] ページには、次の 3 つのメイン タブがあります。

- 標準の推奨事項: 既存のセキュリティ ポリシーを標準の推奨事項と比較します。 設定値を調整して、Standard と同じレベルに設定できます。

- 厳密な推奨事項: 既存のセキュリティ ポリシーを厳密な推奨事項と比較します。 設定値を調整して、Strict と同じレベルに設定できます。

- 構成ドリフトの分析と履歴: 時間の経過に伴うポリシーの変更を監査して追跡します。

構成アナライザーの [標準の推奨事項] タブと [厳密な推奨事項] タブ

既定では、構成アナライザーは [標準の 推奨事項 ] タブで開きます。[ 厳密な推奨事項 ] タブに切り替えることができます。設定、レイアウト、アクションは、両方のタブで同じです。

タブの最初のセクションには、Standard または Strict Protection と比較して改善が必要な各種類のポリシーの設定の数が表示されます。 ポリシーの種類は次のとおりです。

- スパム対策

- フィッシング詐欺対策

- マルウェア対策

- 安全な添付ファイル (サブスクリプションにMicrosoft Defender for Office 365が含まれている場合)

- 安全なリンク (サブスクリプションにMicrosoft Defender for Office 365が含まれている場合)

- DKIM

- 組み込みの保護 (サブスクリプションにMicrosoft Defender for Office 365が含まれている場合)

- Outlook

ポリシーの種類と番号が表示されない場合は、その種類のすべてのポリシーが Standard または Strict Protection の推奨設定を満たしています。

タブの残りの部分は、標準または厳格な保護のレベルに持ち上げる必要がある設定の表です。 テーブルには、次の列が含まれています*。

- 推奨事項: 標準または厳格な保護プロファイルの設定の値。

- ポリシー: 設定を含む影響を受けるポリシーの名前。

- ポリシー グループ/設定名: 注意が必要な設定の名前。

- ポリシーの種類: スパム対策、フィッシング対策、マルウェア対策、安全なリンク、または安全な添付ファイル。

- 現在の構成: 設定の現在の値。

- 最終更新日: ポリシーが最後に変更された日付。

- 状態: 通常、この値は [開始されていません] です。

* すべての列を表示するには、次の 1 つ以上の手順を実行する必要があります。

- Web ブラウザーで水平方向にスクロールします。

- 適切な列の幅を狭くします。

- Web ブラウザーで縮小します。

エントリをフィルター処理するには、[![]() Filter] を選択します。 開いた [フィルター] ポップアップでは、次の フィルター を使用できます。

Filter] を選択します。 開いた [フィルター] ポップアップでは、次の フィルター を使用できます。

- スパム対策

- フィッシング詐欺対策

- マルウェア対策

- 添付ファイル保護

- リンク保護

- ATP 組み込み保護規則

- DKIM

- Outlook

[フィルター] ポップアップが完了したら、[適用] を選択します。 フィルターをクリアするには、[ ![]() クリア フィルター] を選択します。

クリア フィルター] を選択します。

![]() 検索ボックスと対応する値を使用して、特定のエントリを検索します。

検索ボックスと対応する値を使用して、特定のエントリを検索します。

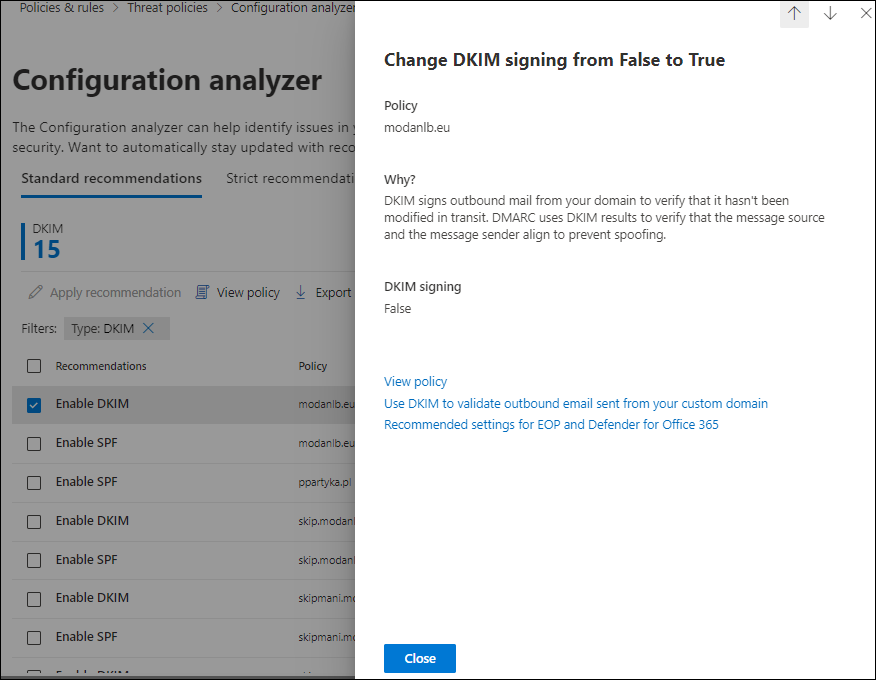

推奨されるポリシー設定の詳細を表示する

構成アナライザーの [標準保護] タブまたは [厳密な保護] タブで、推奨事項名の横にある [チェック] ボックス以外の行の任意の場所をクリックしてエントリを選択します。 表示される詳細ポップアップでは、次の情報を使用できます。

- ポリシー: 影響を受けるポリシーの名前。

- 理由:設定の値を推奨する理由に関する情報。

- 変更する特定の設定と、変更する値。

- ポリシーの表示: リンクをクリックすると、影響を受けるポリシーの詳細ポップアップがMicrosoft Defender ポータルに表示され、手動で設定を更新できます。

- EOP と Microsoft Defender for Office 365 セキュリティの推奨設定へのリンク。

ヒント

詳細ポップアップを残さずに他の推奨事項の詳細を表示するには、ポップアップの上部にある [  Previous ] と [次へ ] を使用します。

Previous ] と [次へ ] を使用します。

詳細ポップアップが完了したら、[ 閉じる] を選択します。

推奨されるポリシー設定に対してアクションを実行する

構成アナライザーの [標準保護] タブまたは [厳密な保護] タブで、推奨事項名の横にある [チェック] ボックスを選択してエントリを選択します。 ページには次のアクションが表示されます。

推奨事項の適用: 推奨事項に複数の手順が必要な場合、このアクションは淡色表示されます。

推奨事項の適用: 推奨事項に複数の手順が必要な場合、このアクションは淡色表示されます。このアクションを選択すると、確認ダイアログ (ダイアログを再度表示しないオプション) が開きます。 [OK] を選択すると、次の処理が実行されます。

- 設定が推奨値に更新されます。

- 推奨事項は引き続き選択されていますが、使用可能なアクションは

Refresh のみです。

Refresh のみです。 - 行の [状態] の値が [完了] に変わります。

ポリシーの表示: 影響を受けるポリシーの詳細ポップアップがMicrosoft Defender ポータルに表示され、手動で設定を更新できます。

ポリシーの表示: 影響を受けるポリシーの詳細ポップアップがMicrosoft Defender ポータルに表示され、手動で設定を更新できます。 エクスポート: 選択した推奨事項を .csv ファイルにエクスポートし、[

エクスポート: 選択した推奨事項を .csv ファイルにエクスポートし、[  エクスポート] を選択します。

エクスポート] を選択します。推奨事項は、複数の推奨事項を選択した後、またはすべての推奨事項を選択した後で、[推奨事項] 列ヘッダーの横にある [チェック] ボックスを選択してエクスポートすることもできます。

設定を自動的または手動で更新した後、[ ![]() Refresh ] を選択すると、推奨事項の数が減り、更新された行が結果から削除されます。

Refresh ] を選択すると、推奨事項の数が減り、更新された行が結果から削除されます。

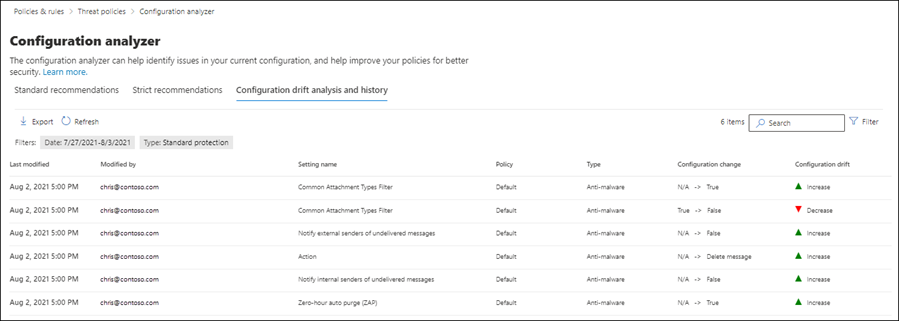

構成アナライザーの構成ドリフト分析と履歴タブ

注:

ドリフト分析では、統合監査を有効にする必要があります。

このタブを使用すると、セキュリティ ポリシーの変更と、それらの変更が Standard または Strict 設定とどのように比較されるかを追跡できます。 既定では、次の情報が表示されます。

- 最終更新日時

- 変更したユーザー

- 設定名

- ポリシー: 影響を受けるポリシーの名前。

- 種類: スパム対策、フィッシング対策、マルウェア対策、安全なリンク、または安全な添付ファイル。

- 構成の変更: 設定の古い値と新しい値

- 構成ドリフト: 推奨される Standard または Strict 設定と比較して、セキュリティの増加または減少の設定を示す値 [増減] の値。

エントリをフィルター処理するには、[![]() Filter] を選択します。 開いた [フィルター] ポップアップでは、次の フィルター を使用できます。

Filter] を選択します。 開いた [フィルター] ポップアップでは、次の フィルター を使用できます。

- 日付: 開始時刻 と 終了時刻。 今日から90日まで遡ることができます。

- 型: 標準保護 または 厳密な保護。

[フィルター] ポップアップが完了したら、[適用] を選択します。 フィルターをクリアするには、[ ![]() クリア フィルター] を選択します。

クリア フィルター] を選択します。

::image type="icon" source="media/m365-cc-sc-search-icon.png" border="false"::: 検索 ボックスを使用して、特定の Modified by、 Setting name、または Type 値でエントリをフィルター処理します。

[構成ドリフト分析と履歴] タブに表示されているエントリを .csv ファイルにエクスポートするには、[![]() Export] を選択します。

Export] を選択します。

![構成アナライザーの [設定と推奨事項] ビュー](media/configuration-analyzer-settings-and-recommendations-view.png)