脅威の調査および対応

ヒント

Microsoft Defender XDR for Office 365 プラン 2 の機能を無料で試すことができることをご存知でしたか? Microsoft Defender ポータル試用版ハブで、90 日間の Defender for Office 365 試用版を使用します。 こちらからサインアップできるユーザーと試用版の使用条件の詳細について参照してください。

Microsoft Defender for Office 365 の脅威調査と対応機能は、セキュリティ アナリストと管理者が組織の Microsoft 365 for Business ユーザーを次の方法で保護するのに役立ちます。

- サイバー攻撃を簡単に特定、監視、理解できるようにする。

- Exchange Online、SharePoint Online、OneDrive for Business、Microsoft Teamsでの脅威への迅速な対処に役立ちます。

- セキュリティ運用が組織に対するサイバー攻撃を防ぐのに役立つ分析情報と知識を提供する。

- 重要なメール ベースの脅威 に対する Office 365 での自動調査と対応 の採用。

脅威の調査と対応の機能は、Microsoft Defender ポータルで使用できる脅威と関連する対応アクションに関する分析情報を提供します。 これらの分析情報は、組織のセキュリティ チームがメールまたはファイルベースの攻撃からユーザーを保護するのに役立ちます。 この機能は、信号を監視し、ユーザー アクティビティ、認証、電子メール、侵害された PC、セキュリティ インシデントなど、複数のソースからデータを収集するのに役立ちます。 ビジネス意思決定者とセキュリティ運用チームは、この情報を使用して、組織に対する脅威を理解して対応し、知的財産を保護できます。

脅威の調査と対応ツールについて知る

https://security.microsoft.comの Microsoft Defender ポータルの脅威調査と対応機能は、次のような一連のツールと応答ワークフローです。

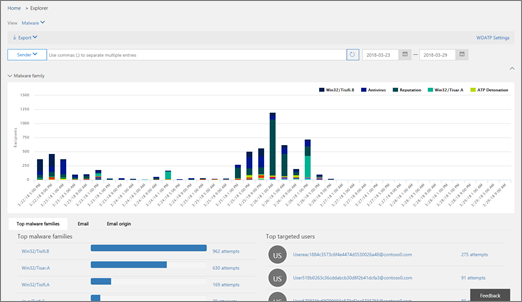

エクスプローラー

エクスプローラー (およびリアルタイム検出) を使用して、脅威を分析し、時間の経過に伴う攻撃の量を確認し、脅威ファミリ、攻撃者インフラストラクチャなどのデータを分析します。 エクスプローラー (脅威エクスプローラーとも呼ばれます) は、セキュリティ アナリストの調査ワークフローの出発点です。

https://security.microsoft.comの Microsoft Defender ポータルでこのレポートを表示して使用するには、[メール & コラボレーション>Explorer] に移動します。 または、 エクスプローラー ページに直接移動するには、 https://security.microsoft.com/threatexplorerを使用します。

Office 365 脅威インテリジェンス接続

この機能は、アクティブな Office 365 E5 または G5、Microsoft 365 E5 または G5 サブスクリプション、または脅威インテリジェンス アドオンがある場合にのみ使用できます。 詳細については、Office 365 Enterprise E5 製品ページを参照してください。

Microsoft Defender for Office 365 のデータは、Office 365 メールボックスと Windows デバイス全体で包括的なセキュリティ調査を行うために Microsoft Defender XDR に組み込まれています。

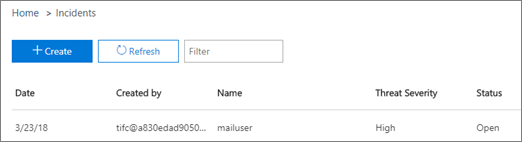

インシデント

[インシデント] リスト (これは調査とも呼ばれます) を使用して、フライト セキュリティ インシデントの一覧を表示します。 インシデントは、疑わしい電子メール メッセージなどの脅威を追跡し、さらに調査と修復を行うために使用されます。

https://security.microsoft.comの Microsoft Defender ポータルで組織の現在のインシデントの一覧を表示するには、[インシデント & アラート>Incidents] に移動します。 または、[ インシデント ] ページに直接移動するには、 https://security.microsoft.com/incidentsを使用します。

攻撃シミュレーション トレーニング

攻撃シミュレーション トレーニングを使用して、組織で現実的なサイバー攻撃を設定して実行し、実際のサイバー攻撃がビジネスに影響を与える前に脆弱なユーザーを特定します。 詳細については、「 フィッシング攻撃をシミュレートする」を参照してください。

https://security.microsoft.comの Microsoft Defender ポータルでこの機能を表示して使用するには、電子メール & コラボレーション>Attack シミュレーション トレーニングに関するページを参照してください。 または、 攻撃シミュレーションのトレーニング ページに直接移動するには、 https://security.microsoft.com/attacksimulator?viewid=overviewを使用します。

自動調査および対応

自動調査と対応 (AIR) 機能を使用して、組織内の脅威から危険にさらされているコンテンツ、デバイス、およびユーザーを関連付ける時間と労力を節約します。 AIR プロセスは、特定のアラートがトリガーされたとき、またはセキュリティ運用チームによって開始されるたびに開始できます。 詳細については、「 Office 365 の自動調査と対応」を参照してください。

脅威インテリジェンス ウィジェット

Microsoft Defender for Office 365 Plan 2 オファリングの一環として、セキュリティ アナリストは既知の脅威に関する詳細を確認できます。 これは、ユーザーを安全に保つために実行できる追加の予防措置/手順があるかどうかを判断するのに役立ちます。

これらの機能を取得するにはどうすればよいですか?

Microsoft 365 の脅威の調査と対応の機能は、Microsoft Defender for Office 365 Plan 2 に含まれています。これは、Enterprise E5 に含まれているか、特定のサブスクリプションのアドオンとして含まれています。 詳細については、「 Defender for Office 365 Plan 1 と Plan 2 のチート シート」を参照してください。

必要な役割と権限

Microsoft Defender for Office 365 では、ロールベースのアクセス制御が使用されます。 アクセス許可は、Microsoft Entra ID、Microsoft 365 管理センター、または Microsoft Defender ポータルの特定のロールを通じて割り当てられます。

ヒント

セキュリティ管理者などの一部のロールは Microsoft Defender ポータルで割り当てることができますが、代わりに Microsoft 365 管理センターまたは Microsoft Entra ID のいずれかを使用することを検討してください。 ロール、ロール グループ、およびアクセス許可の詳細については、次のリソースを参照してください。

| アクティビティ | ロールと権限 |

|---|---|

| Microsoft Defender 脆弱性管理ダッシュボードを使用する 最近または現在の脅威に関する情報を表示する |

以下のいずれか:

これらのロールは、Microsoft Entra ID (https://portal.azure.com) または Microsoft 365 管理センター (https://admin.microsoft.com) で割り当てることができます。 |

| エクスプローラー (およびリアルタイム検出) を使用して脅威を分析する | 以下のいずれか:

これらのロールは、Microsoft Entra ID (https://portal.azure.com) または Microsoft 365 管理センター (https://admin.microsoft.com) で割り当てることができます。 |

| インシデントの表示 (調査とも呼ばれます) インシデントに電子メール メッセージを追加する |

以下のいずれか:

これらのロールは、Microsoft Entra ID (https://portal.azure.com) または Microsoft 365 管理センター (https://admin.microsoft.com) で割り当てることができます。 |

| インシデントで電子メール アクションをトリガーする 疑わしいメール メッセージを検索して削除する |

以下のいずれか:

グローバル管理者*およびセキュリティ管理者ロールは、Microsoft Entra ID (https://portal.azure.com) または Microsoft 365 管理センター (https://admin.microsoft.com) で割り当てることができます。 検索と消去の役割は、Microsoft 36 Defender ポータル (https://security.microsoft.com) の電子メール & コラボレーション ロールで割り当てる必要があります。 |

| Microsoft Defender for Office 365 プラン 2 と Microsoft Defender for Endpoint の統合 Microsoft Defender for Office 365 プラン 2 と SIEM サーバーの統合 |

Microsoft Entra ID (https://portal.azure.com) または Microsoft 365 管理センター (https://admin.microsoft.com) で割り当てられたグローバル管理者*またはセキュリティ管理者ロール。 --- プラス --- 追加のアプリケーション ( Microsoft Defender Security Center や SIEM サーバーなど) で割り当てられた適切なロール。 |

重要

* Microsoft では、アクセス許可が最も少ないロールを使用することをお勧めします。 アクセス許可の低いアカウントを使用すると、組織のセキュリティが向上します。 グローバル管理者は高い特権を持つロールであり、既存のロールを使用できない場合の緊急シナリオに限定する必要があります。

次の手順

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示

![最近の脅威に関する情報を示す [セキュリティ傾向] ウィンドウ](media/11e7d40d-139b-4c56-8d52-c091c8654151.png)