Google ワークスペースと Microsoft Entra ID の間のフェデレーションを構成する

この記事では、Microsoft Entra ID の ID プロバイダー (IdP) として Google ワークスペースを構成するために必要な手順について説明します。

構成が完了すると、ユーザーは Google ワークスペースの資格情報を使用して Microsoft Entra ID にサインインできます。

前提条件

Microsoft Entra ID の IdP として Google ワークスペースを構成するには、次の前提条件を満たす必要があります。

- 1 つまたは複数のカスタム DNS ドメイン (つまり、*.onmicrosoft.com 形式ではないドメイン) を含む Microsoft Entra テナント

- フェデレーション ドメインがまだ Microsoft Entra ID に追加されていない場合は、DNS ドメインにアクセスして DNS レコードを作成する必要があります。 これは、DNS 名前空間の所有権を確認するために必要です

- Microsoft Entra 管理センターを使用してカスタム ドメイン名を追加する方法について説明します

- 少なくとも外部 ID プロバイダー管理者として Microsoft Entra 管理センターにアクセスする

- スーパー管理者権限を持つアカウントを使用した Google ワークスペースへのアクセス

フェデレーションをテストするには、次の前提条件を満たす必要があります。

- ユーザーが既に作成されている Google ワークスペース環境

重要

ユーザーには、Microsoft Entra ID のユーザーと一致させるために使用される、Google ワークスペースで定義されたメール アドレスが必要です。 ID 照合の詳細については、「 Microsoft Entra ID での ID 照合」を参照してください。

- 個々の Microsoft Entra アカウントは既に作成されています。各 Google ワークスペース ユーザーには、Microsoft Entra ID で定義された一致するアカウントが必要です。 これらのアカウントは、通常、次のような自動化されたソリューションを使用して作成されます。

- School Data Sync (SDS)

- オンプレミス AD DS を使用した環境向けの Microsoft Entra Connect Sync

- Microsoft Graph API を呼び出す PowerShell スクリプト

- IdP が提供するプロビジョニング ツール - Google ワークスペースでは自動プロビジョニングが提供されます

Microsoft Entra ID の IdP として Google ワークスペースを構成する

スーパー管理者権限を持つアカウントで Google ワークスペース管理コンソールにサインインする

[アプリ>] [Web アプリとモバイル アプリ] の選択

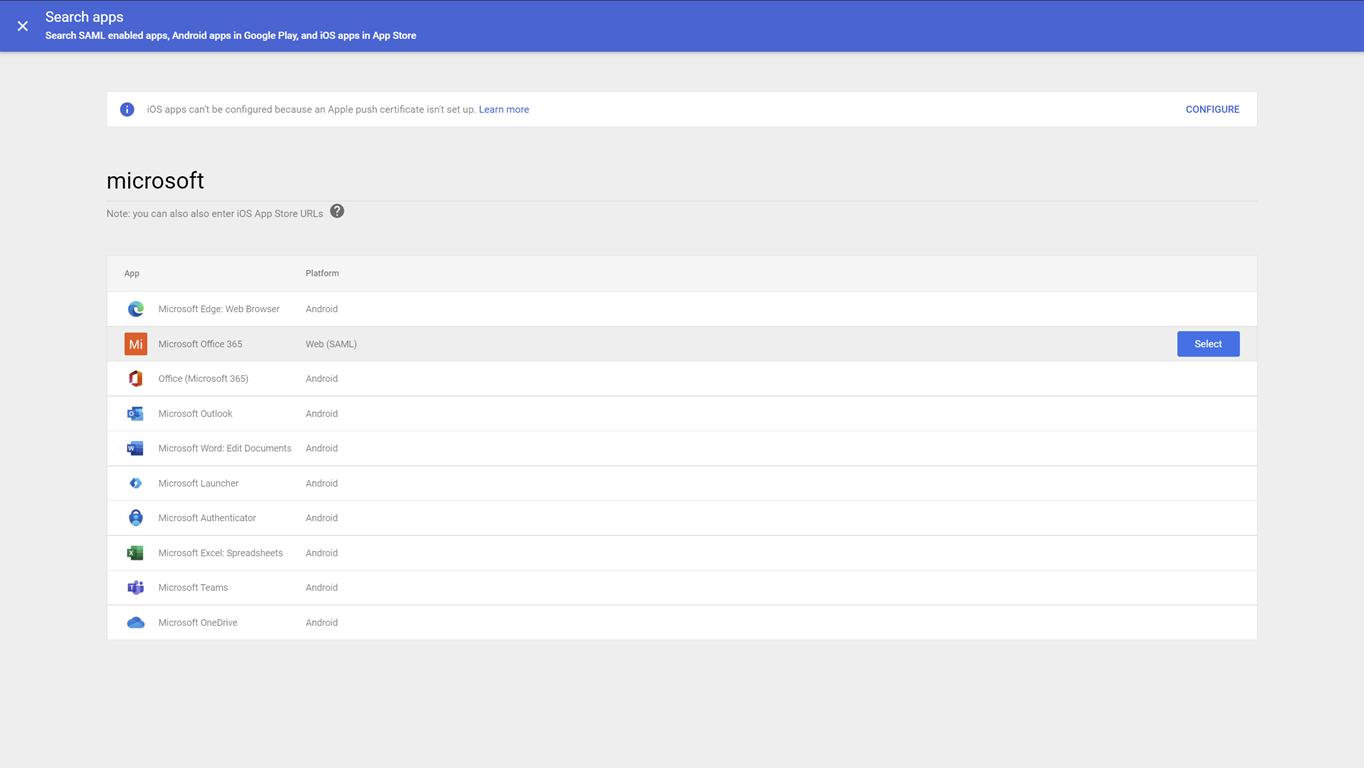

[ アプリの追加] [アプリ > の検索] を 選択し、microsoft を検索 します

検索結果ページで、Microsoft Office 365 - Web (SAML) アプリの上にマウス ポインターを合わせ、[

選択] を選択します。

選択] を選択します。

Google ID プロバイダーの詳細ページで、[メタデータのダウンロード] を選択し、後で Microsoft Entra ID を設定するために使用されるため、IdP メタデータ - GoogleIDPMetadata.xml - ファイルが保存される場所を書き留めます。

サービス プロバイダーの詳細ページ

- [Signed response]\(署名済み応答\) オプションを選択します

- 名前 ID 形式が PERSISTENT に設定されていることを確認します

- Microsoft Entra ユーザーが Microsoft Entra ID でどのようにプロビジョニングされているかに応じて、 名前 ID マッピングを調整する必要がある場合があります。

Google の自動プロビジョニングを使用している場合は、[基本的な情報>のプライマリメール] を選択します - [ 続行] を選択します

[ 属性マッピング ] ページで、Google 属性を Microsoft Entra 属性にマップします

Google ディレクトリ属性 Microsoft Entra 属性 基本情報: プライマリ メール アプリ属性: IDPEmail 重要

Microsoft Entra ユーザー アカウントのメールが Google ワークスペースのメールと一致していることを確認する必要があります。

[完了] を選択します

アプリが構成されたので、Google ワークスペースのユーザーに対してアプリを有効にする必要があります。

- スーパー管理者権限を持つアカウントで Google ワークスペース管理コンソールにサインインする

- [アプリ>] [Web アプリとモバイル アプリ] の選択

- Microsoft Office 365 を選択する

- [ ユーザー アクセス] を選択します

- すべてのユーザー>に対して [オン] を選択保存

Microsoft Entra ID を Google ワークスペースのサービス プロバイダー (SP) として構成する

Microsoft Entra ID の構成は、カスタム DNS ドメインの認証方法の変更で構成されます。 この構成は、PowerShell を使用して行うことができます。

Google ワークスペースからダウンロードした IdP メタデータ XML ファイルを使用して、次のスクリプトの $DomainName 変数を環境に合わせて変更し、PowerShell セッションで実行します。 Microsoft Entra ID に対する認証を求められたら、少なくとも外部 ID プロバイダー管理者としてサインインします

Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUser -Force

Install-Module Microsoft.Graph -Scope CurrentUser

Import-Module Microsoft.Graph

$domainId = "<your domain name>"

$xml = [Xml](Get-Content GoogleIDPMetadata.xml)

$cert = -join $xml.EntityDescriptor.IDPSSODescriptor.KeyDescriptor.KeyInfo.X509Data.X509Certificate.Split()

$issuerUri = $xml.EntityDescriptor.entityID

$signinUri = $xml.EntityDescriptor.IDPSSODescriptor.SingleSignOnService | ? { $_.Binding.Contains('Redirect') } | % { $_.Location }

$signoutUri = "https://accounts.google.com/logout"

$displayName = "Google Workspace Identity"

Connect-MGGraph -Scopes "Domain.ReadWrite.All", "Directory.AccessAsUser.All"

$domainAuthParams = @{

DomainId = $domainId

IssuerUri = $issuerUri

DisplayName = $displayName

ActiveSignInUri = $signinUri

PassiveSignInUri = $signinUri

SignOutUri = $signoutUri

SigningCertificate = $cert

PreferredAuthenticationProtocol = "saml"

federatedIdpMfaBehavior = "acceptIfMfaDoneByFederatedIdp"

}

New-MgDomainFederationConfiguration @domainAuthParams

構成が正しいことを確認するには、次の PowerShell コマンドを使用します。

Get-MgDomainFederationConfiguration -DomainId $domainId |fl

ActiveSignInUri : https://accounts.google.com/o/saml2/idp?idpid=<GUID>

DisplayName : Google Workspace Identity

FederatedIdpMfaBehavior : acceptIfMfaDoneByFederatedIdp

Id : 3f600dce-ab37-4798-9341-ffd34b147f70

IsSignedAuthenticationRequestRequired :

IssuerUri : https://accounts.google.com/o/saml2?idpid=<GUID>

MetadataExchangeUri :

NextSigningCertificate :

PassiveSignInUri : https://accounts.google.com/o/saml2/idp?idpid=<GUID>

PreferredAuthenticationProtocol : saml

PromptLoginBehavior :

SignOutUri : https://accounts.google.com/logout

SigningCertificate : <BASE64 encoded certificate>

AdditionalProperties : {}

Google ワークスペースと Microsoft Entra ID の間のフェデレーション認証を確認する

プライベート ブラウザー セッションから、 に https://portal.azure.com 移動し、Google ワークスペース アカウントでサインインします。

- ユーザー名として、Google ワークスペースで定義されているメールを使用します

- ユーザーが Google ワークスペースにリダイレクトされてサインインする

- Google ワークスペース認証後、ユーザーは Microsoft Entra ID にリダイレクトされ、サインインします

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示