プライベート アクセス トラフィック転送プロファイルを管理する方法

プライベート アクセス トラフィック転送プロファイルは、Global Secure Access クライアント経由でプライベート ネットワークにトラフィックをルーティングします。 このトラフィック転送プロファイルを有効にすると、リモートの作業者が VPN なしで内部リソースに接続できます。 Microsoft Entra Private Access の機能を使用すると、どのプライベート リソースがサービスをトンネリングするかを制御し、条件付きアクセス ポリシーを適用して、それらのサービスへのアクセスをセキュリティで保護できます。 構成が整ったら、これらの構成すべてを 1 か所から表示および管理できます。

前提条件

テナントのプライベート アクセス転送プロファイルを有効にするには、次のものが必要です。

- Microsoft Entra ID の Global Secure Access 管理者ロールがあること。

- 条件付きアクセス ポリシーを作成して操作するための条件付きアクセス管理者ロール。

- プレビューには、Microsoft Entra ID P1 ライセンスが必要です。 必要に応じて、ライセンスを購入するか、試用版ライセンスを取得できます。

既知の制限事項

- 現時点では、プライベート アクセス トラフィックは、Global Secure Access クライアントでのみ取得できます。 プライベート アクセス トラフィックをリモート ネットワークから取得することはできません。

- IP アドレスによるプライベート アクセス宛先へのトラフィックのトンネリングは、エンド ユーザー デバイスのローカル サブネット外の IP 範囲に対してのみサポートされます。

- トラフィック転送プロファイルの完全修飾ドメイン名 (FQDN) の規則に基づいてネットワーク トラフィックをトンネリングするには、HTTPS 経由の DNS (セキュリティで保護された DNS) を無効にする必要があります。

Private Access トラフィック転送プロファイルを有効にする

- Global Secure Access 管理者 として Microsoft Entra 管理センターにサインインします。

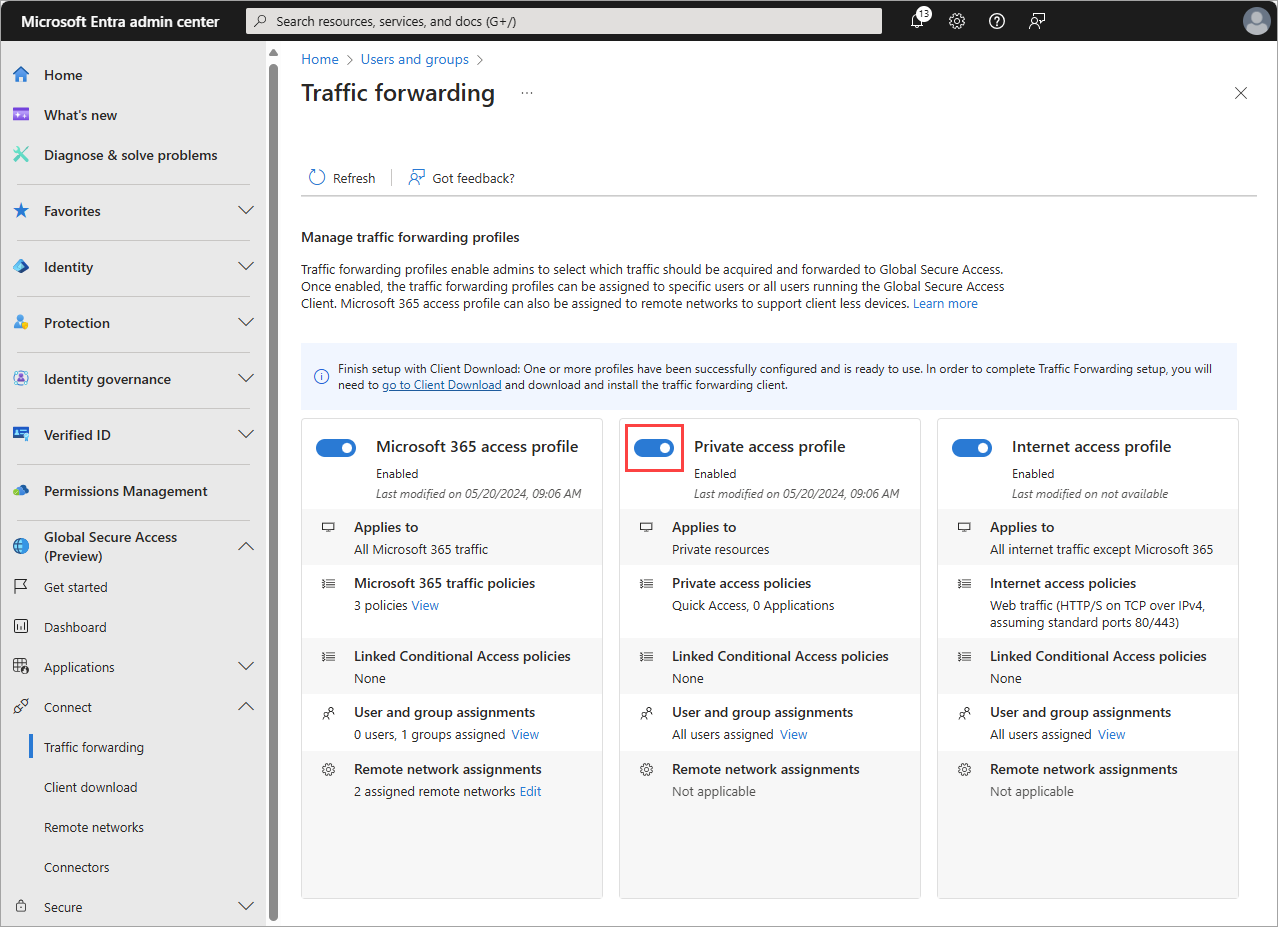

- [Global Secure Access (プレビュー)]>[接続]>[Traffic forwarding] (トラフィック転送) を参照します。

- [プライベート アクセス プロファイル] のチェック ボックスをオンにします。

プライベート アクセス ポリシー

プライベート アクセス トラフィック転送プロファイルを有効にするには、まずクイック アクセスを構成することをお勧めします。 クイック アクセスには、ポリシーに含めるプライベート リソースの IP アドレス、IP 範囲、完全修飾ドメイン名 (FQDN) が含まれます。 詳細については、クイック アクセスの構成に関する記事を参照してください。

プライベート アクセス アプリを作成して、アプリごとのプライベート リソースへのアクセスを構成することもできます。 クイック アクセスと同様に、新しいエンタープライズ アプリを作成します。それをプライベート アクセス トラフィック転送プロファイルに割り当てることができます。 クイック アクセスには、常にサービス経由でルーティングするプライベート リソースのメイン グループが含まれます。 プライベート アクセス アプリは、クイック アクセスに含まれる FQDN と IP アドレスに影響を与えることなく、必要に応じて有効または無効にできます。

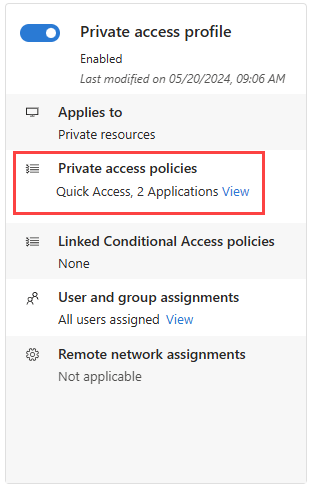

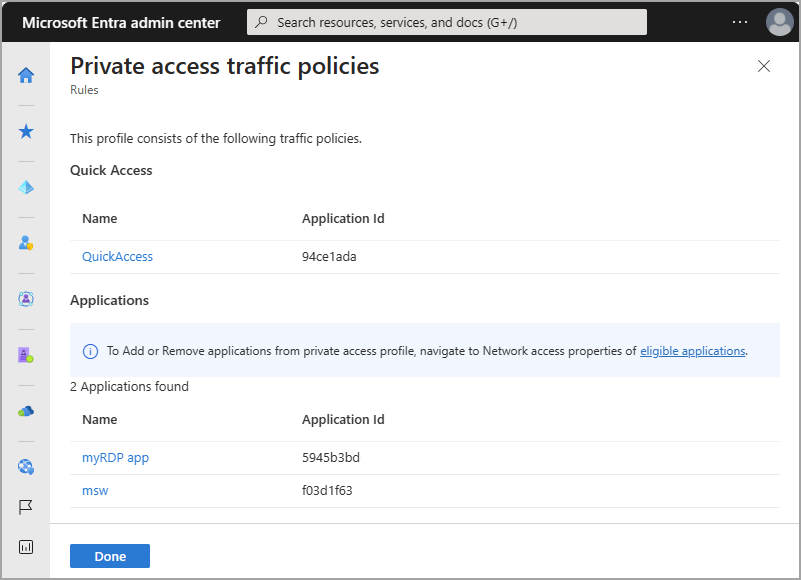

プライベート アクセス トラフィック転送ポリシーに含まれる詳細を管理するには、[プライベート アクセス ポリシー] の [表示] リンクを選択します。

プライベート アクセスのクイック アクセスとエンタープライズ アプリの詳細が表示されます。 アプリケーションのリンクを選択して、Microsoft Entra ID の [エンタープライズ アプリケーション] 領域から詳細を表示します。

リンクされた条件付きアクセス ポリシー

プライベート アクセスの条件付きアクセス ポリシーは、アプリごとにアプリケーション レベルで構成されます。 条件付きアクセス ポリシーは、アプリケーションに対して次の 2 つの場所から作成して適用できます。

- [Global Secure Access (プレビュー)]>[アプリケーション]>[エンタープライズ アプリケーション] に移動します。 アプリケーションを選択し、サイド メニューから [条件付きアクセス] を選択します。

- [保護]>[条件付きアクセス]>[ポリシー] に移動します。 [新しいポリシーの作成] を選択します。

詳細については、「条件付きアクセス ポリシーをプライベート アクセス アプリに適用する」を参照してください。

ユーザーおよびグループの割り当て

プライベート アクセス プロファイルのスコープは、特定のユーザーとグループに設定できます。 ユーザーとグループは、プライベート アクセス アプリとトラフィック転送プロファイルの両方に割り当てる必要があります。

ユーザーとグループの割り当ての詳細については、「トラフィック転送プロファイルを使用してユーザーおよびグループを割り当てて管理する方法」を参照してください。

利用条件

Microsoft Entra Private Access と Microsoft Entra Internet Access のプレビュー エクスペリエンスおよび機能の使用は、お客様がサービスを取得した契約のプレビュー オンライン サービス使用条件によって管理されます。 オンライン サービスのユニバーサル ライセンス条項、Microsoft 製品とサービスのデータ保護補遺 (“DPA”)、プレビューで提供されるその他の通知で説明されているように、プレビューでは、セキュリティ、コンプライアンス、プライバシーに関するコミットメントが限定されるか、異なる場合があります。

次のステップ

Microsoft Entra Internet Access の使用を開始するための次の手順は、エンド ユーザー デバイスに Global Secure Access クライアントをインストールして構成することです

プライベート アクセスの詳細については、次の記事を参照してください。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示