チュートリアル: Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service での Microsoft Entra シングル サインオン (SSO) 統合

このチュートリアルでは、Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service を Microsoft Entra ID と統合する方法について説明します。 Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service を Microsoft Entra ID と統合すると、次のことができるようになります。

- Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service にアクセスできるユーザーを Microsoft Entra ID で制御する。

- ユーザーが自分の Microsoft Entra アカウントを使用して Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service に自動的にサインインできるようにする。

- 1 つの場所でアカウントを管理します。

前提条件

開始するには、次が必要です。

- Microsoft Entra サブスクリプション。 サブスクリプションがない場合は、無料アカウントを取得できます。

- Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service のシングルサインオン (SSO) に対応しているサブスクリプション。

シナリオの説明

このチュートリアルでは、テスト環境で Microsoft Entra の SSO を構成してテストします。

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service では、SP によって開始される SSO がサポートされています。

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service では、Just In Time ユーザー プロビジョニングがサポートされています。

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service をギャラリーから追加する

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service の Microsoft Entra ID の統合を構成するには、ギャラリーからマネージド SaaS アプリの一覧に Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service を追加する必要があります。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

- [ID]>[アプリケーション]>[エンタープライズ アプリケーション]>[新しいアプリケーション] に移動します。

- [ギャラリーから追加する] セクションで、検索ボックスに「Palo Alto Networks cloud Identity Engine - cloud Authentication Service」と入力します。

- 結果パネルで Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service を選択し、このアプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

または、Enterprise App Configuration ウィザードを使用することもできます。 このウィザードでは、SSO の構成に加えて、テナントへのアプリケーションの追加、アプリへのユーザーとグループの追加、ロールの割り当てを行うことができます。 Microsoft 365 ウィザードの詳細をご覧ください。

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service 用に Microsoft Entra SSO を構成してテストする

B.Simon というテスト ユーザーを使用して、Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service で Microsoft Entra SSO を構成し、テストします。 SSO を機能させるために、Microsoft Entra ユーザーと Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service の関連ユーザーの間にリンク関係を確立する必要があります。

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service で Microsoft Entra SSO を構成し、テストするには、次の手順を行います。

- Microsoft Entra SSO を構成する - ユーザーがこの機能を使用できるようにします。

- Microsoft Entra のテスト ユーザーの作成 - B.Simon を使用して Microsoft Entra シングル サインオンをテストします。

- Microsoft Entra テスト ユーザーを割り当てる - B.Simon が Microsoft Entra シングル サインオンを使用できるようにします。

- Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service の SSO を構成する - アプリケーション側のシングル サインオン設定を構成します。

- Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service テスト ユーザーを作成する - Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service で、Microsoft Entra のユーザー表現にリンクされる、B.Simon に対応するユーザーを作成します。

- SSO のテスト - 構成が機能するかどうかを確認します。

Microsoft Entra SSO の構成

次の手順に従って Microsoft Entra SSO を有効にします。

クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

[ID]、[アプリケーション]、[エンタープライズ アプリケーション]、[Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service]、[シングル サインオン] の順に移動します。

[シングル サインオン方式の選択] ページで、 [SAML] を選択します。

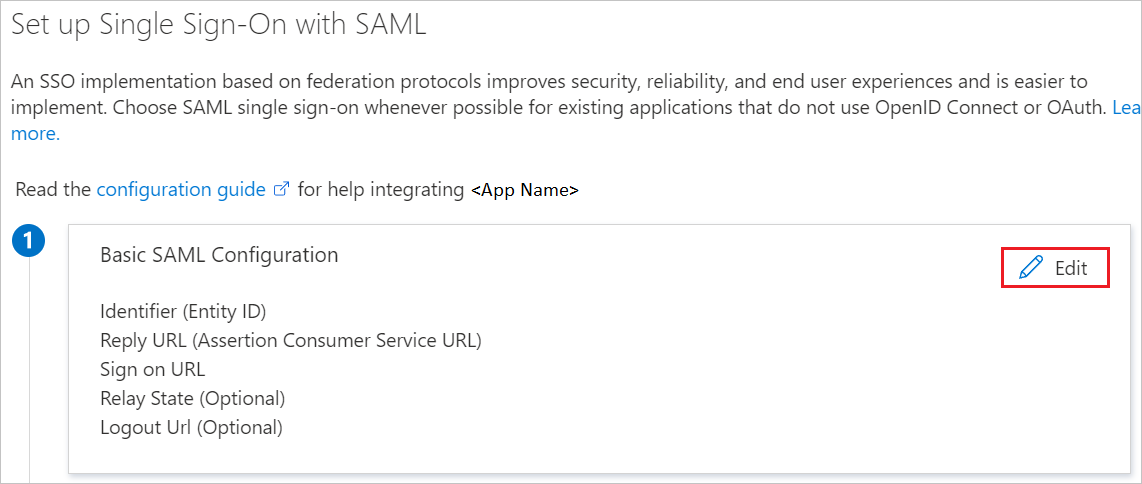

[SAML によるシングル サインオンのセットアップ] ページで、 [基本的な SAML 構成] の鉛筆アイコンをクリックして設定を編集します。

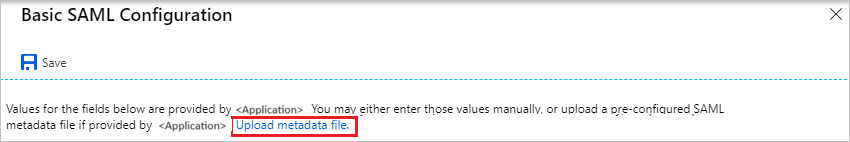

[基本的な SAML 構成] セクションで、サービス プロバイダー メタデータ ファイルがある場合は、次の手順に従います。

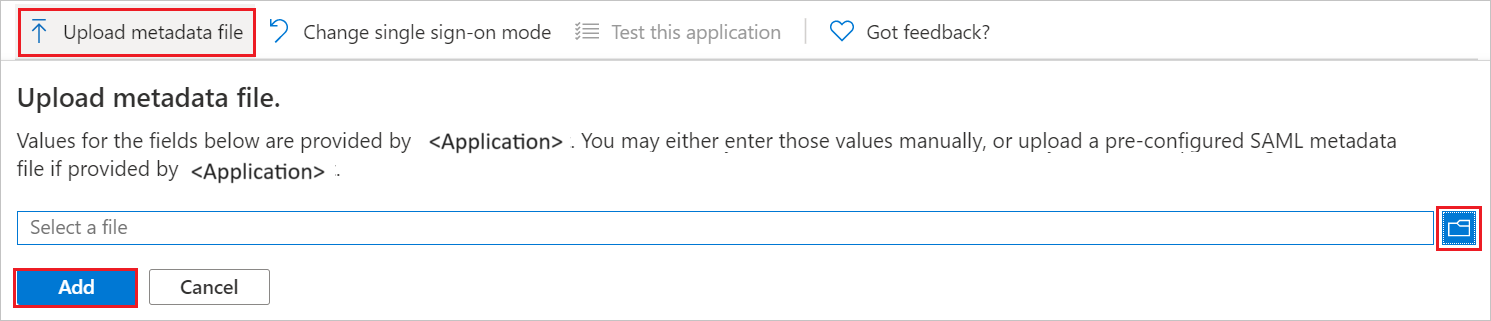

a. [メタデータ ファイルをアップロードします] をクリックします。

b. フォルダー ロゴをクリックしてメタデータ ファイルを選択し、 [アップロード] をクリックします。

c. メタデータ ファイルが正常にアップロードされると、識別子の値が、[基本的な SAML 構成] セクションに自動的に設定されます。

d. [サインオン URL] ボックスに、

https://<RegionUrl>.paloaltonetworks.com/sp/acsという形式で URL を入力します。注意

ID の値が自動的に設定されない場合は、要件に応じて手動で値を入力してください。 サインオン URL は実際の値ではありません。 この値を実際のサインオン URL で更新してください。 この値を取得するには、Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service クライアント サポート チームにお問い合わせください。 [基本的な SAML 構成] セクションに示されているパターンを参照することもできます。

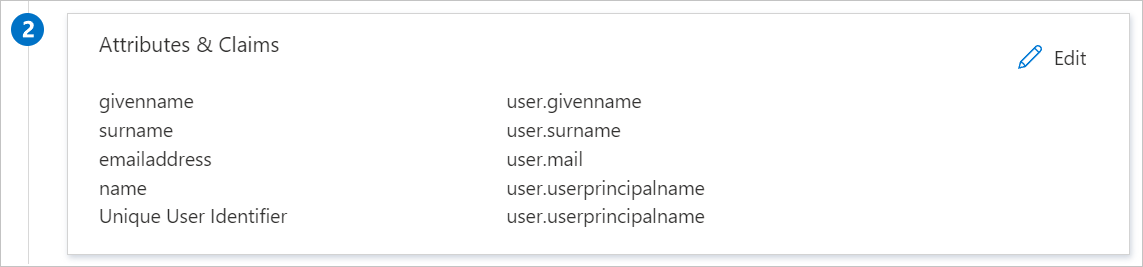

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service アプリケーションでは、特定の形式の SAML アサーションを受け取ることが想定されるため、SAML トークン属性の構成にカスタム属性マッピングを追加する必要があります。 次のスクリーンショットには、既定の属性一覧が示されています。

上記に加えて、Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service アプリケーションでは、以下に示すように、SAML 応答で返される属性がさらにいくつかあることが想定されます。 これらの属性も値が事前に設定されますが、要件に従ってそれらの値を確認することができます。

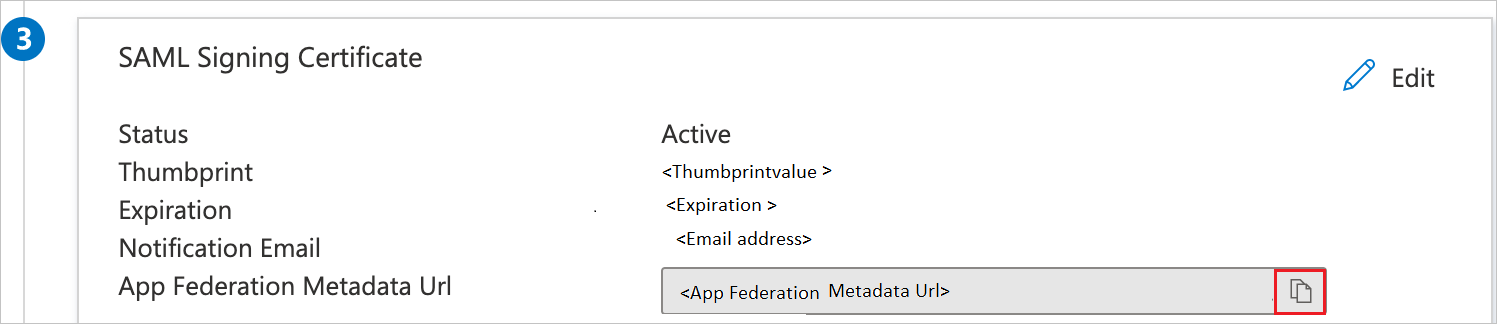

名前 ソース属性 グループ user.groups username user.userprincipalname [Set up single sign-on with SAML](SAML でシングル サインオンをセットアップします) ページの [SAML 署名証明書] セクションで、コピー ボタンをクリックして [アプリのフェデレーション メタデータ URL] をコピーして、お使いのコンピューターに保存します。

Microsoft Entra テスト ユーザーを作成する

このセクションでは、B.Simon というテスト ユーザーを作成します。

- Microsoft Entra 管理センターにユーザー管理者以上でサインインしてください。

- [ID]>[ユーザー]>[すべてのユーザー] の順に移動します。

- 画面の上部で [新しいユーザー]>[新しいユーザーの作成] を選択します。

- [ユーザー] プロパティで、以下の手順を実行します。

- "表示名" フィールドに「

B.Simon」と入力します。 - [ユーザー プリンシパル名] フィールドに「username@companydomain.extension」と入力します。 たとえば、「

B.Simon@contoso.com」のように入力します。 - [パスワードを表示] チェック ボックスをオンにし、 [パスワード] ボックスに表示された値を書き留めます。

- [Review + create](レビュー + 作成) を選択します。

- "表示名" フィールドに「

- [作成] を選択します。

Microsoft Entra テスト ユーザーを割り当てる

このセクションでは、B.Simon に Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service へのアクセスを許可して、このユーザーがシングル サインオンを使用できるようにします。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

- [ID]、[アプリケーション]、[エンタープライズ アプリケーション]、[Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service] の順に移動します。

- アプリの概要ページで、[ユーザーとグループ] を選択します。

- [ユーザーまたはグループの追加] を選択し、 [割り当ての追加] ダイアログで [ユーザーとグループ] を選択します。

- [ユーザーとグループ] ダイアログの [ユーザー] の一覧から [B.Simon] を選択し、画面の下部にある [選択] ボタンをクリックします。

- ユーザーにロールが割り当てられることが想定される場合は、 [ロールの選択] ドロップダウンからそれを選択できます。 このアプリに対してロールが設定されていない場合は、[既定のアクセス] ロールが選択されていることを確認します。

- [割り当ての追加] ダイアログで、 [割り当て] をクリックします。

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service SSO を構成する

ご自分の Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service 企業サイトに管理者としてログインします。

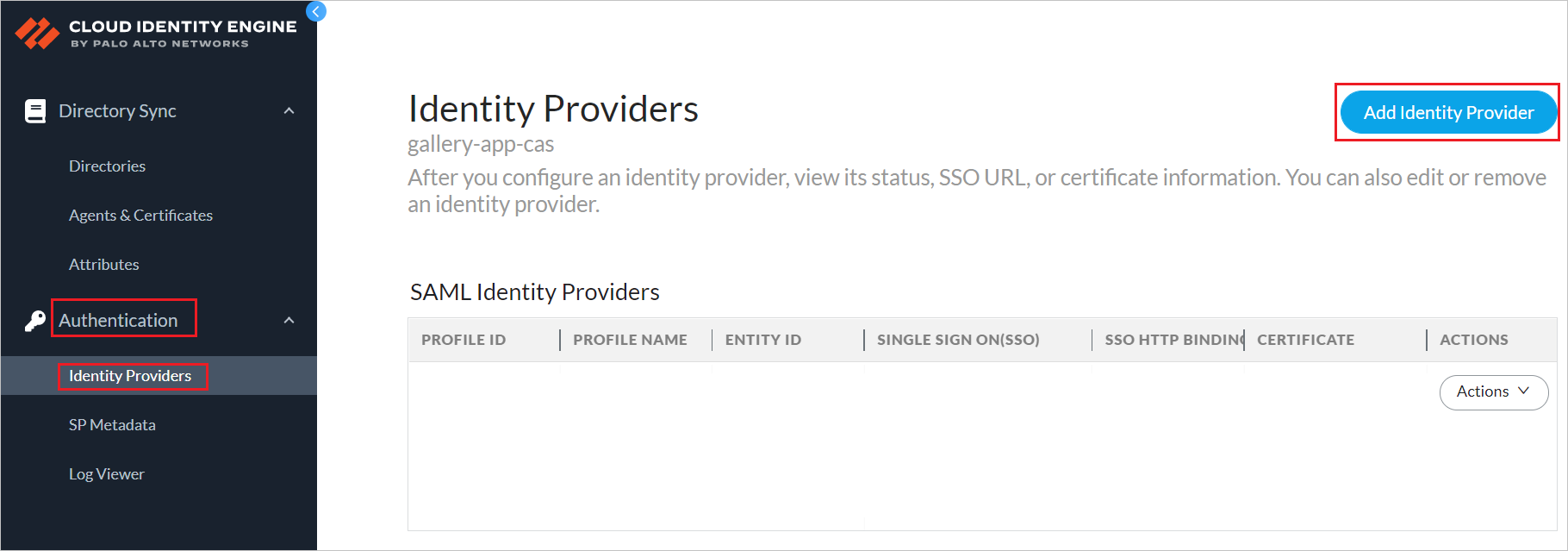

[認証]>[ID プロバイダー] に移動し、 [ID プロバイダーの追加] をクリックします。

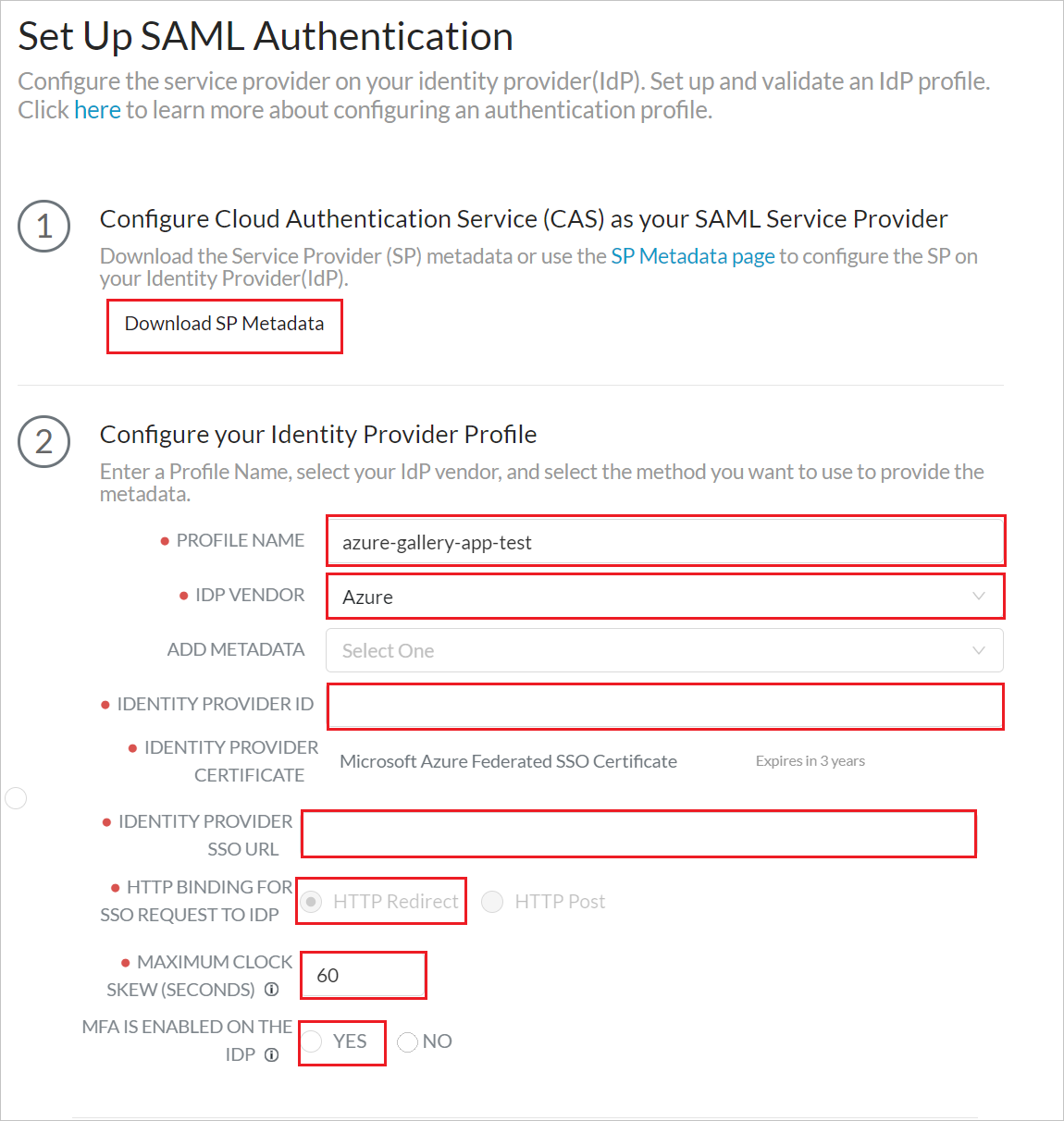

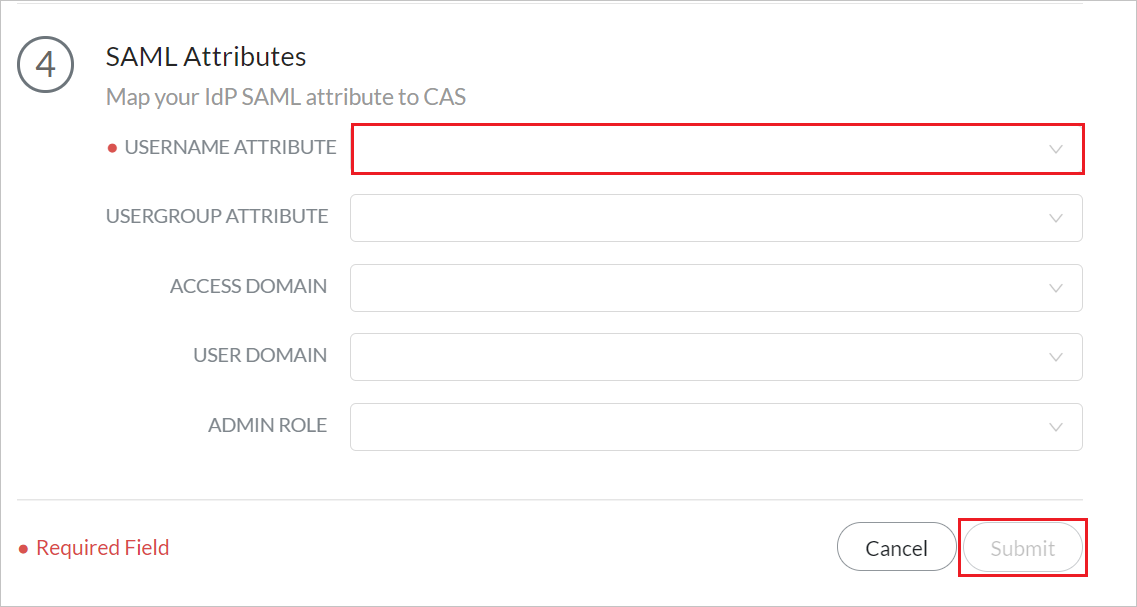

[Set Up SAML Authentication](SAML 認証の設定) ページで、次の手順を行います。

a. ステップ 1 で、 [Download SP Metadata](SP メタデータのダウンロード) をクリックするとメタデータ ファイルがダウンロードされ、ご自分のコンピューターに保存されます。

b. ステップ 2 で、必須フィールドに入力して、以前にコピーしておいた ID プロバイダー プロファイルを構成します。

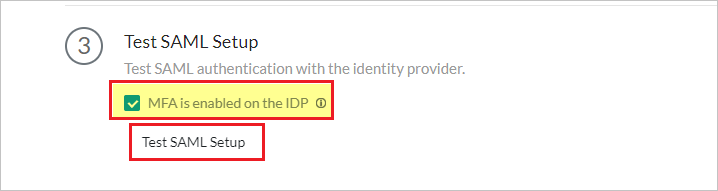

c. ステップ 3 で、 [Test SAML Setup](SAML セットアップのテスト) をクリックしてプロファイルの構成を確認し、 [MFA is enabled on the IDP](MFA が IDP で有効) を選択します。

Note

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service の SSO をテストするには、Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service コンソールを開き、[テスト接続] ボタンをクリックし、[Microsoft Entra テスト ユーザーの作成] セクションで作成したテスト アカウントを使用して認証します。

d. ステップ 4 で、 [USERNAME ATTRIBUTE](ユーザー名属性) を入力し、 [送信] をクリックします。

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service テスト ユーザーを作成する

このセクションでは、Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service で Britta Simon というユーザーが作成されます。 Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service では、Just-In-Time ユーザープロビジョニングがサポートされています。この設定は、既定で有効になっています。 このセクションでは、ユーザー側で必要な操作はありません。 ユーザーが Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service にまだ存在しない場合は、認証後に新しいユーザーが作成されます。

SSO のテスト

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service の SSO をテストするには、Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service コンソールを開き、[テスト接続] ボタンをクリックし、[Microsoft Entra テスト ユーザーの作成] セクションで作成したテスト アカウントを使用して認証します。

次のステップ

Palo Alto Networks Cloud Identity Engine - Cloud Authentication Service を構成すると、セッション制御を適用でき、組織の機密データの流出と侵入からリアルタイムで保護します。 セッション制御は、条件付きアクセスを拡張したものです。 Microsoft Defender for Cloud Apps でセッション制御を強制する方法をご覧ください。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示