Microsoft Entra SSO と Scilife Microsoft Entra SSO の統合

この記事では、Scilife Microsoft Entra SSO を Microsoft Entra ID と統合する方法について説明します。 このアプリケーションを使用すると、構成のほとんどが最小限の労力で自動的に行われるため、SSO 統合がシンプルで手間のかからないものになります。 Scilife Microsoft Entra SSO を Microsoft Entra ID を統合すると、次のことができます。

- Scilife Microsoft Entra SSO にアクセスできるユーザーを Microsoft Entra ID で制御する。

- ユーザーが自分の Microsoft Entra アカウントを使って Scilife Microsoft Entra SSO に自動的にサインインできるようにする。

- 1 つの場所でアカウントを管理します。

テスト環境で Scilife Microsoft Entra SSO 用に Microsoft Entra のシングル サインオンを構成してテストします。 Scilife Microsoft Entra SSO では、SP Initiated シングル サインオンと Just-In-Time ユーザー プロビジョニングがサポートされています。

前提条件

Microsoft Entra ID を Scilife Microsoft Entra SSO と統合するには、次のものが必要です。

- Microsoft Entra ユーザー アカウント。 まだアカウントがない場合は、無料でアカウントを作成することができます。

- 次のいずれかのロール: アプリケーション管理者、クラウド アプリケーション管理者、アプリケーション所有者。

- Microsoft Entra サブスクリプション。 サブスクリプションがない場合は、無料アカウントを取得できます。

- Scilife Microsoft Entra SSO シングル サインオン (SSO) が有効なサブスクリプション。

アプリケーションを追加してテスト ユーザーを割り当てる

シングル サインオンの構成プロセスを開始する前に、Microsoft Entra ギャラリーから Scilife Microsoft Entra SSO アプリケーションを追加する必要があります。 アプリケーションに割り当て、シングル サインオン構成をテストするには、テスト ユーザー アカウントが必要です。

Microsoft Entra ギャラリーから Scilife Microsoft Entra SSO を追加する

Microsoft Entra アプリケーション ギャラリーから Scilife Microsoft Entra SSO を追加して、Scilife Microsoft Entra SSO とのシングル サインオンを構成します。 ギャラリーからアプリケーションを追加する方法の詳細については、クイック スタート: ギャラリーからのアプリケーションの追加に関する記事を参照してください。

Microsoft Entra テスト ユーザーを作成して割り当てる

「ユーザー アカウントを作成して割り当てる」の記事のガイドラインに従って、B.Simon というテスト ユーザー アカウントを作成します。

または、Enterprise App Configuration ウィザードを使用することもできます。 このウィザードでは、テナントへのアプリケーションの追加、アプリへのユーザーとグループの追加、ロールの割り当てができます。 このウィザードには、シングル サインオン構成ウィンドウへのリンクも表示されます。 Microsoft 365 ウィザードの詳細をご覧ください。

Microsoft Entra SSO の構成

Microsoft Entra シングル サインオンを有効にするには、次の手順を行います。

クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

[ID]>[アプリケーション]>[エンタープライズ アプリケーション]>[Scilife Microsoft Entra SSO]>[シングル サインオン] の順に移動します。

[シングル サインオン方式の選択] ページで、 [SAML] を選択します。

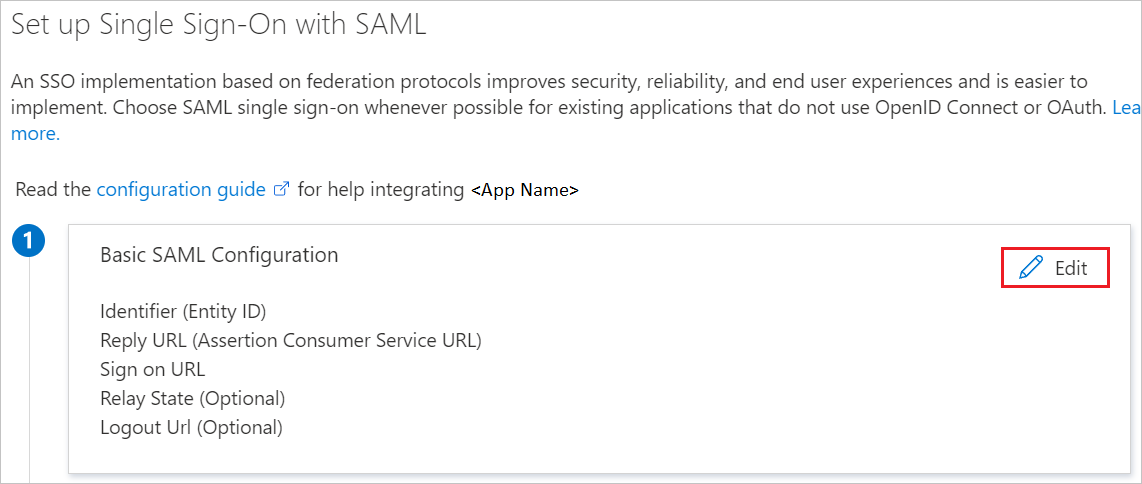

[SAML でシングル サインオンをセットアップします] ページで、 [基本的な SAML 構成] の鉛筆アイコンを選択して設定を編集します。

[基本的な SAML 構成] セクションで、次の手順を実行します。

a. [識別子] ボックスに、次のいずれかのパターンで URL を入力します。

Identifier https://ldap-Environment.scilife.io/simplesaml/module.php/saml/sp/metadata.php/<CustomerUrlPrefix>-<Environment>-sphttps://ldap.scilife.io/simplesaml/module.php/saml/sp/metadata.php/<CustomerUrlPrefix>-spb. [応答 URL] ボックスに、次のいずれかの形式で URL を入力します。

応答 URL https://<CustomerUrlPrefix>.scilife.io/<languageCode>/loginhttps://ldap.scilife.io/simplesaml/module.php/saml/sp/metadata.php/<CustomerUrlPrefix>-sphttps://ldap.scilife.io/simplesaml/module.php/saml/sp/saml2-acs.php/<CustomerUrlPrefix>-sphttps://<CustomerUrlPrefix>-<Environment>.scilife.io/<languageCode>/loginhttps://ldap-<Environment>.scilife.io/simplesaml/module.php/saml/sp/metadata.php/<CustomerUrlPrefix>-<Environment>-sphttps://ldap-<Environment>.scilife.io/simplesaml/module.php/saml/sp/saml2-acs.php/<CustomerUrlPrefix>-<Environment>-spc. [サインオン URL] ボックスに、次のいずれかの形式で URL を入力します。

サインオン URL https://<CustomerUrlPrefix>.scilife.io/<languageCode>/loginhttps://<CustomerUrlPrefix>-<Environment>.scilife.io/<languageCode>/login注意

これらは実際の値ではありません。 これらの値は、実際の識別子、応答 URL、サインオン URL で更新してください。 Scilife Microsoft Entra SSO サポート チームに連絡して、これらの値を取得します。 [基本的な SAML 構成] セクションに示されているパターンを参照することもできます。

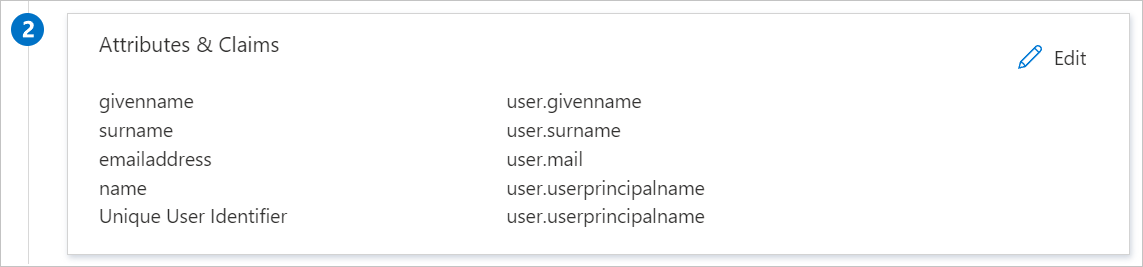

Scilife Microsoft Entra SSO アプリケーションは特定の形式の SAML アサーションを予測しているため、SAML トークン属性の構成にカスタム属性マッピングを追加する必要があります。 次のスクリーンショットには、既定の属性一覧が示されています。

その他に、Scilife Microsoft Entra SSO アプリケーションでは、さらにいくつかの属性が SAML 応答で返されることが想定されています。それらの属性を下に示します。 これらの属性も値が事前に設定されますが、要件に従ってそれらの値を確認することができます。

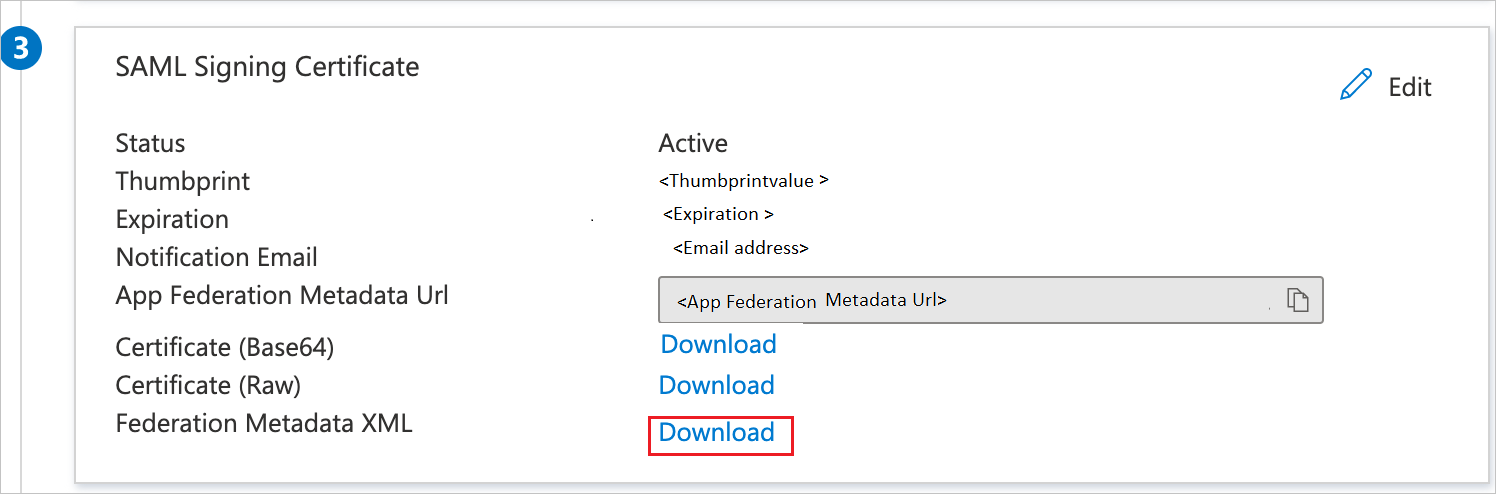

名前 ソース属性 email User.mail firstname User.givenname lastname User.surname ldap_user_id user.userprincipalname mobile user.mobilephone [SAML によるシングル サインオンのセットアップ] ページの [SAML 署名証明書] セクションで、[フェデレーション メタデータ XML] を探して [ダウンロード] を選択し、証明書をダウンロードして、お使いのコンピューターに保存します。

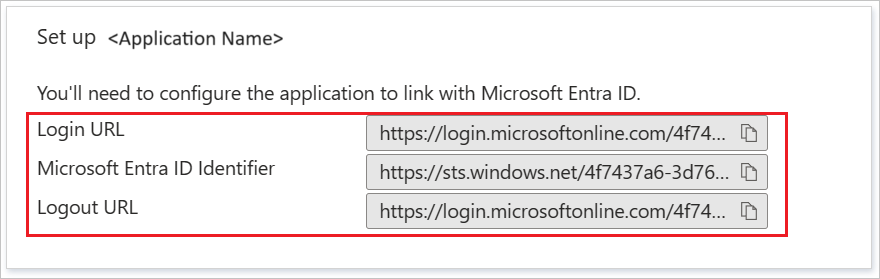

[Scilife Microsoft Entra SSO のセットアップ] セクションで、要件に基づいて適切な URL をコピーします。

Scilife Microsoft Entra SSO を構成する

Scilife Microsoft Entra SSO の企業サイトに管理者としてログインします。

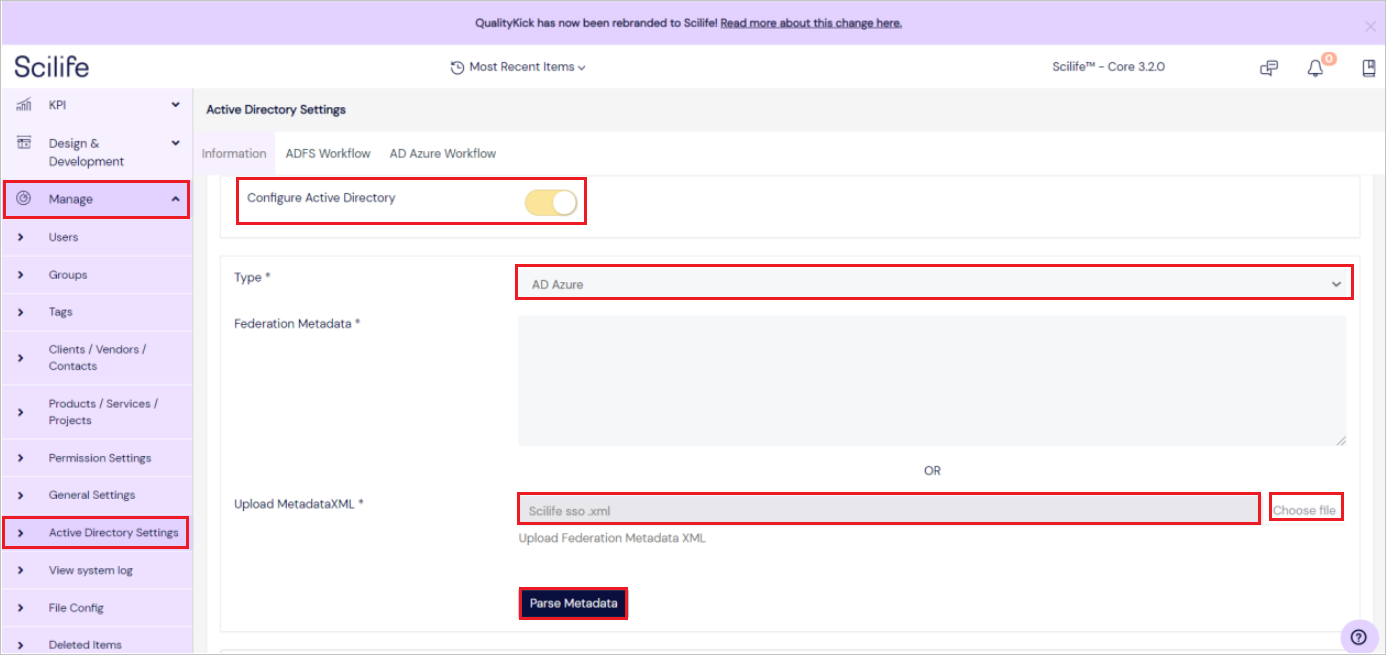

[Manage] (管理)>[Active Directory Settings] (Active Directory 設定) の順に移動し、次の手順を実行します。

[Configure Active Directory] (Active Directory を構成する) を有効にします。

ドロップダウンから [AD Azure] の種類を選択します。

フェデレーション メタデータ XML ファイルをダウンロードし、[ファイルの選択] をクリックして MetadataXML ファイルをアップロードします。

[Parse Metadata] (メタデータの解析) をクリックします。

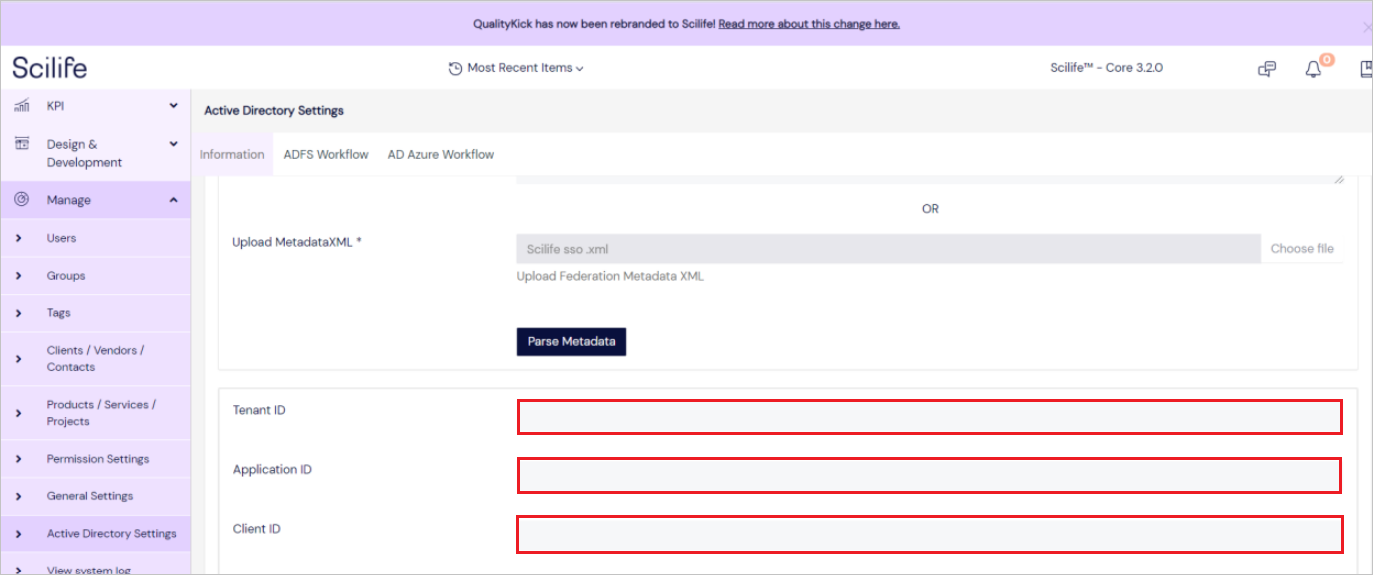

次のフィールドに [テナント ID]、[アプリケーション ID]、[クライアント ID] を入力します。

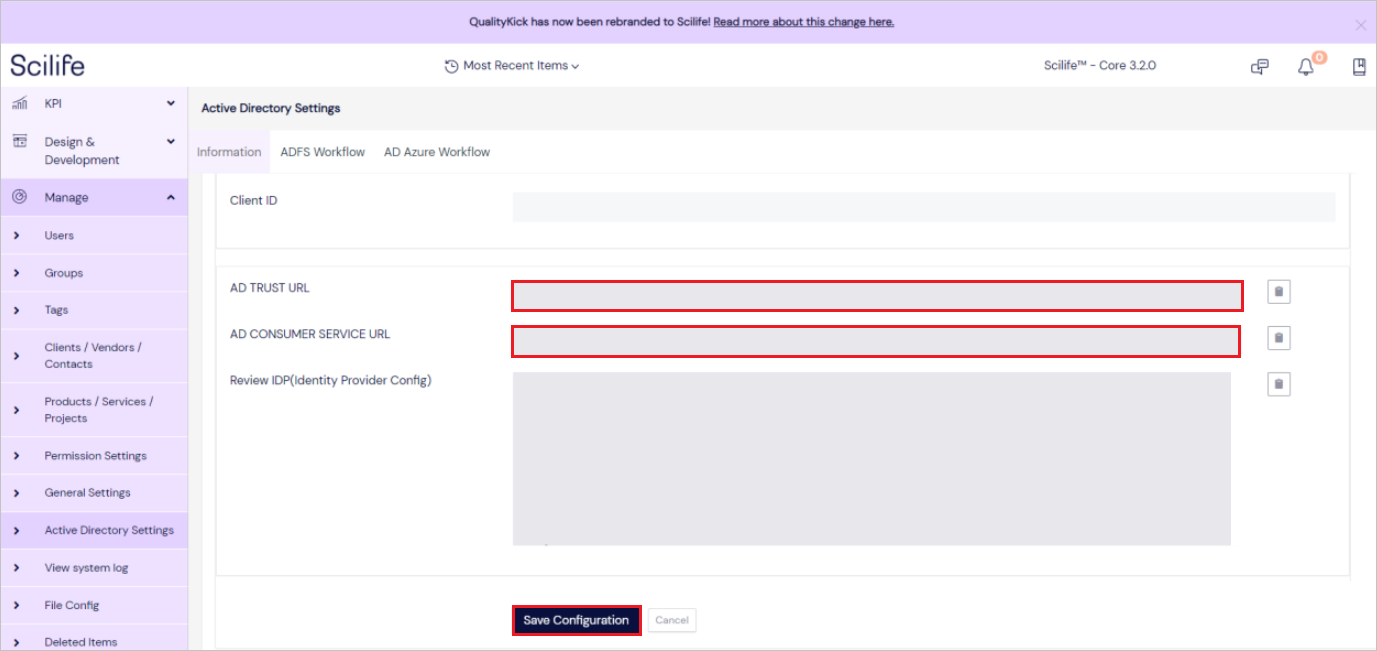

[AD TRUST URL] の値をコピーし、[基本的な SAML 構成] セクションの [識別子 (エンティティ ID)] テキスト ボックスにその値を貼り付けます。

AD CONSUMER SERVICE URL をコピーし、[基本的な SAML 構成] セクションの [応答 URL (Assertion Consumer Service URL)] テキスト ボックスにその値を貼り付けます。

[Save Configuration] をクリックします。

Scilife Microsoft Entra SSO テスト ユーザーを作成する

このセクションでは、B.Simon というユーザーを Scilife Microsoft Entra SSO に作成します。 Scilife Microsoft Entra SSO では、Just-In-Time ユーザー プロビジョニングがサポートされています。これは既定で有効になっています。 このセクションでは、ユーザー側で必要な操作はありません。 Scilife Microsoft Entra SSO にユーザーがまだ存在していない場合、一般に認証後に新しいユーザーが作成されます。

SSO のテスト

このセクションでは、次のオプションを使用して Microsoft Entra のシングル サインオン構成をテストします。

[このアプリケーションをテストします] をクリックします。これにより、ログイン フローを開始できる Scilife Microsoft Entra SSO のサインオン URL にリダイレクトされます。

Scilife Microsoft Entra SSO のサインオン URL に直接移動し、そこからログイン フローを開始します。

Microsoft マイ アプリを使用することができます。 [マイ アプリ] で [Scilife Microsoft Entra SSO] タイルをクリックすると、Scilife Microsoft Entra SSO のサインオン URL にリダイレクトされます。 詳細については、「Microsoft Entra のマイ アプリ」を参照してください。

その他のリソース

次のステップ

Scilife Microsoft Entra SSO を構成したら、組織の機密データを流出と侵入からリアルタイムで保護するセッション制御を適用できます。 セッション制御は、条件付きアクセスを拡張したものです。 Microsoft Cloud App Security でセッション制御を強制する方法をご覧ください。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示