Intuneのエンドポイント セキュリティに関するウイルス対策ポリシー

Intuneエンドポイント セキュリティ ウイルス対策ポリシーは、セキュリティ管理者が管理対象デバイスの個別のウイルス対策設定グループの管理に集中するのに役立ちます。

ウイルス対策ポリシーには、いくつかのプロファイルが含まれています。 各プロファイルには、macOS および Windows デバイスのMicrosoft Defender for Endpointウイルス対策、または Windows デバイス上のWindows セキュリティ アプリのユーザー エクスペリエンスに関連する設定のみが含まれます。

ウイルス対策ポリシーは、Microsoft Intune管理センターの [エンドポイント セキュリティ] ノードの [管理] にあります。

ウイルス対策ポリシーには、検出されたエンドポイント保護またはデバイス構成ポリシーのデバイス制限テンプレートと同じ設定が含まれます。 ただし、これらのポリシーの種類には、ウイルス対策とは無関係な設定の追加カテゴリが含まれます。 追加の設定により、ウイルス対策ワークロードを構成するタスクが複雑になります。 さらに、macOS のウイルス対策ポリシーにある設定は、他のポリシーの種類では使用できません。 macOS ウイルス対策プロファイルは、ファイルを使用 .plist して設定を構成する必要性を置き換えます。

適用対象:

- Linux

- macOS

- Windows 10

- Windows 11

- Windows Server (Microsoft Defender for Endpoint セキュリティ設定管理シナリオを使用)

ウイルス対策ポリシーの前提条件

Microsoft Intune (MDM) 登録済みデバイスのサポート:

macOS

- サポートされている macOS のバージョン

- Intuneがデバイスのウイルス対策設定を管理するには、そのデバイスにMicrosoft Defender for Endpointをインストールする必要があります。 見る。 macOS のMicrosoft Defender for Endpoint (Microsoft Defender for Endpoint ドキュメント内)

Windows

- 追加の前提条件は必要ありません。

Configuration Manager クライアントのサポート:

このシナリオはプレビュー段階であり、現在のブランチ バージョン 2006 以降Configuration Manager使用する必要があります。

Configuration Manager デバイスのテナントアタッチを設定する - Configuration Managerによって管理されるデバイスへのウイルス対策ポリシーの展開をサポートするには、テナントアタッチを構成します。 テナントアタッチのセットアップには、Intuneからのエンドポイント セキュリティ ポリシーをサポートするデバイス コレクションConfiguration Manager構成が含まれます。

テナントアタッチを設定するには、「 エンドポイント保護ポリシーをサポートするようにテナントアタッチを構成する」を参照してください。

Microsoft Defender for Endpoint クライアントのサポート:

- Defender for Endpoint セキュリティ設定の管理 - Defender によって管理されているが、Intuneに登録されていないデバイスにウイルス対策ポリシーを展開するためのサポートを構成するには、「Microsoft Intuneを使用したデバイスでのMicrosoft Defender for Endpointの管理」を参照してください。 この記事には、この機能でサポートされるプラットフォームに関する情報と、それらのプラットフォームでサポートされるポリシーとプロファイルも含まれています。

役割ベースのアクセス制御 (RBAC)

ウイルス対策ポリシーを管理するための適切なレベルのアクセス許可と権限Intune割り当てる方法については、「Assign-role-based-access-controls-for-endpoint-security-policy」を参照してください。

改ざん防止の前提条件

改ざん防止は、次のいずれかのオペレーティング システムを実行しているデバイスで使用できます。

- macOS (サポートされているバージョン)

- Windows 10 と 11 (エンタープライズ マルチセッションを含む)

- Windows Server バージョン 1803 以降、Windows Server 2019、Windows Server 2022

- R2 とWindows Server 2016のWindows Server 2012 (最新の統合ソリューションを使用)

注:

デバイスは、Microsoft Defender for Endpoint (P1 または P2) にオンボードする必要があります。 以前にMicrosoft Defender for Endpointにオンボードされていない場合、デバイスで改ざん防止が有効になる遅延が発生する可能性があります。 改ざん防止は、Microsoft Defender for Endpointにオンボードした後、最初のデバイスチェックで有効になります。

Intuneを使用して、Windows セキュリティ エクスペリエンス プロファイル (ウイルス対策ポリシー) の一部として Windows デバイスの改ざん防止を管理できます。 これには、Intuneで管理するデバイスと、テナント接続シナリオを通じてConfiguration Managerで管理するデバイスの両方が含まれます。 改ざん防止は、Azure Virtual Desktop でも使用できるようになりました。

マネージド デバイスのIntune

Intuneによって管理されるデバイスの改ざん防止をサポートするための前提条件:

- お使いの環境は、Intuneで改ざん防止を管理するための前提条件を満たしている必要があります

- デバイスはMicrosoft Defender for Endpoint (P1 または P2) にオンボードされます

Microsoft Intuneによって管理されるデバイスの改ざん防止をサポートするウイルス対策ポリシーのプロファイル:

プラットフォーム: Windows

- プロファイル: Windows セキュリティ エクスペリエンス

注:

2022 年 4 月 5 日以降、Windows 10以降のプラットフォームは、Windows 10、Windows 11、および Windows Server プラットフォームに置き換えられました。このプラットフォームは、より単純に Windows として名前が付けられます。

Windows プラットフォームは、Microsoft IntuneまたはMicrosoft Defender for Endpointを介してIntuneと通信するデバイスをサポートします。 これらのプロファイルは、ネイティブにMicrosoft Intuneによってサポートされていない Windows Server プラットフォームのサポートも追加します。

この新しいプラットフォームのプロファイルでは、設定カタログにある設定形式が使用されます。 この新しいプラットフォームの新しいプロファイル テンプレートにはそれぞれ、置き換えられる古いプロファイル テンプレートと同じ設定が含まれています。 この変更により、古いプロファイルの新しいバージョンを作成できなくなります。 古いプロファイルの既存のインスタンスは、引き続き使用および編集できます。

また、デバイス構成ポリシーのエンドポイント保護プロファイルを使用して、Intuneによって管理されるデバイスの改ざん防止を構成することもできます。

テナント接続シナリオを通じて管理されるクライアントConfiguration Manager

これらのプロファイルを使用した改ざん防止の管理をサポートするための前提条件:

- お使いの環境は、Windows ドキュメントで詳しく説明されているように、Intuneで改ざん防止を管理するための前提条件を満たしている必要があります。

- 現在のブランチ 2006 以降Configuration Manager使用する必要があります。

- エンドポイント保護ポリシーをサポートするようにテナントアタッチを構成する必要があります。 これには、Intuneとの同期Configuration Managerデバイス コレクションの構成が含まれます。

- デバイスはMicrosoft Defender for Endpoint (P1 または P2) にオンボードされます

Configuration Managerによって管理されるデバイスの改ざん防止をサポートするウイルス対策ポリシーのプロファイル:

- プラットフォーム: Windows (ConfigMgr)

- プロファイル: Windows セキュリティ エクスペリエンス (プレビュー)

ウイルス対策プロファイル

Microsoft Intuneによって管理されるデバイス

Intuneで管理するデバイスでは、次のプロファイルがサポートされています。

macOS:

プラットフォーム: macOS

プロファイル: ウイルス対策 - macOS の ウイルス対策ポリシー設定 を管理します。

Microsoft Defender for Endpoint for Mac を使用する場合は、ファイルを使用

.plistして設定を構成する代わりに、Intuneを使用して管理対象の macOS デバイスにウイルス対策設定を構成して展開できます。

Windows:

プラットフォーム: Windows

このプラットフォームのプロファイルは、Intuneに登録されているデバイスと、Microsoft Defender for Endpointのセキュリティ管理によって管理されるデバイスで使用できます。注:

2022 年 4 月 5 日以降、Windows 10以降のプラットフォームは、Windows 10、Windows 11、および Windows Server プラットフォームに置き換えられました。このプラットフォームは、より単純に Windows として名前が付けられます。

Windows プラットフォームは、Microsoft IntuneまたはMicrosoft Defender for Endpointを介してIntuneと通信するデバイスをサポートします。 これらのプロファイルは、ネイティブにMicrosoft Intuneによってサポートされていない Windows Server プラットフォームのサポートも追加します。

この新しいプラットフォームのプロファイルでは、設定カタログにある設定形式が使用されます。 この新しいプラットフォームの新しいプロファイル テンプレートにはそれぞれ、置き換えられる古いプロファイル テンプレートと同じ設定が含まれています。 この変更により、古いプロファイルの新しいバージョンを作成できなくなります。 古いプロファイルの既存のインスタンスは、引き続き使用および編集できます。

プロファイル: Microsoft Defenderウイルス対策 - Windows デバイスのウイルス対策ポリシー設定を管理します。

Defender ウイルス対策は、Microsoft Defender for Endpointの次世代の保護コンポーネントです。 次世代保護は、機械学習やクラウド インフラストラクチャなどのテクノロジを組み合わせて、エンタープライズ organization内のデバイスを保護します。

Microsoft Defenderウイルス対策プロファイルは、デバイス構成ポリシーのデバイス制限プロファイルにあるウイルス対策設定の別のインスタンスです。

デバイス制限プロファイルのウイルス対策設定とは異なり、これらの設定は共同管理されているデバイスで使用できます。 これらの設定を使用するには、Endpoint Protection の共同管理ワークロード スライダーを Intune に設定する必要があります。

プロファイル: Microsoft Defenderウイルス対策の除外 - ウイルス対策除外のみのポリシー設定を管理します。

このポリシーを使用すると、ウイルス対策の除外を定義する次のMicrosoft Defenderウイルス対策構成サービス プロバイダー (CSP) の設定を管理できます。

- Defender/ExcludedPaths

- Defender/ExcludedExtensions

- Defender/ExcludedProcesses

ウイルス対策の除外に関するこれらの CSP は、Microsoft Defenderウイルス対策ポリシーによって管理されます。これには、除外に対して同じ設定が含まれます。 ポリシーの種類 (ウイルス対策 と ウイルス対策の除外) の両方の設定は 、ポリシーのマージの対象となり、該当するデバイスとユーザーに対してスーパー セットの除外を作成します。

警告

除外を定義すると、Microsoft Defender ウイルス対策によって提供される保護が低下します。 除外の実装に関連するリスクを常に評価してください。 悪意のないことがわかっているファイルのみを除外します。

詳細については、Microsoft Defenderドキュメントの「除外の概要」を参照してください。

プロファイル: Windows セキュリティ エクスペリエンス - エンド ユーザーがMicrosoft Defender セキュリティ センターで表示できるWindows セキュリティ アプリ設定と、受信する通知を管理します。

Windows セキュリティ アプリは、コンピューターの正常性とセキュリティに関する通知を提供するために、いくつかの Windows セキュリティ機能によって使用されます。 セキュリティ アプリの通知には、ファイアウォール、ウイルス対策製品、Windows Defender SmartScreen などが含まれます。

プロファイル: Defender Update コントロール - DefenderCSP から直接取得される次の設定を含む、Microsoft Defenderの更新設定を管理します。

Configuration Managerによって管理されるデバイス

ウイルス対策

テナントアタッチを使用する場合は、Configuration Managerデバイスのウイルス対策設定を管理します。

ポリシー パス:

- エンドポイント セキュリティ>ウイルス対策 > Windows (ConfigMgr)

プロファイル:

- Microsoft Defender ウイルス対策 (プレビュー)

- Windows セキュリティ エクスペリエンス (プレビュー)

必要なバージョンのConfiguration Manager:

- Configuration Manager現在のブランチ バージョン 2006 以降

サポートされているConfiguration Managerデバイス プラットフォーム:

- Windows 8.1 (x86、x64)、Configuration Manager バージョン 2010 以降

- Windows 10 以降 (x86、x64、ARM64)

- Windows 11 以降 (x86、x64、ARM64)

- Windows Server 2012 R2 (x64)、Configuration Manager バージョン 2010 以降

- Windows Server 2016 以降 (x64)

重要

2022 年 10 月 22 日、Microsoft Intune は Windows 8.1 を実行しているデバイスのサポートを終了しました。 これらのデバイスでは技術サポートや自動更新は利用できません。

現在Windows 8.1を使用している場合は、Windows 10/11 デバイスに移動します。 Microsoft Intune には、Windows 10/11 クライアント デバイスを管理するセキュリティ機能とデバイス機能が組み込まれています。

設定のポリシーのマージ

一部のウイルス対策ポリシー設定では 、ポリシーのマージがサポートされています。 ポリシーのマージは、複数のポリシーが同じデバイスに適用され、同じ設定を構成するときに競合を回避するのに役立ちます。 Intuneは、適用されるすべてのポリシーから取得したユーザーまたはデバイスごとに、ポリシーのマージでサポートされる設定を評価します。 これらの設定は、ポリシーの単一のスーパーセットにマージされます。

たとえば、異なるウイルス対策ファイル パスの除外を定義する 3 つの個別のウイルス対策ポリシーを作成します。 最終的には、3 つのポリシーすべてが同じユーザーに割り当てられます。 Microsoft Defender ファイル パス除外 CSP ではポリシーのマージがサポートされているため、Intuneはユーザーに適用されるすべてのポリシーからのファイル除外を評価して結合します。 除外はスーパーセットに追加され、除外の 1 つのリストがユーザーのデバイスに配信されます。

ポリシーのマージが設定でサポートされていない場合、競合が発生する可能性があります。 競合すると、ユーザーまたはデバイスが設定のポリシーを受け取らない可能性があります。 たとえば、ポリシーのマージでは、一致するデバイス ID のインストールを防止するための CSP はサポートされていません (PreventInstallationOfMatchingDeviceIDs)。 この CSP の構成はマージされないため、個別に処理されます。

個別に処理すると、ポリシーの競合は次のように解決されます。

- 最も安全なポリシーが適用されます。

- 2 つのポリシーが等しくセキュリティで保護されている場合、最後に変更されたポリシーが適用されます。

- 最後に変更されたポリシーが競合を解決できない場合、ポリシーはデバイスに配信されません。

ポリシーのマージをサポートする設定と CSP

次の設定では、ポリシーのマージがサポートされています。

- 除外されたプロセス - CSP: Defender/ExcludedProcesses

- 除外された拡張機能 - CSP: Defender/ExcludedExtensions

- 除外パス - CSP: Defender/ExcludedPaths

ウイルス対策ポリシー レポート

ウイルス対策ポリシー レポートには、エンドポイント セキュリティのウイルス対策ポリシーとデバイスの状態に関する状態の詳細が表示されます。 これらのレポートは、Microsoft Intune管理センターのエンドポイント セキュリティ ノードで使用できます。

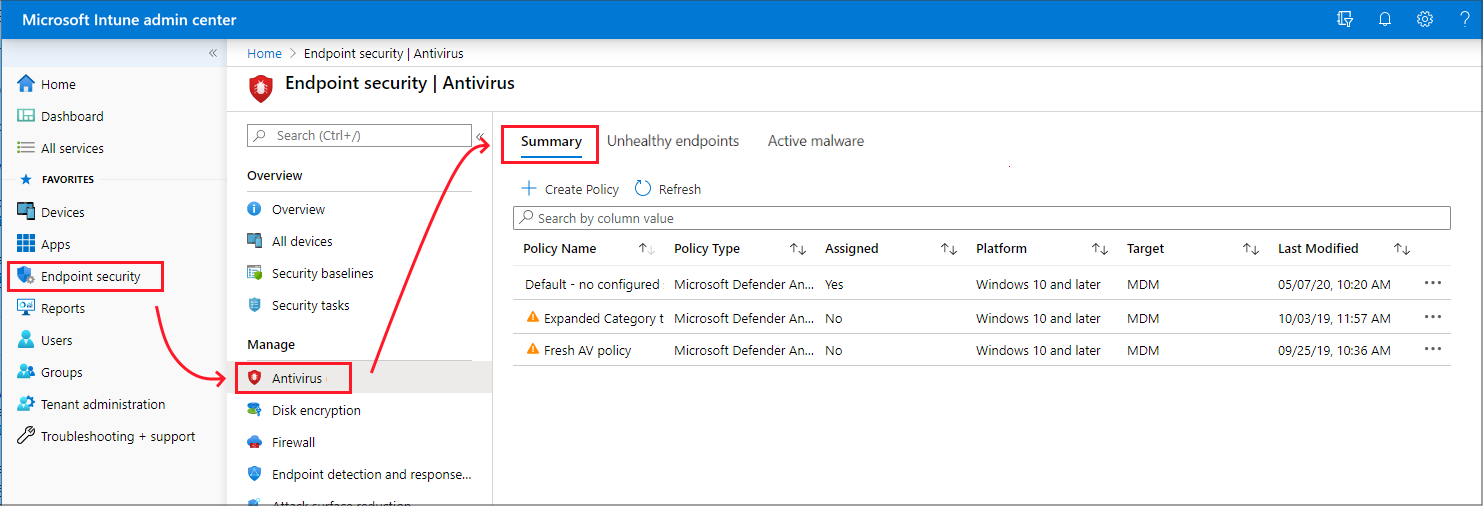

レポートを表示するには、Microsoft Intune管理センターで [エンドポイント セキュリティ] に移動し、[ウイルス対策] を選択します。 [ウイルス対策] を選択すると、[概要] ページが開きます。 追加のレポート ビューと状態ビューは、追加のページとして使用できます。

次のセクションで詳しく説明するレポートに加えて、Intune レポートの記事に記載されているように、Microsoft Intune管理センターの [レポート] ノードには、Microsoft Defender ウイルス対策の追加レポートがあります。

概要

[ 概要 ] ページでは、 新しいポリシーを作成 し、以前に作成したポリシーの一覧を表示できます。 この一覧には、ポリシーに含まれるプロファイル (ポリシーの種類) と、ポリシーが割り当てられているかどうかに関する概要の詳細が含まれます。

一覧からポリシーを選択すると、そのポリシー インスタンスの [概要 ] ページが開き、詳細が表示されます。 このビューからタイルを選択すると、使用可能な場合Intuneそのプロファイルの追加の詳細が表示されます。

![ウイルス対策ポリシーの [概要] ページ](media/endpoint-security-antivirus-policy/policy-overview.png)

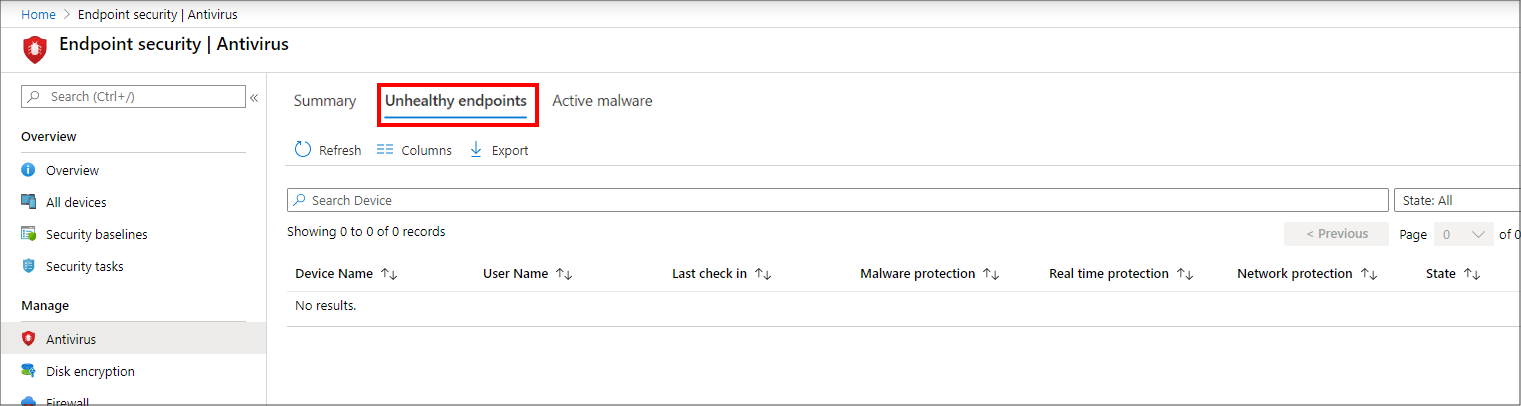

異常なエンドポイント

[ 異常なエンドポイント ] ページでは、MDM で管理されている Windows デバイスのウイルス対策状態に関する情報を表示できます。 この情報は、デバイス上で実行される Windows Defender ウイルス対策から脅威エージェントの状態として返されます。 このページで、[ 列] を選択して、レポートで使用できる詳細の完全な一覧を表示します。

このビューには、問題が検出されたデバイスのみが表示されます。 このビューには、クリーンとして識別されるデバイスの詳細は表示されません。

このレポートの情報は、Windows クライアント管理ドキュメントに文書化されている、次の CSP から入手できる詳細に基づいています。

次の手順

非推奨のWindows 10以降のプラットフォームの非推奨プロファイルの Windows 設定の詳細を表示します。