Microsoft Intuneのエンドポイント セキュリティ ポリシーを使用してデバイス セキュリティを管理する

デバイスのセキュリティに関するセキュリティ管理者は、Intune エンドポイント セキュリティ ポリシーを使用して、デバイスのセキュリティ設定を管理します。 これらのプロファイルは、デバイス構成ポリシー テンプレートまたはセキュリティ ベースライン (関連する設定の論理グループ) と概念的に似ています。 ただし、デバイス構成プロファイルとセキュリティ ベースラインに、エンドポイントのセキュリティ保護の範囲外にあるさまざまな設定の大規模な本文が含まれている場合、各エンドポイント セキュリティ プロファイルは、デバイス セキュリティの特定のサブセットに焦点を当てています。

デバイス構成ポリシーのセキュリティ ベースラインやエンドポイント保護テンプレートなどの他のポリシーの種類と共にエンドポイント セキュリティ ポリシーを使用する場合は、競合する設定のリスクを最小限に抑えるために、複数のポリシーの種類を使用する計画を作成することが重要です。 セキュリティ ベースライン、デバイス構成ポリシー、エンドポイント セキュリティ ポリシーはすべて、Intuneによってデバイス構成設定の等しいソースとして扱われます。 デバイスが複数のソースから設定に対して 2 つの異なる構成を受け取ると、設定の競合が発生します。 複数のソースには、異なるポリシーの種類と、同じポリシーの複数のインスタンスを含めることができます。

Intuneがデバイスのポリシーを評価し、設定の競合する構成を識別すると、関連する設定にエラーまたは競合のフラグが設定され、デバイスへの適用に失敗する可能性があります。 競合の管理に役立つ情報については、次のポリシーとプロファイル固有のガイダンスを参照してください。

使用可能なエンドポイント セキュリティ ポリシーの種類

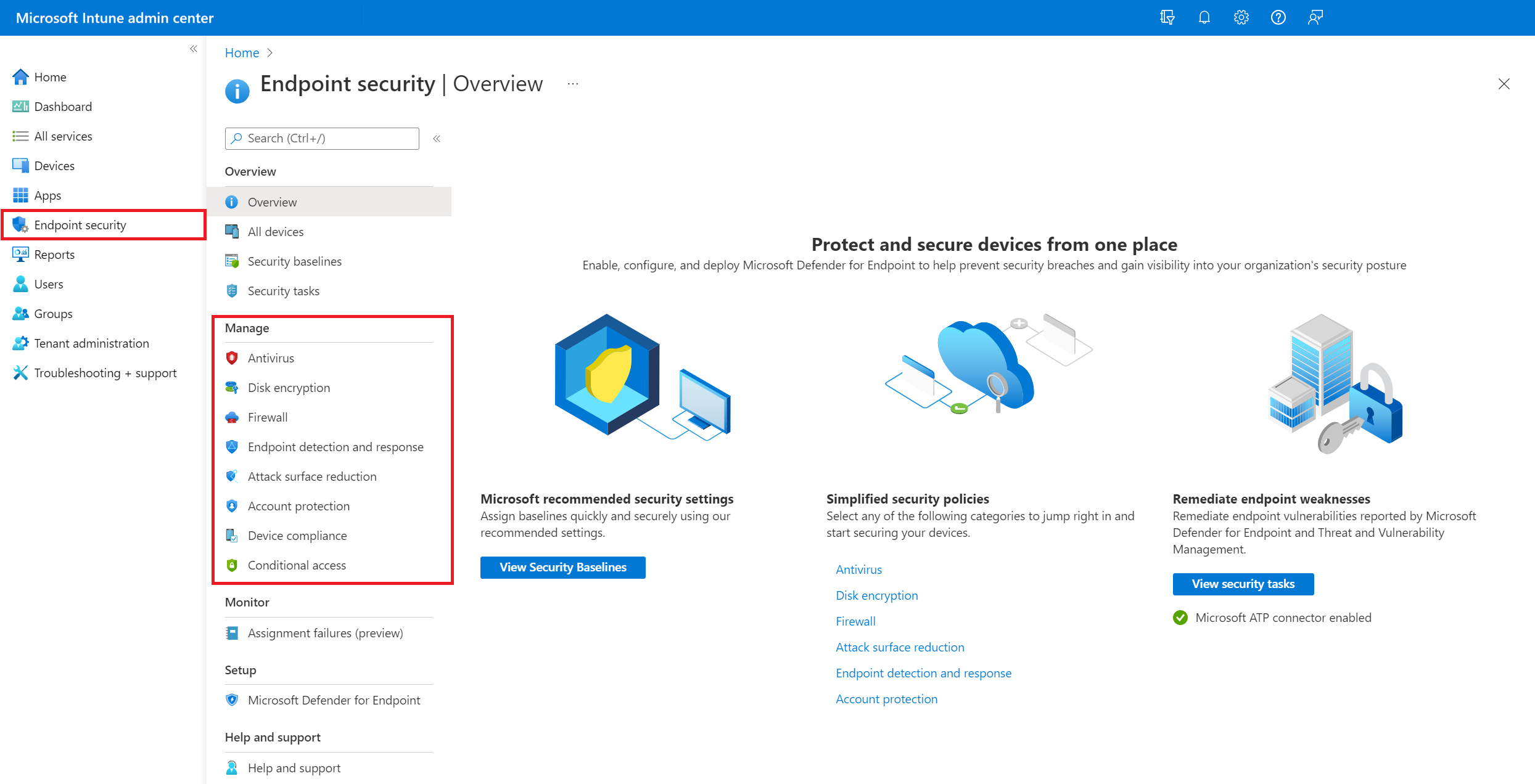

エンドポイント セキュリティ ポリシーは、Microsoft Intune管理センターの [エンドポイント セキュリティ] ノードの [管理] にあります。

各エンドポイント セキュリティ ポリシーの種類の簡単な説明を次に示します。 それぞれの使用可能なプロファイルなど、それらの詳細については、各ポリシーの種類専用のコンテンツへのリンクに従います。

アカウント保護 - アカウント保護ポリシーは、ユーザーの ID とアカウントを保護するのに役立ちます。 アカウント保護ポリシーは、Windows ID とアクセス管理の一部であるWindows Helloと Credential Guard の設定に重点を置いています。

ウイルス対策 - ウイルス対策ポリシーは、セキュリティ管理者が管理対象デバイスの個別のウイルス対策設定グループの管理に集中するのに役立ちます。

App Control for Business (プレビュー) - App Control for Business ポリシーとMicrosoft Intune用のマネージド インストーラーを使用して、Windows デバイスの承認済みアプリを管理します。 Intune App Control for Business ポリシーは、Windows Defender アプリケーションコントロール (WDAC) の実装です。

攻撃面の縮小 - Windows 10/11 デバイスで Defender ウイルス対策が使用されている場合は、攻撃面の縮小にIntuneエンドポイント セキュリティ ポリシーを使用して、デバイスの設定を管理します。

ディスク暗号化 - エンドポイント セキュリティ ディスク暗号化プロファイルは、FileVault、BitLocker、個人データ暗号化 (Windows の場合) などのデバイスの組み込み暗号化方法に関連する設定のみに重点を置いています。 このフォーカスにより、セキュリティ管理者は、関連のない設定のホストを移動することなく、ディスクレベルまたはフォルダーレベルの暗号化設定を簡単に管理できます。

エンドポイントの検出と応答 - Microsoft Defender for EndpointをIntuneと統合する場合は、エンドポイントの検出と応答 (EDR) のエンドポイント セキュリティ ポリシーを使用して EDR 設定を管理し、デバイスをMicrosoft Defender for Endpointにオンボードします。

ファイアウォール - Intuneのエンドポイント セキュリティ ファイアウォール ポリシーを使用して、macOS と Windows 10/11 を実行するデバイスの組み込みファイアウォールを構成します。

次のセクションは、すべてのエンドポイント セキュリティ ポリシーに適用されます。

エンドポイント セキュリティ ポリシーにロールベースのアクセス制御を割り当てる

エンドポイント セキュリティ ポリシー Intune管理するには、ポリシーのIntuneロールベースのアクセス制御 (RBAC) アクセス許可と、管理しているタスクに関連する特定の権限を含むアカウントを使用する必要があります。

注:

2024 年 6 月より前は、Intune エンドポイント セキュリティ ポリシーは、セキュリティ ベースラインのアクセス許可によって提供される権限を通じて管理されていました。 2024 年 6 月から、Intuneは個々のエンドポイント セキュリティ ワークロードを管理するための詳細なアクセス許可のリリースを開始しました。

エンドポイント セキュリティ ワークロードに対する新しい詳細なアクセス許可がIntuneに追加されるたびに、それらの同じ権限がセキュリティ ベースラインのアクセス許可から削除されます。 セキュリティ ベースラインアクセス許可でカスタム ロールを使用する場合、新しい RBAC アクセス許可は、セキュリティ ベースラインアクセス許可を通じて付与されたのと同じ権限を持つカスタム ロールに自動的に割り当てられます。 この自動割り当てにより、管理者は現在と同じアクセス許可を持ち続けます。

エンドポイント セキュリティ ワークロードを管理するための RBAC ロールとアクセス許可

エンドポイント セキュリティの側面を管理するための RBAC アクセス許可を割り当てる場合は、特定のタスクを実行するために必要な最小限のアクセス許可を管理者に割り当てることをお勧めします。 エンドポイント セキュリティを管理する各 RBAC アクセス許可には、 カスタム RBAC ロールを作成するときに個別に付与または保留できる次の権限が含まれています。

- Assign

- 作成

- 削除

- 読み取り

- 更新

- レポートの表示

カスタム RBAC ロールを使用する

次のアクセス許可には、エンドポイント セキュリティ ワークロードに対する権限が含まれます。

ビジネスのアプリケーション制御 - アプリケーション制御 ポリシーとレポートを管理する権限を付与します。

攻撃面の縮小 - 一部の 攻撃面の縮小 ポリシーとレポートを管理する権限を付与します。 このワークロードの場合、次のプロファイル (テンプレート) では、引き続き セキュリティ ベースライン アクセス許可によって提供される権限が必要です。

- Windows アプリとブラウザーの分離

- Windows Web 保護

- Windows アプリケーション コントロール

- Windows Exploit Protection

エンドポイントの検出と応答 - エンドポイントの検出と応答 (EDR) のポリシーとレポートを管理する権限を付与します。

セキュリティ ベースライン - 専用ワークフローを持たないすべてのエンドポイント セキュリティ ワークロードを管理する権限を付与します。

デバイス構成 - デバイス 構成の [レポートの表示] 権限は、エンドポイント セキュリティ ポリシーのレポートを表示、生成、エクスポートする権限も付与します。

重要

エンドポイント セキュリティ ポリシーに対する ウイルス対策 の詳細なアクセス許可は、一部のテナントで一時的に表示される場合があります。 このアクセス許可はリリースされず、使用はサポートされていません。 ウイルス対策アクセス許可の構成は、Intuneによって無視されます。 ウイルス対策が詳細なアクセス許可として使用できるようになると、その可用性は「Microsoft Intuneの新機能」の記事で発表されます。

組み込みの RBAC ロールを使用する

次のIntune組み込みの RBAC ロールを管理者に割り当て、エンドポイント セキュリティ ワークロードとレポートの一部またはすべてのタスクを管理する権限を提供することもできます。

- ヘルプ デスク オペレーター

- 読み取り専用の演算子

- エンドポイント セキュリティー マネージャー

各ロールに含まれる特定のアクセス許可と権限の詳細については、「Microsoft Intuneの組み込みロールのアクセス許可」を参照してください。

新しいエンドポイント セキュリティアクセス許可に関する考慮事項

エンドポイント セキュリティ ワークロードに対する新しい詳細なアクセス許可が追加されると、新しいワークロードのアクセス許可には、 セキュリティ ベースライン のアクセス許可が現在行われているのと同じアクセス許可と権限構造があります。 これには、これらのワークロード内のセキュリティ ポリシーの管理が含まれます。これには、セキュリティ ベースライン ポリシーや設定カタログ ポリシーなどの他の種類のポリシーで重複する設定を含めることができます。これは、個別の RBAC アクセス許可によって管理されます。

Defender for Endpoint セキュリティ設定管理シナリオを使用する場合、セキュリティ ポリシー管理のために、同じ RBAC アクセス許可の変更が Microsoft Defender ポータルに適用されます。

エンドポイント セキュリティ ポリシーを作成する

次の手順では、エンドポイント セキュリティ ポリシーを作成するための一般的なガイダンスを示します。

Microsoft Intune 管理センターにサインインします。

[ エンドポイント セキュリティ ] を選択し、構成するポリシーの種類を選択し、[ ポリシーの作成] を選択します。 次のポリシーの種類から選択します。

- アカウントの保護

- ウイルス対策

- アプリケーション制御 (プレビュー)

- 攻撃面の縮小

- ディスク暗号化

- エンドポイントの検出および応答

- ファイアウォール

次のプロパティを入力します。

- [プラットフォーム]: ポリシーを作成するプラットフォームを選択します。 使用可能なオプションは、選択したポリシーの種類によって異なります。

- プロファイル: 選択したプラットフォームで使用可能なプロファイルから選択します。 プロファイルの詳細については、選択したポリシーの種類に関するこの記事の専用セクションを参照してください。

[作成] を選択します。

[基本] ページでプロファイルに名前と説明を入力し、[次へ] を選択します。

[ 構成設定 ] ページで、設定の各グループを展開し、このプロファイルで管理する設定を構成します。

設定の構成が完了したら、[次へ] を選択します。

[ スコープ タグ ] ページで、[ スコープ タグの選択 ] を選択して [ タグの選択 ] ウィンドウを開き、スコープ タグをプロファイルに割り当てます。

[次へ] を選んで続行します。

[割り当て] ページで、このプロファイルを受け取るグループを選択します。 プロファイルの割り当ての詳細については、ユーザーおよびデバイス プロファイルの割り当てに関するページを参照してください。

[次へ] を選択します。

[確認および作成] ページで、完了したら、[作成] を選択します。 作成したプロファイルのポリシーの種類を選択すると、新しいプロファイルが一覧に表示されます。

ポリシーを複製する

エンドポイント セキュリティ ポリシーでは、元のポリシーのコピーを作成するための重複がサポートされています。 ポリシーを複製すると便利なシナリオは、同様のポリシーを別のグループに割り当てる必要があるが、ポリシー全体を手動で再作成したくない場合です。 代わりに、元のポリシーを複製し、新しいポリシーに必要な変更のみを導入できます。 特定の設定と、ポリシーが割り当てられているグループのみを変更できます。

複製を作成するときに、コピーに新しい名前を付けます。 コピーはオリジナルと同じ設定構成とスコープ タグで作成されますが、割り当てはありません。 割り当てを作成するには、後で新しいポリシーを編集する必要があります。

次のポリシーの種類では、重複がサポートされています。

- アカウントの保護

- アプリケーションコントロール (プレビュー)

- ウイルス対策

- 攻撃面の縮小

- ディスク暗号化

- エンドポイントの検出および応答

- ファイアウォール

新しいポリシーを作成したら、ポリシーを確認して編集し、その構成を変更します。

ポリシーを複製するには

- Microsoft Intune 管理センターにサインインします。

- ポリシーの一覧からコピーするポリシーを見つけて、その行の省略記号 (...) を選択して [コンテキスト] メニューを開きます。

- [複製する] を選択します。

- ポリシーの [新しい名前 ] を指定し、[ 保存] を選択します。

ポリシーを編集するには

- 新しいポリシーを選択し、[プロパティ] を選択します。

- [設定] を選択して、ポリシーの構成設定の一覧を展開します。 このビューから設定を変更することはできませんが、構成方法を確認できます。

- ポリシーを変更するには、変更するカテゴリごとに [編集] を選択します。

- 基本事項

- 課題

- スコープ タグ

- 構成の設定

- 変更を行った後、[ 保存] を選択して編集内容を保存します。 追加のカテゴリに編集を導入するには、1 つのカテゴリの編集を保存する必要があります。

競合を管理する

エンドポイント セキュリティ ポリシー (セキュリティ ポリシー) で管理できるデバイス設定の多くは、Intuneの他のポリシーの種類でも使用できます。 これらの他のポリシーの種類には、 デバイス構成 ポリシーと セキュリティ ベースラインが含まれます。 設定は、複数の異なるポリシーの種類または同じポリシーの種類の複数のインスタンスによって管理できるため、必要な構成に準拠していないデバイスのポリシー競合を特定して解決する準備をしてください。

- セキュリティ ベースラインは、ベースラインが対処する推奨構成に準拠するように、設定の既定値以外の値を設定できます。

- エンドポイント セキュリティ ポリシーを含む他のポリシーの種類では、[既定で 構成されていません ] の値を設定します。 これらの他の種類のポリシーでは、ポリシーの設定を明示的に構成する必要があります。

ポリシー方法に関係なく、複数のポリシーの種類または同じポリシーの種類の複数のインスタンスを使用して同じデバイスで同じ設定を管理すると、競合が回避される場合があります。

次のリンクの情報は、競合を特定して解決するのに役立ちます。