Microsoft 365 認定のサンプル証拠ガイドの概要

このサンプル証拠ガイドは、ISV が Microsoft 365 認定資格を完了するために必要な正しい証拠を作成するのに役立ちます。 このドキュメントには、各コントロールの意図とコントロールのすべてのサブ部分、サンプルの証拠ドキュメント、ポリシー、スクリーンショットを含むコントロールに対して証拠を収集できる潜在的な方法が含まれています。 さらに、このガイドでは、提出された証拠を構造化する方法に関する支援を提供します。

このドキュメントで共有されている例は、コントロールが満たされていることを証明するために使用できる唯一の証拠ではありません。 これらは、認定アナリストが ISV によってコントロールが満たされているかどうかを判断するのに役立つ証拠の種類のガイドラインです。

注: 認定要件を満たすために使用される実際のインターフェイス、スクリーンショット、ドキュメントは、製品の使用、システムのセットアップ、および内部プロセスによって異なります。 ポリシーまたは手順のドキュメントが必要な場合、ISV は実際のドキュメントの完全なバージョンを送信する必要があり、一部の例に示されているようにスクリーンショットは送信しないことに注意してください。

送信するスクリーンショットは、すべての URL を含む全画面表示のスクリーンショットである必要があります。ログインユーザー (ログインしているユーザーの名前がスクリーンショットに表示されていることを確認してください)、時刻と日付のスタンプが含まれています。 Linux ベースのシステムの場合は、コマンド プロンプトを使用して、コントロールの証拠にこの情報を含めてください。

提出されたすべての証拠は、認定を完了するまでに証拠がまだ関連性があり、古くないことを確認するために、3 か月未満である必要があります。 これに従わないと、新しい証拠を収集するように求められる場合があります。

注: この認定の目的や、このプロセス内で使用されるサンプルにベータ API を使用することはできません。

証拠が不十分なため評価が遅れないように、これらのガイドラインに従うことをお勧めします。

注:

2023 年 12 月 12 日より前に Microsoft 365 サーティフィケーションを開始した場合は、 従来のサンプル証拠ガイドを参照してください。

Microsoft 365 認定の構造

この認定資格は、次の 3 つのセキュリティ ドメインを中心に構成されています。

アプリケーション セキュリティ (必要に応じて接続チェックを含む)

認定には侵入テストが必要であり、アプリケーション セキュリティ ドメインで確認されます。 詳細については、証拠提出構造のセクション 3 と 4 を参照してください。

セキュリティ ドメインは、ISV がタスクの構造を理解し、証拠コレクションを小さな管理可能な部分に分割するために、制御グループに分割されます。 これらの制御グループは、サポートのための内部チームを特定するのに役立つ一方で、チームが並行して作業して証拠収集プロセスを迅速化できるように、一般的なエンタープライズリソース構造と連携しています。

コントロール: 評価アクティビティの説明 - これらのコントロールと関連する番号 (No.) は、Microsoft 365 認定チェックリストから直接取得されます。

意図: セキュリティ制御がプログラム内に含まれる理由と、軽減を目的とする特定のリスクの意図。 この情報は、収集する必要がある証拠の種類と、ISV が何に注意を払い、その証拠を作成する上で認識と理解を持たなければならないかを理解するために、コントロールの背後にある推論を ISV に提供することを期待しています。

証拠ガイドラインの例: Microsoft 365 認定資格に関する証拠収集タスクのガイドに役立ちます。 これにより、ISV のは、コントロールが配置され、維持されているという確信を持って判断するために使用する認定アナリストが使用できる証拠の種類の例を明確に確認できます。それは決して網羅的な性質ではありません。

証拠の例: このセクションでは、Microsoft 365 認定資格内の各コントロールに対してキャプチャされた潜在的な証拠のスクリーンショットと画像の例を示します。具体的には、オペレーショナル セキュリティとデータ セキュリティとプライバシー セキュリティ ドメインについて説明します。 例の中に赤い矢印とボックスがある情報は、任意のコントロールを満たすために必要な要件をさらに理解するのに役立ちます。

証拠提出構造

適用されるすべてのコントロールに対する証拠の提出は、Microsoft コンプライアンス記録とコンタクト センターの認定をサポートする評価を除き、パートナー センターを通じて実行されます。 これらは通常、手動プロセスを実行する必要があります。このセクションをスキップし、コンプライアンス記録 & コンタクト センターの場合は、認定資格の完了に関する次のセクションを参照してください。

認定アナリストが提供された証拠を簡単に特定し、それを正常に確認できるようにするには、次の推奨事項に従ってください。

各セクションについて、提出前に証拠に明確なラベルが付けられるようにします。 コントロールごとに複数の証拠がある場合は、証拠が表示されている内容の解説を含む、1 つの単語/pdf ファイルに証拠を配置してください。 証拠が複数の単語/pdfドキュメント(サポートドキュメント)で構成されている場合は、個々のファイルとしてアップロードしてください。 マルウェアのリスクのために zip ファイルを受け入れないため、パートナー センターにアップロードするための zip ファイルには含めないでください。

すべての外部フレームワーク情報は、やり直しなしで完全に指定する必要があります (個人を特定できる情報 (PII) に該当するため、これらのレポートから個人の一部の名前を編集することは許可します。レポートのすべての部分 (たとえば、ISO 27001 適用性に関する声明 (SOA) と証明書、SOC 2 Type 2 の完全なレポート、完全な PCI-DSS 準拠証明 (AOC) など) を含める必要があります。 すべてのドキュメントは、第 7 条に基づく Microsoft パートナー センター契約の対象となります。

セクション 7(a) には、次の NDA が含まれます。

要求された場合は、完全な信頼されていない侵入テスト レポートをパートナー センターを通じて送信する必要があります。これが指定されていない場合、認定アナリストは Microsoft 365 認定資格の監査を完了できません。

内部および外部インフラストラクチャと Web アプリケーション侵入テスト – すべてのホスティング環境に侵入テスト レポートが必要です。

サービスとしてのインフラストラクチャ (IaaS) または ISV ホステッド (オンプレミス、プライベート データ センター) の場合は、内部および外部のインフラストラクチャと Web アプリケーションのテストが必要です。

サービスとしてのプラットフォーム 'PaaS/Serverless' の場合、ペン テストは Web アプリケーションと基になるサポート インフラストラクチャから行う必要があります。

注: 無料の侵入テスト – 無料の Microsoft ペン テストは 12 日間のみに制限されています。 ペン テストのスコープを設定するときに、アプリで 12 日間を超えるテストが必要な場合は、追加の日数の支払いを求められます。さらに、時間外にペン テストが必要な場合は、追加のコストも発生します。 提供されるペン テスト サービスは、2022 年 9 月 1 日に侵入テストを実行した場合など、2023 年 8 月 31 日まで別のペン テスト (1 回の再テストを含む) に制限されます。

これはすべての申請試行に適用されます。つまり、これは現在の申請サイクルに適用されます。また、現在の申請を終了し、同じ年内にプロセスを再開することにした場合は、既に実行されているため、追加のペンテストを受ける資格はありません。

- すべての ISV は、Microsoft 管理チームからチケット開始メールを受け取った後、14 日以内に最初のドキュメントの提出を完了する必要があります (これには、アナリストとの後方および転送が含まれます)。 14 日間の期間は、完全な完了、レビュー、提出を完全な証拠ステージに移動することです。 ISV は、アナリストが修正を必要としているか、追加情報やドキュメントを要求したかどうかを定期的に確認する必要があります。 14 日間の期間中、ISV は必要な回数だけ必要な情報を送信する場合がありますが、提出が積極的に作業されていない場合は、古いと見なされ、パートナー センターで閉じられ、認定を再開する必要があることに注意してください。 特定の状況では、完了のために ISV が最大 30 日間提供される場合があります。 指定された期間内に ISV が最初のドキュメントの提出を完了できない場合、その提出は閉じられます。

さらに、すべての ISV は、提出が最初のドキュメント提出ステージから完全な証拠収集ステージに移動されてから 60 日以内に認定を完了する必要があります。 これには、プロセス全体を通じて評価者/監査者から提供されたリビジョンとフィードバックが含まれます。 60 日間の期間は、証拠の完全な完了、レビュー、および最終 QA の期間です。つまり、ISV は、認定が期限内に完了するように、完了日の少なくとも 2 週間前に証拠を提出する必要があります。 60 日間の期間中、ISV は必要な回数だけパートナー センターに証拠を提出できます。 ただし、記載されている最終提出は、認定アナリストが提出を確認し、QA を行う時間を与えるために、完了日の少なくとも 2 週間前であることに注意してください。 60 日間が経過した後、ISV はプロセスを再度開始する必要があります。

認定プロセス中に問題が発生した場合、認定アナリストは有効な懸念事項に対して潜在的な拡張機能を付与できます。 アナリストは、ISV が提出に積極的に取り組んでいると見なされた場合、その裁量で最大 30 日間の延長を許可することができます。 0 日から 30 日間の延長が与えられた場合、ISV は、延長の終了日の 2 週間前に確認できる証拠があることを確認する必要があることに注意してください。

延長が与えられたが、証拠が 3 か月を超える場合、その証拠が提供されてから最終的な QA までの時間が長いため、その証拠が古いと見なされる可能性があるため、QA が失敗する可能性があります。これは、そのコントロールの新しい証拠が必要であることを意味します。 延長時間が経過すると、それ以上の延長はなく、ISV は証拠を提出することが予想されます (延長が終了する少なくとも 2 週間前)、提出されなかった場合、提出は失敗として分類され、閉じられます。 最初の 60 日間または延長期間中 (最大 30 日間) に提出が開始されたアクティブな作業がない場合、提出は破棄済みとして分類され、終了されます。

提出が破棄済みとして分類されている場合、ISV は、現在の証拠が古いと見なされるため、新しい構成証明と新しい証拠を使用してプロセスを再開する必要があります。 ISV は、1 年間に 1 つの申請のみを許可されることに注意してください。 何らかの理由で、ISV が完全な証拠収集ステージに入り、提出が破棄済みとマークされた後にプロセスを破棄した場合、次の年までプロセスを再開できません。

手動による証拠提出の構造 - コンタクト センター & コンプライアンス記録

認定アナリストが提供された証拠を簡単に特定し、正常に確認できるように、認定チームからの要求によって手動で提出する場合は、証拠提出構造に関するこれらの推奨事項に従ってください。

セキュリティ制御グループ (ウイルス対策、パッチ管理など) ごとに、簡単に確認できる 1 つのドキュメント (Wordや PDF など) を作成します。

セキュリティ制御グループの後に 1 つのドキュメントに名前を付けて、ドキュメントに含まれる内容を明確にします。

証拠成果物を追加し、コントロール グループをサポートするorganizationのサポート ドキュメントと、成果物の内容と、この証拠がコントロールを満たす方法を説明する認定アナリスト向けの追加のメモを参照します (画像にコントロール番号 (データ セキュリティとプライバシーコントロール番号 1) を付ける場合は、認定アナリストに役立ちます)。

注: サンプリングを使用する場合は、成果物をサンプル セット内の各デバイスから取得する必要があります。成果物にシステム名も表示され、成果物が評価対象のデバイスからのものであり、データが隠されていないか、編集されていないことを確認してください。

- すべての外部フレームワーク情報は、やり直しなしで完全に指定する必要があります (PII に該当するため、これらのレポートから個人の名前を編集することを許可します) - レポートのすべての部分 (例: ISO 27001 適用性ステートメント (SOA) と証明書、完全な SOC 2 Type 2 レポート、および/または完全な PCI-DSS コンプライアンス構成証明 (AOC) Full HIPAA Report または FedRAMP を含める必要があります。 すべてのドキュメントは、セクション 7 に基づく Microsoft パートナー センター契約の対象となります。

セクション 7(a) には、次の NDA が含まれます。

要求された場合は、完全な信頼されていない侵入テスト レポートを認定アナリストに送信する必要があります。これが指定されていない場合、認定アナリストは Microsoft 365 認定資格を完了できません。

内部および外部のインフラストラクチャと Web アプリケーション – すべてのホスティング環境に侵入テスト レポートが必要です。

サービスとしてのインフラストラクチャ (IaaS) または ISV ホステッド (オンプレミス、プライベート データ センター) の場合は、内部および外部のインフラストラクチャと Web アプリケーションのテストが必要です。

サービスとしてのプラットフォーム 'PaaS/Serverless' の場合、ペン テストは Web アプリケーションと基になるサポート インフラストラクチャから行う必要があります。

無料の侵入テスト - 無料の Microsoft ペン テストは 12 日間のみに制限されることに注意してください。 アプリで 12 日を超えるテストが必要な場合、ISV は追加の日数の支払いを求められます。 さらに、ISV が監査者の場所に基づいて通常の営業時間外のペン テストを必要とする場合は、追加コストも発生します。 提供されるペン テスト サービスは、提出試行ごとに 1 年間に 1 回の無料ペン テスト (1 回の再テストを含む) に制限されます。

- すべての ISV は、Microsoft 管理チームからチケット開始メールを受け取った後、14 日以内に最初のドキュメントの提出を完了する必要があります (これには、アナリストとの後方および転送が含まれます)。 14 日間の期間は、完全な完了、レビュー、提出を完全な証拠ステージに移動することです。 ISV は、アナリストが修正を必要としているか、追加情報やドキュメントを要求したかどうかを定期的に確認する必要があります。 14 日間の期間中、ISV は必要な回数だけ必要な情報を送信する場合がありますが、提出が積極的に作業されていない場合は、古いと見なされ、パートナー センターで閉じられ、認定を再開する必要があることに注意してください。 特定の状況では、完了のために ISV が最大 30 日間提供される場合があります。 指定された期間内に ISV が最初のドキュメントの提出を完了できない場合、その提出は閉じられます。

さらに、すべての ISV は、提出が最初のドキュメント提出ステージから完全な証拠収集ステージに移動されてから 60 日以内に認定を完了する必要があります。 これには、プロセス全体を通じて評価者/監査者から提供されたリビジョンとフィードバックが含まれます。 60 日間の期間は、証拠の完全な完了、レビュー、および最終 QA の期間です。つまり、ISV は、認定が期限内に完了するように、完了日の少なくとも 2 週間前に証拠を提出する必要があります。 60 日間の期間中、ISV は必要な回数だけパートナー センターに証拠を提出できます。 ただし、記載されている最終提出は、認定アナリストが提出を確認し、QA を行う時間を与えるために、完了日の少なくとも 2 週間前であることに注意してください。 60 日間が経過した後、ISV はプロセスを再度開始する必要があります。

認定プロセス中に問題が発生した場合、認定アナリストは有効な懸念事項に対して潜在的な拡張機能を付与できます。 アナリストは、ISV が提出に積極的に取り組んでいると見なされた場合、その裁量で最大 30 日間の延長を許可することができます。 0 日から 30 日間の延長が与えられた場合、ISV は、延長の終了日の 2 週間前に確認できる証拠があることを確認する必要があることに注意してください。

延長が与えられたが、証拠が 3 か月を超える場合、その証拠が提供されてから最終的な QA までの時間が長いため、その証拠が古いと見なされる可能性があるため、QA が失敗する可能性があります。これは、そのコントロールの新しい証拠が必要であることを意味します。 延長時間が経過すると、それ以上の延長はなく、ISV は証拠を提出することが予想されます (延長が終了する少なくとも 2 週間前)、提出されなかった場合、提出は失敗として分類され、閉じられます。 最初の 60 日間または延長期間中 (最大 30 日間) に提出が開始されたアクティブな作業がない場合、提出は破棄済みとして分類され、終了されます。

提出が破棄済みとして分類されている場合、ISV は、現在の証拠が古いと見なされるため、新しい構成証明と新しい証拠を使用してプロセスを再開する必要があります。 ISV は、1 年間に 1 つの申請のみを許可されることに注意してください。 何らかの理由で、ISV が完全な証拠収集ステージに入り、提出が破棄済みとマークされた後にプロセスを破棄した場合、次の年までプロセスを再開できません。

連絡先センター & コンプライアンス記録用のフォルダー構造を作成する

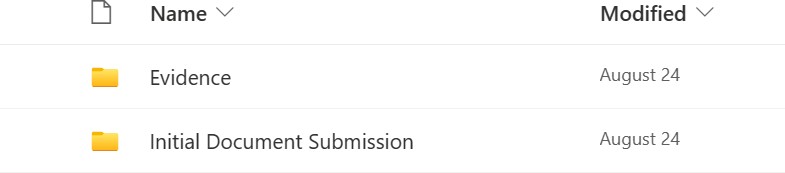

アナリストが提供した証拠を確認するために必要なフォルダー構造を作成するには、次の手順に従います。

コントロールのスコープを設定できるように、最初のドキュメント提出を完了します。 可能な限り詳細を指定してください。また、アーキテクチャダイアグラムとデータフロー図も同じ詳細レベルを持っています。

内部フォルダーまたはオンライン フォルダーを作成し、すべてのドキュメントを追加します。

実際の共有フォルダーにラベルを付Microsoft Certification

IDS という名前のフォルダー内のMicrosoft Certification フォルダーに、初期ドキュメント提出情報を追加します。

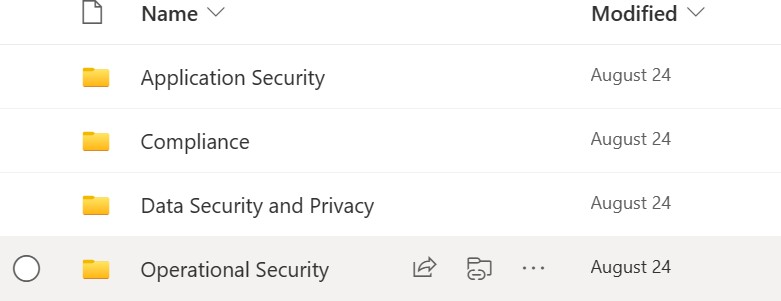

Certification フォルダー内に、次の名前の 4 つのフォルダーを作成します。

アプリケーション セキュリティ (これはペン テスト情報用です)

コンプライアンス (SOC 2 などの外部フレームワーク用)

運用セキュリティ (OS)

データ セキュリティ & プライバシー (DS&P)

OS フォルダーと DS&P フォルダー内に、コントロールのセットごとにコントロール グループを作成してください。マルウェア、修正プログラムなど、コントロールごとにドキュメントを追加できます (特定のコントロールを作成する場合は、コントロール名で証拠を追跡しやすくする個々のコントロールのフォルダーを作成できます。この場合は、コントロール X がコントロール番号を表すこれらのフォルダーを呼び出してください)。 コントロールのスコープが設定されるまで、セカンダリ フォルダー構造を作成することはできません。

フォルダー構造ルート フォルダーの例:

"Evidence" フォルダー内のサブフォルダー:

共有にドキュメントをアップロードした後、共有フォルダーへのアクセス許可を付与し、認定アナリストに詳細を電子メールで送信してください。 パスワードは別のメールで送信してください。

証拠を照合するときは、ログインしているユーザー、URL、日付とタイムスタンプを示す全画面表示のスクリーンショットを必ず撮ってください。 Linux を使用している場合は、コマンド プロンプトからこれを実行できます。 各コントロールに必要な場合は説明を入力し、ポリシーの場合は、スニペットやスクリーンショットではなく、ポリシーの完全なコピーが必要であることを覚えておいてください。

このドキュメントを参照して、必要なコントロールと証拠の種類を理解してください。

必要なペン テストはスケジュールされず、コントロールの 50% が承認されるまで、プロセスを開始するためのドキュメントは受け取りません。 ペンテストは12日間だけ無料ですが、ペンテストが12日間にわたって実行される場合は、テストが開始される前に追加の日数を前払いする必要があります。

スコープ付きコントロールのコピーを受け取り、コントロールに対する証拠を収集すると、ティッカーが開始されます。その旨のメールが届き、ペン テストを含む認定プロセス全体を完了するのに 60 日間かかります。

コントロールの最初のイテレーションを 30 日以内に送信して、問題が特定され、60 日が経過する前に要求されたリビジョンを許可してください。

詳細情報

- アプリケーション セキュリティ (必要に応じて接続チェックを含む)

- サンプル証拠: 運用セキュリティ

- サンプル証拠: データのセキュリティとプライバシー