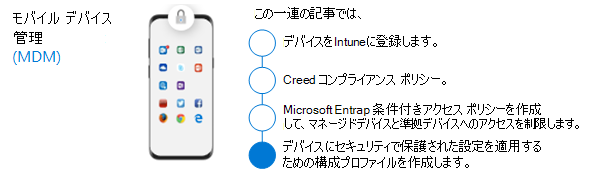

手順 5. Microsoft Intune にデバイス プロファイルを展開する

Microsoft Intune には、組織内のさまざまなデバイスで有効または無効にできる設定と機能が含まれています。 これらの設定と機能は、"構成プロファイル" に追加されます。iOS/iPadOS、Android デバイス管理者、Android Enterprise、Windows など、さまざまなデバイスとさまざまなプラットフォームのプロファイルを作成できます。 次に、Intune を使用して、プロファイルをデバイスに適用または「割り当て」ます。

この記事では、構成プロファイルの使用を開始するためのガイダンスを提供します。

構成プロファイルを使用すると、重要な保護を構成し、デバイスをコンプライアンスに準拠させて、リソースにアクセスできるようにすることができます。 以前は、これらの種類の構成変更は、Active Directory ドメイン サービスのグループ ポリシー設定を使用して構成されていました。 最新のセキュリティ戦略には、これらのコントロールの適用がオンプレミスのリソースとアクセスに依存しないクラウドへのセキュリティ制御の移動が含まれます。 Intune 構成プロファイルは、これらのセキュリティ コントロールをクラウドに移行する方法です。

作成できる構成プロファイルの種類については、「Microsoft Intune のデバイス プロファイルを使用してデバイスに機能と設定を適用する」を参照してください。

Intune の Windows セキュリティ ベースラインを展開する

出発点として、デバイス構成を Microsoft のセキュリティ ベースラインに合わせる場合は、Microsoft Intune内のセキュリティ ベースラインをお勧めします。 このアプローチの利点は、Windows 10 および 11 の機能がリリースされたときに、Microsoft がベースラインを最新の状態に保つことを信頼できることです。

Intune の Windows セキュリティ ベースラインを展開するには、Windows 10 および Windows 11 で使用できます。 使用可能なベースラインについては、「セキュリティ ベースラインを使用して Intune で Windows デバイスを構成する」を参照してください。

今のところ、最も適切な MDM セキュリティ ベースラインを展開します。 プロファイルを作成し、ベースライン バージョンを選択する方法については、「Microsoft Intuneでセキュリティ ベースライン プロファイルを管理する」を参照してください。

後で、Microsoft Defender for Endpoint がセットアップされ、Intune に接続したら、Defender for Endpoint ベースラインを展開します。 このトピックについては、このシリーズの次の記事で説明します。手順 6. デバイスのリスクとセキュリティ ベースラインへのコンプライアンスを監視する。

これらのセキュリティ ベースラインは CIS または NIST 準拠ではなく、推奨事項を密接にミラーしていることを理解することが重要です。 詳細については、「Intune セキュリティ ベースラインは CIS または NIST に準拠していますか?」 を参照してください。

組織の構成プロファイルをカスタマイズする

事前構成されたベースラインの展開に加えて、多くの企業規模の組織は、よりきめ細かい制御のために構成プロファイルを実装しています。 この構成は、オンプレミスの Active Directory 環境でのグループ ポリシー オブジェクトへの依存を減らし、セキュリティ制御をクラウドに移行するのに役立ちます。

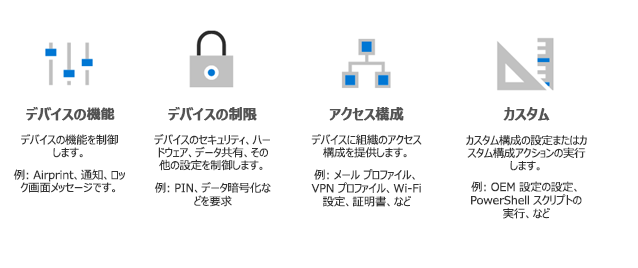

構成プロファイルを使用して構成できる多くの設定は、以下に示すように 4 つのカテゴリーにグループ化できます。

次の表で、図について説明します。

| カテゴリ | 説明 | 例 |

|---|---|---|

| デバイスの機能 | デバイスの機能を制御します。 このカテゴリは、iOS / iPadOS および macOS デバイスにのみ適用されます。 | Airprint、通知、ロック画面メッセージ |

| デバイスの制限 | デバイスのセキュリティ、ハードウェア、データ共有、その他の設定を制御する | PIN、データ暗号化を要求する |

| アクセス構成 | 組織のリソースにアクセスするデバイスを構成する | メール プロファイル、VPN プロファイル、Wi-Fi設定、証明書 |

| Custom | カスタム構成の設定またはカスタム構成アクションの実行 | OEM 設定の設定、PowerShell スクリプトの実行 |

組織の構成プロファイルをカスタマイズする場合は、次のガイダンスを使用します。

- ポリシーの総数を少なくして、セキュリティ ガバナンス戦略を簡素化します。

- 設定を上記のカテゴリ、または組織に合ったカテゴリにグループ化します。

- グループ ポリシー オブジェクト (GPO) からIntune構成プロファイルにセキュリティ コントロールを移動する場合は、各 GPO によって構成された設定がまだ関連していて、クラウドセキュリティ戦略全体に貢献する必要があるかどうかを検討してください。 条件付きアクセスと、Intuneを含むクラウド サービス全体で構成できる多くのポリシーは、カスタム GPO が最初に設計されたオンプレミス環境で構成できるよりも高度な保護を提供します。

- グループ ポリシー Analytics を利用して、現在の GPO 設定を比較し、Microsoft Intune内の機能にマップします。 「Microsoft Intuneでグループ ポリシー分析を使用してオンプレミスのグループ ポリシー オブジェクト (GPO) を分析する」を参照してください。

- カスタム構成プロファイルを利用する場合は、必ず次のガイダンスを使用してください: 「Intune でカスタム設定を使用してプロファイルを作成する」。

その他のリソース

デバイス プロファイルの開始場所がわからない場合は、次のことが役立ちます。

環境にオンプレミス GPO が含まれている場合、次の機能はクラウドへの適切な移行です。

次の手順

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示