Windows でのTeams Roomsでの LAPS の構成

この記事では、LAPS の概要、そのアーキテクチャ、および Windows 上のTeams Rooms用に LAPS を構成する手順について説明します。

Windows ローカル管理者パスワード ソリューション (LAPS) は、参加済み (Entra Joined) または Active Directory (AD) Microsoft Entraローカル管理者アカウントのパスワードを管理およびバックアップする Windows 機能です。 ローカル管理者アカウントのパスワード攻撃に対する保護が強化され、Windows デバイスにTeams Roomsを展開するための主要な顧客要件を満たします。

LAPS とは

LAPS は、各 Windows デバイスでローカル管理者アカウントのランダムで複雑なパスワードを自動的に生成し、Entra または Active Directory に安全に保存するソリューションです。 パスワードは、構成されたポリシーに従って定期的に変更され、アクセスが必要な場合は、承認されたユーザーが取得できます。 LAPS は、複数のデバイスで同じローカル管理者パスワードを悪用する横移動と特権エスカレーション攻撃のリスクを軽減します。 これにより、ローカル管理者パスワードの管理が簡素化され、手動またはスクリプト化されたソリューションが不要になります。

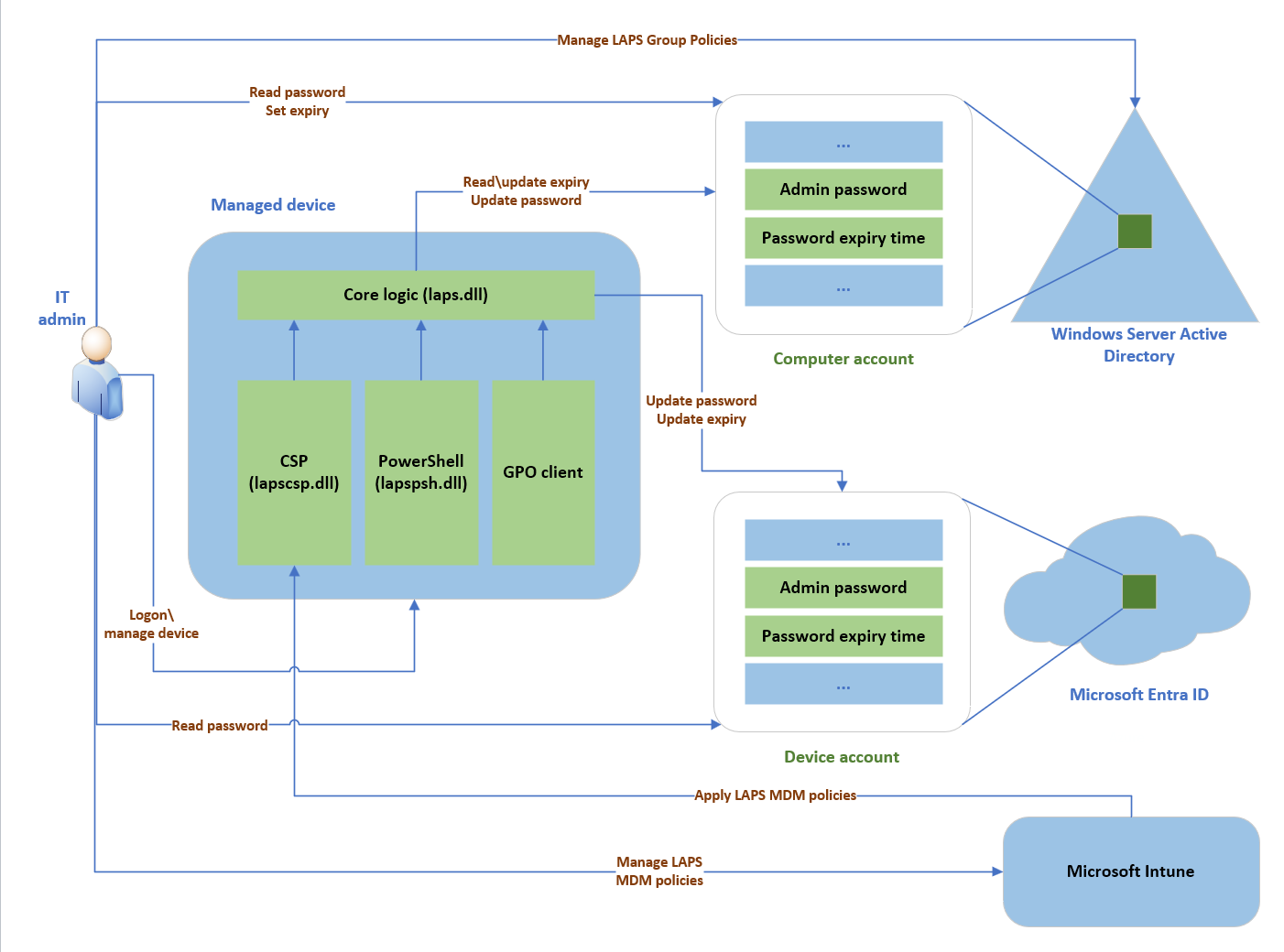

Windows LAPS アーキテクチャ

LAPS は、次のコンポーネントで構成されます。

- 定期的なバックグラウンド タスクは、各 Windows デバイスで実行され、パスワードの変更とバックアップ操作を実行します。

- パスワードを管理および取得するためのコマンドレットを提供する PowerShell モジュール。

- AD Microsoft Entraローカル管理者パスワード ソリューション (LAPS) スキーマ拡張機能を有効にして、パスワードと関連情報を格納するための属性を追加します。

LAPS のアーキテクチャとワークフロー:

LAPS デプロイ

Windows 上のTeams Roomsに展開する前に、次の点を考慮する必要があります。

- 可能な限り、Active Directory よりもセキュリティとスケーラビリティが向上するため、LAPS は Entra ID を使用してデプロイする必要があります。

- LAPS デプロイを続行する前に、デバイスが Entra 参加済みであるか、ハイブリッド Entra 参加済みで、Intuneによって管理されている必要があります。

- ローカル管理者の資格情報を使用して Windows デバイス上のTeams Roomsに接続する周辺機器またはエンドポイントは、再起動またはパスワードの変更時に接続が失われます。 一部の OEM 実装では、このメソッドを使用してルーム コントローラーを接続します。 互換性と代替ソリューションについては、OEM を参照する必要があります。

- このドキュメントのすべてのガイダンスは、OEM ビルドに対して構成およびテストされており、カスタム イメージは除外されています。

- ポリシーの管理と割り当てのために Windows デバイス上のTeams Rooms専用のデバイス グループがある。 これが利用できない場合は、先に進む前に作成してください。

注意

Crestron のような一部の OEM では、タッチ コントローラーなどの周辺機器を接続するためにローカル ユーザー名とパスワードが必要です。 ローカル アカウントのパスワードを変更した場合の影響の詳細については、実装する前に Crestron にお問い合わせください。

Windows デバイスでのTeams Roomsの LAPS の展開には、次のものが必要です。

- LAPS を有効にするために Entra ID 設定を構成する。

- Intuneでの LAPS ポリシーの作成と割り当て。

- デバイスでのパスワードの変更とバックアップの確認。

Entra 構成

Entra ID で LAPS を有効にするには:

- https://entra.microsoft.com に移動します。

- [IDデバイス] [すべてのデバイス>] の順に>クリックします。

- [ デバイス設定] を選択します。

- [ローカル管理者パスワード ソリューションMicrosoft Entra有効にする] を[はい] に切り替えます。

- [保存] をクリックします。

Intune構成

Intuneで LAPS ポリシーを作成して割り当てるには、次の手順に従う必要があります。

- [Intune 管理 センター] にhttps://intune.microsoft.com移動します。

- 左側のナビゲーションで [ エンドポイント セキュリティ ] を選択します。

- [ アカウント保護] を選択します。

- [ ポリシーの作成] を選択します。

- [プラットフォーム] で[Windows 10以降] を選択し、ローカル管理者パスワード ソリューション (Windows LAPS) をプロファイルします。

- [作成] をクリックします。

ポリシー設定を構成するには:

- Windows LAPS ポリシーのTeams Roomsなどのポリシー名を入力します。

- 必要に応じて説明を入力し、[ 次へ] をクリックします。

- [ Backup Directory]\(バックアップ ディレクトリ \) を選択して 、[パスワードを Azure AD のみにバックアップする] を選択します。

- [パスワードの有効期間日数] を切り替えて構成し、目的の値を入力します。

- [管理者アカウント名] を [構成済み] に切り替え、「管理」と入力して、Windows コンソールのTeams Roomsのローカル管理者アカウントの定義済みのユーザー名と一致させます。

- 目的の パスワードの複雑さの 方法を選択します。

- [パスワードの長さ] を [構成済み] に切り替え、最小 8 と最大 64 の目的のパスワード長を入力します。

- スコープ タグを使用しない場合は、[ 次へ ] を 2 回クリックします。

Windows デバイス上のIntuneマネージド Teams Roomsのグループにポリシーを割り当てるには:

- [ 割り当て] を選択します。

- Windows デバイス上のTeams Roomsを含むグループを選択し、ポリシーのスコープを正しく設定します。 [ 次へ] を選択します。

- ポリシーとスコープが正しいことを確認したら、[ 作成 ] を選択して、スコープ内のデバイスにポリシーを適用します。

- ポリシーが適用され、パスワードが変更されるまで最大 1 時間待ちます。

LAPS 管理

Entra 管理 センターからローカル管理者パスワードを取得するには:

- https://entra.microsoft.com に移動します。

- [IDデバイス] [すべてのデバイス>] の順に>クリックします。

- [ ローカル管理者パスワード回復] を選択します。

- 有効なデバイスを検索するか、事前設定された一覧から選択します。

- [ ローカル管理者パスワードの表示] をクリックします。

- [表示] をクリック してパスワードを表示します。 最後と次のローテーションのタイムスタンプを書き留めます。

Entra で監査ログを確認するには:

- https://entra.microsoft.com に移動します。

- [ID>デバイス] [すべてのデバイス>>] [監査ログ] の順にクリックします。

- [ アクティビティ] を選択して、[ Update device local administrator password]\(デバイス ローカル管理者パスワードの更新 \) または [Recover device local administrator password]\(デバイスローカル管理者パスワード の更新\) に対してフィルター処理し、イベントを確認します。

概要

LAPS は、Windows デバイス上のTeams Roomsのローカル管理者パスワードのセキュリティと管理を強化する Windows 機能です。 パスワードは自動的に生成され、Entra にバックアップされ、承認されたユーザーは必要に応じてそれらを取得できます。 また、LAPS はパスワードの再利用を防ぎ、パスワードのローテーションを簡略化します。 このドキュメントでは、Entra と Intune を使用して Windows デバイスにTeams Roomsの LAPS を展開してサービスを提供する手順について説明します。

関連する LAPS ドキュメント

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示