Power BI の DLP ポリシーを構成する

この記事では、Power BI のデータ損失防止 (DLP) ポリシーを構成する方法について説明します。

前提条件

Power BI の DLP の使用を開始する前に、Microsoft 365 サブスクリプションを確認する必要があります。 DLP ルールを設定する管理者アカウントには、次のいずれかのライセンスが割り当てられている必要があります。

- Microsoft 365 E5

- Microsoft 365 E5 Compliance

- Microsoft 365 E5 Information Protection & Governance

ポリシーを構成する

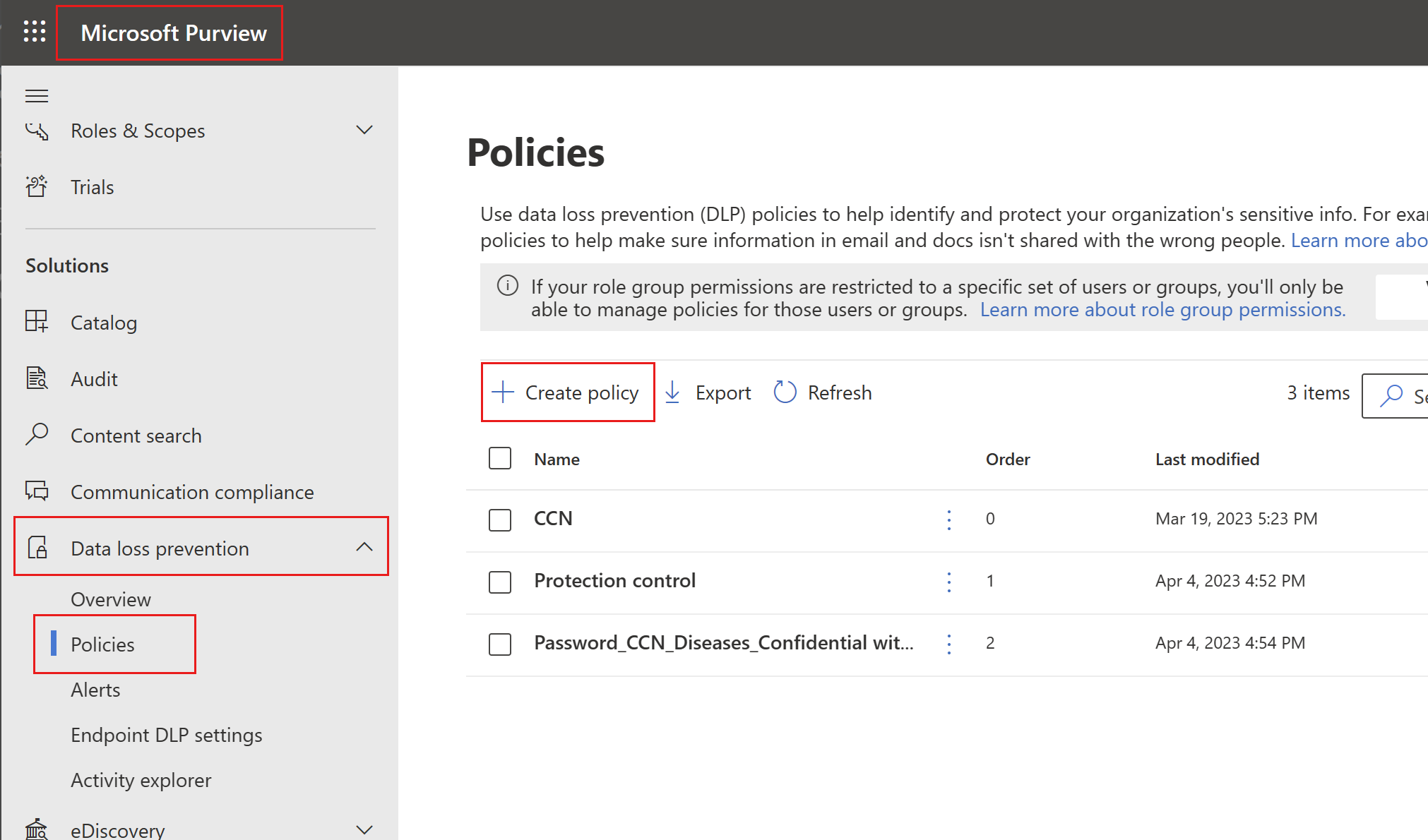

Microsoft Purview コンプライアンス ポータルにログインします。

ナビゲーション ウィンドウで [データ損失防止] ソリューションを展開し、[ポリシー] を選択し、[ポリシーの作成] を選択します。

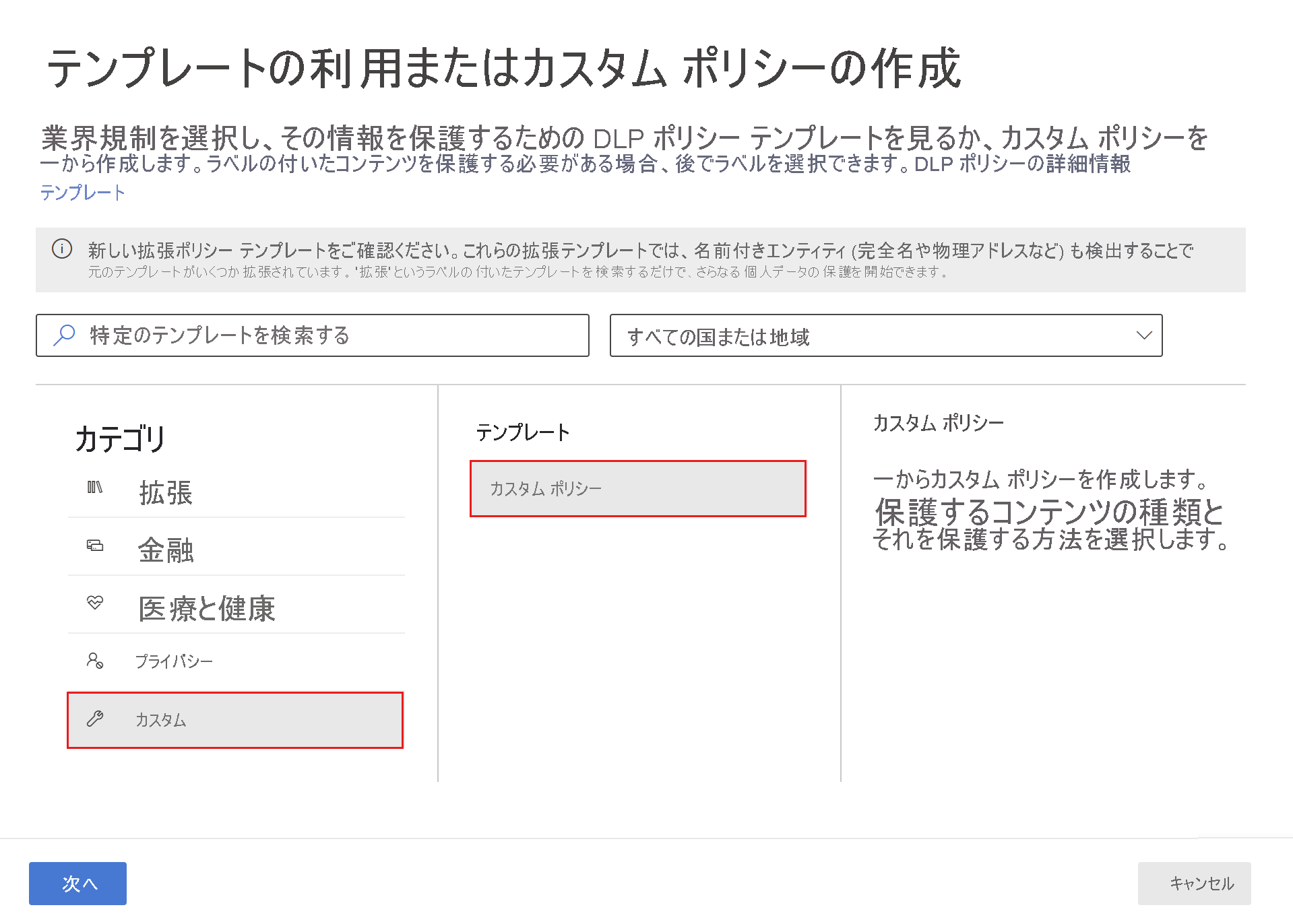

[カスタム] カテゴリを選択し、[カスタム ポリシー] テンプレートを選択します。

注意

現在、他のカテゴリまたはテンプレートはサポートされていません。

終わったら、 [次へ] を選択します。

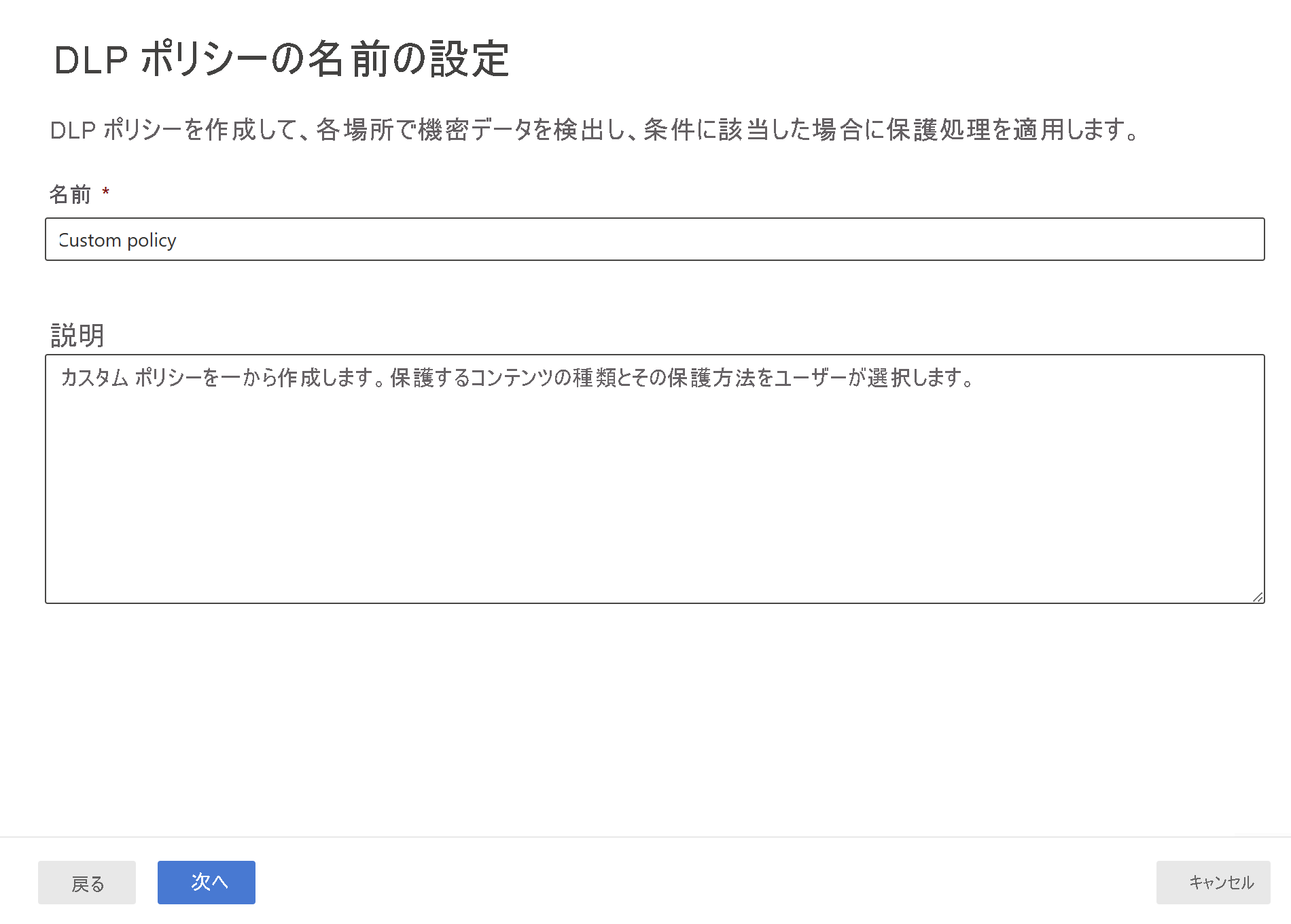

ポリシーに名前を指定し、わかりやすい説明を入力します。

終わったら、 [次へ] を選択します。

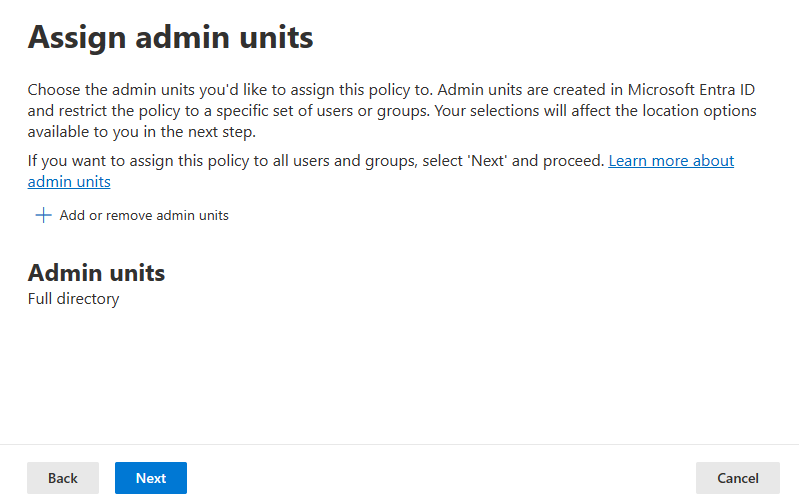

[Assign admin units] (管理単位の割り当て) ページに移動したら、[次へ] を選択します。

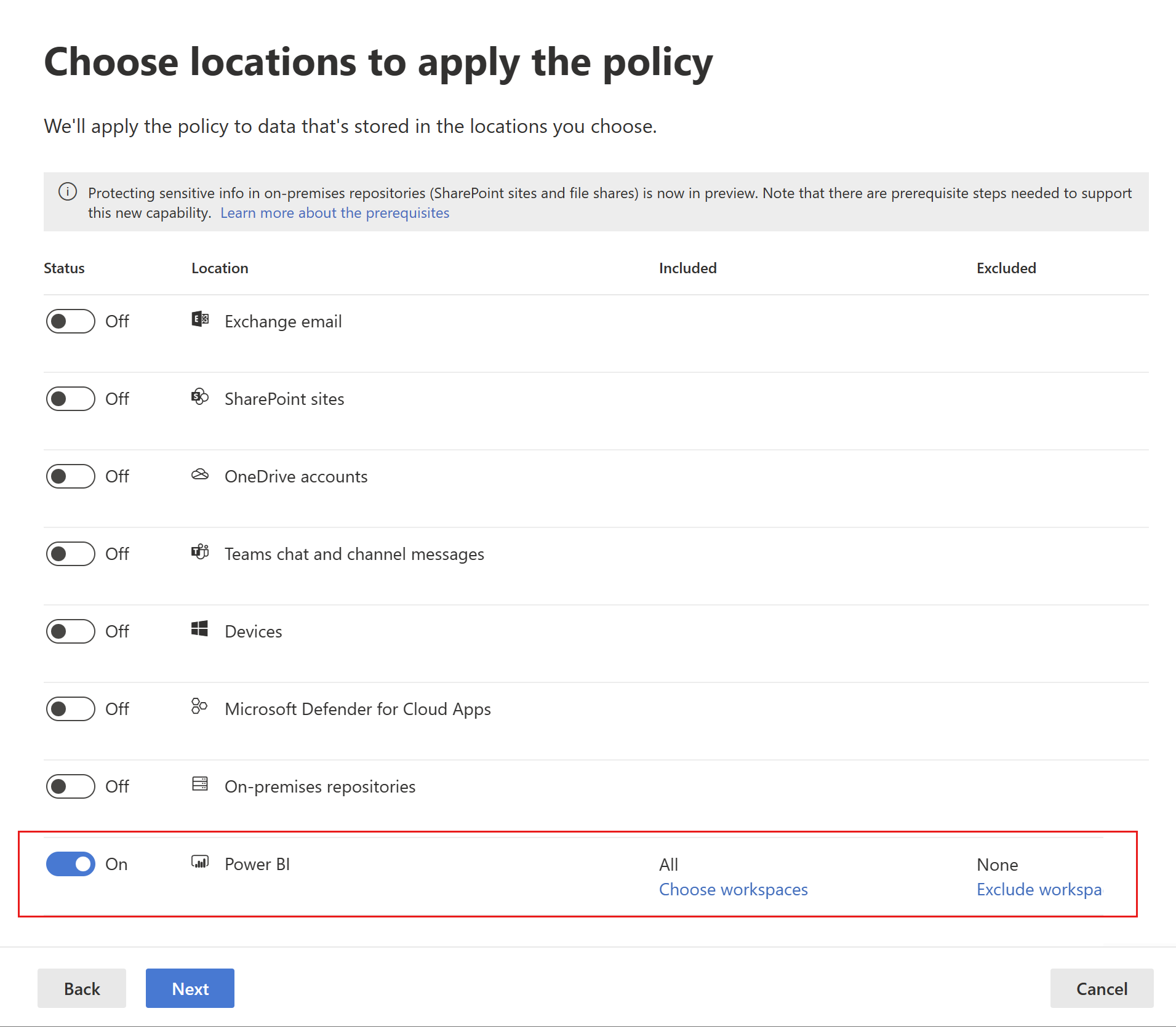

DLP ポリシーの場所として Power BI を有効にします。 他のすべての場所を無効にします。 現時点で、Power BI の DLP ポリシーでは、Power BI を唯一の場所として指定する必要があります。

既定では、ポリシーはすべてのワークスペースに適用されます。 または、ポリシーに含める特定のワークスペースや、ポリシーから除外するワークスペースを指定することもできます。

注意

DLP アクションは、Premium 容量でホストされているワークスペースでのみサポートされます。

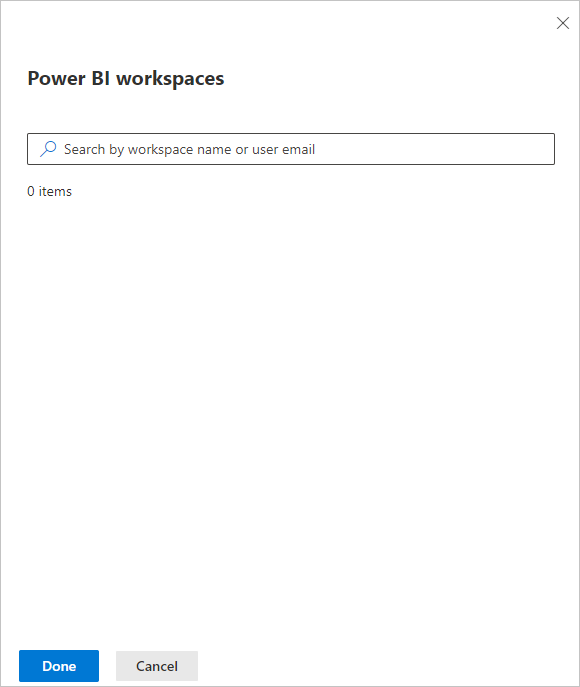

[ワークスペースの選択] または [ワークスペースの除外] を選択すると、ダイアログボックスで、含める (または除外する) ワークスペースを選択できます。

ワークスペースは、ワークスペース名またはユーザーのメール アドレスで検索できます。 ユーザーのメール アドレスで検索すると、そのユーザーのマイ ワークスペースが [personalWorkspace - <メール アドレス>] として表示され、それを選択できます。

ポリシーの DLP の場所として Power BI を有効にし、ポリシーを適用するワークスペースを選択したら、[次へ] を選択します。

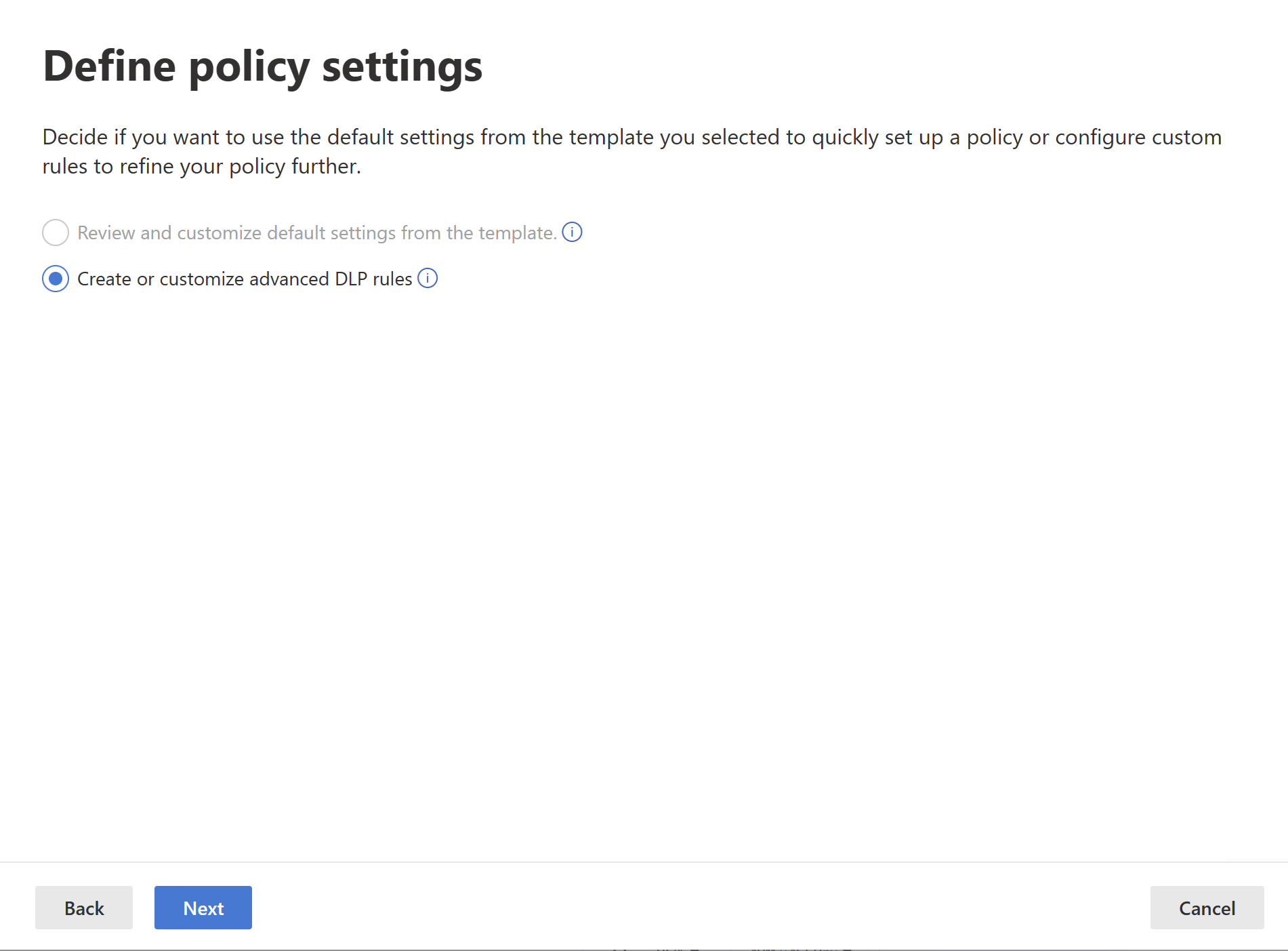

[ポリシー設定の定義] ページが表示されます。 ポリシーの定義を開始するには、[詳細な DLP ルールを作成またはカスタマイズします] を選択します。

終わったら、 [次へ] を選択します。

[詳細な DLP ルールのカスタマイズ] ページで、新しいルールの作成を開始するか、既存のルールの編集のどちらかを選択できます。 [ルールの作成] を選択します。

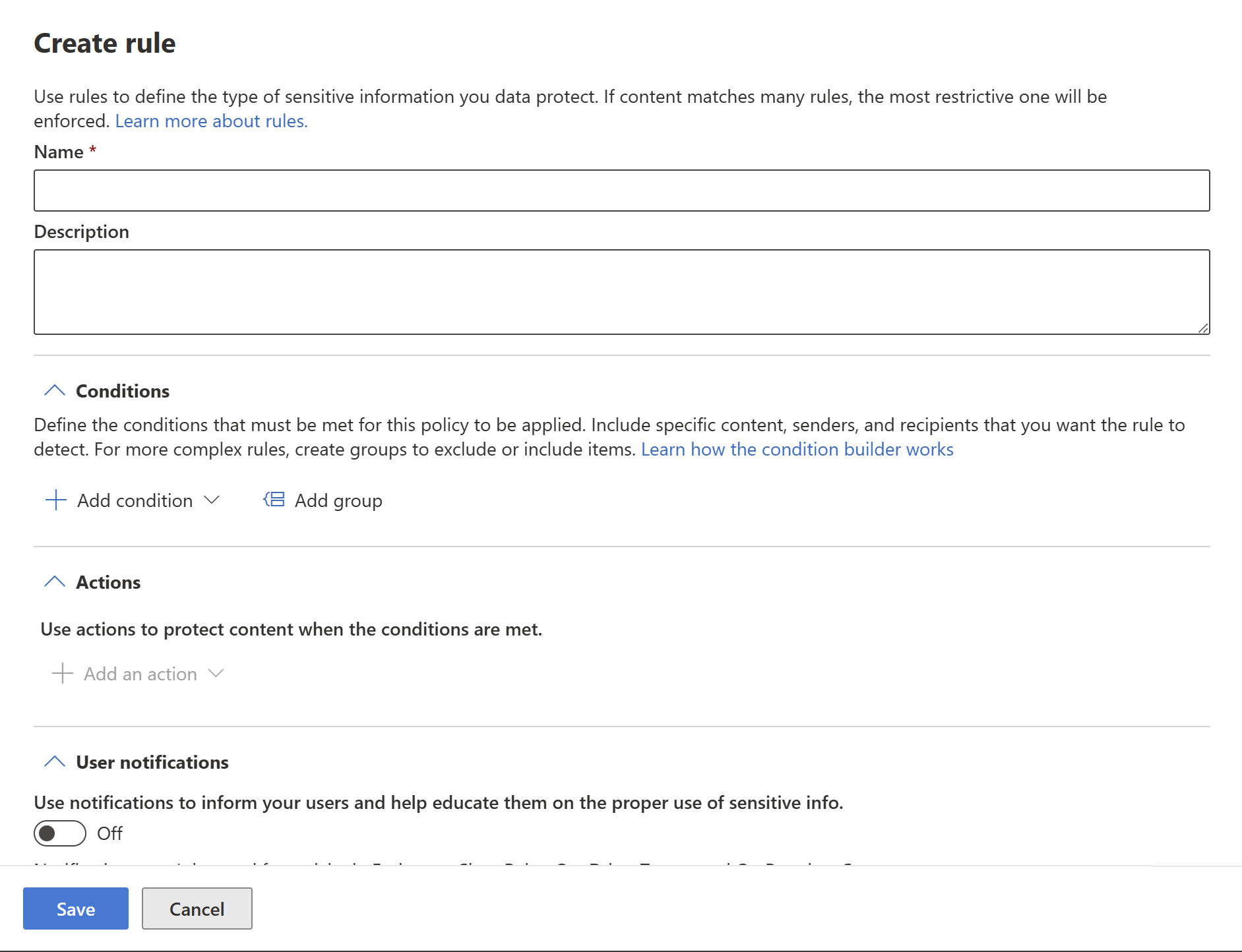

[ルールの作成] ページが表示されます。 [ルールの作成] ページで、ルールの名前と説明を入力し、次の画像に示すように、他のセクションを構成します。

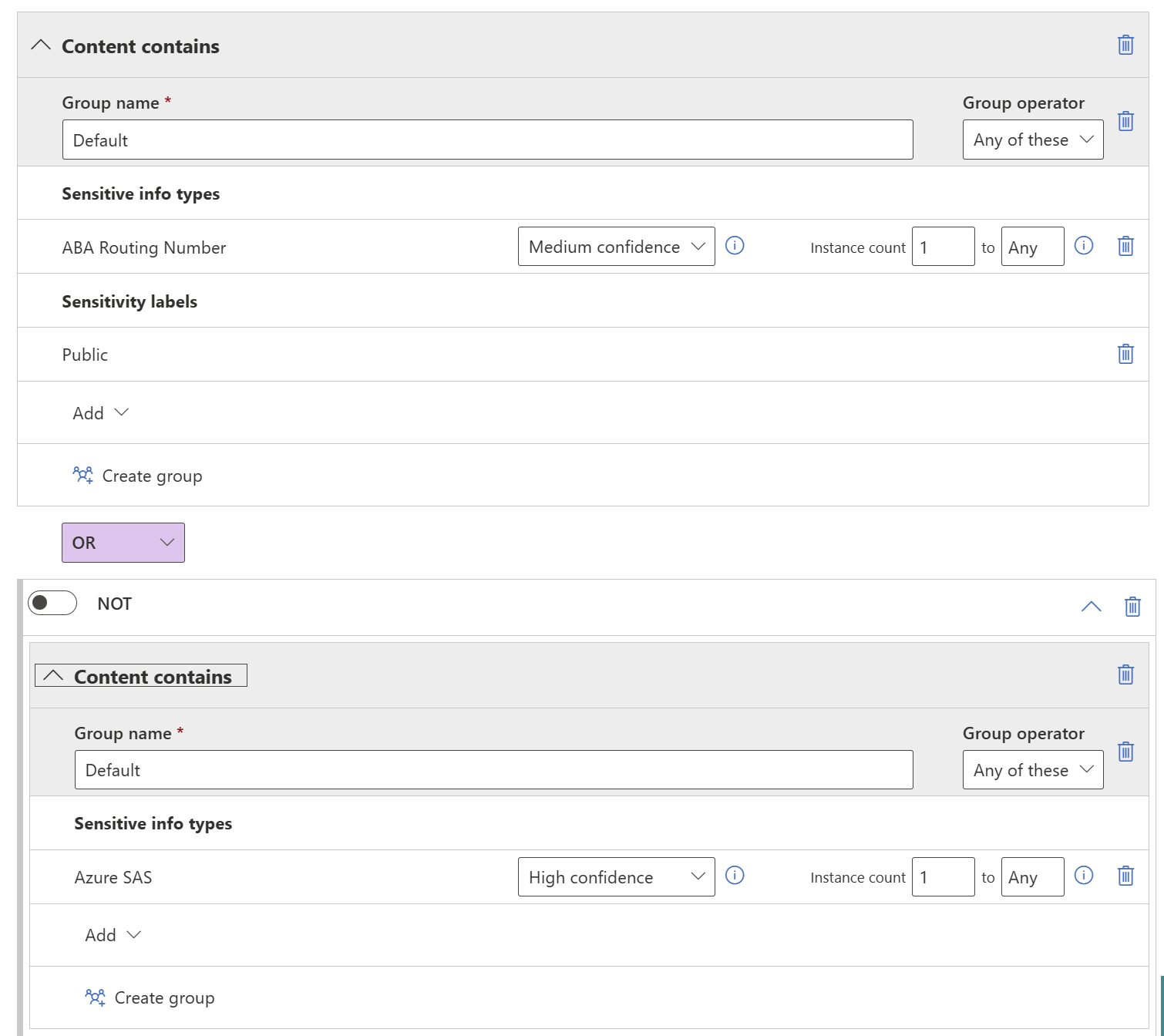

条件

[条件] セクションでは、ポリシーをセマンティック モデルに適用する条件を定義します。 条件はグループに作成されます。 グループを使用すると、複雑な条件を作成できます。

条件セクションを開きます。 単純または複雑な条件を作成する場合は [条件の追加] を選択し、複雑な条件の作成を開始する場合は [グループの追加] を選択します。

条件ビルダーの使用について詳しくは、「複雑なルール設計」を参照してください。

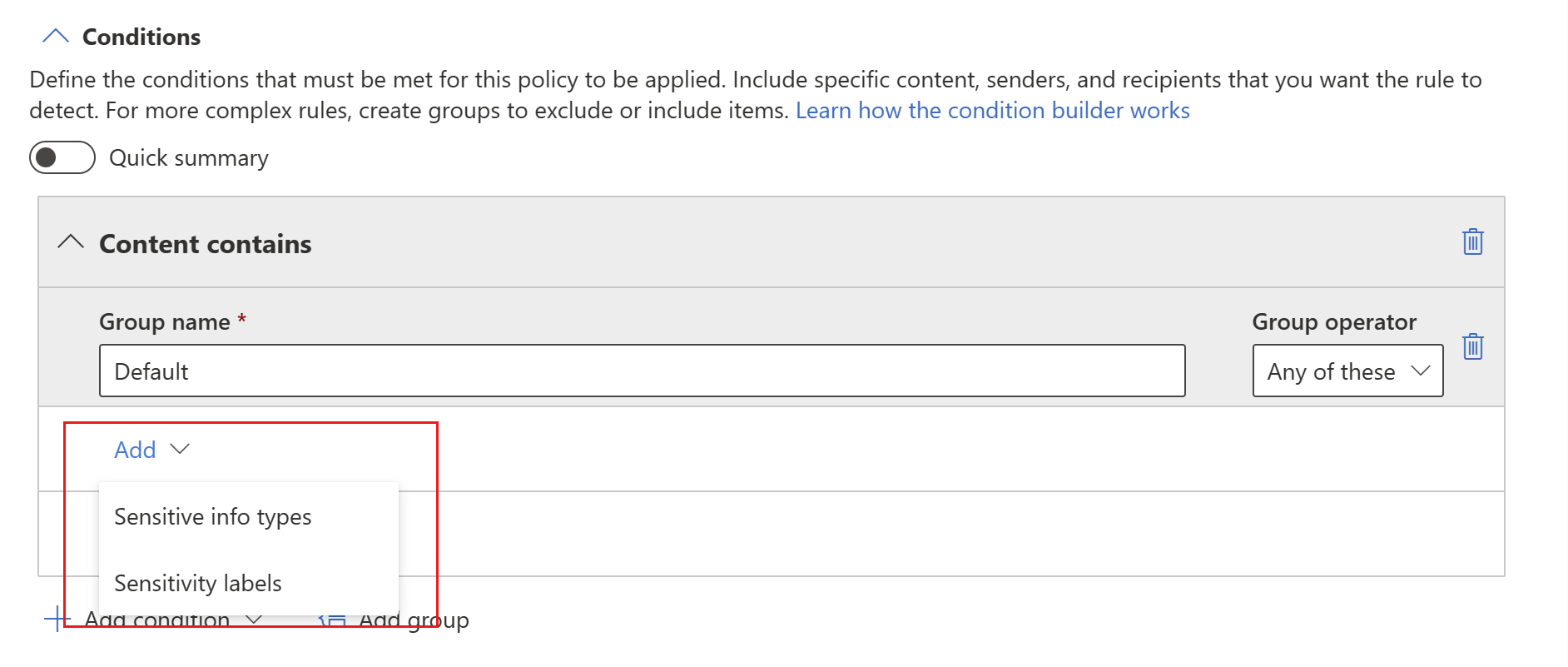

[条件の追加] を選択した場合は、次に [コンテンツに含まれている]、[追加] の順に選択し、[機密情報の種類] または [秘密度ラベル] のいずれかを選択します。

[グループの追加] で開始した場合は、最終的に [条件の追加] に移動するので、その後上記の手順に従って続行します。

[グループの追加] で開始した場合は、最終的に [条件の追加] に移動するので、その後上記の手順に従って続行します。

[機密情報の種類] または [秘密度ラベル] のいずれかを選択すると、サイドバーに表示されるリストから、検出する特定の秘密度ラベルまたは機密情報の種類を選択できます。

機密情報の種類を条件として選択する場合、条件が満たされていると見なすためには、その種類のインスタンスをいくつ検出する必要があるかを指定する必要があります。 1 から 500 のインスタンスの間で指定できます。 500 個以上の一意のインスタンスを検出したい場合は、範囲として '500' から 'Any' を入力します。 照合アルゴリズムで信頼度を選択することもできます。 信頼レベルの横にある情報ボタンを選択すると、各レベルの定義が表示されます。

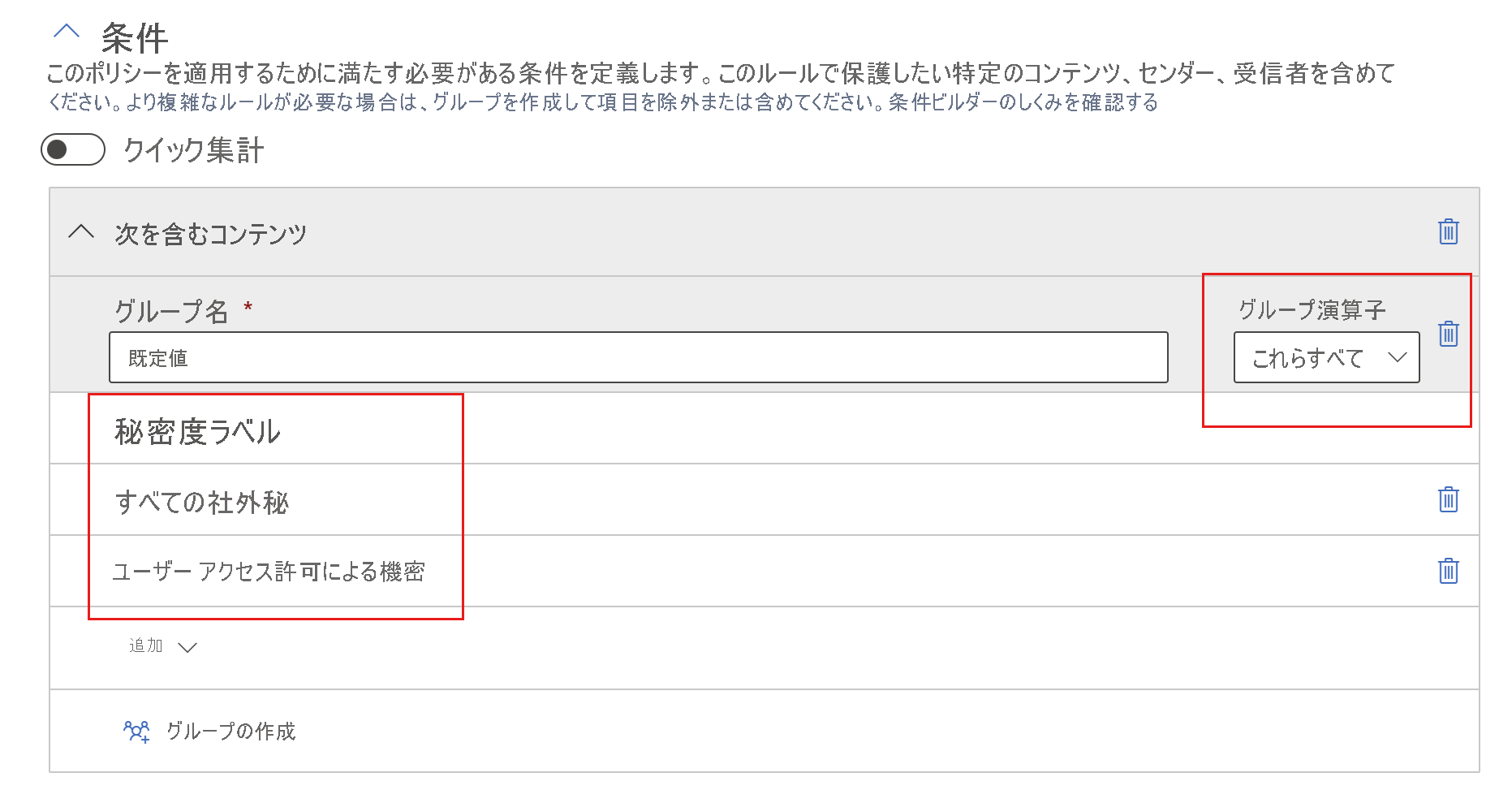

グループには、さらに秘密度ラベルまたは機密情報の種類を追加できます。 グループ名の右側で、[これらのいずれか] または [これらのすべて] を指定できます。 これにより、条件の保持には、グループ内の項目のすべて、またはいずれか、のどちらの一致が必要かが決定されます。 複数の秘密度ラベルを指定した場合、セマンティック モデルに複数のラベルを適用することはできないため、選択できるのは [これらのいずれか] のみとなります。

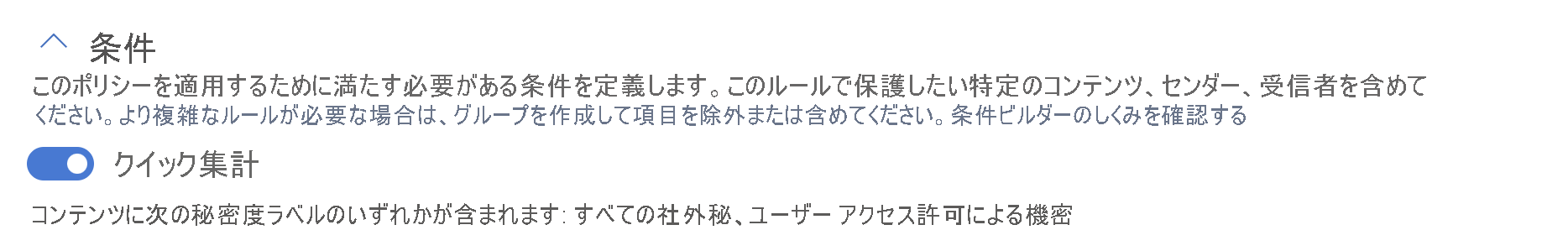

次の画像は、2 つの秘密度ラベル条件を含むグループ (既定) を示しています。 [これらのいずれか] のロジックは、グループ内のいずれかの秘密度ラベルの一致が、そのグループに対して "true" であることを意味します。

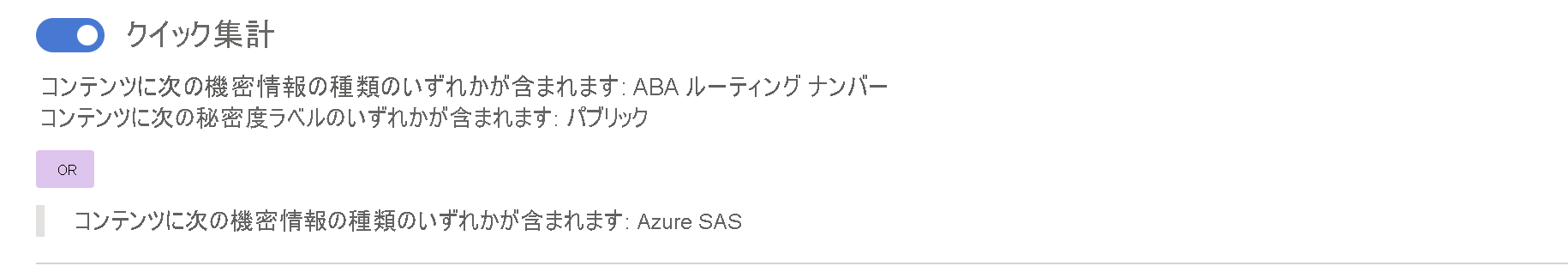

[Quick summary] (クイック要約) の切り替えを使うと、1 文に要約されたルールのロジックを取得できます。

複数のグループを作成し、AND または OR のロジックを使用してグループ間のロジックを制御することができます。

次の画像は、OR ロジックによって結合された 2 つのグループを含むルールを示しています。

クイック要約として表示されるのと同じルールを次に示します。

アクション

Power BI の DLP ポリシーでは、保護アクションは現在使用できません。

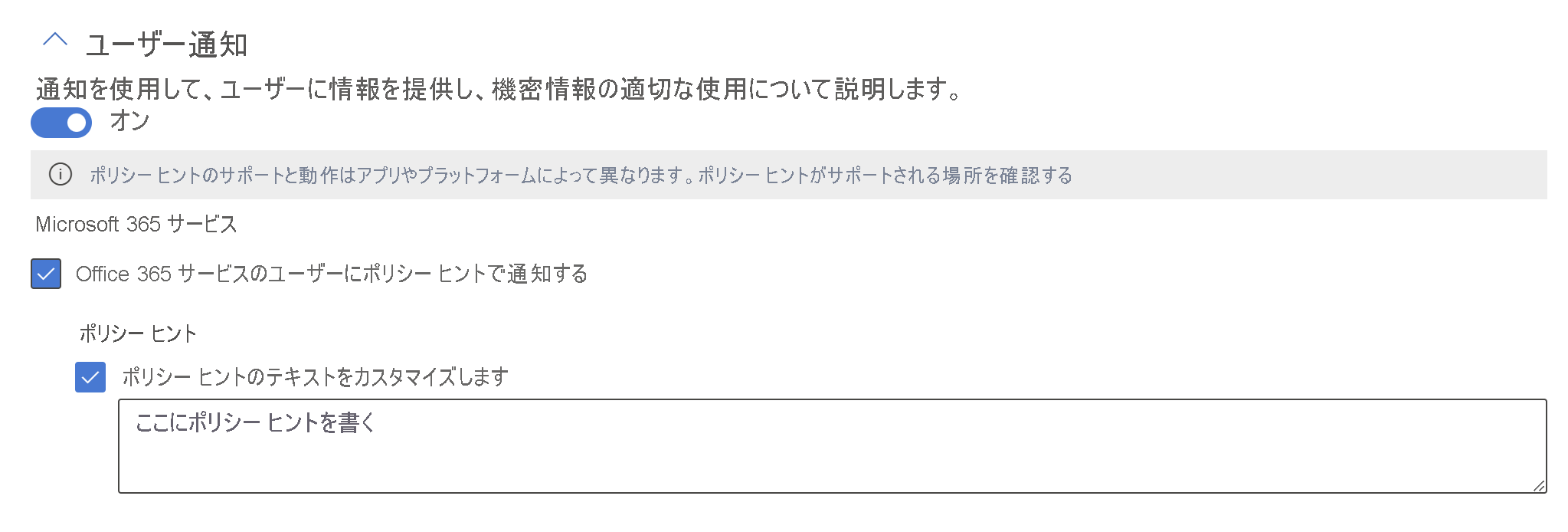

ユーザー通知

[ユーザー通知] セクションでは、ポリシー ヒントを構成します。 トグルをオンにし、[Notify users in Office 365 service with a policy tip](ポリシー ヒントで Office 365 サービスのユーザーに通知する) および [ポリシー ヒント] チェックボックスをオンにして、テキスト ボックスにポリシーヒントを記述します。

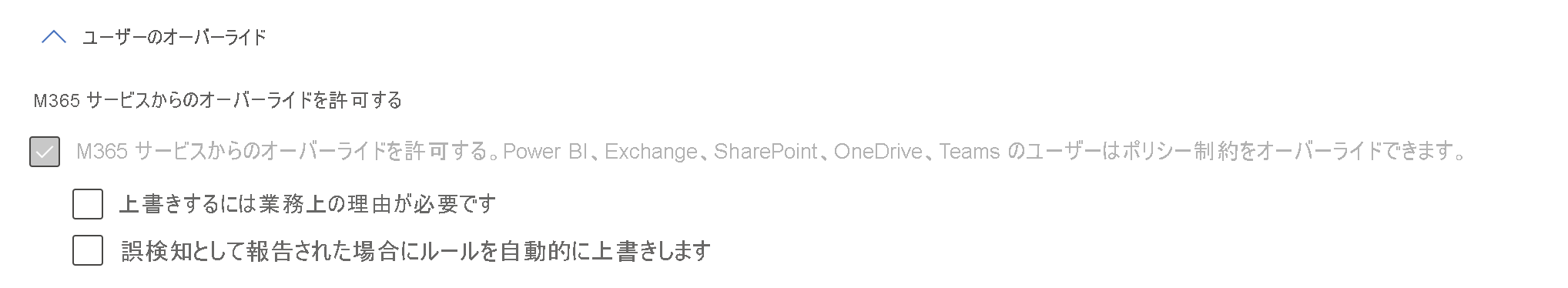

ユーザーのオーバーライド

ユーザー通知を有効にし、[Notify users in Office 365 service with a policy tip] (Office 365 サービスのユーザーにポリシーのヒントを通知する) チェックボックスをオンにした場合、セマンティック モデル所有者 (セマンティック モデルが配置されているワークスペースで管理者またはメンバーのロールを持つユーザー) は [データ損失防止ポリシー] サイド ペインで違反に対応できるようになります (これはポリシー ヒントのボタンから表示できます)。 表示されるオプションは [User overrides] (ユーザーのオーバーライド) セクションで選んだ内容によって変わります。

次にこれらのオプションについて説明します。

Allow overrides from M365 services. (M365 サービスからのオーバーライドを許可する。) Allows users in Power BI, Exchange, SharePoint, OneDrive, and Teams to override policy restrictions (Power BI、Exchange、SharePoint、OneDrive、Teams ユーザーによるポリシー制限のオーバーライドを許可する) (ユーザー通知を有効にし、[Notify users in Office 365 service with a policy tip] (Office 365 サービスのユーザーにポリシーのヒントを通知する) チェックボックスをオンにすると自動的にオンになります): ユーザーは、擬陽性であると問題を報告するか、ポリシーをオーバーライドすることができます。

Require a business justification to override (オーバーライドするビジネス上の正当性を要求する): ユーザーは、擬陽性であると問題を報告するか、ポリシーをオーバーライドすることができます。 オーバーライドする場合は、ビジネス上の正当性を示す必要があります。

Override the rule automatically if they report it as a false positive (擬陽性と報告された場合は自動的に規則をオーバーライドする): ユーザーは擬陽性であると問題を報告して自動的にポリシーをオーバーライドするか、擬陽性と報告せずにポリシーをオーバーライドすることができます。

[Override the rule automatically if they report it as a false positive] (擬陽性と報告された場合は自動的に規則をオーバーライドする) と [Require a business justification to override] (オーバーライドするビジネス上の正当性を要求する) の両方をオンにすると、ユーザーは擬陽性であると問題を報告して自動的にポリシーをオーバーライドするか、擬陽性と報告せずにポリシーをオーバーライドすることができますが、ビジネス上の正当性は示す必要があります。

ポリシーをオーバーライドするということは、今後そのポリシーでセマンティック モデルの機密データが確認されなくなることを意味します。

擬陽性であると問題を報告するということは、ポリシーで非機密データが機密データであると誤認識されたとデータ所有者が考えていることを意味します。 擬陽性を使って規則を微調整できます。

ユーザーが実行したアクションはレポートのためにログされます。

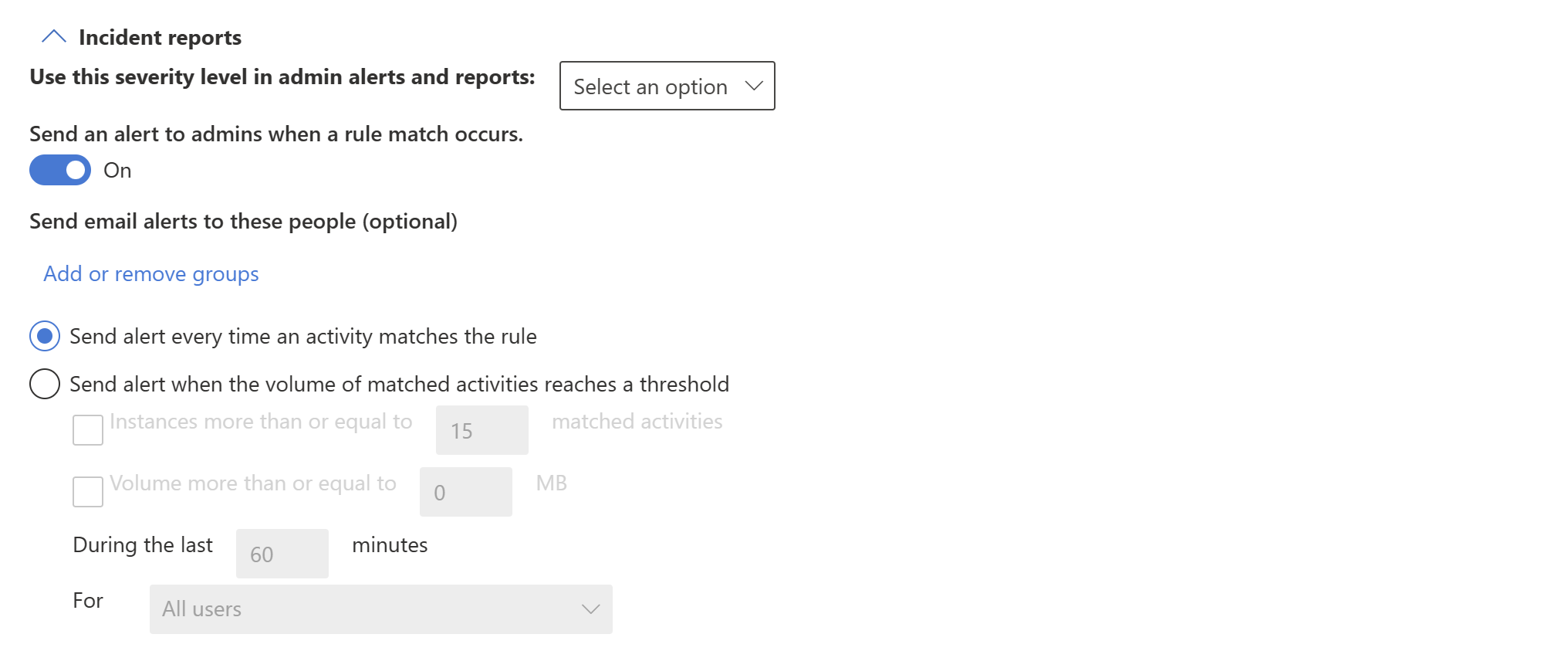

インシデント レポート

このポリシーから生成されたアラートに表示される秘密度レベルを割り当てます。 管理者への電子メール通知を有効 (既定) または無効にし、電子メール通知のユーザーまたはグループを指定して、通知が発生するタイミングの詳細を構成します。

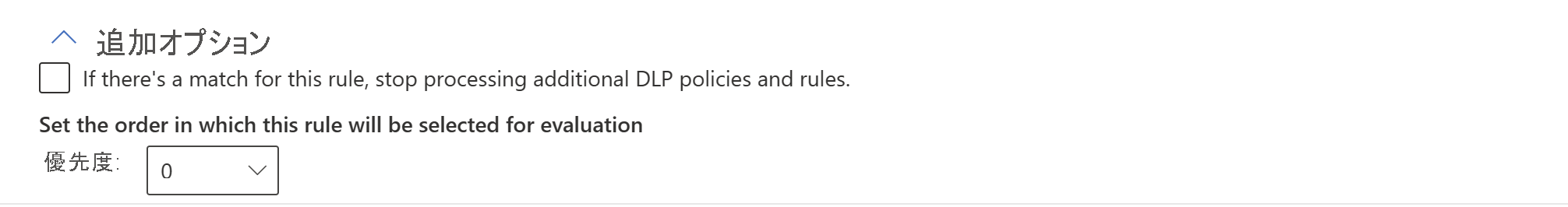

追加のオプション

関連するコンテンツ

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示