パスワード保護と管理機能について説明する

パスワード保護は、ユーザーが脆弱なパスワードを設定するリスクを軽減する Microsoft Entra ID の機能です。 Microsoft Entra のパスワード保護は、既知の脆弱なパスワードとそのバリアントを検出し、ブロックします。組織固有のその他の脆弱な用語をブロックすることもできます。

Microsoft Entra のパスワード保護では、既定のグローバル禁止パスワード リストが Microsoft Entra テナント内のすべてのユーザーに自動的に適用されます。 独自のビジネス ニーズやセキュリティ ニーズに対応するため、カスタムの禁止パスワード リストにエントリを定義できます。 ユーザーがパスワードを変更またはリセットすると、これらのリストがチェックされ、強力なパスワードの使用が強制されます。

Microsoft Entra のパスワード保護で適用される強力なパスワードに依存するだけでなく、多要素認証などの追加機能も使用する必要があります。

グローバル禁止パスワード リスト

既知の脆弱なパスワードが含まれるグローバル禁止パスワード リストは、Microsoft によって自動的に更新および強制されます。 このリストは、セキュリティ テレメトリ データを分析して、脆弱なパスワードや侵害されたパスワードを見つける Microsoft Entra ID Protection チームによって管理されます。 ブロックされる可能性のあるパスワードの例として、P@$$w0r や Passw0rd1、およびすべてのバリエーションがあります。

バリエーションは、テキストの文字を数字と入れ替える ("1" から "l" など) アルゴリズムを使用して作成されます。 Password1 のバリエーションは、Passw0rd1 や Pass0rd1 などです。 次に、これらのパスワードがチェックされ、グローバル禁止パスワード リストに追加されます。 グローバル禁止パスワード リストは、Microsoft Entra テナント内のすべてのユーザーに自動的に適用され、無効にすることはできません。

Microsoft Entra ユーザーが自分のパスワードをこれらの脆弱なパスワードのいずれかに設定しようとすると、より安全なパスワードを選択するように通知されます。 グローバル禁止リストは、現実世界のパスワード スプレー攻撃をソースとします。 このアプローチにより、全体的なセキュリティと有効性が向上します。パスワード検証アルゴリズムでは、パターンにほぼ一致する文字列を検索するために使用されるスマートなあいまい一致手法も使用されます。 Microsoft Entra のパスワード保護は、最も多く使用される脆弱なパスワードを効率的に検出し、企業で使用されることがないようにブロックします。

カスタム禁止パスワード リスト

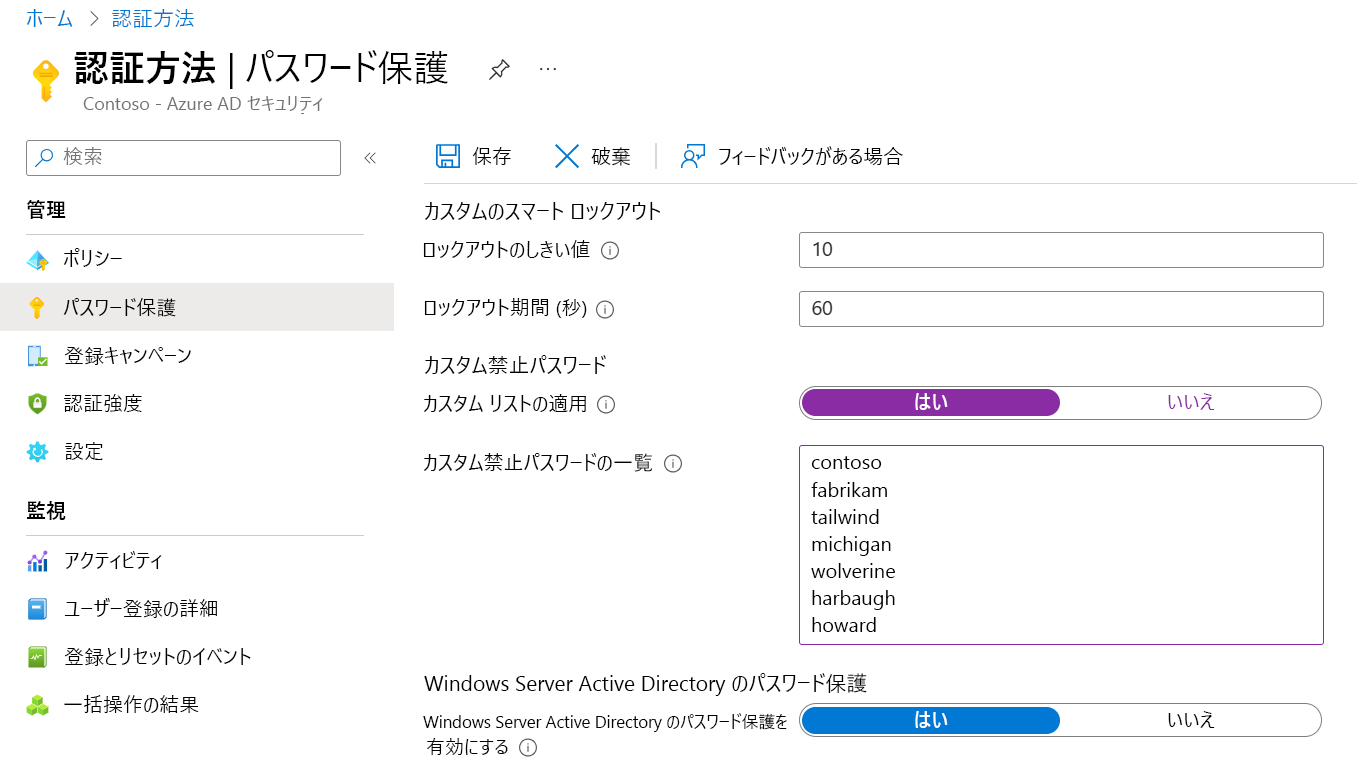

管理者は、特定のビジネス セキュリティのニーズをサポートするカスタム禁止パスワード リストを作成することもできます。 カスタム禁止パスワード リストでは、組織名や場所などのパスワードが禁止されています。 カスタム禁止パスワード リストに追加されたパスワードは、次のような組織固有の用語に注意してください。

- ブランド名

- 製品名

- 場所 (本社など)

- 会社固有の内部用語

- 会社固有の意味を持つ略語

カスタム禁止パスワード リストとグローバル禁止パスワード リストを組み合わせると、すべてのパスワードのバリエーションがブロックされます。

禁止パスワード リストは、Microsoft Entra ID P1 または P2 ライセンスの機能です。

パスワード スプレーに対する保護

Microsoft Entra のパスワード保護は、パスワード スプレー攻撃からの保護に役立ちます。 ほとんどのパスワード スプレー攻撃では、企業の各アカウントに対して既知の最も脆弱性の低いパスワードが数回だけ送信されます。 この手法を使用すると、攻撃者は容易にセキュリティを侵害できるアカウントを短時間で検索し、潜在的な検出のしきい値を回避することができます。

Microsoft Entra のパスワード保護は、パスワード スプレー攻撃で使用される可能性が高いすべての既知の脆弱なパスワードを効率的にブロックします。 この保護は、グローバル禁止パスワード リストを作成するために使用される、Microsoft Entra ID 経由の現実世界のセキュリティ テレメトリ データに基づいています。

ハイブリッド セキュリティ

ハイブリッド セキュリティのために、管理者は Microsoft Entra のパスワード保護をオンプレミスの Active Directory 環境内に統合できます。 オンプレミス環境にインストールされているコンポーネントは、Microsoft Entra ID からグローバル禁止パスワード リストとカスタム パスワード保護ポリシーを受信します。 その後、ドメイン コントローラーで、パスワード変更イベントを処理するために使用されます。 このハイブリッド アプローチを使用すると、どこでユーザーがパスワードを変更しても、Microsoft Entra のパスワード保護が確実に適用されます。

パスワード保護によってパスワードの強度が向上しますが、多要素認証などのベスト プラクティス機能も引き続き使用する必要があります。 いくら強力であっても、パスワードだけでは複数のセキュリティ レイヤーほどセキュリティが強固ではありません。