他の Microsoft ツールとの統合

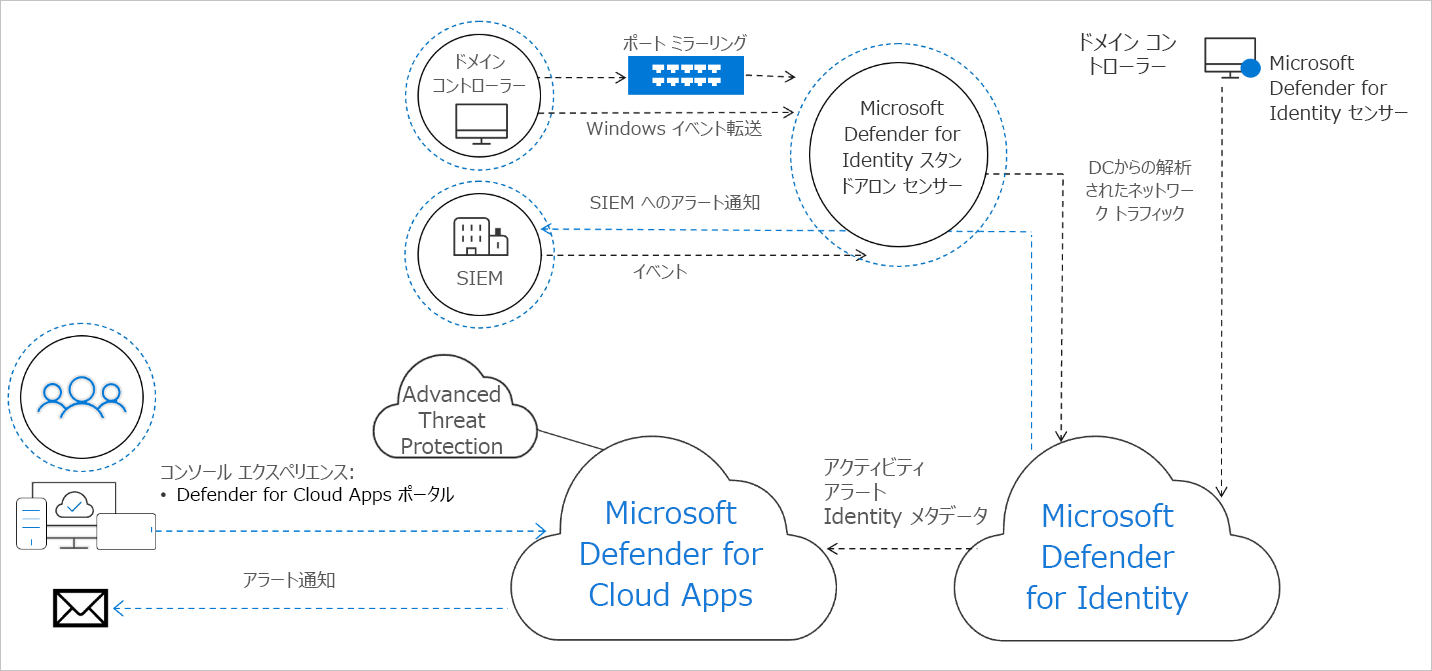

Microsoft Defender for Identity クラウド サービスは、Azure インフラストラクチャで実行され、現在米国、ヨーロッパ、アジアに展開されています。 Microsoft Defender for Identity クラウド サービスは、Microsoft のインテリジェント セキュリティ グラフに接続されています。 これにより、Microsoft Defender for Identity は、Microsoft Defender XDR 監視戦略の一環として、Microsoft Defender for Cloud Apps と統合できます。

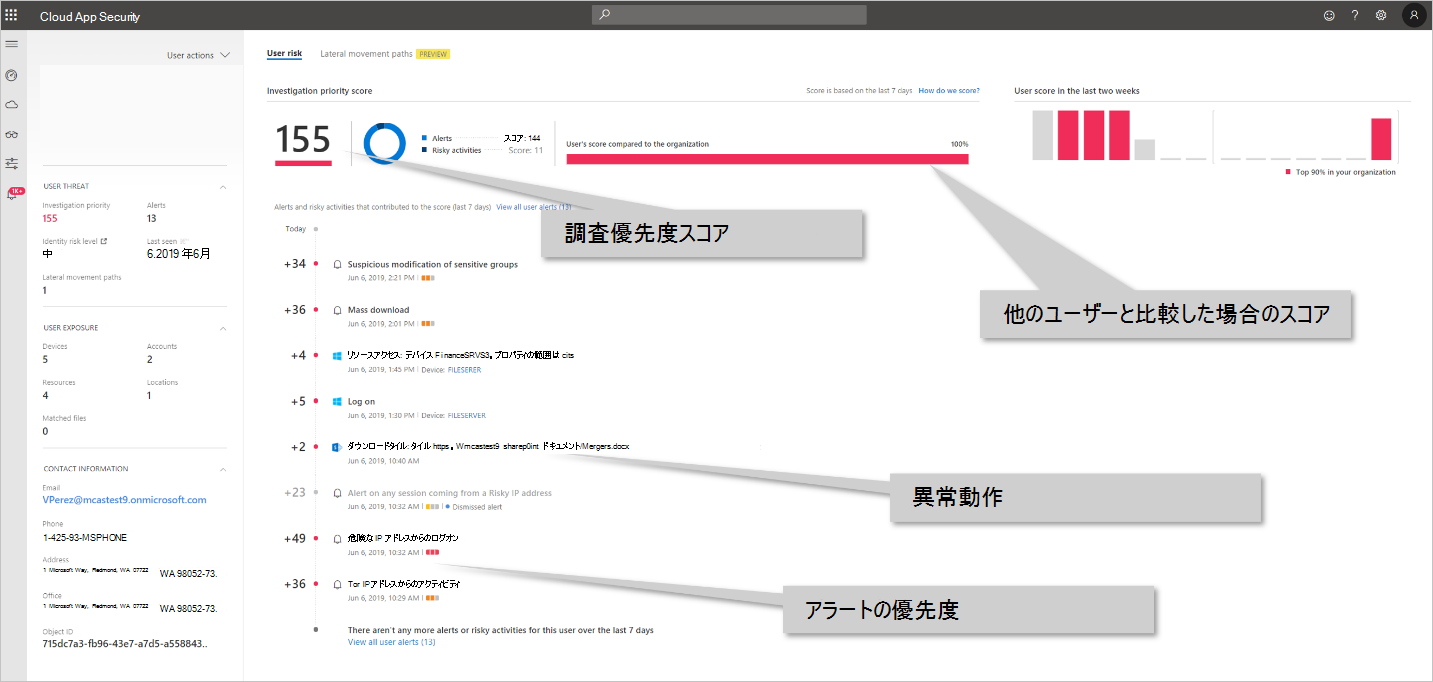

一度 Microsoft Defender for Cloud Apps に統合すると、組織内のすべてのユーザーのオンプレミス アクティビティを確認できます。 また、クラウドとオンプレミスの環境全体で、アラートと不審なアクティビティを組み合わせた、ユーザーに関する高度な洞察も得られます。 さらに、Microsoft Defender for Identity のポリシーが Defender for Cloud Apps ポリシー ページに表示されます。 次のスクリーンショットは、Defender for Cloud Apps 内の Microsoft Defender for Identity レポートを示しています。

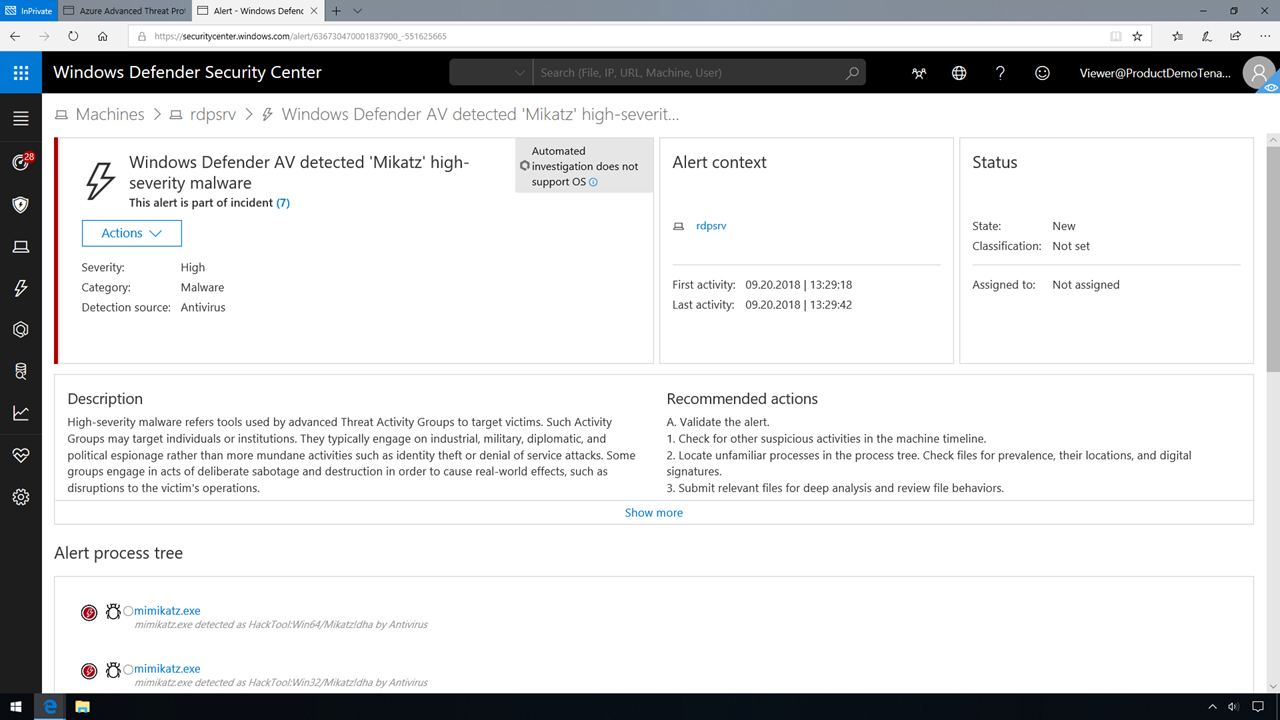

Microsoft Defender for Identity を使用すると、Microsoft Defender for Identity を Microsoft Defender for Endpoint と統合して、さらに完全な脅威に対する保護ソリューションを実現することもできます。 Microsoft Defender for Identity はドメイン コントローラー上のトラフィックを監視しますが、Microsoft Defender for Endpoint はエンドポイントを監視して、環境を保護するための単一のインターフェイスを提供します。 Microsoft Defender for Endpoint と Microsoft Defender for Identity が統合されたら、エンドポイントをクリックして、Microsoft Defender for Endpoint ポータルで Microsoft Defender for Identity アラートを表示できます。

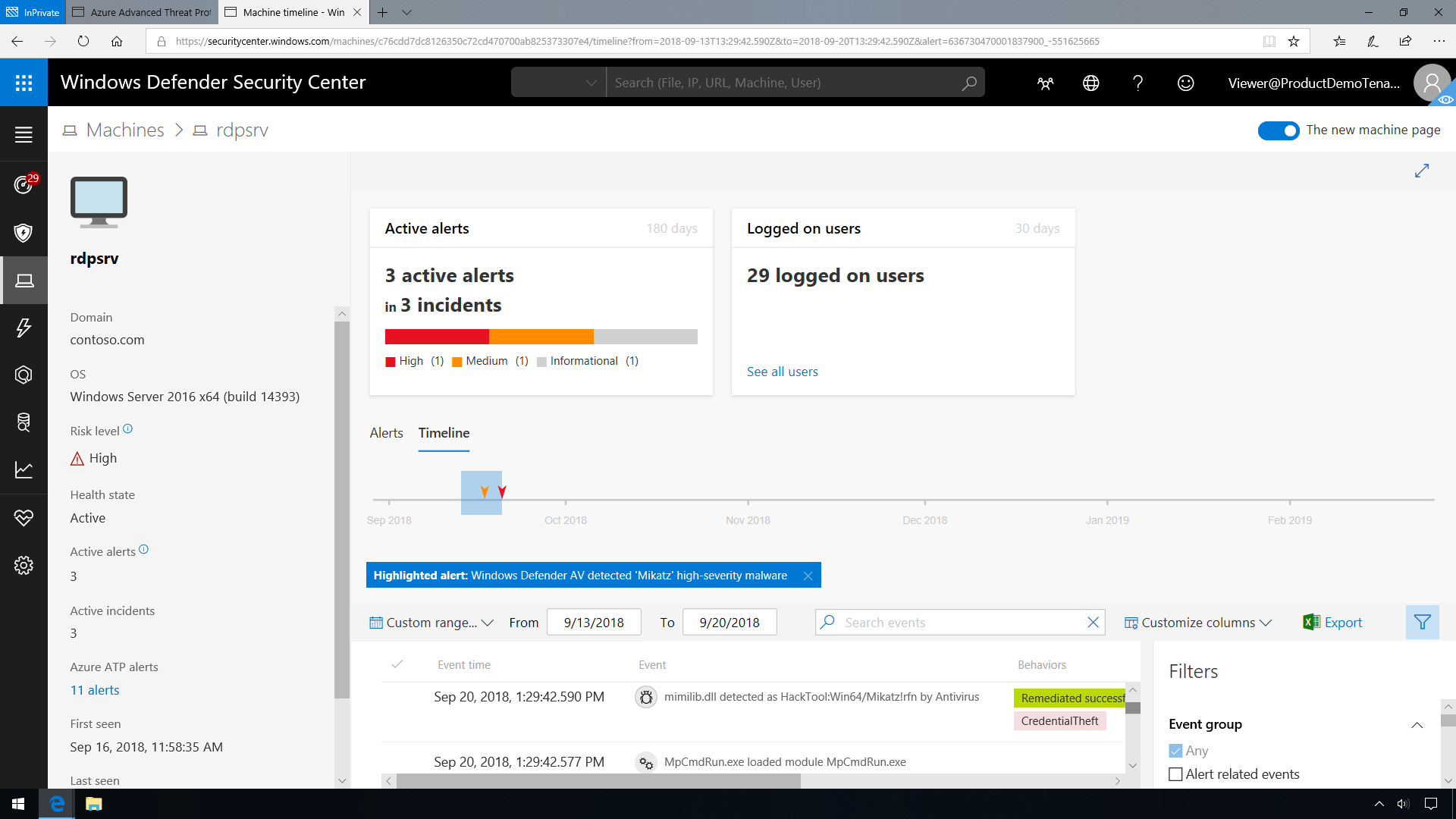

システムを実行しているプロセスにこのような洞察を与えることで、アナリストはネットワークの侵害につながりかねないイベントシーケンスを見つけることができます。 下のスクリーンショットでは、マルウェアがシステムにインストールされていることを示す、重大度の高いアラートがあります。

アラートをクリックすると、Mimikatz ツールを使用して、Pass-The-Hash (PtH) の攻撃が発生したことが確認できます。 アラートのアクションの下で、資格情報の盗用に関するイベントのタイムラインを確認することもできます。