監査ログ検索を使用して、一般的なサポートの問題を調査します

このユニットでは、組織が監査ログ検索ツールを使用して、次の一般的なサポートの問題を調査する方法について説明します。

- 侵害されたアカウントへのアクセスに使用されたコンピューターの IP アドレスを見つけます。

- メールボックスの電子メール転送を設定したユーザーを特定します。

- ユーザーがメールボックス内の電子メール アイテムを削除したかどうかを確認します。

- ユーザーが受信トレイ ルールを作成したかどうかを確認します。

- 組織外のユーザーによるサインインが成功した理由を調査します。

- 非 E5 ライセンスを持つユーザーによって実行されたメールボックス アクティビティを検索します。

- 代理ユーザーによって実行されたメールボックス アクティビティを検索します。

このユニットで説明する各トラブルシューティング シナリオは、Microsoft Purview コンプライアンス ポータルの監査ログ検索ツールの使用に基づいています。 各シナリオでは、対応する問題の監査ログ検索クエリを構成する方法について説明します。 また、検索条件に一致する監査レコードの詳細情報で何を探すべきかについても説明します。

監査ログ検索ツールを使用するために必要なアクセス許可

監査ログを検索するには、Exchange Online でユーザーに表示専用の監査ログまたは監査ログの役割が割り当てられている必要があります。 既定では、これらの役割は、Exchange 管理センターの [権限] ページで、コンプライアンス管理および組織管理役割グループに割り当てられます。 Office 365 および Microsoft 365 のグローバル管理者は、Exchange Online の組織管理役割グループのメンバーとして自動的に追加されます。

監査ログ検索の実行

このセクションでは、監査ログ検索の作成と実行の基本について説明します。 このユニットの各トラブルシューティング シナリオの開始点として、これらの手順を使用してください。 詳細な手順については、監査ログを検索するをご覧ください。

Microsoft Purview コンプライアンス ポータルにサインインします。

Microsoft Purview コンプライアンス ポータルの左側のナビゲーション ウィンドウで、[監査] を選択します。

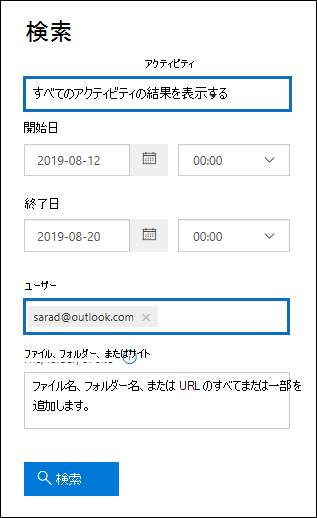

[監査] ページには、既定で [検索] タブが表示されます。

![Microsoft Purview コンプライアンス ポータルの [監査] ページのスクリーンショット。各設定が強調表示されています。](../../wwl/manage-microsoft-purview-audit-standard/media/audit-log-search-page-1-5b694ad3.png)

次の検索条件を設定できます。 この記事の各トラブルシューティング シナリオでは、これらのフィールドを構成するための特定のガイダンスを推奨しています。

- A. 開始日と終了日. 日付と時間の範囲を選択し、その期間内に発生したイベントを表示します。 既定では、過去 7 日間が選択されています。 日付と時間は、協定世界時 (UTC) 形式で指定します。 指定できる最大日付範囲は 180 日です。

- B. アクティビティ. ドロップダウン リストを選択して、検索できるアクティビティを表示します。 検索の実行後、選択したアクティビティの監査ログ エントリのみが表示されます。 [すべてのアクティビティの結果を表示] を選択すると、他の検索条件を満たすすべてのアクティビティの結果が表示されます。 一部のトラブルシューティング シナリオでは、このフィールドを空白のままにする必要があります。

- C. ユーザー. このボックスで選択し、検索結果を表示する 1 人以上のユーザーを選択します。 このボックスで選択したユーザーによって実行された、選択したアクティビティの監査レコードが結果のリストに表示されます。 組織のすべてのユーザー (およびサービス アカウント) のエントリを返すには、このボックスを空白のままにします。

- D. ファイル、フォルダー、またはサイト. ファイル、フォルダー、またはサイト ファイルまたはフォルダーの URL を指定することもできます。 URL を使用する場合は、必ず完全な URL パスを入力してください。URL の一部のみを入力する場合は、特殊文字やスペースを含めないでください。 組織内のすべてのファイルおよびフォルダーのエントリを返すには、このボックスを空白のままにします。 このユニットのすべてのトラブルシューティング シナリオでは、このフィールドは空白のままです。

[検索] を選択して、検索条件を使用して検索を実行します。

検索結果が読み込まれ、しばらくすると監査ログ検索ツールのページに表示されます。 この単元の各セクションでは、特定のトラブルシューティング シナリオのコンテキストで探すべき事柄についてのガイダンスを提供します。

問題: 侵害されたアカウントへのアクセスに使用されたコンピューターの IP アドレスを見つける

ほとんどの監査レコードには、任意のユーザーが実行したアクティビティに対応する IP アドレスが含まれています。 使用されたクライアントに関する情報も監査記録に含まれます。

このシナリオで監査ログの検索クエリを構成する方法は次のとおりです。

[アクティビティ]。 ケースに関連する場合は、検索する特定のアクティビティを選択します。 侵害されたアカウントのトラブルシューティングについては、Exchange メールボックス アクティビティの下のメールボックス アクティビティにサインインしたユーザーを選択することを検討してください。 これにより、メールボックスへのサインイン時に使用された IP アドレスを示す監査レコードが返されます。 それ以外の場合は、このフィールドを空白のままにして、すべてのアクティビティの監査レコードを返します。

ヒント

このフィールドを空白のままにすると、ユーザー アカウントにサインインしたことを示す Microsoft Entra アクティビティである UserLoggedIn アクティビティが返されます。 検索結果でフィルタリングを使用して、UserLoggedIn 監査レコードを表示します。

開始日と終了日。 調査に該当する日付範囲を選択します。

ユーザー。 侵害されたアカウントを調査している場合は、アカウントが侵害されたユーザーを選択します。 これにより、そのユーザー アカウントによって実行されたアクティビティの監査レコードが返されます。

ファイル、フォルダ、またはサイト。 このフィードは空白のままにしておきます。

検索を実行すると、各アクティビティの IP アドレスが検索結果の [IP アドレス] 列に表示されます。 検索結果でレコードを選択すると、フライアウト ページに詳細情報が表示されます。

問題: メールボックスのメール転送を設定したユーザーを特定する

メールボックスに電子メール転送が構成されている場合、そのメールボックスに送信された電子メール メッセージは別のメールボックスに転送されます。 メッセージは、組織内外のユーザーに転送できます。 メールボックスでメール転送が設定されている場合、使用される基になる Exchange Online コマンドレットは Set-Mailbox です。

このシナリオで監査ログの検索クエリを構成する方法は次のとおりです。

- [アクティビティ]。 検索ですべてのアクティビティの監査レコードが返されるように、このフィールドを空白のままにします。 これは、Set-Mailbox コマンドレットに関連する監査レコードを返すために必要です。

- 開始日と終了日。 調査に適用できる日付範囲を選択します。

- ユーザー。 特定のユーザーのメール転送の問題を調査している場合を除き、このフィールドは空白のままにします。 そうすることで、メール転送がユーザーに対して設定されているかどうかを識別するのに役立ちます。

- ファイル、フォルダ、またはサイト。 このフィードは空白のままにしておきます。

検索を実行したら、検索結果ページで [結果をフィルタ] を選択します。 Activity 列ヘッダーの下のボックスに「Set-Mailbox」と入力して、Set-Mailbox コマンドレットに関連する監査レコードのみが表示されるようにします。

![検索結果ページのスクリーンショット。結果をフィルタリングするために [Set Mailbox] アクティビティが強調表示されています。](../../wwl/manage-microsoft-purview-audit-standard/media/email-forward-1-edb35d8e.png)

この時点で、各監査レコードの詳細を調べて、アクティビティが電子メール転送に関連しているかどうかを判断する必要があります。 監査レコードを選択して [詳細] フライアウト ページを表示し、[詳細] を選択します。 次のスクリーンショットと説明は、メール転送がメールボックスに設定されたことを示す情報を強調しています。

![[詳細情報] オプションを選択した後の検索結果ページのスクリーンショット。監査記録のフィールドが強調表示されています。](../../wwl/manage-microsoft-purview-audit-standard/media/email-forward-2-3ef10e73.png)

- A. ObjectId. メール転送を設定したメールボックスのエイリアスが表示されます。 このメールボックスは、検索結果ページの [アイテム] 列にも表示されます。

- B. パラメーター. 値 ForwardingSmtpAddress は、メールボックスにメール転送が設定されたことを示します。 この例では、alpinehouse.onmicrosoft.com 組織外の電子メール アドレス mike@contoso.com にメールが転送されています。

- C. はい. DeliverToMailboxAndForward パラメータのこの値は、メッセージのコピーが sarad@alpinehouse.onmicrosoft.com に配信され、ForwardingSmtpAddress パラメータで指定された電子メール アドレスに転送されることを示します。この例では mike@contoso.com。 DeliverToMailboxAndForward パラメータの値が False に設定されている場合、メールは ForwardingSmtpAddress パラメータで指定されたアドレスにのみ転送されます。 ObjectId フィールドで指定されたメールボックスに配信されません。

- D. UserId. ObjectId フィールドで指定されたメールボックスにメール転送を設定したユーザーを示します。 このユーザーは、検索結果ページの [ユーザー] 列にも表示されます。 この場合、メールボックスの所有者がメールボックスにメール転送を設定したようです。

メールボックスのメール転送を設定すべきでないと判断される場合は、Exchange Online PowerShell で次のコマンドを実行して、この設定を削除できます:

Set-Mailbox <mailbox alias> -ForwardingSmtpAddress $null

問題: ユーザーがメール アイテムを削除したかどうかを確認する

2019 年以降、メールボックス監査ログは、すべての Microsoft 365 組織に対して既定で有効になっています。 結果として:

- メールボックスの所有者が実行した特定のアクションは、自動的にログに記録されます。

- 対応するメールボックス監査レコードは、メールボックス監査ログで検索すると利用できます。

メールボックスの監査ログが既定で有効になる前は、組織はユーザーのメールボックスごとに手動で有効にする必要がありました。

既定でログに記録されるメールボックス アクションには、メールボックス所有者が実行した SoftDelete および HardDelete メールボックス アクションが含まれます。 その結果、組織は次の手順を使用して、削除された電子メール アイテムに関連するイベントの監査ログを検索できます。 既定でオンになっているメールボックス監査の詳細については、メールボックス監査の管理をご覧ください。

このシナリオで監査ログの検索クエリを構成する方法は次のとおりです。

- [アクティビティ]。 [Exchange メールボックス アクティビティ] で、次のアクティビティのいずれかまたは両方を選択します。

- 削除済みアイテム フォルダから削除されたメッセージ。 このアクティビティは、SoftDelete メールボックス監査アクションに対応しています。 このアクティビティは、ユーザーがアイテムを選択して Shift+Delete キーを押してアイテムを完全に削除した場合にも記録されます。 アイテムが完全に削除された後、削除済みアイテムの保存期間が終了するまで、ユーザーはそのアイテムを復元できます。

- メールボックスからメッセージを削除しました。 このアクティビティは、HardDelete メールボックス監査アクションに対応しています。 このアクティビティは、ユーザーが回復可能なアイテム フォルダからアイテムを削除したときに記録されます。 管理者は、Microsoft Purview コンプライアンス ポータルのコンテンツ検索ツールを使用して、削除済みアイテムの保持期間が終了するまで、またはユーザーのメールボックスが保持されている場合はそれ以上、削除されたアイテムを検索して復元できます。

- 開始日と終了日。 調査に適用できる日付範囲を選択します。

- ユーザー。 このフィールドでユーザーを選択すると、監査ログ検索ツールは、指定したユーザーによってソフト削除またはハード削除された電子メール アイテムの監査レコードを返します。 メールを削除したユーザーが、メールボックスの所有者ではない場合があります。

- ファイル、フォルダ、またはサイト。 このフィードは空白のままにしておきます。

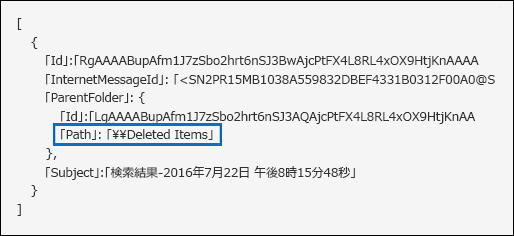

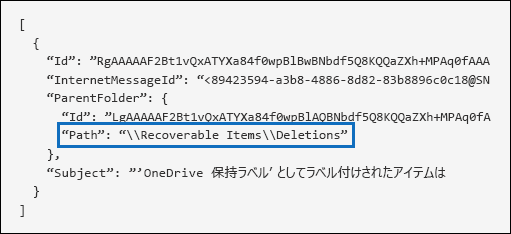

検索を実行した後、検索結果をフィルター処理して、論理的に削除されたアイテムまたは物理的に削除されたアイテムの監査レコードを表示できます。 監査レコードを選択して [詳細] フライアウト ページを表示し、[詳細] を選択します。 削除された項目に関する追加情報(件名、項目が削除されたときの場所など) は、 [対象アイテム] フィールドに表示されます。

次のスクリーンショットは、ソフト削除されたアイテムとハード削除されたアイテムの AffectedItems フィールドの例を示しています。

論理的に削除されたアイテムの AffectedItems フィールドの例:

物理的に削除されたアイテムの AffectedItems フィールドの例:

削除された電子メール アイテムを復元する

削除済みアイテムの保存期間が経過していない場合、ユーザーは論理的に削除されたアイテムを復元できます。 Exchange Online では、既定の削除済みアイテムの保持期間は 14 日間です。 ただし、管理者はこの設定を最大 30 日に増やすことができます。 削除済みアイテムを復元する手順については、Outlook on the web で削除済みアイテムまたはメールを復元する記事をユーザーに案内してください。

前に説明したように、管理者は、削除済みアイテムの保存期間が経過していない場合、またはメールボックスが保持されている場合、物理的に削除されたアイテムを回復できる場合があります。この場合、アイテムは保持期間が経過するまで保持されます。 コンテンツ検索を実行すると、復元可能なアイテム フォルダ内のソフト削除されたアイテムとハード削除されたアイテムが、検索クエリに一致する場合に検索結果に返されます。

ヒント

削除済み電子メール項目を検索するには、監査レコードの [AffectedItems] フィールドに表示されている件名行の全体または一部を検索します。

問題: ユーザーが受信トレイ ルールを作成したかどうかを確認する

ユーザーが Exchange Online メールボックスの受信トレイ ルールを作成すると、対応する監査レコードが監査ログに保存されます。

このシナリオで監査ログの検索クエリを構成する方法は次のとおりです。

- [アクティビティ]。 [Exchange メールボックス アクティビティ] で、次のアクティビティのいずれかまたは両方を選択します。

- New-InboxRule Outlook Web App から新しい受信トレイ ルールを作成します。 このアクティビティは、Outlook Web アプリまたは Exchange Online PowerShell を使用して受信トレイ ルールが作成されたときに、監査レコードを返します。

- Outlook クライアントから受信トレイ ルールを更新。 このアクティビティは、Outlook デスクトップ クライアントを使用して受信トレイ ルールが作成、変更、または削除されると、監査レコードを返します。

- 開始日と終了日。 調査に適用できる日付範囲を選択します。

- ユーザー。 特定のユーザーを調査している場合を除き、このフィールドは空白のままにします。 そうすることで、任意のユーザーによって設定された新しい受信トレイ ルールを識別できます。

- ファイル、フォルダ、またはサイト。 このフィードは空白のままにしておきます。

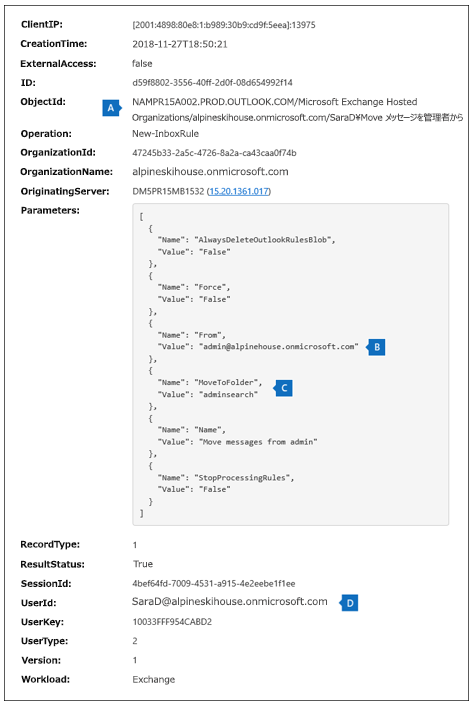

検索を実行すると、このアクティビティの監査レコードが検索結果に表示されます。 監査レコードを選択して [詳細] フライアウト ページを表示し、[詳細] を選択します。 受信トレイのルール設定に関する情報は、[パラメーター] フィールドに表示されます。 次のスクリーンショットと説明は、受信トレイ ルールに関する情報を強調しています。

- A. ObjectId. 受信トレイ ルールの完全な名前が表示されます。 この名前には、ユーザーのメールボックスのエイリアス (SaraD など) と受信トレイ ルールの名前 ("管理者からメッセージを移動" など) が含まれます。

- B. パラメーター. 受信ルールの条件が表示されます。 この例では、条件は From パラメータで指定されています。 From パラメータに定義された値は、受信トレイ ルールが admin@alpineskihouse.onmicrosoft.com によって送信された電子メールに作用することを示します。

- C. MoveToFolder. このパラメーターは、受信トレイ ルールのアクションを指定します。 この例では、admin@alpineskihouse.onmicrosoft.com から受信したメッセージは AdminSearch という名前のフォルダに移動されます。 A

- D. UserId. ObjectId フィールドで指定された受信トレイ ルールを作成したユーザーを示します。 このユーザーは、検索結果ページの [ユーザー] 列にも表示されます。

問題: 組織外のユーザーによるサインインが成功した理由を調査する

組織が監査ログの監査レコードを確認すると、外部ユーザーが Microsoft Entra ID によって認証され、Microsoft 365 テナントに正常にサインインしたことを示すレコードが表示されることがあります。 例:

- contoso.onmicrosoft.com の管理者は、別の組織 (fabrikam.onmicrosoft.com など) のユーザーが contoso.onmicrosoft.com に正常にサインインしたことを示す監査レコードを確認できます。

- 同様に、管理者は、Outlook.com や Live.com などの Microsoft アカウント (MSA) を持つユーザーが contoso.onmicrosoft.com に正常にサインインしたことを示す監査レコードを確認する場合があります。

注:

このような場合、監査対象のアクティビティはユーザー ログインです。

この動作は仕様です。 ディレクトリ サービスである Microsoft Entra ID では、外部ユーザーが組織内の SharePoint サイトまたは OneDrive の場所にアクセスしようとすると、 パススルー認証 と呼ばれるものが許可されます。 外部ユーザーがサインインしようとすると、資格情報の入力を求められます。 Microsoft Entra ID では、資格情報を使用してユーザーを認証します。つまり、Microsoft Entra ID のみがユーザーがユーザーのユーザーであることを確認します。

監査レコードでのサインインが成功したことを示しているのは、Microsoft Entra がユーザーを認証した結果です。 サインインが成功しても、ユーザーがリソースにアクセスしたり、組織内の他のアクションを完了したりできたわけではありません。 これは、ユーザーが Microsoft Entra ID によって認証されたことを示すだけです。 パススルー ユーザーが SharePoint または OneDrive リソースにアクセスするには、組織内の内部ユーザーが外部ユーザーに共有への招待または匿名共有リンクを送信して、リソースを明示的に共有する必要があります。

注:

Microsoft Entra ID では、SharePoint Online や OneDrive for Business などの ファースト パーティアプリケーションに対してのみパススルー認証が許可されます。 他のサードパーティ製アプリケーションでは許可されていません。

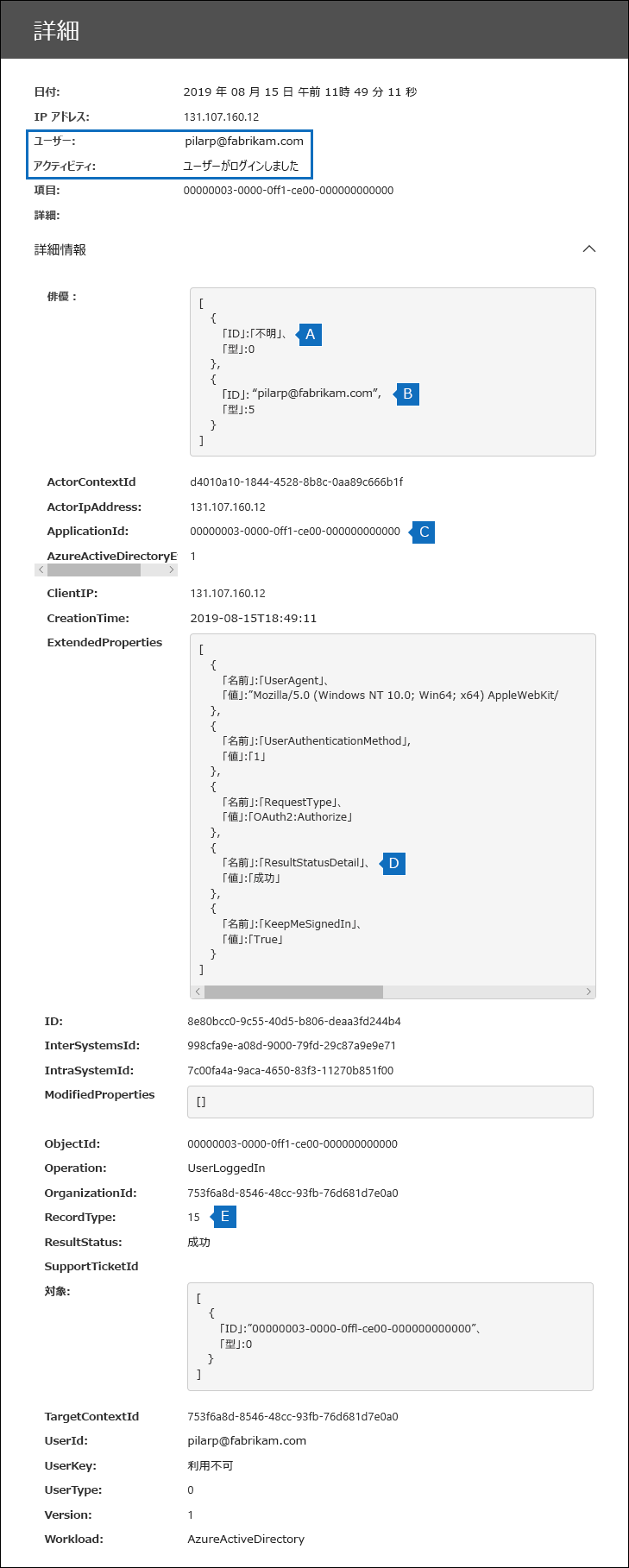

次のスクリーンショットは、パススルー認証の結果である ユーザー ログイン イベントの監査レコードの関連プロパティの例と説明を示しています。 監査レコードを選択して [詳細] フライアウト ページを表示し、[詳細] を選択します。

- A. アクター ID. このフィールドは、組織内のリソースにアクセスしようとしたユーザーが組織の Microsoft Entra ID に見つからなかったことを示します。

- B. アクター UPN. このフィールドには、組織内のリソースにアクセスしようとした外部ユーザーの UPN が表示されます。 このユーザー ID は、監査レコードの User プロパティと UserId プロパティでも識別されます。

- C. ApplicationId. このプロパティは、サインイン要求をトリガーしたアプリケーションを識別します。 この監査レコードの ApplicationId プロパティに表示される 00000003-0000-0ff1-ce00-000000000000 の値は、SharePoint Online を示しています。 OneDrive for Business にも、これと同じ ApplicationId があります。

- D. ExtendedProperties. このフィールドは、パススルー認証が成功したことを示します。 つまり、ユーザーは Microsoft Entra ID によって正常に認証されました。

- E. RecordType. 値 15 は、監査されたアクティビティ (UserLoggedIn) が Microsoft Entra ID の Secure Token Service (STS) サインイン イベントであることを示します。

次の例は、パススルー認証により、ユーザーがログインした監査アクティビティが成功するシナリオです:

- Microsoft アカウント (SaraD@outlook.com など) を持つユーザーが、fourthcoffee.onmicrosoft.com の OneDrive for Business アカウントのドキュメントにアクセスしようとしました。 ただし、fourthcoffee.onmicrosoft.com には SaraD@outlook.com に対応するゲスト ユーザー アカウントがありません。

- 組織 (pilarp@fabrikam.onmicrosoft.com など) の職場または学校のアカウントを持つユーザーが、contoso.onmicrosoft.com の SharePoint サイトにアクセスしようとしました。 ただし、contoso.onmicrosoft.com には pilarp@fabrikam.com に対応するゲスト ユーザー アカウントがありません。

パススルー認証によるサインイン試行の成功を調査するためのヒント

組織は、パススルー認証による成功したサインイン試行を調査する際に、次の考慮事項に留意する必要があります。

ログインしたユーザーの監査レコードで特定された外部ユーザーによって実行されたアクティビティを監査ログで検索します。 外部ユーザーの UPN を [ユーザー] ボックスに入力し、シナリオに関連する場合は日付範囲を使用します。 たとえば、次の検索基準を使用して検索を作成できます。

ユーザーのログイン アクティビティに加えて、他の監査レコードが返される場合があります。 たとえば、組織内のユーザーが外部ユーザーとリソースを共有したこと、および外部ユーザーが共有されたドキュメントにアクセス、変更、またはダウンロードしたかどうかを示すレコード。

ユーザー ログイン監査レコードで識別される外部ユーザーとファイルが共有されたことを示す SharePoint 共有アクティビティを検索します。 詳細については、「監査ログで共有監査を使用する」を参照してください。

調査に関連するレコードを含む監査ログの検索結果をエクスポートします。 そうすることで、Excel を使用して、外部ユーザーに関連する他のアクティビティを検索できます。

問題: 非 E5 ライセンスを持つユーザーによって実行されたメールボックス アクティビティの検索

組織のメールボックス監査が既定で有効になっている場合でも、組織が次のいずれかの方法を使用している場合、一部のユーザーのメールボックス監査イベントは監査ログ検索で見つかりません。

- Microsoft Purview コンプライアンス ポータル

- Search-UnifiedAuditLog コマンドレット

- Office 365 管理アクティビティ API。

どうしてでしょうか? 以前の方法のいずれかを使用して統合監査ログを検索すると、E5 ライセンスを持つユーザーに対してのみメールボックス監査イベントが返されるためです。

非 E5 ユーザーのメールボックス監査ログ レコードを取得するには、次のいずれかの回避策を実行できます。

個々のメールボックスでメールボックス監査を手動で有効にします。 これを行うには、Exchange Online PowerShell で次のコマンドを実行します。

Set-Mailbox -Identity <MailboxIdentity> -AuditEnabled $trueこのコマンドを実行した後、Microsoft Purview コンプライアンス ポータル、Search-UnifiedAuditLog コマンドレット、または Office 365 Management Activity API を使用して、メールボックス監査アクティビティを検索します。

ヒント

メールボックスでメールボックス監査がすでに有効になっているように見えても、検索結果が返されない場合は、AuditEnabled パラメータの値を $false に変更してから $true に戻します。 。

Exchange Online PowerShell で次のコマンドレットを使用します。

- Search-MailboxAuditLog を使用して、特定のユーザーのメールボックス監査ログを検索します。

- New-MailboxAuditLogSearch: 特定のユーザーのメールボックス監査ログを検索し、指定した受信者に電子メールで結果を送信します。

問題: 特定のメールボックス (共有メールボックスを含む) で実行されたメールボックス アクティビティの検索

Microsoft Purview コンプライアンス ポータルの監査ログ検索ツールで [ユーザー] ドロップダウン リストを使用するか、Exchange Online PowerShell で Search-UnifiedAuditLog -UserIds コマンドを使用すると、実行されたアクティビティを検索できます。 特定のユーザーによって。

メールボックス監査アクティビティの場合、このタイプの検索では、指定されたユーザーによって実行されたアクティビティが検索されます。 ただし、同じメールボックスで実行されたすべてのアクティビティが検索結果に返されるとは限りません。

たとえば、監査ログ検索では、代理ユーザーが実行したアクティビティの監査レコードは返されません。 どうしてでしょうか? 特定のユーザーによって実行されたメールボックス アクティビティを検索しても、別のユーザーのメールボックスへのアクセス許可が割り当てられている代理ユーザーによって実行されたアクティビティは返されないためです。

注:

代理ユーザーとは、別のユーザーのメールボックスに対する SendAs、SendOnBehalf、または FullAccess メールボックス アクセス許可を割り当てられたユーザーです。

また、監査ログ検索ツールの User ドロップダウン リストまたは Search-UnifiedAuditLog -UserIds を使用しても、共有メールボックスで完了したアクティビティの結果は返されません。

特定のメールボックスで実行されたアクティビティを検索するか、共有メールボックスで実行されたアクティビティを検索するには、Search-UnifiedAuditLog コマンドレットを実行するときに次の構文を使用します。

Search-UnifiedAuditLog -StartDate <date> -EndDate <date> -FreeText (Get-Mailbox <mailbox identity).ExchangeGuid

たとえば、次のコマンドは、2020 年 8 月から 2020 年 10 月の間に Contoso コンプライアンス チームの共有メールボックスで実行されたアクティビティの監査レコードを返します。

Search-UnifiedAuditLog -StartDate 08/01/2020 -EndDate 10/31/2020 -FreeText (Get-Mailbox complianceteam@contoso.onmicrosoft.com).ExchangeGuid

または、Search-MailboxAuditLog コマンドレットを使用して、特定のメールボックスで実行されたアクティビティの監査レコードを検索することもできます。 このプロセスには、共有メールボックスで実行されるアクティビティの検索が含まれます。

次の例では、Contoso コンプライアンス チームの共有メールボックスで実行されたアクティビティのメールボックス監査ログ レコードが返されます。

Search-MailboxAuditLog -Identity complianceteam@contoso.onmicrosoft.com -StartDate 08/01/2020 -EndDate 10/31/2020 -ShowDetails

次の例では、代理ユーザーによって指定されたメールボックスで実行されたアクティビティのメールボックス監査ログ レコードが返されます。

Search-MailboxAuditLog -Identity <mailbox identity> -StartDate <date> -EndDate <date> -LogonTypes Delegate -ShowDetails

また、New-MailboxAuditLogSearch コマンドレットを使用して特定のメールボックスの監査ログを検索し、指定した受信者に電子メールで結果を送信することもできます。

理解度チェック

次の各質問に最適な回答を選択します。 次に、「自分の回答を確認します」を選択します。