セキュリティ規則の実装について学習する

Microsoft Intune で "エンドポイント セキュリティ"ノードを使用して、デバイスのセキュリティを構成したり、デバイスが危険にさらされている場合にそのデバイスのセキュリティ タスクを管理したりすることができます。 エンドポイント セキュリティ ポリシーは、デバイスのセキュリティに集中し、リスクを軽減できるように設計されています。 利用可能なタスクを使用して、危険にさらされているデバイスを特定し、それらのデバイスを修復し、準拠した状態、またはさらに安全な状態に復元することができます。

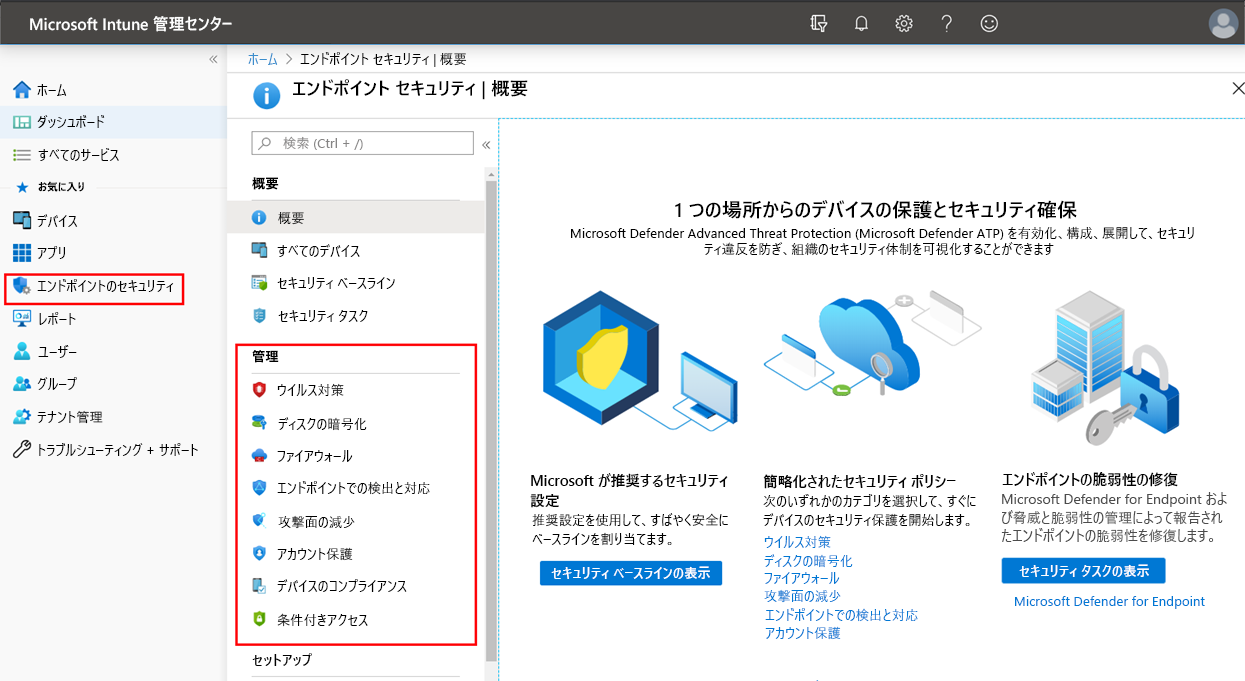

デバイスをセキュリティで保護した状態に維持するために Intune で使用できるツールが、エンドポイント セキュリティ ノードによってグループ化されます。

- すべてのマネージド デバイスの状態の確認: デバイスのコンプライアンスを全体的に確認して、特定のデバイスがどのコンプライアンス ポリシーに準拠していないか調べ、それらを解決することができます。

- デバイスのセキュリティ構成のベスト プラクティスを定めるセキュリティ ベースラインのデプロイ: Intune には、Windows デバイスや、Microsoft Defender for Endpoint や Microsoft Edge などのますます増加するアプリケーション用に、セキュリティ ベースラインが用意されています。 セキュリティ ベースラインは Windows 設定の事前構成されたグループであり、これを使うと、関連するセキュリティ チームが推奨する設定と既定値を含んだ既知のグループを適用することができます。 セキュリティ ベースラインを使用して、ユーザーとデバイスを保護するデバイスおよびアプリケーションの設定のベスト プラクティスである構成を即座に展開できます。 セキュリティ ベースラインは、Windows 10 バージョン 1809 以降を実行しているデバイスでサポートされています。

- 的が絞られたポリシーを使用したデバイスのセキュリティ構成の管理: それぞれのエンドポイントのセキュリティ ポリシーは、ウイルス対策、ディスク暗号化、ファイアウォール、Microsoft Defender for Endpoint との統合によって利用可能になるいくつかの領域など、デバイスのセキュリティの側面に焦点が当てられています。

- コンプライアンス ポリシーを使用したデバイスとユーザーの要件の規定: コンプライアンス ポリシーを使用し、デバイスとユーザーが準拠すると見なされるために満たす必要があるルールを設定します。 ルールには、OS のバージョン、パスワードの要件、デバイスの脅威レベルなどが含まれます。 Microsoft Entra の条件付きアクセス ポリシーと統合してコンプライアンス ポリシーを適用すると、マネージド デバイスとまだ管理されていないデバイスの両方に対し、企業のリソースへのアクセスを制御することができます。 エンドポイント セキュリティ ポリシーは、デバイスの設定を構成する Intune での複数の方法の 1 つです。 設定を管理するときには、デバイスを構成するために環境内で使用されている他の方法を把握して、競合を回避することが重要です。

- Intune の Microsoft Defender for Endpoint との統合: Microsoft Defender for Endpoint と統合することで、セキュリティ タスクにアクセスできます。 セキュリティ タスクは、Microsoft Defender for Endpoint および Intune と密接に連携させ、セキュリティ チームが危険にさらされているデバイスを特定し、Intune 管理者にそれに対処する詳細な修復手順を渡す助けをします。

- Configuration Manager と Microsoft Defender for Endpoint の統合: 共同管理のエンドポイントの管理シナリオでテナント アタッチを使用すると、Configuration Manager を Microsoft Defender for Endpoint と統合して、会社がネットワーク上で高度な攻撃を検出、調査、および対応するのに役立つセキュリティ タスクにアクセスできます。