脅威インテリジェンス レポートを生成する

セキュリティ アラートのトリアージと調査は、熟練のセキュリティ アナリストでさえ長時間を要することのある作業です。 多くのユーザーにとっては、どこから始めればよいかを判断することも困難です。

Defender for Cloud では、 分析を使用して 、個別のセキュリティ アラート 間で情報 を接続します。 これらの接続を使用すると、Defender for Cloud は攻撃キャンペーンとその関連アラートを 1 つのビューで表示して、攻撃者のアクションと影響を受けるリソースを把握するのに役立ちます。

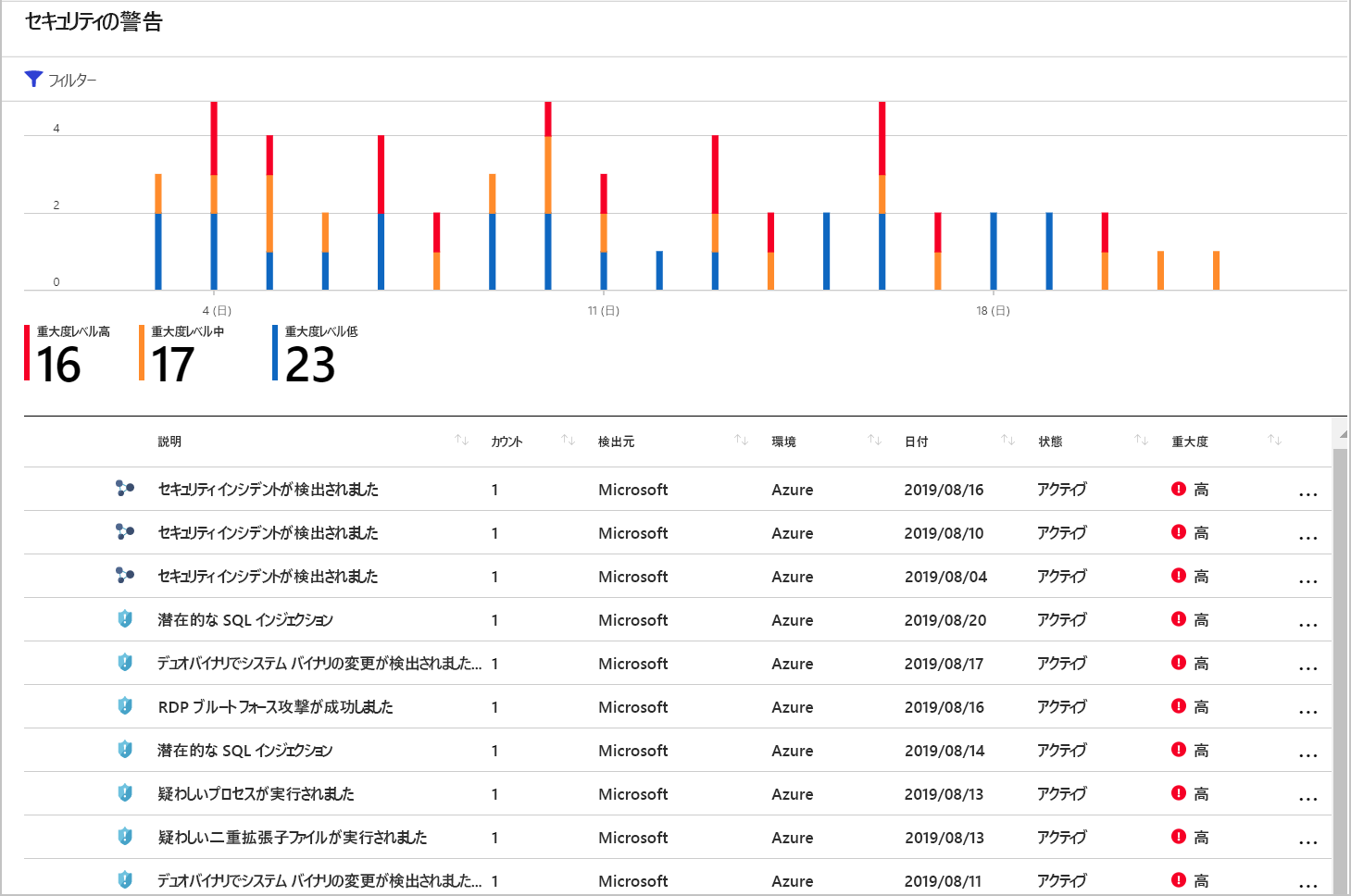

インシデントは [セキュリティ アラート] ページに表示されます。 インシデントを選択すると、関連するアラートと詳細情報が表示されます。

Defender for Cloud の概要ページで、[セキュリティ アラート] タイルを選択します。 インシデントとアラートが一覧表示されます。 セキュリティ インシデントには、セキュリティ アラートとは異なるアイコンが付いています。

詳細を表示するには、インシデントを選択します。 [セキュリティ インシデント] ページに詳細が表示されます。

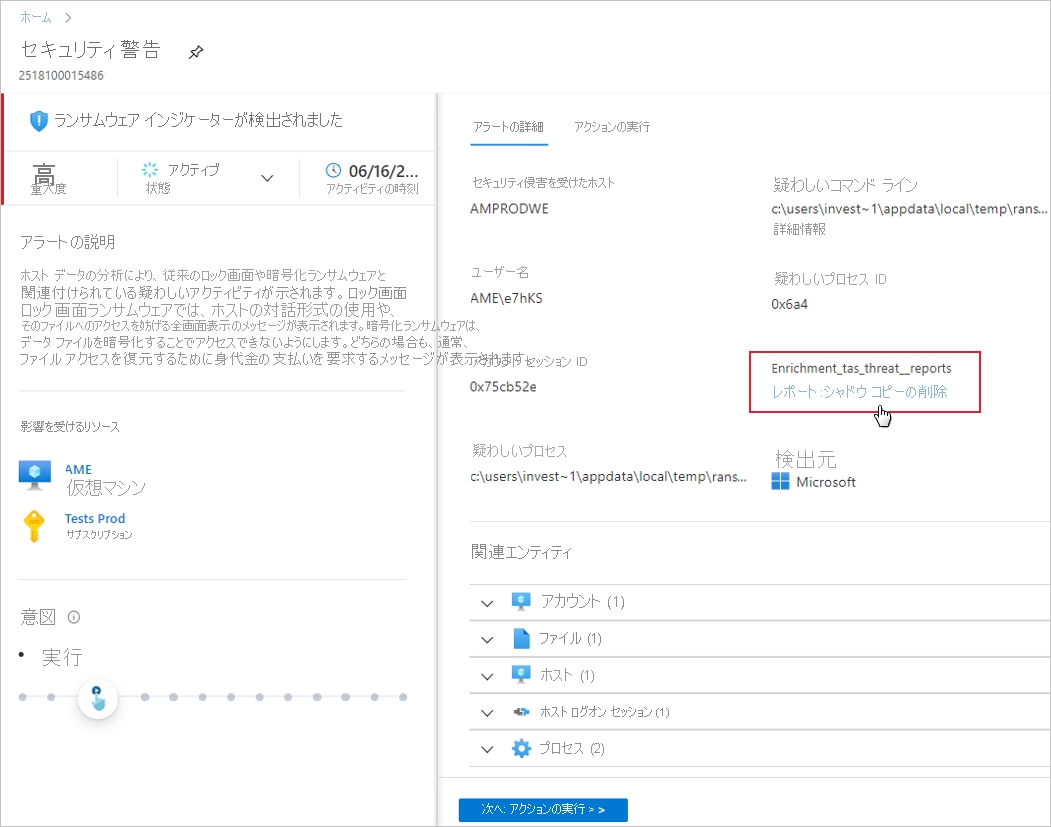

セキュリティ インシデント ページの左側のウィンドウには、セキュリティ インシデントに関する概要情報 (タイトル、重要度、状態、アクティビティ時間、説明、影響を受けるリソース) が表示されます。 影響を受けるリソースの横に、関連する Azure タグが表示されます。 これらのタグを使用して、アラートを調査するときにリソースの組織コンテキストを推測します。

右側のウィンドウには、このインシデントの一部として関連付けられたセキュリティ アラートを含む [アラート] タブが表示されます。

[アクションの実行] タブに切り替えるには、右側のウィンドウの下部にあるタブまたはボタンを選択します。 このタブを使用すると、次のような操作を実行できます。

[Mitigate the threat](脅威の軽減) - このセキュリティ インシデントに対する手動の修復手順を提供します

[Prevent future attacks](将来の攻撃防止) - セキュリティに関する推奨事項を提供して、攻撃対象を減らし、セキュリティ体制を強化し、将来の攻撃を防ぐことができるようにします

[Trigger automated response](自動応答のトリガー) - このセキュリティ インシデントへの応答としてロジック アプリをトリガーするオプションを提供します

[Suppress similar alerts](類似のアラートの抑制) - 組織に関連しないアラートの場合、同様の特性を持つ今後のアラートを抑制するオプションを提供します

インシデントの脅威を修復するには、各アラートに対する修復手順に従います。

脅威インテリジェンス レポートを生成する

Defender for Cloud の脅威防止は、Azure リソース、ネットワーク、接続しているパートナー ソリューションからのセキュリティ情報を監視することにより機能します。 この情報を分析し、ときには複数の情報源から得た情報との関連性を探りながら、脅威を特定します。

Security Center で脅威が見つかると、イベントに関する詳しい情報を含んだセキュリティ アラートが、修復についての提案とともにトリガーされます。 インシデント対応チームによる脅威の調査と修復に役立つように、Defender for Cloud には、検出された脅威に関する情報を含む脅威インテリジェンス レポートが提供されます。 レポートには次のような情報が含まれます。

攻撃者の ID または所属団体 (この情報が利用可能な場合)

攻撃者の目的

現在および過去の攻撃キャンペーン (この情報が利用可能な場合)

攻撃者の戦術、ツール、手順

URL やファイル ハッシュなど、関連する侵害の兆候 (IoC)

被害者情報 (攻撃が発生している業界や地域に関する情報で、Azure リソースにリスクが存在するかどうかの判断に役立ちます)

軽減策と修復方法に関する情報

Defender for Cloud には、攻撃によって異なる可能性がある 3 種類の脅威レポートがあります。 具体的には、以下のとおりです。

活動グループ レポート: 攻撃者、その目的、戦術に関する詳しい情報を記載したレポートです。

キャンペーン レポート: 主に特定の攻撃キャンペーンの詳細を取り扱うレポートです。

脅威概要レポート: 前の 2 つのレポートの全項目を確認できるレポートです。

この種の情報は、インシデント対応プロセスにおいて継続的に調査を実施し、攻撃元、攻撃者の動機、この問題の影響を将来軽減するための方策を把握するために利用できます。

脅威インテリジェンス レポートにアクセスするには

レポートを生成するには:

Defender for Cloud のサイドバーから、[セキュリティ アラート] ページを開きます。

アラートを選択します。 アラートの詳細ページが開き、アラートの詳細が表示されます。 次に示すのは、 [Ransomware indicators detected](検出されたランサムウェア インジケーター) アラート詳細ページです。

レポートへのリンクを選択すると、既定のブラウザーで PDF が開きます。