特権の昇格 - アクセス許可を持っていないはずのユーザーがアクセス許可を持つ

特権の昇格は、個人がアクセス許可なしにリソースにアクセスする場合に発生します。 以下に例を示します。

- 入力処理ロジックまたはメモリの脆弱性を悪用してデータを抽出する。

- 特権アカウントを見つけ出し、それを使用してサービスを破壊する (スプーフィングや改ざんの脅威と組み合わせて使用)。

権限の昇格によるリスクがある要素と対話式操作

要素

| 名前 | 図形 | 定義 |

|---|---|---|

| プロセス |  |

入力を変更するか、出力にリダイレクトするアクティビティ |

対話式操作

| 名前 | 対話 | 定義 |

|---|---|---|

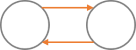

| プロセス <-> プロセス |  |

タスクは別のタスクにデータを送信する |

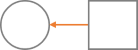

| プロセス <- 外部エンティティ |  |

タスクはユーザーからデータを受信する |

| プロセス <- データ ストア |  |

タスクはデータ ストアからデータを受信する |

権限の昇格を防ぐ方法

承認により、ユーザーに適切なアクセス許可を確実に付与することができます。 以下に例を示します。

- 認可メカニズムを実装して、データおよびリソースへのアクセス許可を確認する。

- セキュリティ制御を適用して、可能な限り最小限のアクセス権を使用してサービスを実行する。

- アクセスを監視して、異常や未承認のアクセス試行を検出する

リスクを軽減または排除するための一般的なセキュリティ制御

- アクセス制御リスト (ACL)

- ロールベースのアクセス制御 (RBAC)

- グループベースのアクセス

- アクセス許可

- 入力検証

ヒント

適切な質問:ユーザーにこれの実行許可があるかどうかを知るにはどうすればよいですか?