Windows LAPS のポリシー設定を構成する

Windows ローカル管理者パスワード ソリューション (Windows LAPS) では、ポリシーを使用して制御できるさまざまな設定がサポートされています。 それらの設定と管理方法について説明します。

サポートされているポリシー ルート

お勧めはしませんが、複数のポリシー管理メカニズムを使用してデバイスを管理できます。 このシナリオをわかりやすく予測可能な方法でサポートするために、各 Windows LAPS ポリシー メカニズムに個別のレジストリ ルート キーが割り当てられています。

| ポリシー名 | ポリシーのレジストリ キー ルート |

|---|---|

| LAPS CSP | HKLM\Software\Microsoft\Policies\LAPS |

| LAPS グループ ポリシー | HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\LAPS |

| LAPS ローカル構成 | HKLM\Software\Microsoft\Windows\CurrentVersion\LAPS\Config |

| 従来の Microsoft LAPS | HKLM\Software\Policies\Microsoft Services\AdmPwd |

Windows LAPS で既知のすべてのレジストリ キー ポリシー ルートに対し、最上位から開始して下位に移動しながら、クエリが実行されます。 ルートの下に設定が見つからない場合、そのルートはスキップされ、クエリは次のルートに進みます。 少なくとも 1 つの明示的に定義された設定を持つルートが見つかった場合、そのルートがアクティブなポリシーとして使用されます。 選択したルートの設定に不足があった場合、設定には既定値が割り当てられます。

ポリシー設定は、ポリシー キー ルート間で共有または継承されることはありません。

ヒント

LAPS ローカル構成キーは上記の表に、完全を期すために含まれています。 必要に応じてこのキーを使用できますが、このキーは主にテストと開発に使用することを目的としています。 このキーは、管理ツールやポリシー メカニズムの対象にはなっていません。

BackupDirectory 別にサポートされているポリシー設定

Windows LAPS では、さまざまなポリシー管理ソリューションを介して、またはレジストリを介して直接管理できる複数のポリシー設定がサポートされています。 これらの設定の中には、Active Directory にパスワードをバックアップする場合にのみ適用されるものと、AD と Microsoft Entra の両方のシナリオに共通のものがあります。

次の表では、指定した BackupDirectory 設定のデバイスに適用される設定を示します。

| 設定の名前 | BackupDirectory=Microsoft Entra ID の場合の適用可否 | BackupDirectory=AD の場合に適用される |

|---|---|---|

| AdministratorAccountName | はい | はい |

| PasswordAgeDays | はい | はい |

| PasswordLength | はい | はい |

| PassphraseLength | はい | はい |

| PasswordComplexity | はい | はい |

| PostAuthenticationResetDelay | はい | はい |

| PostAuthenticationActions | はい | はい |

| ADPasswordEncryptionEnabled | いいえ | はい |

| ADPasswordEncryptionPrincipal | いいえ | はい |

| ADEncryptedPasswordHistorySize | いいえ | はい |

| ADBackupDSRMPassword | いいえ | はい |

| PasswordExpirationProtectionEnabled | いいえ | はい |

| AutomaticAccountManagementEnabled | はい | はい |

| AutomaticAccountManagementTarget | はい | はい |

| AutomaticAccountManagementNameOrPrefix | はい | はい |

| AutomaticAccountManagementEnableAccount | はい | はい |

| AutomaticAccountManagementRandomizeName | はい | はい |

BackupDirectory が無効に設定されている場合、その他の設定はすべて無視されます。

ほぼすべての設定は、任意のポリシー管理メカニズムを使用して管理できます。 Windows LAPS 構成サービス プロバイダー (CSP) には、この規則に対して 2 つの例外があります。 Windows LAPS CSP では、上記の表にない ResetPassword と ResetPasswordStatus という 2 つの設定がサポートされています。 また、Windows LAPS CSP では、ADBackupDSRMPassword 設定はサポートされていません (ドメイン コントローラーは CSP を介して管理されません)。 詳細については、LAPS CSP のドキュメントを参照してください。

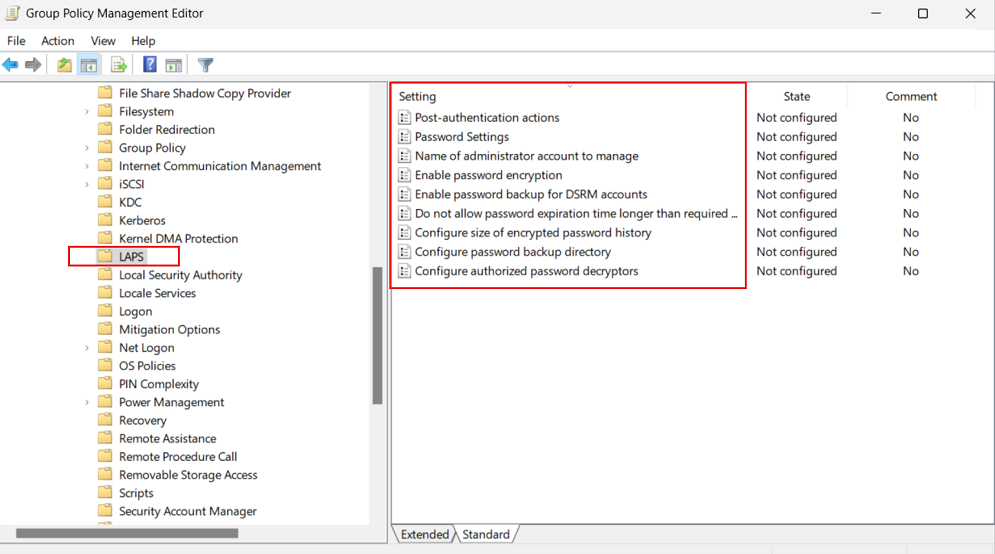

Windows LAPS グループ ポリシー

Windows LAPS には、Active Directory ドメインに参加しているデバイスでポリシー設定を管理するために使用できる、新しいグループ ポリシー オブジェクトが含まれています。 Windows LAPS グループ ポリシーにアクセスするには、グループ ポリシー管理エディターで、[コンピューターの構成]>[管理テンプレート]>[システム]>[LAPS] に移動します。 次の図は例を示しています。

この新しいグループ ポリシー オブジェクト用のテンプレートは、%windir%\PolicyDefinitions\LAPS.admx に Windows の一部としてインストールされます。

グループ ポリシー オブジェクト セントラル ストア

重要

Windows LAPS GPO テンプレート ファイルは、Windows Update のパッチ操作 (この方法を実装したと仮定する場合) の一部として GPO セントラル ストアに自動的にコピーされることはありません。 代わりに、手動で LAPS.admx を GPO セントラル ストアの場所にコピーする必要があります。 セントラル ストアの作成および管理に関する記事を参照してください。

Windows LAPS CSP

Windows LAPS には、Microsoft Entra 参加済みデバイスでポリシー設定を管理するのに使用できる、特定の CSP が含まれています。 Microsoft Intune を使用して Windows LAPS CSP を管理します。

ポリシー設定を適用する

以降のセクションでは、Windows LAPS のさまざまなポリシー設定を使用および適用する方法について説明します。

バックアップ ディレクトリ

この設定を使用して、マネージド アカウントのパスワードをどのディレクトリにバックアップするかを制御します。

| 値 | 設定の説明 |

|---|---|

| 0 | 無効 (パスワードはバックアップされません) |

| 1 | パスワードを Microsoft Entra のみにバックアップする |

| 2 | パスワードを Windows Server Active Directory のみにバックアップする |

指定しない場合、この設定の既定値は 0 (無効) です。

AdministratorAccountName

この設定を使用して、マネージド ローカル管理者アカウントの名前を構成します。

指定しない場合、この設定は既定で組み込みローカル管理者アカウントの管理になります。

重要

組み込みのローカル管理者アカウント以外のアカウントを管理する場合を除き、この設定は指定しないでください。 ローカル管理者アカウントは、既知の相対識別子 (RID) によって自動的に識別されます。

重要

指定したアカウント (ビルトインまたはカスタム) を有効または無効に構成できます。 Windows LAPS は、そのアカウントのパスワードをどちらの状態でも管理します。 ただし、無効な状態のままの場合は、アカウントを実際に使用するには、当然ながら、最初に有効にする必要があります。

重要

カスタム ローカル管理者アカウントを管理するように Windows LAPS を構成する場合は、そのアカウントが作成されていることを確認する必要があります。 Windows LAPS でアカウントの作成は行われません。

重要

AutomaticAccountManagementEnabled が有効になっている場合、この設定は無視されます。

PasswordAgeDays

この設定は、マネージド ローカル管理者アカウントのパスワードの最大有効期間を制御します。 サポートされる値は次のとおりです。

- 最小: 1 日 (バックアップ ディレクトリが Microsoft Entra ID として構成されている場合、最小値は 7 日)

- 最大: 365 日

指定しない場合、この設定の既定値は 30 日です。

重要

PasswordAgeDays ポリシー設定に対する変更は、現在のパスワードの有効期限には影響しません。 同様に、PasswordAgeDays ポリシー設定を変更しても、マネージド デバイスがパスワードのローテーションを開始することはありません。

PasswordLength

この設定を使用して、マネージド ローカル管理者アカウントのパスワードの長さを構成します。 サポートされる値は次のとおりです。

- 最小: 8 文字

- 最大: 64 文字

指定しない場合、この設定の既定値は 14 文字です。

重要

マネージド デバイスのローカル パスワード ポリシーとの互換性がない値に PasswordLength を構成しないでください。 これを行うと、Windows LAPS による新しい互換性のあるパスワードの作成が失敗します (Windows LAP イベント ログで 10027 イベントを探してください)。

PasswordComplexity がいずれかのパスワード オプションに構成されていない限り、PasswordLength 設定は無視されます。

PassphraseLength

この設定を使用して、マネージド ローカル管理者アカウントのパスフレーズの単語数を構成します。 サポートされる値は次のとおりです。

- 最小: 3 単語

- 最大: 10 単語

指定しない場合、この設定の既定値は 6 単語です。

PasswordComplexity がパスフレーズ オプションのいずれかに構成されていない限り、PassphraseLength 設定は無視されます。

PasswordComplexity

この設定を使用して、マネージド ローカル管理者アカウントに必要とされるパスワードの複雑さを構成したり、パスフレーズの作成を指定したりします。

| Value | 設定の説明 |

|---|---|

| 1 | 大文字 |

| 2 | 大文字 + 小文字 |

| 3 | 大文字 + 小文字 + 数字 |

| 4 | 大文字 + 小文字 + 数字 + 特殊文字 |

| 5 | 大文字 + 小文字 + 数字 + 特殊文字 (可読性の向上) |

| 6 | パスフレーズ (長い単語) |

| 7 | パスフレーズ (短い単語) |

| 8 | パスフレーズ (一意のプレフィックスを持つ短い単語) |

指定しない場合、この設定の既定値は 4 です。

重要

Windows では、従来の Microsoft LAPS との下位互換性のためにのみ、パスワードの複雑さの低い設定 (1、2、3) がサポートされています。 この設定は常に 4 に構成することをお勧めします。

重要

マネージド デバイスのローカル パスワード ポリシーとの互換性がない設定に PasswordComplexity を構成しないでください。 これを行うと、Windows LAPS による新しい互換性のあるパスワードの作成が失敗します (Windows LAPS イベント ログで 10027 イベントを探してください)。

PasswordExpirationProtectionEnabled

この設定を使用して、マネージド ローカル管理者アカウントのパスワードの最大有効期間の適用を構成します。

サポートされている値は、1 (True) または 0 (False) のいずれかです。

指定しない場合、この設定の既定値は 1 (True) です。

ヒント

従来の Microsoft LAPS モードでは、この設定は下位互換性のために既定で False に設定されます。

ADPasswordEncryptionEnabled

Active Directory でパスワードの暗号化を有効にするには、この設定を使用します。

サポートされている値は、1 (True) または 0 (False) のいずれかです。

重要

この設定を有効にするには、Active Directory ドメインがドメイン機能レベル 2016 以降で実行されている必要があります。

ADPasswordEncryptionPrincipal

この設定を使用して、Active Directory に格納されているパスワードの暗号化を解除できるユーザーまたはグループの名前かセキュリティ識別子 (SID) を構成します。

パスワードが現在 Azure に格納されている場合、この設定は無視されます。

指定しない場合、デバイスのドメイン内の Domain Admins グループのメンバーのみがパスワードの暗号化を解除できます。

指定した場合、指定したユーザーまたはグループは、Active Directory に格納されているパスワードの暗号化を解除できます。

重要

この設定に格納される文字列は、ユーザーまたはグループの文字列形式の SID か完全修飾名です。 有効な例を次に示します。

S-1-5-21-2127521184-1604012920-1887927527-35197contoso\LAPSAdminslapsadmins@contoso.com

(SID によって、あるいはユーザーまたはグループ名によって) 識別されたプリンシパルが存在し、デバイスで解決できる必要があります。

注: この設定で指定されたデータは、そのまま入力してください。たとえば、囲み引用符やかっこは追加しないでください。

ADPasswordEncryptionEnabled が True に構成されていて、かつ他のすべての前提条件が満たされている場合を除き、この設定は無視されます。

ディレクトリ サービス修復モード (DSRM) のアカウント パスワードがドメイン コントローラーにバックアップされる場合、この設定は無視されます。 そのシナリオでは、この設定は常に、既定でドメイン コントローラーのドメインの Domain Admins グループになります。

ADEncryptedPasswordHistorySize

この設定を使用して、以前に暗号化されたパスワードを何個 Active Directory に記憶するかを構成します。 サポートされる値は次のとおりです。

- 最小: 0 個のパスワード

- 最大: 12 個のパスワード

指定しない場合、この設定の既定値は 0 個のパスワード (無効) です。

重要

ADPasswordEncryptionEnabled が True に構成されていて、かつ他のすべての前提条件が満たされている場合を除き、この設定は無視されます。

この設定は、DSRM パスワードをバックアップするドメイン コントローラーでも有効です。

ADBackupDSRMPassword

この設定を使用して、Windows Server Active Directory ドメイン コントローラーで DSRM アカウント パスワードのバックアップを有効にします。

サポートされている値は、1 (True) または 0 (False) のいずれかです。

この設定の既定値は 0 (False) です。

重要

ADPasswordEncryptionEnabled が True に構成されていて、かつ他のすべての前提条件が満たされている場合を除き、この設定は無視されます。

PostAuthenticationResetDelay

この設定を使用して、認証の後、指定した認証後アクションを実行するまでの待機時間 (時間単位) を指定します (「PostAuthenticationActions」を参照)。 サポートされる値は次のとおりです。

- 最小: 0 時間 (この値を 0 に設定すると、すべての認証後アクションが無効になります)

- 最大: 24 時間

指定しない場合、この設定の既定値は 24 時間です。

PostAuthenticationActions

この設定を使用して、構成した猶予期間が期限切れになったときに実行するアクションを指定します (「PostAuthenticationResetDelay」を参照)。

この設定には次のいずれかの値を指定できます。

| 値 | Name | 猶予期間が期限切れになったときに実行するアクション | コメント |

|---|---|---|---|

| 1 | [パスワードのリセット] | マネージド アカウントのパスワードがリセットされます。 | |

| 3 | パスワードをリセットしてサインアウトする | マネージド アカウントのパスワードがリセットされ、マネージド アカウントを使用する対話型サインイン セッションが終了し、マネージド アカウントを使用するすべての SMB セッションが削除されます。 | 対話型サインイン セッションでは、2 分間警告が表示され (設定不可)、作業の保存とサインアウトが行われます。 |

| 5 | パスワードをリセットして再起動する | マネージド アカウントのパスワードがリセットされ、マネージド デバイスが再起動されます。 | マネージド デバイスは、再起動するまでに 1 分かかります (設定不可)。 |

| 11 | パスワードをリセットしてサインアウトする | マネージド アカウントのパスワードがリセットされ、マネージド アカウントを使用する対話型サインイン セッションが終了し、マネージド アカウントを使用するすべての SMB セッションが削除され、マネージド アカウント ID で実行されている残りのプロセスが終了します。 | 対話型サインイン セッションでは、2 分間警告が表示され (設定不可)、作業の保存とサインアウトが行われます。 |

指定しない場合、この設定の既定値は 3 です。

重要

許可される認証後のアクションは、Windows LAPS パスワードをリセット前に使用できる時間を制限するためのものです。 マネージド アカウントからサインアウトすること、またはデバイスを再起動することは、時間を確実に制限するために役立つオプションです。 突然にサインイン済みのセッションを終了したりデバイスを再起動したりすると、データが失われる可能性があります。

セキュリティの観点から見ると、有効な Windows LAPS パスワードを使用してデバイスの管理特権を取得する悪意のあるユーザーは、最終的にこれらのメカニズムを抑止または回避できます。

重要

PostAuthenticationActions 値 11 は Windows Server 2025 以降でサポートされています。

AutomaticAccountManagementEnabled

自動アカウント管理を有効にするには、この設定を使用します。

サポートされている値は、1 (True) または 0 (False) のいずれかです。

この設定の既定値は 0 (False) です。

AutomaticAccountManagementTarget

この設定を使用して、あらかじめ登録された Administrator アカウントを自動的に管理するか、新しいカスタム アカウントを管理するかを指定します。

| Value | 設定の説明 |

|---|---|

| 0 | あらかじめ登録された Administrator アカウントを自動的に管理する |

| 1 | 新しいカスタム アカウントを自動的に管理する |

この設定の既定値は 1 です。

AutomaticAccountManagementEnabled が有効になっていない限り、この設定は無視されます。

AutomaticAccountManagementNameOrPrefix

この設定を使用して、自動的に管理されるアカウントの名前または名前プレフィックスを指定します。

この設定の既定値は "WLapsAdmin" です。

AutomaticAccountManagementEnabled が有効になっていない限り、この設定は無視されます。

AutomaticAccountManagementEnableAccount

この設定を使用して、自動的に管理されるアカウントを有効または無効にします。

| Value | 設定の説明 |

|---|---|

| 0 | 自動的に管理されるアカウントを無効にする |

| 1 | 自動的に管理されるアカウントを有効にする |

この設定の既定値は 0 です。

AutomaticAccountManagementEnabled が有効になっていない限り、この設定は無視されます。

AutomaticAccountManagementRandomizeName

この設定を使用して、自動的に管理されるアカウントの名前のランダム化を有効にします。

この設定を有効にすると、パスワードがローテーションされるたびに、マネージド アカウントの名前 (AutomaticAccountManagementNameOrPrefix 設定によって決定されます) のサフィックスにランダムな 6 桁のサフィックスが付けられます。

Windows ローカル アカウント名の最大長は 20 文字です。つまり、ランダム サフィックスに十分なスペースを確保するために、名前コンポーネントの長さが最大で 14 文字である必要があります。 14 文字を超える AutomaticAccountManagementNameOrPrefix で指定されたアカウント名は切り捨てられます。

| Value | 設定の説明 |

|---|---|

| 0 | 自動的に管理されるアカウントの名前をランダム化しない |

| 1 | 自動的に管理されるアカウントの名前をランダム化する |

この設定の既定値は 0 です。

AutomaticAccountManagementEnabled が有効になっていない限り、この設定は無視されます。

関連項目

次の手順

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示