RAS ゲートウェイの展開アーキテクチャ

このトピックでは、RAS ゲートウェイのクラウド サービス プロバイダー (CSP) の展開について説明します。これには、RAS ゲートウェイ プール、ルート リフレクター、個々のテナントに対する複数のゲートウェイの展開が含まれます。

以下のセクションでは、RAS ゲートウェイのいくつかの新機能の概要について説明して、これらの機能をゲートウェイの展開の設計で使用する方法を理解できるようにします。

また、展開の例も提供されています。これには、新しいテナントの追加、ルートの同期とデータ プレーンのルーティング、ゲートウェイとルート リフレクターのフェールオーバーなどのプロセスに関する情報が含まれます。

このトピックは、次のセクションで構成されています。

RAS ゲートウェイの新機能を使用して展開を設計する

RAS ゲートウェイには、データセンターにゲートウェイ インフラストラクチャを展開する方法の変更と改善のための複数の新機能が含まれます。

BGP ルート リフレクター

Border Gateway Protocol (BGP) ルート リフレクター機能が RAS ゲートウェイに含まれるようになりました。これは、ルーター間のルートの同期で通常必要とされる BGP フル メッシュ トポロジの代替手段となります。 フル メッシュ同期の場合、すべての BGP ルーターがルーティング トポロジ内の他のすべてのルーターと接続している必要があります。 ただし、ルート リフレクターを使用すると、ルート リフレクターだけが他のすべてのルーター (BGP ルート リフレクター クライアントと呼ばれます) と接続するので、ルートの同期が簡素化され、ネットワーク トラフィックが減少します。 ルート リフレクターにより、すべてのルートが把握され、最適なルートが計算されて、BGP クライアントに最適なルートを再分配されます。

詳細については、「RAS ゲートウェイの新機能」を参照してください。

ゲートウェイ プール

Windows Server 2016 では、さまざまな種類の多くのゲートウェイ プールを作成できます。 ゲートウェイ プールには、RAS ゲートウェイの多くのインスタンスが含まれていて、物理ネットワークと仮想ネットワークの間でネットワーク トラフィックをルーティングします。

詳細については、「RAS ゲートウェイの新機能」と「RAS ゲートウェイの高可用性」を参照してください。

ゲートウェイ プールのスケーラビリティ

プール内のゲートウェイ VM を追加または削除することで、ゲートウェイ プールを簡単にスケールアップまたはスケールダウンできます。 ゲートウェイを削除または追加しても、プールによって提供されるサービスは中断されません。 また、ゲートウェイのプール全体を追加および削除することもできます。

詳細については、「RAS ゲートウェイの新機能」と「RAS ゲートウェイの高可用性」を参照してください。

ゲートウェイ プールの M+N の冗長性

各ゲートウェイ プールには M+N の冗長性があります。 これは、"M" 個のアクティブ ゲートウェイ VM が、"N" 個のスタンバイ ゲートウェイ VM によってバックアップされることを意味します。 M+N の冗長性を使用すると、RAS ゲートウェイを展開するときに必要な信頼性のレベルを柔軟に決定できます。

詳細については、「RAS ゲートウェイの新機能」と「RAS ゲートウェイの高可用性」を参照してください。

展開の例

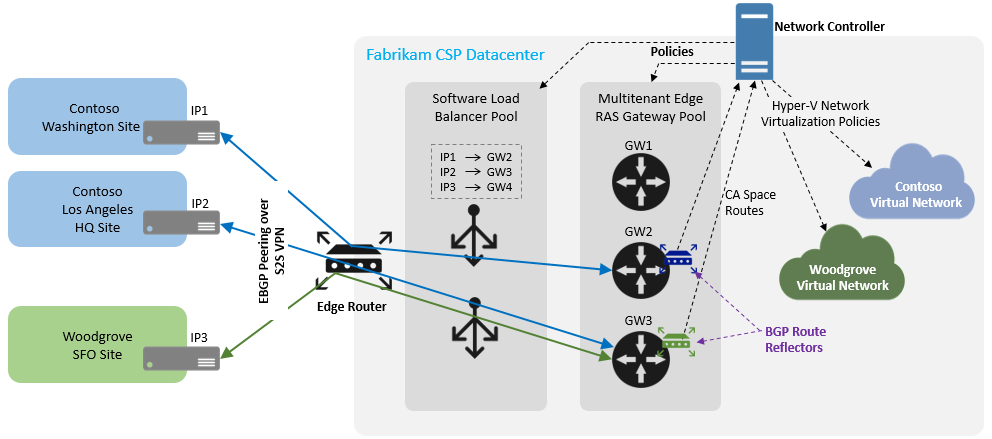

次の図は、2 つのテナント (Contoso と Woodgrove) と Fabrikam CSP データセンターとの間で構成されたサイト間 VPN 接続を介した eBGP ピアリングの例を示しています。

この例では、Contoso は追加のゲートウェイ帯域幅を必要とするため、ゲートウェイ インフラストラクチャの設計では、Contoso のロサンゼルス サイトが GW2 ではなく GW3 で終端するように決定します。 このため、別々のサイトからの Contoso VPN 接続が、CSP データセンター内の 2 つの異なるゲートウェイで終端します。

これらのゲートウェイ (GW2 と GW3) はどちらも、CSP が Contoso と Woodgrove のテナントをインフラストラクチャに追加したときにネットワーク コントローラーによって構成された最初の RAS ゲートウェイでした。 このため、これらの 2 つのゲートウェイは、これらの対応するカスタマー (またはテナント) のルート リフレクターとして構成されます。 GW2 は、Contoso のルート リフレクターです。GW3 は、Woodgrove のルート リフレクターであり、Contoso のロサンゼルス本社サイトとの VPN 接続用の CSP RAS ゲートウェイ終端ポイントでもあります。

注意

1 つの RAS ゲートウェイは、各テナントの帯域幅要件に応じて、最大 100 個の異なるテナントに対して、仮想ネットワークと物理ネットワークのトラフィックをルーティングできます。

ルート リフレクターとして、GW2 は Contoso CA 空間ルートをネットワーク コントローラーに送信し、GW3 は Woodgrove CA 空間ルートをネットワーク コントローラーに送信します。

ネットワーク コントローラーは、Hyper-V ネットワーク仮想化ポリシーを Contoso と Woodgrove の仮想ネットワークに、RAS ポリシーを RAS ゲートウェイに、それぞれプッシュします。また、負荷分散ポリシーを、ソフトウェア負荷分散プールとして構成されているマルチプレクサー (MUX) にプッシュします。

新しいテナントとカスタマー アドレス (CA) 空間 eBGP ピアリングを追加する

新しいカスタマーと契約し、データセンター内の新しいテナントとしてカスタマーを追加するときには、次のプロセスを使用できます。その多くは、ネットワーク コントローラーと RAS ゲートウェイ eBGP ルーターによって自動的に実行されます。

テナントの要件に従って、新しい仮想ネットワークとワークロードをプロビジョニングします。

必要に応じて、リモート テナント Enterprise サイトとデータセンターにおけるそれらの仮想ネットワークとの間のリモート接続を構成します。 テナント用のサイト間 VPN 接続を展開するときに、ネットワーク コントローラーは、使用可能なゲートウェイ プールから使用可能な RAS ゲートウェイ VM を自動的に選択し、接続を構成します。

また、新しいテナント用の RAS ゲートウェイ VM を構成するときに、ネットワーク コントローラーは、RAS ゲートウェイを BGP ルーターとして構成し、それをテナントのルート リフレクターとして指定します。 これは、他のテナントに対して、RAS ゲートウェイがゲートウェイとして機能する場合や、ゲートウェイとルート リフレクターとして機能する場合にも当てはまります。

静的に構成されたネットワークまたは動的 BGP ルーティングのどちらを使用するように CA 空間ルーティングが構成されているかに応じて、ネットワーク コントローラーは、対応する静的ルート、BGP 近隣ノード、またはその両方を RAS ゲートウェイ VM とルート リフレクターで構成します。

注意

ネットワーク コントローラーがテナント用の RAS ゲートウェイとルート リフレクターを構成した後で、同じテナントで新しいサイト間 VPN 接続が必要になった場合、ネットワーク コントローラーは、この RAS ゲートウェイ VM で使用可能な容量を確認します。 元のゲートウェイが必要な容量を処理できる場合は、新しいネットワーク接続も、同じ RAS ゲートウェイ VM で構成されます。 RAS ゲートウェイ VM が追加の容量を処理できない場合、ネットワーク コントローラーは、新しい使用可能な RAS ゲートウェイ VM を選択し、そこで新しい接続を構成します。 テナントに関連付けられているこの新しい RAS ゲートウェイ VM は、元のテナント RAS ゲートウェイ ルート リフレクターのルート リフレクター クライアントになります。

RAS ゲートウェイ プールはソフトウェア ロード バランサー (SLB) の背後にあるため、テナントのサイト間 VPN アドレスはそれぞれ、仮想 IP アドレス (VIP) と呼ばれる 1 つのパブリック IP アドレスを使用します。これは、SLB によって、動的 IP アドレス (DIP) と呼ばれるデータセンター内部 IP アドレスに変換されます。これにより、RAS ゲートウェイは、Enterprise テナントのトラフィックをルーティングします。 SLB によるこのパブリックからプライベートへの IP アドレスのマッピングにより、Enterprise サイトと CSP RAS ゲートウェイおよびルート リフレクターとの間で、サイト間 VPN トンネルが正しく確立されます。

SLB、VIP、DIP の詳細については、「SDN のソフトウェア負荷分散 (SLB)」を参照してください。

Enterprise サイトと CSP データセンター RAS ゲートウェイとの間のサイト間 VPN トンネルが新しいテナント用に確立された後で、トンネルの Enterprise 側と CSP 側の両方で、トンネルに関連付けられている静的ルートが自動的にプロビジョニングされます。

CA 空間 BGP ルーティングを使用して、Enterprise サイトと CSP RAS ゲートウェイ ルート リフレクターとの間の eBGP ピアリングも確立されます。

ルートの同期とデータ プレーンのルーティング

Enterprise サイトと CSP RAS ゲートウェイ ルート リフレクターとの間に eBGP ピアリングが確立されると、ルート リフレクターは、動的な BGP ルーティングを使用して、すべての Enterprise ルートを学習します。 ルート リフレクターは、すべてのルート リフレクター クライアントの間でこれらのルートを同期して、それらがすべて同じルートのセットで構成されるようにします。

また、ルート リフレクターは、ルートの同期を使用して、これらの統合ルートをネットワーク コントローラーに対して更新します。 その後、ネットワーク コントローラーは、ルートを Hyper-V ネットワーク仮想化ポリシーに変換し、エンドツーエンドのデータ パス ルーティングが確実にプロビジョニングされるようにファブリック ネットワークを構成します。 このプロセスにより、テナント Enterprise サイトからテナント仮想ネットワークにアクセスできるようになります。

データ プレーンのルーティングでは、必要なルートがすべての参加している RAS ゲートウェイ VM で使用できるようになるため、RAS ゲートウェイ VM に到達したパケットは、テナントの仮想ネットワークに直接ルーティングされます。

同様に、Hyper-V ネットワーク仮想化ポリシーが適用されている場合、テナント仮想ネットワークは、パケットを (ルート リフレクターについて認識する必要なく) RAS ゲートウェイ VM に直接ルーティングし、次にサイト間 VPN トンネルを介して Enterprise サイトにルーティングします。

加えて、 テナント仮想ネットワークからリモート テナント Enterprise サイトに返されるトラフィックは、SLB をバイパスします。これは、Direct Server Return (DSR) と呼ばれるプロセスです。

RAS ゲートウェイとルート リフレクターのフェールオーバーへのネットワーク コントローラーの応答

次の 2 つのフェールオーバー シナリオが考えられます。1 つは RAS ゲートウェイ ルート リフレクター クライアント用、もう 1 つは RAS ゲートウェイ ルート リフレクター用です。これには、ネットワーク コントローラーがそれぞれの構成の VM でフェールオーバーを処理する方法に関する情報が含まれます。

RAS ゲートウェイの BGP ルート リフレクター クライアントの VM 障害

ネットワーク コントローラーは、RAS ゲートウェイのルート リフレクター クライアントで障害が発生した場合に、次の操作を実行します。

注意

RAS ゲートウェイがテナントの BGP インフラストラクチャのルート リフレクターでない場合、それはテナントの BGP インフラストラクチャ内のルート リフレクター クライアントです。

ネットワーク コントローラーは、使用可能なスタンバイ RAS ゲートウェイ VM を選択し、障害が発生した RAS ゲートウェイ VM の構成を使用して新しい RAS ゲートウェイ VM をプロビジョニングします。

ネットワーク コントローラーは、対応する SLB 構成を更新して、テナント サイトから障害が発生した RAS ゲートウェイへのサイト間 VPN トンネルが、新しい RAS ゲートウェイで正しく確立されるようにします。

ネットワーク コントローラーは、新しいゲートウェイで BGP ルート リフレクター クライアントを構成します。

ネットワーク コントローラーは、新しい RAS ゲートウェイの BGP ルート リフレクター クライアントをアクティブとして構成します。 RAS ゲートウェイは、ルーティング情報を共有し、対応する Enterprise サイトの eBGP ピアリングを有効にするために、テナントのルート リフレクターとのピアリングを直ちに開始します。

RAS ゲートウェイの BGP ルート リフレクターの VM 障害

ネットワーク コントローラーは、RAS ゲートウェイの BGP ルート リフレクターで障害が発生した場合に、次の操作を実行します。

ネットワーク コントローラーは、使用可能なスタンバイ RAS ゲートウェイ VM を選択し、障害が発生した RAS ゲートウェイ VM の構成を使用して新しい RAS ゲートウェイ VM をプロビジョニングします。

ネットワーク コントローラーは、新しい RAS ゲートウェイ VM でルート リフレクターを構成し、障害が発生した VM によって使用されていたのと同じ IP アドレスを新しい VM に割り当てます。これにより、VM 障害にもかかわらずルートの整合性が保持されます。

ネットワーク コントローラーは、対応する SLB 構成を更新して、テナント サイトから障害が発生した RAS ゲートウェイへのサイト間 VPN トンネルが、新しい RAS ゲートウェイで正しく確立されるようにします。

ネットワーク コントローラーは、新しい RAS ゲートウェイの BGP ルート リフレクター VM をアクティブとして構成します。

ルート リフレクターは直ちにアクティブになります。 Enterprise へのサイト間 VPN トンネルが確立され、ルート リフレクターは、eBGP ピアリングを使用し、Enterprise サイト ルーターとルートを交換します。

BGP ルートを選択した後で、RAS ゲートウェイの BGP ルート リフレクターは、データセンター内のテナント ルート リフレクター クライアントを更新し、ネットワーク コントローラーとルートを同期して、エンドツーエンドのデータ パスをテナント トラフィックに使用できるようにします。

RAS ゲートウェイの新機能を使用する利点

RAS ゲートウェイの展開を設計するときにこれらの RAS ゲートウェイの新機能を使用する利点をいくつか次に示します。

RAS ゲートウェイのスケーラビリティ

RAS ゲートウェイ プールに必要な数の RAS ゲートウェイ VM を追加できるため、RAS ゲートウェイの展開を簡単にスケーリングして、パフォーマンスと容量を最適化できます。 プールに VM を追加すると、任意の種類 (IKEv2、L3、GRE) のサイト間 VPN 接続を使用して、これらの RAS ゲートウェイを構成できます。これにより、ダウン時間なしで容量のボトルネックが解消されます。

簡略化された Enterprise サイト ゲートウェイの管理

テナントに複数の Enterprise サイトがある場合、テナントは、1 つのリモート サイト間 VPN IP アドレスと 1 つのリモート近隣 IP アドレス (そのテナントの CSP データセンター RAS ゲートウェイの BGP ルート リフレクター VIP) を使用して、すべてのサイトを構成できます。 これにより、テナントのゲートウェイ管理が簡略化されます。

ゲートウェイ障害の迅速な修復

高速フェールオーバー応答を実現するには、エッジ ルートと制御ルーターとの間の BGP Keepalive パラメーター時間を短い時間間隔 (10 秒以下など) に構成できます。 この短い Keepalive 間隔を使用すると、RAS ゲートウェイの BGP エッジ ルーターで障害が発生した場合に、障害がすぐに検出され、ネットワーク コントローラーは前のセクションで説明した手順に従います。 この利点により、双方向フォワーディング検出 (BFD) プロトコルなどの別個の障害検出プロトコルの必要性が低下する可能性があります。