AppId タグ付けポリシーのテストとデバッグ

注

Windows Defender Application Control (WDAC) の一部の機能は、特定の Windows バージョンでのみ使用できます。 Windows Defender アプリケーション制御機能の可用性について詳しくは、こちらをご覧ください。

WDAC AppId タグ付けポリシーのデプロイ後、WDAC では、イベント ビューアー ログに 3099 ポリシーがデプロイされたイベントが ログに記録されます。 まず、3099 イベントが存在することを確認することで、ポリシーがシステムに正常にデプロイされていることを確認する必要があります。

実行中のプロセスでのタグの検証

ポリシーがデプロイされたことを確認した後、次の手順では、AppId タグ付けポリシーに合格すると予想されるアプリケーション プロセスにタグが設定されていることを確認します。 Windows Defender アプリケーション制御 (WDAC) では、ポリシーの展開後に作成されたプロセスにのみタグを付けることができるため、ポリシーの展開時に実行されているプロセスを再起動する必要があることに注意してください。

Windows デバッガーをダウンロードしてインストールする

Microsoft の WinDbg プレビュー アプリケーション は、ストアからダウンロードして、実行中のプロセスのタグを確認するために使用できます。

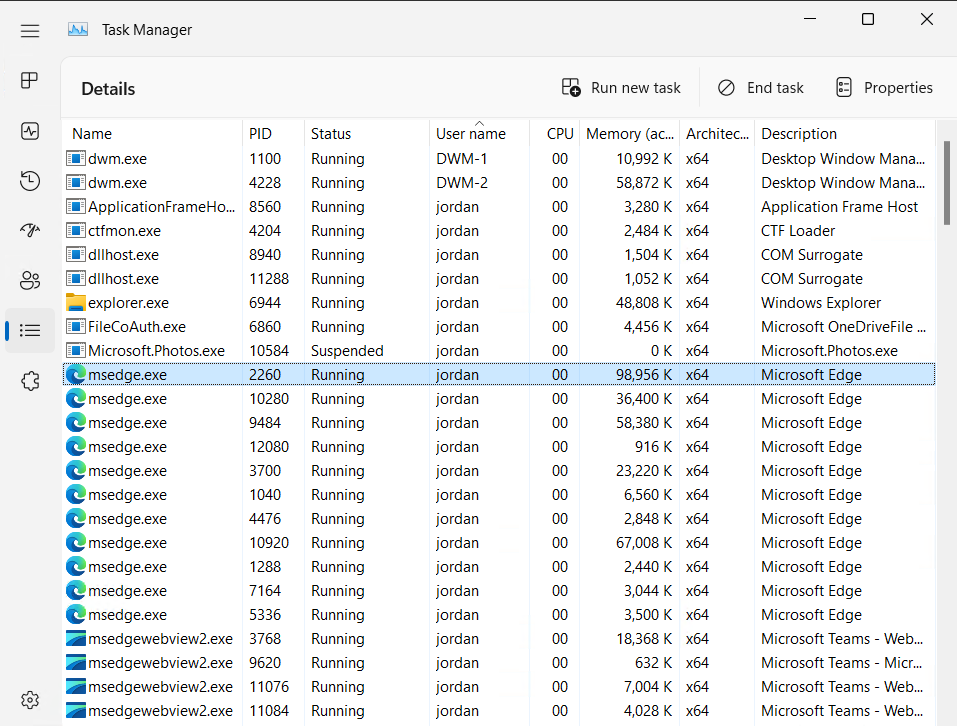

検証中のプロセスのプロセス ID (PID) を取得する

タスク マネージャーまたは同等のプロセス監視ツールを使用して、検査するプロセスの PID を見つけます。 次の例では、Microsoft Edge の実行中のプロセスの PID が 2260 に配置されています。 PID は次の手順で使用されます。

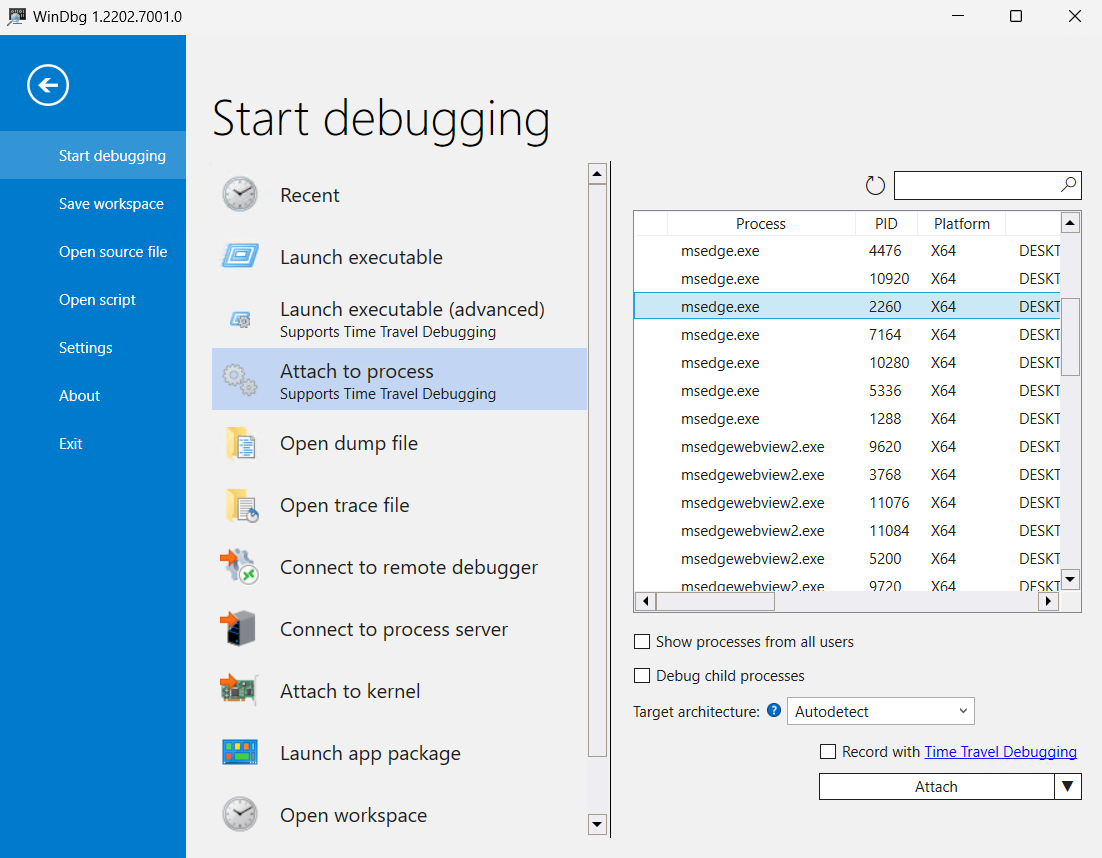

WinDbg を使用してプロセスを検査する

WinDbg を開いた後。 [ファイル] の後に

Attach to Process、 を選択し、前の手順で識別された PID を持つプロセスを選択します。 最後に、 を選択Attachしてプロセスに接続します。

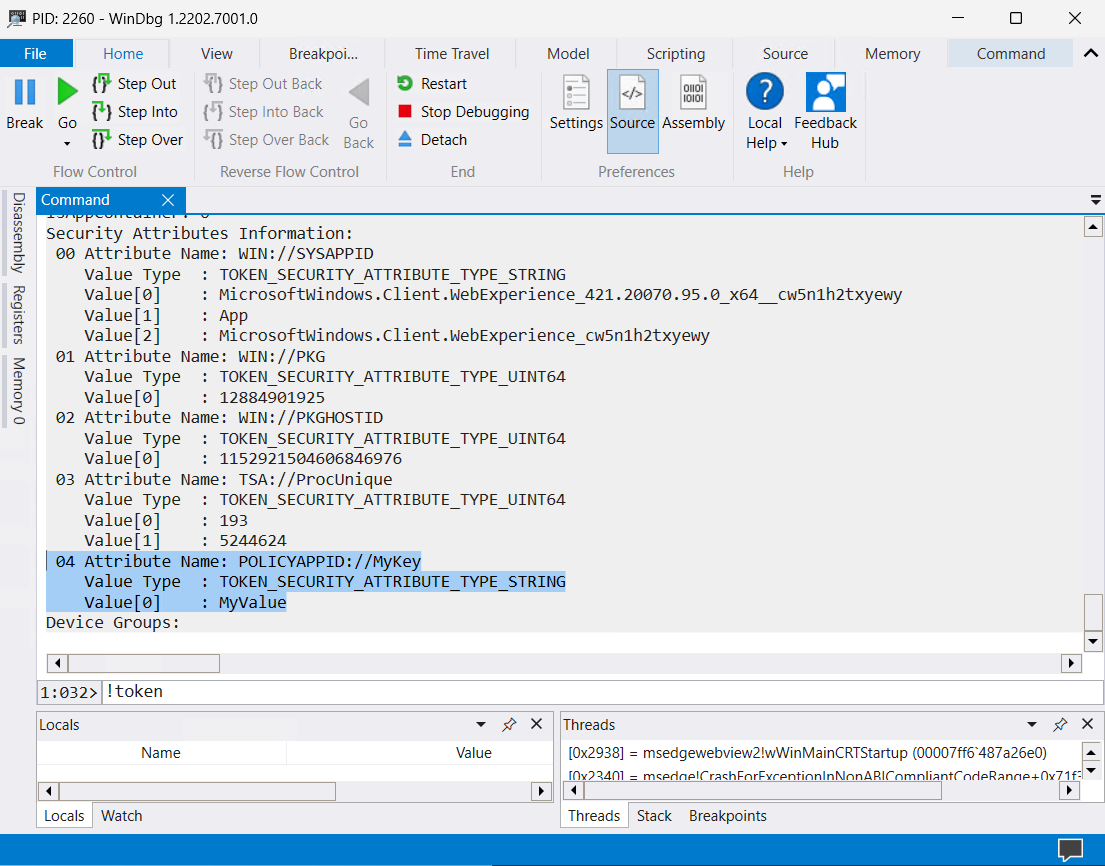

最後に、テキスト ボックスに「」と入力

!tokenし、Enter キーを押してプロセスのセキュリティ属性をダンプします。これには、 POLICYAPPID:// の後にポリシーで設定したキーと、対応する値が [値[0] フィールドに含まれます。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示