Книга анализатора пробелов условного доступа

В идентификаторе Microsoft Entra можно защитить доступ к ресурсам, настроив политики условного доступа. Как ИТ-администратору вам нужно убедиться, что политики условного доступа работают должным образом, чтобы гарантировать надежную защиту своих ресурсов. В книге анализатора пробелов условного доступа можно обнаружить пробелы в реализации условного доступа.

В этой статье представлен обзор книги анализатора пробелов условного доступа.

Чтобы использовать книги Azure для идентификатора Microsoft Entra, вам потребуется:

- Клиент Microsoft Entra с лицензией Premium P1

- Рабочая область Log Analytics и доступ к этой рабочей области

- Соответствующие роли для Azure Monitor и идентификатора Microsoft Entra

Прежде чем использовать книги Microsoft Entra, необходимо создать рабочую область Log Analytics. несколько факторов определяют доступ к рабочим областям Log Analytics. Нужные роли для рабочей области и ресурсов, отправляя данные.

Дополнительные сведения см. в статье "Управление доступом к рабочим областям Log Analytics".

Azure Monitor предоставляет две встроенные роли для просмотра данных мониторинга и редактирования параметров мониторинга. Управление доступом на основе ролей Azure (RBAC) также предоставляет две встроенные роли Log Analytics, предоставляющие аналогичный доступ.

Просмотр.

- Monitoring Reader (Читатель данных мониторинга)

- Читатель Log Analytics

Просмотр и изменение параметров:

- Monitoring Contributor (Участник мониторинга)

- Участник Log Analytics

Доступ только для чтения позволяет просматривать данные журнала идентификатора Microsoft Entra внутри книги, запрашивать данные из Log Analytics или читать журналы в Центре администрирования Microsoft Entra. Обновление доступа добавляет возможность создавать и изменять параметры диагностики для отправки данных Microsoft Entra в рабочую область Log Analytics.

Чтение:

- Читатель отчетов

- Читатель сведений о безопасности

- Глобальный читатель

Обновление.

- Администратор безопасности

Дополнительные сведения о встроенных ролях Microsoft Entra см. в статье о встроенных ролях Microsoft Entra.

Дополнительные сведения о ролях RBAC Log Analytics см . в статье о встроенных ролях Azure.

Как ИТ-администратор вы хотите, чтобы только у нужных пользователей был доступ к вашим ресурсам. Условный доступ Microsoft Entra помогает достичь этой цели.

Книга анализатора пробелов условного доступа помогает убедиться, что политики условного доступа работают должным образом.

В этой книге:

- Выделяет входы пользователей, у которых нет политик условного доступа, примененных к ним.

- Позволяет гарантировать отсутствие пользователей, приложений или расположений, которые были непреднамеренно исключены из политик условного доступа.

Войдите в Центр администрирования Microsoft Entra с помощью соответствующего сочетания ролей.

Перейдите к книгам мониторинга и работоспособности>удостоверений>.

Выберите книгу анализатора пробелов условного доступа в разделе условного доступа.

Книга состоит из четырех разделов:

пользователи, выполняющие вход с помощью устаревших методов проверки подлинности;

Количество входов в приложения, которые не влияют на политики условного доступа

События входа с высоким риском, обходя политики условного доступа

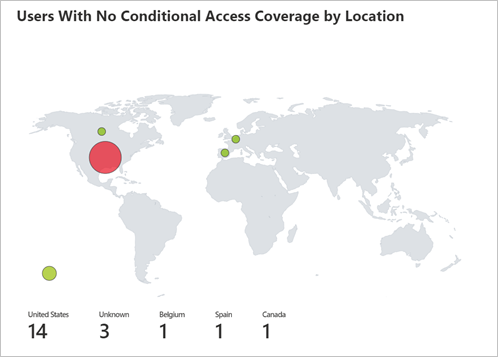

Количество входов по расположению, не затронутым политиками условного доступа

Каждая из этих тенденций обеспечивает разбивку входов на уровень пользователя, чтобы увидеть, какие пользователи в каждом сценарии обходят условный доступ.

Эта книга поддерживает установку фильтра диапазона времени.

Используйте эту книгу, чтоб убедиться, что арендатор настроен в соответствии со следующими рекомендациями по условному доступу:

блокировка всех операций входа, выполненных с помощью устаревших методов проверки подлинности;

применение хотя бы одной политики условного доступа к каждому приложению;

блокировка всех операций входа с высоким риском;

блокировка операций входа из ненадежных расположений.