활성-활성 모드 VPN 게이트웨이 정보

Azure VPN Gateway는 활성-대기 또는 활성-활성으로 구성할 수 있습니다. 이 문서에서는 활성-활성 모드 게이트웨이 구성에 대해 설명하고 활성-활성 모드 사용의 이점을 강조 표시합니다.

활성-활성 게이트웨이를 만드는 이유는 무엇인가요?

VPN 게이트웨이는 활성-활성 모드를 지정하지 않는 한 활성-대기 구성의 두 인스턴스로 구성됩니다. 활성 대기 모드에서 활성 인스턴스에 영향을 주는 계획된 유지 관리 또는 계획되지 않은 중단 중에 다음 동작이 발생합니다.

- S2S 및 VNet-VNet: 대기 인스턴스가 자동으로 인계(장애 조치)하고 S2S(사이트 대 사이트) VPN 또는 VNet-VNet 연결을 다시 시작합니다. 이 전환으로 인해 잠시 중단이 발생합니다. 계획된 유지 관리를 위해 연결이 신속하게 복원됩니다. 계획되지 않은 문제의 경우 연결 복구가 더 길어집니다.

- P2S: 게이트웨이에 대한 P2S(지점 및 사이트 간의) VPN 클라이언트 연결의 경우 P2S 연결이 끊어집니다. 사용자는 클라이언트 컴퓨터에서 다시 연결해야 합니다.

중단을 방지하려면 활성-활성 모드로 게이트웨이를 만들거나 활성-대기 게이트웨이를 활성-활성으로 전환합니다.

활성-활성 디자인

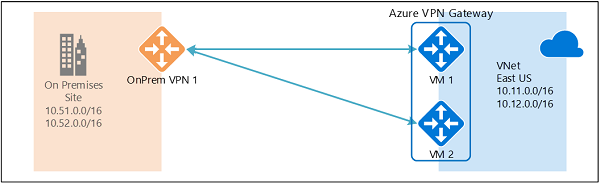

S2S 연결에 대한 활성-활성 구성에서 게이트웨이 VM의 두 인스턴스는 다음 다이어그램과 같이 온-프레미스 VPN 디바이스에 대한 S2S VPN 터널을 설정합니다.

이 구성에서 각 Azure 게이트웨이 인스턴스에는 고유한 공용 IP 주소가 있으며, 각 인스턴스는 온-프레미스 VPN 디바이스에 대한 IPsec/IKE S2S VPN 터널을 설정합니다. 두 터널 모두 동일한 연결의 일부입니다. 각 게이트웨이 인스턴스에 대해 하나씩 두 개의 S2S VPN 터널을 허용하도록 온-프레미스 VPN 디바이스를 구성합니다. 활성-활성 모드의 게이트웨이에 대한 P2S 연결에는 추가 구성이 필요하지 않습니다.

활성-활성 구성에서 Azure는 온-프레미스 VPN 디바이스가 다른 터널보다 하나의 터널을 선호할 수 있더라도 두 터널을 통해 가상 네트워크에서 온-프레미스 네트워크로 트래픽을 동시에 라우팅합니다. 단일 TCP 또는 UDP 흐름의 경우 Azure는 온-프레미스 네트워크로 패킷을 보낼 때 동일한 터널을 사용하려고 합니다. 그러나 온-프레미스 네트워크는 다른 터널을 사용하여 패킷을 Azure로 다시 보낼 수 있습니다.

계획된 유지 관리 또는 계획되지 않은 이벤트가 하나의 게이트웨이 인스턴스에서 발생한 경우 해당 인스턴스에서 온-프레미스 VPN 디바이스로의 IPsec 터널의 연결을 끊습니다. 트래픽이 다른 활성 IPsec 터널로 전환되도록 VPN 디바이스에 대한 해당 경로를 제거하거나 자동으로 제거해야 합니다. Azure 측에서 전환은 영향을 받는 인스턴스에서 다른 활성 인스턴스로 자동으로 발생합니다.

참고 항목

활성-활성 모드 VPN Gateway를 사용하는 S2S 연결의 경우 각 게이트웨이 VM 인스턴스에 터널이 설정되었는지 확인합니다. 하나의 게이트웨이 VM 인스턴스에만 터널을 설정하는 경우 유지 관리 중에 연결이 중단됩니다. VPN 디바이스가 이 설정을 지원하지 않는 경우 대신 활성 대기 모드로 게이트웨이를 구성합니다.

이중 중복 활성-활성 디자인

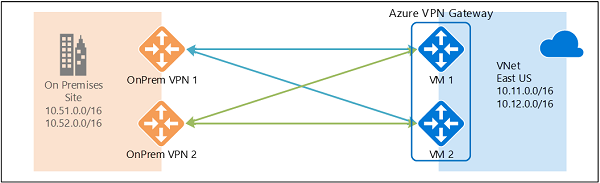

가장 신뢰할 수 있는 디자인 옵션은 다음 다이어그램에 표시된 대로 네트워크와 Azure 모두에 대한 활성-활성 게이트웨이를 결합하는 것입니다.

이 구성에서는 활성-활성 모드에서 Azure VPN Gateway를 만들고 설정합니다. 두 개의 로컬 네트워크 게이트웨이와 두 개의 온-프레미스 VPN 디바이스에 대한 두 개의 연결을 만듭니다. 그 결과, Azure 가상 네트워크 및 온-프레미스 네트워크 간에 4개 IPsec 터널의 전체 메시 연결이 생성됩니다.

각 TCP 또는 UDP 흐름은 동일한 터널 또는 Azure 측의 경로를 따르지만 트래픽이 4개의 터널에 동시에 분산되도록 모든 게이트웨이 및 터널은 Azure 측에서 활성화됩니다. 트래픽을 분산하더라도 IPsec 터널을 통한 처리량은 조금 더 나아진 것으로 표시됩니다. 이 구성의 주요 목표는 고가용성임을 기억하세요. 또한 분산이라는 통계 특성으로 인해 애플리케이션 트래픽 조건이 집계 처리량에 어떤 영향을 주는지에 대한 측정값을 제공하기가 어렵습니다.

이 토폴로지에서는 온-프레미스 VPN 디바이스 쌍을 지원하려면 두 개의 로컬 네트워크 게이트웨이와 두 개의 연결이 필요합니다. 자세한 내용은 고가용성 연결 정보를 참조하세요.

활성-활성 게이트웨이 구성

Azure Portal, PowerShell 또는 CLI를사용하여 활성-활성 게이트웨이를 구성할 수 있습니다. 활성-대기 게이트웨이를 활성-활성 모드로 변경할 수도 있습니다. 단계는 게이트웨이를 활성-활성으로 변경을 참조하세요.

활성-활성 게이트웨이에는 활성-대기 게이트웨이와 약간 다른 구성 요구 사항이 있습니다.

- 기본 게이트웨이 SKU를 사용하여 활성-활성 게이트웨이를 구성할 수 없습니다.

- VPN은 경로 기반이어야 합니다. 정책 기반일 수 없습니다.

- 두 개의 공용 IP 주소가 필요합니다. 둘 다 Static으로 할당된 표준 SKU 공용 IP 주소여야 합니다.

- 활성-활성 게이트웨이 구성 비용은 활성-대기 구성과 동일합니다. 그러나 활성-활성 구성에는 1개가 아닌 두 개의 공용 IP 주소가 필요합니다. IP 주소 가격 책정을 참조하세요.

활성-활성 게이트웨이 다시 설정

활성-활성 게이트웨이를 다시 설정해야 하는 경우 포털을 사용하여 두 인스턴스를 다시 설정할 수 있습니다. PowerShell 또는 CLI를 사용하여 인스턴스 VIP를 사용하여 각 게이트웨이 인스턴스를 개별적으로 다시 설정할 수도 있습니다. 연결 또는 게이트웨이 재설정을 참조하세요.