ID용 Microsoft Defender에서 횡적 이동 경로 검색을 사용하도록 SAM-R 구성

잠재적인 횡적 이동 경로에 대한 Microsoft Defender for Identity 매핑은 특정 컴퓨터에서 로컬 관리자를 식별하는 쿼리에 의존합니다. 이러한 쿼리는 구성한 Defender for Identity Directory Service 계정을 사용하여 SAM-R 프로토콜을 사용하여 수행됩니다.

이 문서에서는 Defender for Identity Directory Services 계정(DSA)이 SAM-R 쿼리를 수행할 수 있도록 하는 데 필요한 구성 변경 내용을 설명합니다.

팁

이 절차는 선택 사항이지만 Directory 서비스 계정을 구성하고 횡적 이동 경로 검색을 위해 SAM-R을 구성하여 Defender for Identity로 환경을 완전히 보호하는 것이 좋습니다.

SAM-R 필수 권한 구성

Windows 클라이언트와 서버에서 Defender for Identity Directory Services 계정(DSA)이 SAM-R 쿼리를 수행할 수 있도록 하려면 네트워크 액세스 정책에 나열된 구성된 계정 외에도 그룹 정책을 수정하고 DSA를 추가해야 합니다. 도메인 컨트롤러를 제외한 모든 컴퓨터에 그룹 정책을 적용해야 합니다.

Important

먼저 감사 모드에서 이 절차를 수행하고 프로덕션 환경을 변경하기 전에 제안된 구성의 호환성을 확인합니다.

감사 모드의 테스트는 환경이 안전하게 유지되고 변경 내용이 애플리케이션 호환성에 영향을 주지 않도록 하는 데 중요합니다. Defender for Identity 센서에서 생성된 증가된 SAM-R 트래픽을 관찰할 수 있습니다.

필요한 권한을 구성하려면 다음을 수행합니다.

정책을 찾습니다. 컴퓨터 구성 > Windows 설정 > 보안 설정 > 로컬 정책 > 보안 옵션에서 네트워크 액세스를 선택합니다. 클라이언트가 SAM 정책에 대한 원격 호출을 할 수 있도록 제한합니다. 예시:

감사 모드 중에 검색한 다른 계정과 함께 이 작업을 수행할 수 있는 승인된 계정 목록에 DSA를 추가합니다.

자세한 내용은 네트워크 액세스를 참조하세요 . SAM에 대한 원격 호출을 수행할 수 있는 클라이언트 제한입니다.

DSA가 네트워크에서 컴퓨터에 액세스할 수 있는지 확인합니다(선택 사항).

허용된 계정 목록에 DSA를 추가하려면 다음을 수행합니다.

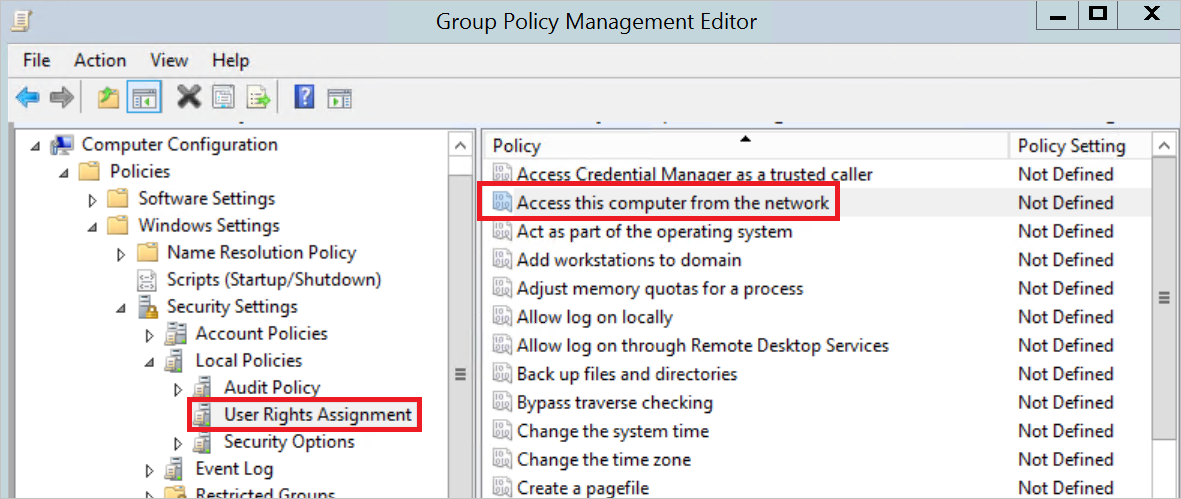

정책으로 이동하여 컴퓨터 구성 -정책 ->Windows 설정 ->>로컬 정책 ->사용자 권한 할당으로 이동하고 네트워크 설정에서 이 컴퓨터에 액세스하도록 선택합니다. 예시:

승인된 계정 목록에 Defender for Identity Directory Service 계정을 추가합니다.

Important

그룹 정책에서 사용자 권한 할당을 구성할 때 설정이 추가하지 않고 이전 권한 할당을 대체한다는 점에 유의해야 합니다. 따라서 유효한 그룹 정책에 원하는 모든 계정을 포함해야 합니다. 기본적으로 워크스테이션 및 서버에는 관리자, 백업 운영자, 사용자 및 모든 사용자 계정이 포함됩니다.

Microsoft 보안 준수 도구 키트는 익명 연결이 네트워크 로그인을 수행하지 못하도록 기본 모든 사용자를 인증된 사용자로 바꾸는 것이 좋습니다. GPO의 네트워크 설정에서 이 컴퓨터 액세스를 관리하기 전에 로컬 정책 설정을 검토하고 필요한 경우 GPO에 인증된 사용자를 포함하는 것이 좋습니다.

Microsoft Entra 하이브리드 조인 디바이스에 대해서만 디바이스 프로필 구성

이 절차에서는 Microsoft Intune 관리 센터를 사용하여 Microsoft Entra 하이브리드 조인 디바이스로 작업하는 경우 디바이스 프로필에서 정책을 구성하는 방법을 설명합니다.

Microsoft Intune 관리 센터에서 다음 값을 정의하는 새 디바이스 프로필을 만듭니다.

- 플랫폼: Windows 10 이상

- 프로필 유형: 설정 카탈로그

정책에 대한 의미 있는 이름과 설명을 입력합니다.

NetworkAccess_RestrictClientsAllowedToMakeRemoteCallsToSAM 정책을 정의하는 설정을 추가합니다.

설정 선택기에서 SAM에 대한 원격 호출을 할 수 있는 네트워크 액세스 제한 클라이언트를 검색합니다.

로컬 정책 보안 옵션 범주에서 찾아보려면 선택한 다음, SAM에 대한 원격 호출을 할 수 있는 네트워크 액세스 제한 클라이언트 설정을 선택합니다.

SDDL(보안 설명자):

O:BAG:BAD:(A;;RC;;;BA)(A;;RC;;;%SID%)을 입력하고 Defender for Identity Directory Service 계정 SID로 바%SID%꿔서 입력합니다.기본 제공 Administrators 그룹을 포함해야 합니다.

O:BAG:BAD:(A;;RC;;;BA)(A;;RC;;;S-1-5-32-544)

AccessFromNetwork 정책을 정의하는 설정을 추가합니다.

설정 선택기에서 네트워크에서 액세스를 검색합니다.

사용자 권한 범주별로 찾아보려면 선택한 다음 네트워크에서 액세스 설정을 선택합니다.

설정을 가져오려면 선택한 다음 SID 또는 이름을 포함하여 사용자 및 그룹 목록이 포함된 CSV 파일을 찾아 선택합니다.

기본 제공 Administrators 그룹(S-1-5-32-544) 및 Defender for Identity Directory Service 계정 SID를 포함해야 합니다.

마법사를 계속하여 범위 태그 및 할당을 선택하고 만들기를 선택하여 프로필을 만듭니다.

자세한 내용은 Microsoft Intune에서 디바이스 프로필을 사용하여 디바이스에 기능 및 설정 적용을 참조하세요.