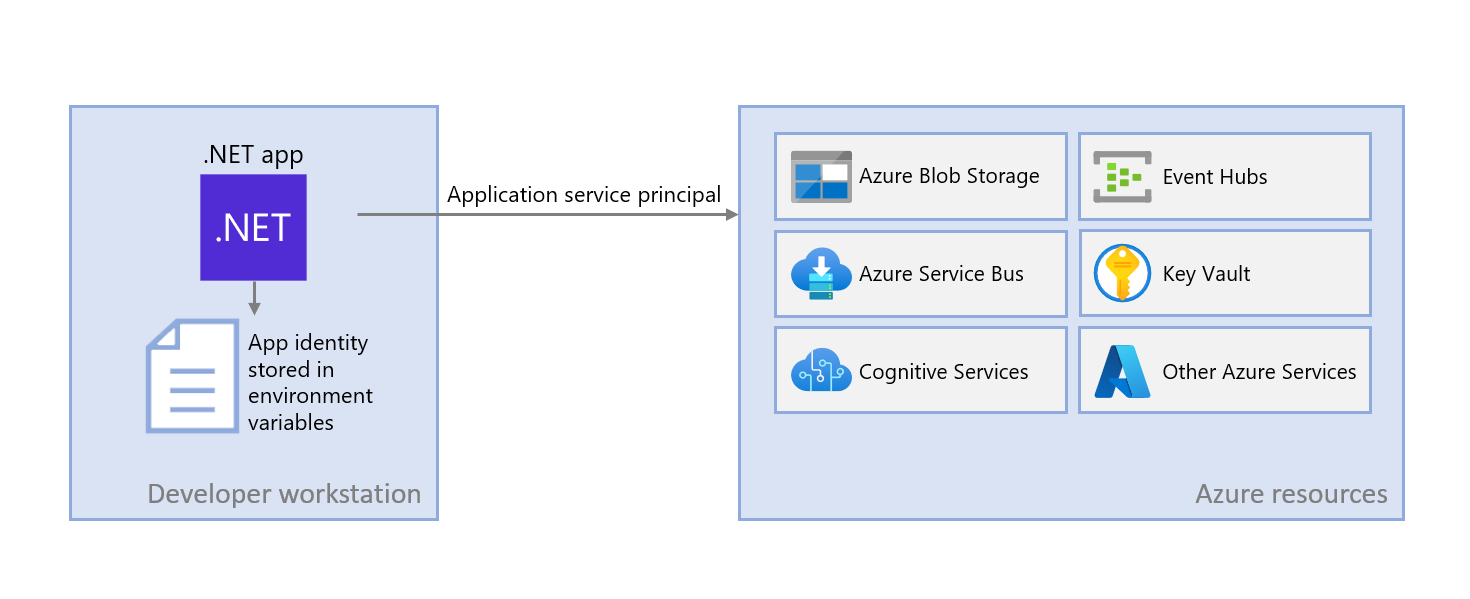

서비스 주체를 사용하여 로컬 개발 중 Azure 서비스에 .NET 앱 인증

개발자는 로컬 워크스테이션에서 클라우드 앱을 디버그하고 테스트해야 합니다. 앱이 로컬 개발 중에 개발자의 워크스테이션에서 실행되는 경우에도 앱은 앱에서 사용하는 모든 Azure 서비스에 인증해야 합니다. 이 문서에서는 로컬 개발 중에 사용할 전용 애플리케이션 서비스 주체 개체를 설정하는 방법을 다룹니다.

로컬 개발을 위한 전용 애플리케이션 서비스 주체를 사용하면 앱 개발 중에 최소 권한 원칙을 따를 수 있습니다. 권한 범위는 개발 중에 앱에 필요한 범위로 정확하게 지정되므로 앱 코드가 다른 앱에서 사용하기 위한 Azure 리소스에 실수로 액세스하지 못하게 됩니다. 이는 앱이 개발 환경에서 과도한 권한을 부여받았기 때문에 앱이 프로덕션으로 이동할 때 버그가 발생하는 것 또한 방지합니다.

앱이 Azure에 등록되면 앱에 대한 애플리케이션 서비스 주체가 설정됩니다. 로컬 개발을 위해 앱을 등록할 때 다음을 수행하는 것이 좋습니다.

- 앱에서 작업하는 각 개발자에 대해 별도의 앱 등록을 만듭니다. 이렇게 하면 각 개발자가 로컬로 개발하는 동안 사용할 별도의 애플리케이션 서비스 주체가 만들어지고 개발자가 단일 애플리케이션 서비스 주체에 대한 자격 증명을 공유할 필요가 없습니다.

- 앱당 별도의 앱 등록을 만듭니다. 이는 앱에 필요한 권한으로만 앱의 권한 범위를 지정합니다.

로컬 개발 중에 환경 변수는 애플리케이션 서비스 주체의 ID로 설정됩니다. Azure ID 라이브러리는 이러한 환경 변수를 읽고 이 정보를 사용하여 필요한 Azure 리소스에 대해 앱을 인증합니다.

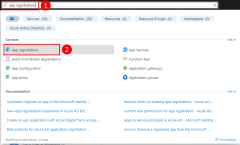

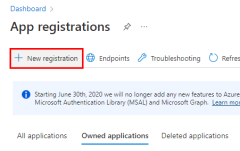

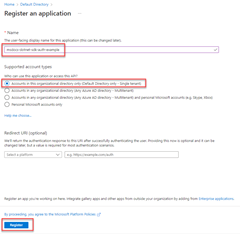

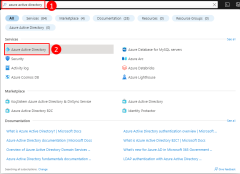

1 - Azure에 애플리케이션 등록

애플리케이션 서비스 주체 개체는 Azure에서 앱 등록을 통해 만들어집니다. 이 작업은 Azure Portal 또는 Azure CLI를 사용하여 수행할 수 있습니다.

Azure Portal에 로그인하고 다음 단계를 따릅니다.

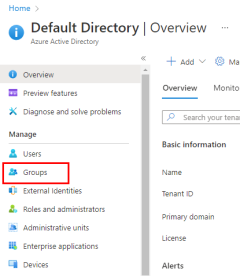

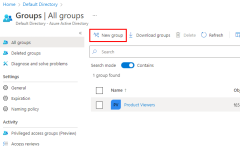

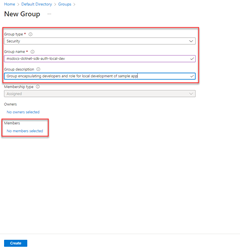

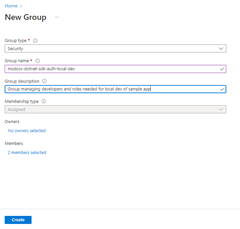

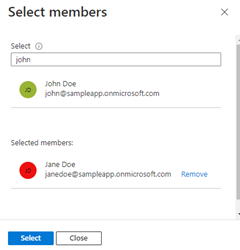

2 - 로컬 개발을 위한 Microsoft Entra 그룹 만들기

일반적으로 앱 작업을 수행하는 개발자는 여러 명이므로 개별 서비스 주체 개체에 역할을 할당하는 대신 Microsoft Entra 그룹을 만들어 로컬 개발 중에 앱에 필요한 역할(권한)을 모아 두면 좋습니다. 이 방법을 사용하면 다음과 같은 이점이 있습니다.

- 역할은 그룹 수준에서 할당되므로 모든 개발자는 동일한 역할을 할당받게 됩니다.

- 앱에 새 역할이 필요한 경우 앱의 그룹에만 추가하면 됩니다.

- 새로운 개발자가 팀에 합류하면 개발자를 위한 새로운 애플리케이션 서비스 주체가 만들어져 그룹에 추가되어 개발자에게 앱 작업에 대한 올바른 권한이 있는지 확인합니다.

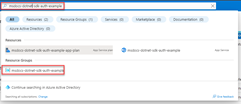

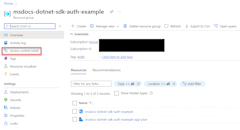

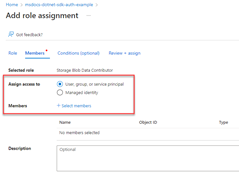

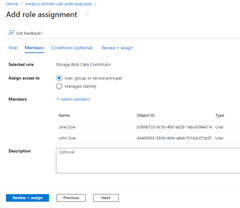

3 - 애플리케이션에 역할 할당

다음으로, 앱에 어떤 리소스에 대한 어떤 역할(권한)이 필요한지 결정하고 해당 역할을 앱에 할당합니다. 이 예에서는 2단계에서 만든 Microsoft Entra 그룹에 역할이 할당됩니다. 그룹은 리소스, 리소스 그룹 또는 구독 범위에서 역할을 할당할 수 있습니다. 이 예에서는 대부분의 앱이 모든 Azure 리소스를 단일 리소스 그룹으로 그룹화하므로 리소스 그룹 범위에서 역할을 할당하는 방법을 보여 줍니다.

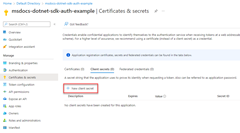

4 - 애플리케이션 환경 변수 설정

런타임 시 DefaultAzureCredential은 환경 변수 컬렉션에서 서비스 주체 정보를 찾습니다. .NET으로 작업할 때 도구 및 환경에 따라 환경 변수를 구성하는 여러 가지 방법이 있습니다.

어떤 방식을 선택하든 서비스 주체로 작업할 때 다음 환경 변수를 구성합니다.

AZURE_CLIENT_ID→ 앱 ID 값입니다.AZURE_TENANT_ID→ 테넌트 ID 값입니다.AZURE_CLIENT_SECRET→ 앱에 대해 생성된 암호/자격 증명입니다.

Visual Studio를 사용하여 로컬로 작업할 때 프로젝트의 Properties 폴더에 있는 launchsettings.json 파일에서 환경 변수를 설정할 수 있습니다. 앱이 시작되면 이러한 값을 자동으로 가져옵니다. 이러한 구성은 앱이 배포될 때 앱과 함께 이동하지 않으므로 대상 호스팅 환경에서 환경 변수를 설정해야 한다는 점에 유의해야 합니다.

"profiles": {

"SampleProject": {

"commandName": "Project",

"dotnetRunMessages": true,

"launchBrowser": true,

"applicationUrl": "https://localhost:7177;http://localhost:5177",

"environmentVariables": {

"ASPNETCORE_ENVIRONMENT": "Development",

"AZURE_CLIENT_ID": "00000000-0000-0000-0000-000000000000",

"AZURE_TENANT_ID":"11111111-1111-1111-1111-111111111111",

"AZURE_CLIENT_SECRET": "=abcdefghijklmnopqrstuvwxyz"

}

},

"IIS Express": {

"commandName": "IISExpress",

"launchBrowser": true,

"environmentVariables": {

"ASPNETCORE_ENVIRONMENT": "Development",

"AZURE_CLIENT_ID": "00000000-0000-0000-0000-000000000000",

"AZURE_TENANT_ID": "11111111-1111-1111-1111-111111111111",

"AZURE_CLIENT_SECRET": "=abcdefghijklmnopqrstuvwxyz"

}

}

}

5 - 애플리케이션에 DefaultAzureCredential 구현

DefaultAzureCredential은 Microsoft Entra에 인증하기 위한 순서가 지정된 독자적 메커니즘 시퀀스입니다. 각 인증 메커니즘은 TokenCredential 클래스에서 파생된 클래스이며 자격 증명이라고 합니다. 런타임 시 DefaultAzureCredential은 첫 번째 자격 증명을 사용하여 인증을 시도합니다. 해당 자격 증명이 액세스 토큰을 획득하지 못하면 액세스 토큰을 성공적으로 가져올 때까지 시퀀스의 다음 자격 증명이 시도됩니다. 이러한 방식을 통해 앱은 환경별 코드를 작성하지 않고도 다양한 환경에서 여러 자격 증명을 사용할 수 있습니다.

DefaultAzureCredential이 자격 증명을 찾는 순서와 위치는 DefaultAzureCredential에서 확인할 수 있습니다.

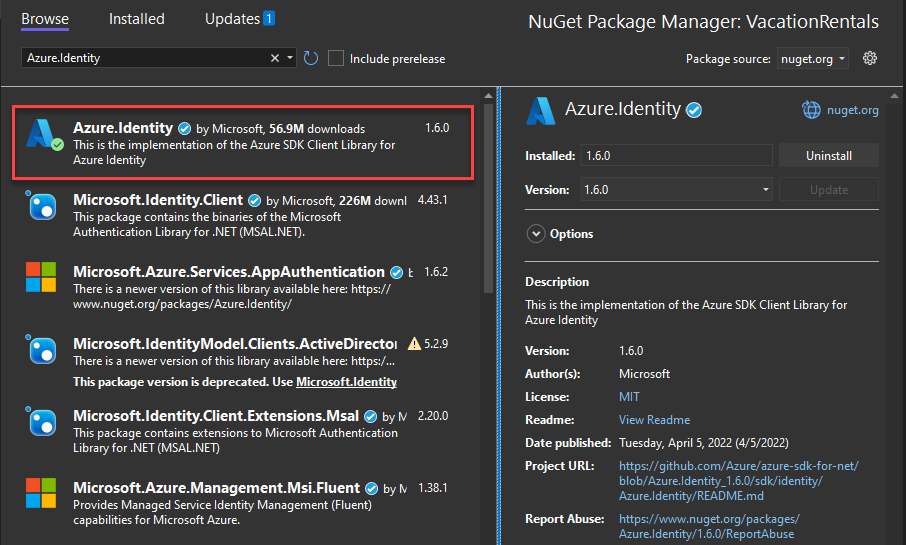

DefaultAzureCredential을 사용하려면 Azure.Identity 및 필요에 따라 Microsoft.Extensions.Azure 패키지를 애플리케이션에 추가합니다.

원하는 터미널에서 애플리케이션 프로젝트 디렉터리로 이동하고 다음 명령을 실행합니다.

dotnet add package Azure.Identity

dotnet add package Microsoft.Extensions.Azure

Azure 서비스는 다양한 Azure SDK 클라이언트 라이브러리의 특수 클라이언트 클래스를 사용하여 액세스됩니다. 이러한 클래스와 자체 사용자 지정 서비스는 등록되어야 앱 전체에서 종속성 주입을 통해 액세스할 수 있습니다. Program.cs에서 다음 단계를 완료하여 클라이언트 클래스와 DefaultAzureCredential을 등록합니다.

using지시문을 통해Azure.Identity및Microsoft.Extensions.Azure네임스페이스를 포함합니다.- 해당하는

Add접두사 확장 메서드를 사용하여 Azure 서비스 클라이언트를 등록합니다. DefaultAzureCredential인스턴스를UseCredential메서드에 전달합니다.

예시:

using Microsoft.Extensions.Azure;

using Azure.Identity;

builder.Services.AddAzureClients(clientBuilder =>

{

clientBuilder.AddBlobServiceClient(

new Uri("https://<account-name>.blob.core.windows.net"));

clientBuilder.UseCredential(new DefaultAzureCredential());

});

UseCredential의 대안은 DefaultAzureCredential을 직접 인스턴스화하는 것입니다.

using Azure.Identity;

builder.Services.AddSingleton<BlobServiceClient>(_ =>

new BlobServiceClient(

new Uri("https://<account-name>.blob.core.windows.net"),

new DefaultAzureCredential()));

위 코드가 로컬 개발 워크스테이션에서 실행되면 환경 변수에서 애플리케이션 서비스 주체를 찾거나 로컬에 설치된 개발자 도구(예: Visual Studio)에서 개발자 자격 증명 집합을 찾습니다. 두 방법 중 하나를 사용하여 로컬 개발 중에 Azure 리소스에 앱을 인증할 수 있습니다.

Azure에 배포되면 이 동일한 코드는 다른 Azure 리소스에 대해 앱을 인증할 수도 있습니다. DefaultAzureCredential은 환경 설정 및 관리 ID 구성을 검색하여 다른 서비스에 자동으로 인증할 수 있습니다.

.NET