Omówienie usługi Microsoft Defender for Storage

Usługa Microsoft Defender for Storage to natywna dla platformy Azure warstwa analizy zabezpieczeń, która wykrywa nietypowe i potencjalnie szkodliwe próby uzyskania dostępu do kont magazynu lub wykorzystania ich. Wykorzystuje ona zaawansowane możliwości zabezpieczeń sztucznej inteligencji i analizy zagrożeń firmy Microsoft, aby zapewnić kontekstowe alerty zabezpieczeń i zalecenia.

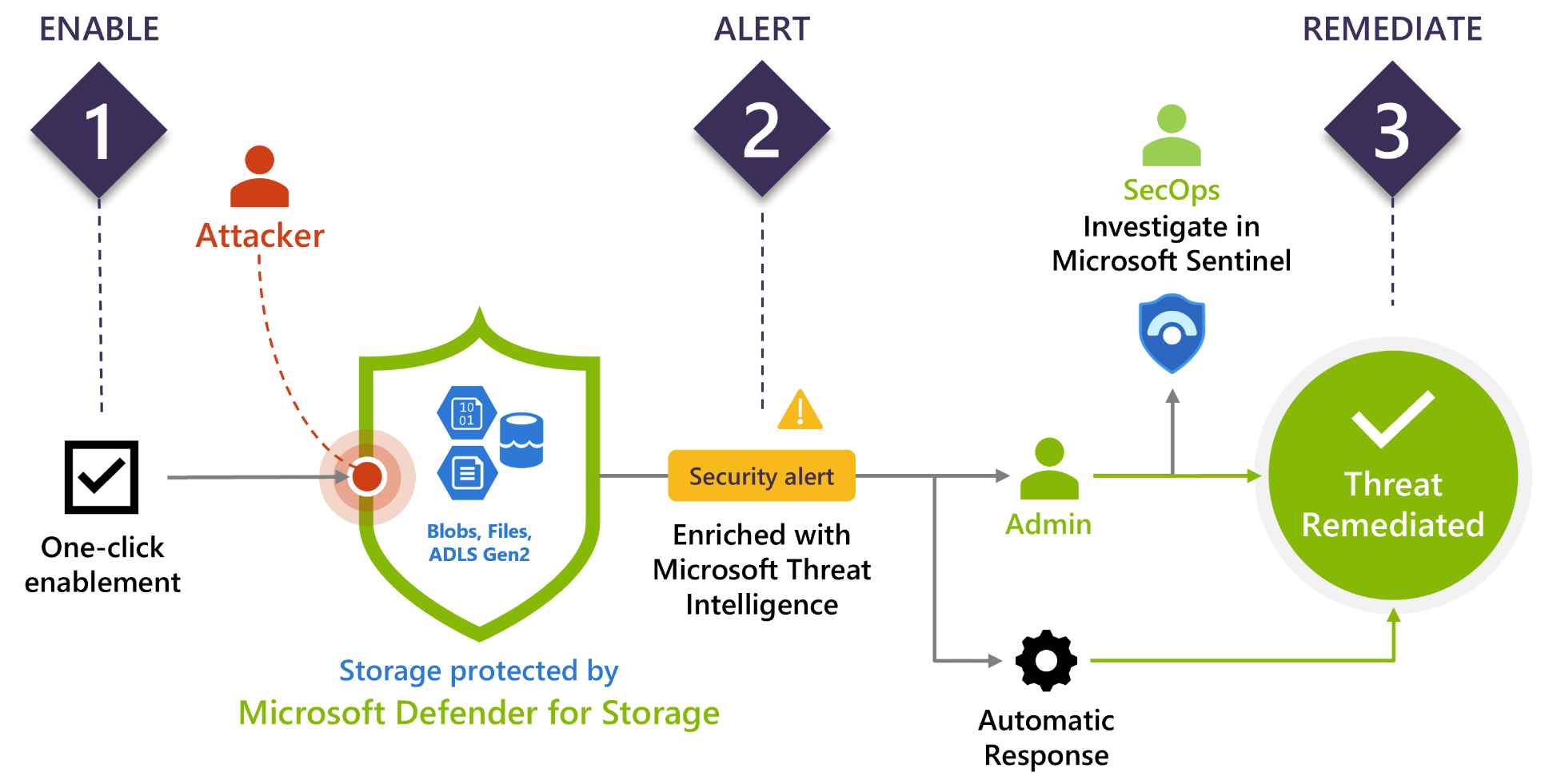

Alerty zabezpieczeń są wyzwalane, gdy wystąpią anomalie w aktywności. Alerty zabezpieczeń są zintegrowane z Defender dla Chmury i wysyłane pocztą e-mail do administratorów subskrypcji ze szczegółami podejrzanych działań i zaleceń dotyczących sposobu badania i korygowania zagrożeń.

Jakie są zalety usługi Microsoft Defender for Storage?

Usługa Microsoft Defender for Storage zapewnia:

Zabezpieczenia natywne dla platformy Azure — dzięki włączeniu jednego kliknięcia usługa Defender for Storage chroni dane przechowywane w usługach Azure Blob, Azure Files i Data Lake. Jako usługa natywna dla platformy Azure usługa Defender for Storage zapewnia scentralizowane zabezpieczenia wszystkich zasobów danych zarządzanych przez platformę Azure i jest zintegrowana z innymi usługami zabezpieczeń, takimi jak Microsoft Sentinel.

Bogaty pakiet wykrywania — obsługiwane przez usługę Microsoft Threat Intelligence wykrywanie w usłudze Defender for Storage obejmuje najważniejsze zagrożenia magazynu, takie jak dostęp anonimowy, poświadczenia naruszone, inżynieria społeczna, nadużycie uprawnień i złośliwa zawartość.

Reagowanie na dużą skalę — narzędzia automatyzacji Defender dla Chmury ułatwiają zapobieganie zidentyfikowanym zagrożeniom i reagowanie na nie. Dowiedz się więcej w temacie Automatyzowanie odpowiedzi na wyzwalacze Defender dla Chmury.

Jakie alerty udostępnia usługa Microsoft Defender for Storage?

Alerty zabezpieczeń są wyzwalane w przypadku:

Podejrzane wzorce dostępu — takie jak udany dostęp z węzła wyjścia Tor lub adres IP uważany za podejrzany przez usługę Microsoft Threat Intelligence

Podejrzane działania — takie jak nietypowe wyodrębnianie danych lub nietypowa zmiana uprawnień dostępu

Przekazywanie złośliwej zawartości — takiej jak potencjalne pliki złośliwego oprogramowania (na podstawie analizy reputacji skrótu) lub hostowanie zawartości wyłudzania informacji

Alerty zawierają szczegółowe informacje o zdarzeniu, które je wywołały, oraz zalecenia dotyczące sposobu badania i korygowania zagrożeń. Alerty można eksportować do usługi Azure Sentinel lub dowolnego innego rozwiązania SIEM innej firmy lub dowolnego innego narzędzia zewnętrznego.

Co to jest analiza reputacji skrótu dla złośliwego oprogramowania?

Aby ustalić, czy przekazany plik jest podejrzany, usługa Defender for Storage używa analizy reputacji skrótu obsługiwanej przez usługę Microsoft Threat Intelligence. Narzędzia ochrony przed zagrożeniami nie skanują przekazanych plików. Zamiast tego badają dzienniki magazynu i porównują skróty nowo przekazanych plików z skrótami znanych wirusów, trojanów, programów szpiegujących i oprogramowania wymuszającego okup.

Gdy podejrzewa się, że plik zawiera złośliwe oprogramowanie, usługa Security Center wyświetla alert i opcjonalnie może wysłać wiadomość e-mail do właściciela magazynu w celu zatwierdzenia usunięcia podejrzanego pliku. Aby skonfigurować to automatyczne usuwanie plików zawierających złośliwe oprogramowanie wskazane przez analizę reputacji skrótów, wdróż automatyzację przepływu pracy w celu wyzwolenia alertów zawierających "Potencjalne złośliwe oprogramowanie przekazane na konto magazynu".