Configurar a autenticação em um aplicativo iOS Swift de exemplo usando o Azure AD B2C

Este artigo usa um exemplo de aplicativo iOS Swift para ilustrar como adicionar autenticação a Azure AD B2C (Azure Active Directory B2C) a seus aplicativos móveis.

Visão geral

O OIDC (OpenID Connect) é um protocolo de autenticação criado com base no OAuth 2.0. Você pode usar o OIDC para conectar usuários com segurança a um aplicativo. Este aplicativo móvel de amostra usa a MSAL (Biblioteca de Autenticação da Microsoft) com o fluxo de PKCE (Proof Key for Code Exchange) do código de autorização do OIDC. A MSAL é uma biblioteca fornecida pela Microsoft que simplifica a adição do suporte de autenticação e de autorização a aplicativos móveis.

O fluxo de entrada envolve as seguintes etapas:

- Os usuários abrem o aplicativo e selecionam Entrar.

- O aplicativo abre o navegador do sistema do dispositivo móvel e inicia uma solicitação de autenticação para o Azure AD B2C.

- Os usuários se inscrevem ou se conectam, redefinem a senha ou se conectam com uma conta de rede social.

- Depois que os usuários entram com sucesso, o Azure AD B2C retorna um código de autorização para o aplicativo.

- O aplicativo executa as seguintes ações:

- Ele troca o código de autorização por um token de ID, token de acesso e token de atualização.

- Ele lê as declarações do token da ID.

- Ele armazena os tokens em um cache na memória para usar depois.

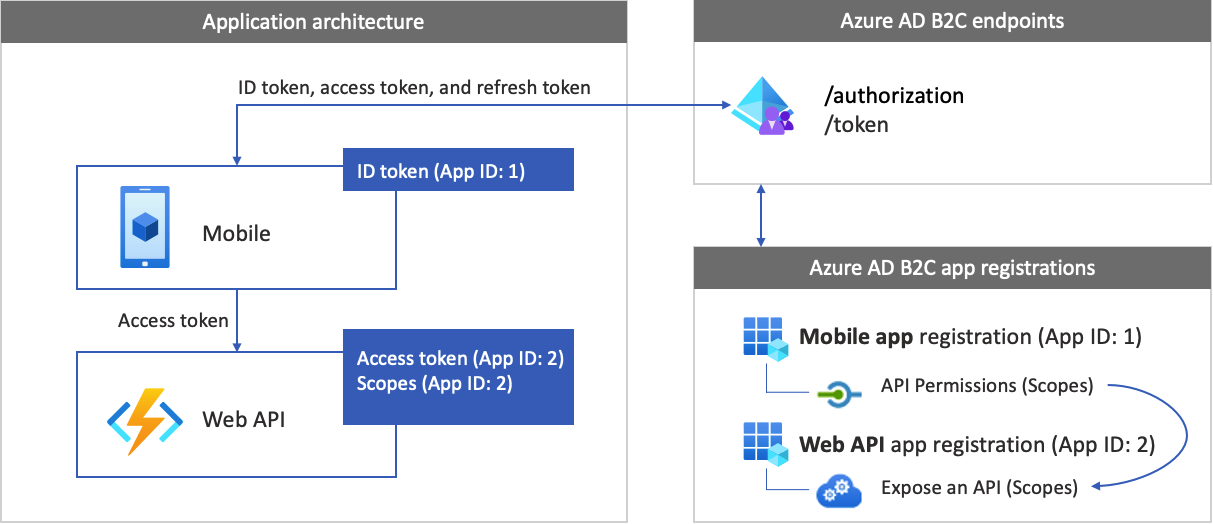

Visão geral do registro do aplicativo

Para permitir que o aplicativo entre com o Azure AD B2C e chame uma API Web, registre dois aplicativos no diretório do Azure AD B2C:

O registro de aplicativo móvel permite que o seu aplicativo entre com o Azure AD B2C. Durante o registro do aplicativo, especifique o URI de redirecionamento. O URI de redirecionamento é o ponto de extremidade para o qual os usuários são redirecionados pelo Azure AD B2C após a autenticação no Azure AD B2C. O processo de registro do aplicativo gera um ID de aplicativo, também conhecido como ID de cliente, que identifica exclusivamente seu aplicativo móvel (por exemplo, ID de aplicativo: 1).

O registro da API Web permite que o aplicativo chame uma API Web protegida. O registro expõe as permissões da API Web (escopos). O processo de registro do aplicativo gera uma ID do aplicativo que identifica exclusivamente sua API Web (por exemplo, ID do Aplicativo: 2). Conceda permissões ao aplicativo móvel (ID do aplicativo: 1) para os escopos da API Web (ID do aplicativo: 2).

O registro e a arquitetura do aplicativo são ilustrados nos diagramas a seguir:

Chamar uma API Web

Após a autenticação, os usuários interagem com o aplicativo, que invoca uma API Web protegida. A API Web usa a autenticação de token de portador. O token de portador é o token de acesso que o aplicativo obteve do Azure AD B2C. O aplicativo passa o token no cabeçalho de autorização da solicitação HTTPS.

Authorization: Bearer <access token>

Se o escopo do token de acesso não corresponder aos escopos da API Web, a biblioteca de autenticação obterá um novo token de acesso com os escopos corretos.

O fluxo de saída

O fluxo de saída envolve as seguintes etapas:

- No aplicativo, os usuários sairão.

- O aplicativo limpa seus objetos de sessão e a biblioteca de autenticação limpa seu cache de tokens.

- O aplicativo leva os usuários para o ponto de extremidade de saída do Azure AD B2C para encerrar a sessão do Azure AD B2C.

- Os usuários são redirecionados de volta para o aplicativo.

Pré-requisitos

Um computador que esteja executando:

- Xcode 13 ou posterior.

- Gerenciador de dependências do CocoaPods para projetos Swift e Objective-C Cocoa.

Etapa 1: configurar o fluxo de usuário

Quando os usuários tentam entrar, o aplicativo inicia uma solicitação de autenticação para o ponto de extremidade de autorização por meio de um fluxo de usuário. O fluxo de usuários define e controla a experiência do usuário. Quando o fluxo é concluído, o Azure AD B2C gera um token e redireciona o usuário de volta para o aplicativo.

Se você ainda não fez isso, crie um fluxo de usuário ou uma política personalizada. Repita as etapas para criar três fluxos de usuário separados, da seguinte forma:

- Um fluxo de usuário combinado de entrada e inscrição, como

susi. Esse fluxo de usuário também dá suporte à experiência Esqueceu sua senha. - Um fluxo de usuário de edição de perfil, como

edit_profile. - Um fluxo de usuário de Redefinição de senha, como

reset_password.

O Azure AD B2C acrescenta B2C_1_ ao início do nome do fluxo de usuário. Por exemplo, susi torna-se B2C_1_susi.

Etapa 2: registrar aplicativos móveis

Crie o aplicativo móvel e o registro do aplicativo da API Web e especifique os escopos da API Web.

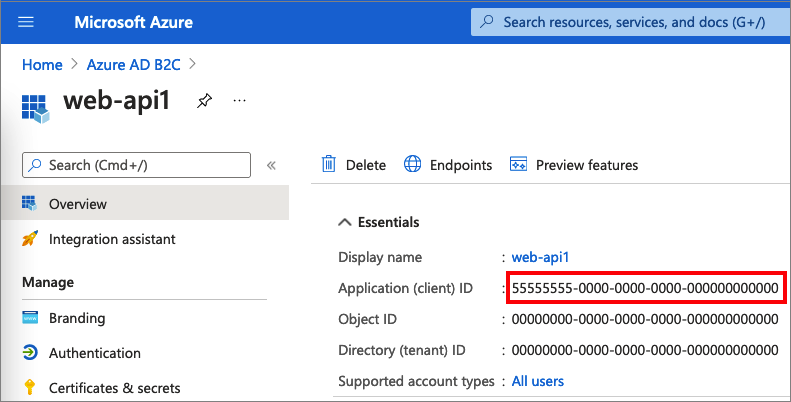

Etapa 2.1: registrar o aplicativo de API Web

Para criar o registro do aplicativo da API Web (ID do Aplicativo: 2), siga estas etapas:

Entre no portal do Azure.

Verifique se você está usando o diretório que contém seu locatário do Azure AD B2C. Selecione o ícone Diretórios + assinaturas na barra de ferramentas do portal.

Na página Configurações do portal | Diretórios + assinaturas, encontre o diretório Azure Active Directory B2C na lista Nome do diretório e, em seguida, selecione Alternar.

No portal do Azure, pesquise e selecione Azure AD B2C.

Escolha Registros de aplicativo e Novo registro.

Insira um Nome para o aplicativo, (por exemplo, my-api1). Deixe os valores padrão para URI de redirecionamento e tipos de conta com suporte.

Selecione Registrar.

Depois que o registro do aplicativo for concluído, selecione Visão Geral.

Registre o valor da ID do aplicativo (cliente) para uso posterior, quando você configurar o aplicativo Web.

Etapa 2.2: configurar escopos de aplicativo de API Web

Selecione o aplicativo my-api1 que você criou (ID do Aplicativo: 2) para abrir a página de Visão Geral do aplicativo.

Em Gerenciar, selecione Expor uma API.

Ao lado de URI do ID do Aplicativo, selecione o link Definir. Substitua o valor padrão (identificador exclusivo, GUID) por um nome exclusivo (por exemplo, tasks-api) e selecione Salvar.

Quando o aplicativo Web solicita um token de acesso à API Web, ele deve adicionar esse URI como prefixo para cada escopo que você definir para a API.

Em Escopos definidos por esta API, selecione Adicionar um escopo.

Para criar um escopo que define o acesso de leitura à API:

- Para Nome do escopo, insira tasks.read.

- Para Nome de exibição de consentimento do administrador, insira Acesso de leitura à API de tarefas.

- Para Descrição do consentimento do administrador, insira Permitir acesso de leitura à API de tarefas.

Selecione Adicionar escopo.

Selecione Adicionar escopo e adicione um escopo que define o acesso de gravação à API:

- Para Nome do escopo, insira tasks.write.

- Para Nome de exibição de consentimento do administrador, insira Acesso de gravação à API de tarefas.

- Para Descrição do consentimento do administrador, insira Permitir acesso de gravação à API de tarefas.

Selecione Adicionar escopo.

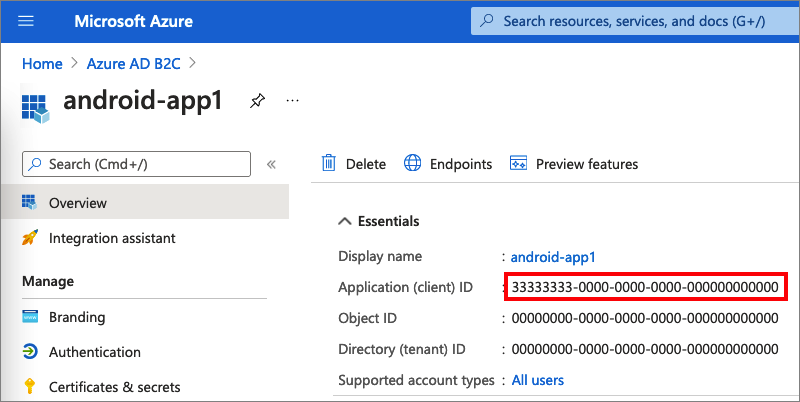

Etapa 2.3: registrar o aplicativo móvel

Para criar o registro do aplicativo móvel, faça o seguinte:

- Entre no portal do Azure.

- Escolha Registros de aplicativo e Novo registro.

- Em Nome, insira um nome para o aplicativo (por exemplo, iOS-app1).

- Em Tipos de conta com suporte, selecione Contas em qualquer provedor de identidade ou diretório organizacional (para autenticar usuários com fluxos dos usuários) .

- Em Redirecionar URI, selecione Cliente público/nativo (móvel & desktop) e, na caixa da URL, insira

msauth.com.microsoft.identitysample.MSALiOS://auth. - Selecione Registrar.

- Depois que o registro do aplicativo for concluído, selecione Visão Geral.

- Registre o ID de aplicativo (cliente) para uso posterior ao configurar o aplicativo móvel.

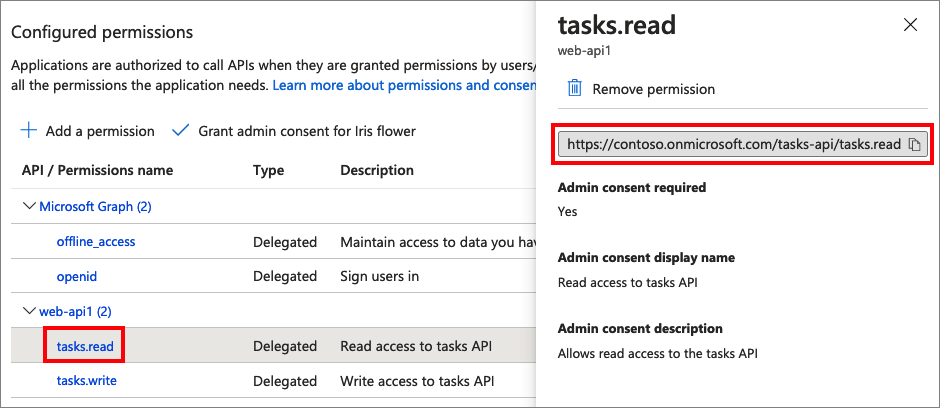

Etapa 2.4: conceda as permissões ao aplicativo móvel para a API Web

Para conceder permissões ao aplicativo (ID do Aplicativo: 1), siga estas etapas:

Selecione Registros de aplicativo e, em seguida, selecione o aplicativo que você criou (ID do Aplicativo: 1).

Em Gerenciar, selecione Permissões de API.

Em Permissões Configuradas, selecione Adicionar uma permissão.

Selecione a guia Minhas APIs.

Selecione a API (ID do Aplicativo: 2) que deverá conceder acesso ao aplicativo Web. Por exemplo, insira my-api1.

Em Permissão, expanda tarefas e, em seguida, selecione os escopos definidos anteriormente (por exemplo, tasks.read e tasks.write).

Selecione Adicionar Permissões.

Selecione Fornecer consentimento do administrador para <nome do seu locatário>.

Selecione Sim.

Selecione Atualizar e, em seguida, verifique se Concedido para... aparece em Status para ambos os escopos.

Na lista Permissões configuradas, selecione o escopo e, em seguida, copie o nome completo do escopo.

Etapa 3: configurar a API Web de exemplo

Este exemplo adquire um token de acesso com os escopos relevantes que o aplicativo móvel pode usar para uma API Web. Para chamar uma API da Web a partir do código, faça o seguinte:

- Use uma API Web existente ou crie uma. Para obter mais informações, confira Habilitar a autenticação na sua API Web usando o Azure AD B2C.

- Altere o código de exemplo para chamar uma API Web.

- Depois de configurar a API Web, copie o URI do ponto de extremidade dela. Você usará o ponto de extremidade da API Web nas próximas etapas.

Dica

Se você não tiver uma API Web, ainda poderá executar este exemplo. Nesse caso, o aplicativo retorna o token de acesso, mas não poderá chamar a API Web.

Etapa 4: obter o aplicativo móvel do iOS de exemplo

Baixe o arquivo .zip ou clone o aplicativo Web de amostra do repositório GitHub.

git clone https://github.com/Azure-Samples/active-directory-b2c-ios-swift-native-msalUse o CocoaPods para instalar a biblioteca MSAL. Em uma janela de terminal, vá até a pasta raiz do projeto. Esta pasta contém os arquivos podfile. Execute o seguinte comando:

pod installAbra o espaço de trabalho

MSALiOS.xcworkspacecom o Xcode.

Etapa 5: configurar o aplicativo móvel de exemplo

Abra o arquivo ViewController.swift. Os membros da classe ViewController contêm informações sobre seu provedor de identidade Azure AD B2C. O aplicativo móvel usa essas informações para estabelecer uma relação de confiança com o Azure AD B2C, conectar e desconectar usuários, adquirir tokens e validá-los.

Atualize os seguintes membros de classe:

| Chave | Valor |

|---|---|

| kTenantName | O nome de locatário completo do locatário do Azure Active Directory B2C (por exemplo, contoso.onmicrosoft.com). |

| kAuthorityHostName | A primeira parte do nome do locatário do Azure AD B2C (por exemplo, contoso.b2clogin.com). |

| kClientID | A ID do aplicativo móvel da etapa 2.3. |

| kRedirectUri | O URI de redirecionamento de aplicativo móvel da etapa 2.3, msauth.com.microsoft.identitysample.MSALiOS://auth. |

| kSignupOrSigninPolicy | O fluxo de inscrição ou login do usuário ou a política personalizada que você criou na Etapa 1. |

| kEditProfilePolicy | O fluxo de usuário do perfil de edição ou a política personalizada que você criou na Etapa 1. |

| kGraphURI | (Opcional) O ponto de extremidade da API Web criado na etapa 3 (por exemplo, https://contoso.azurewebsites.net/hello). |

| kScopes | Os escopos da API Web que você criou na etapa 2.4. |

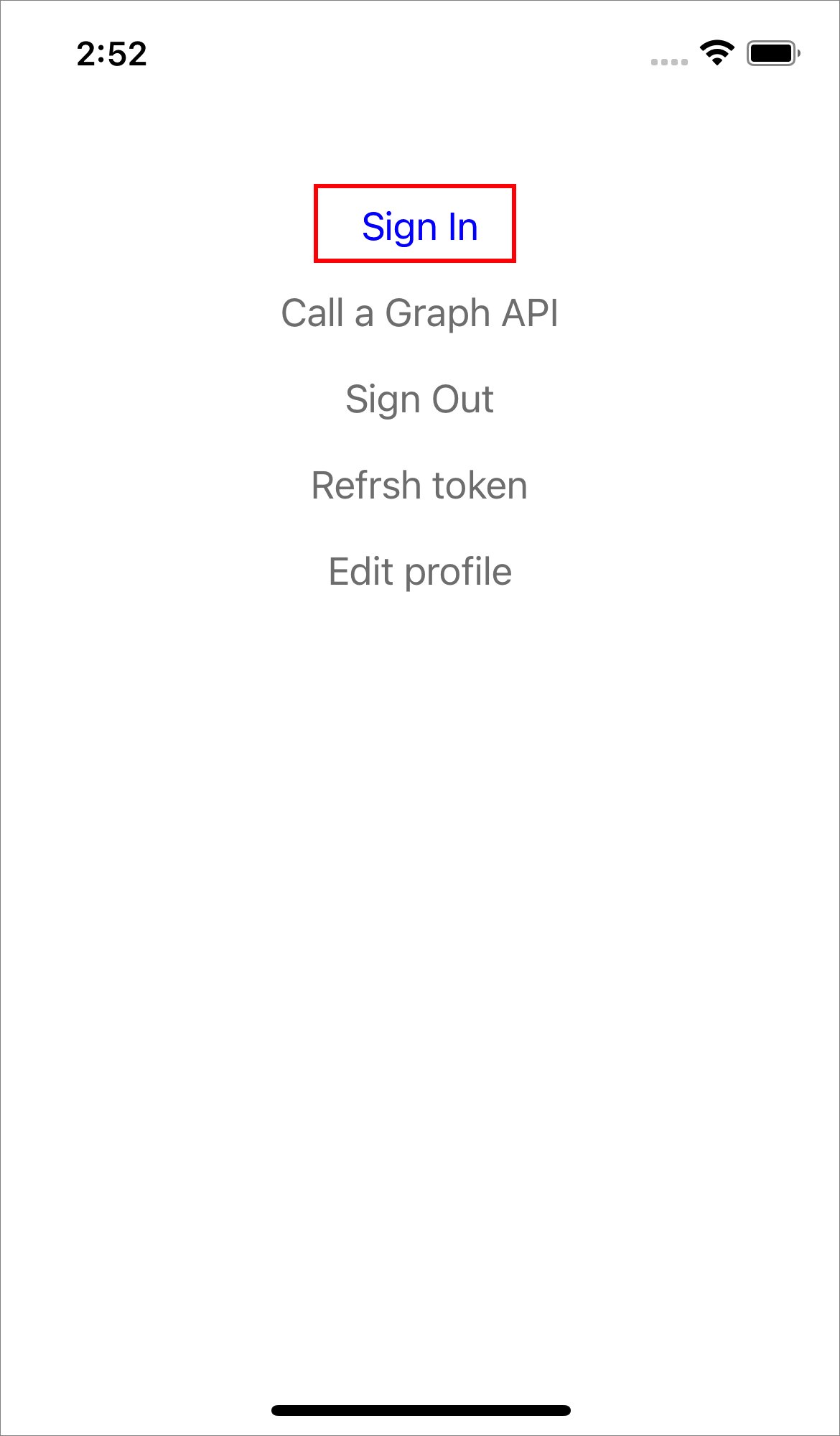

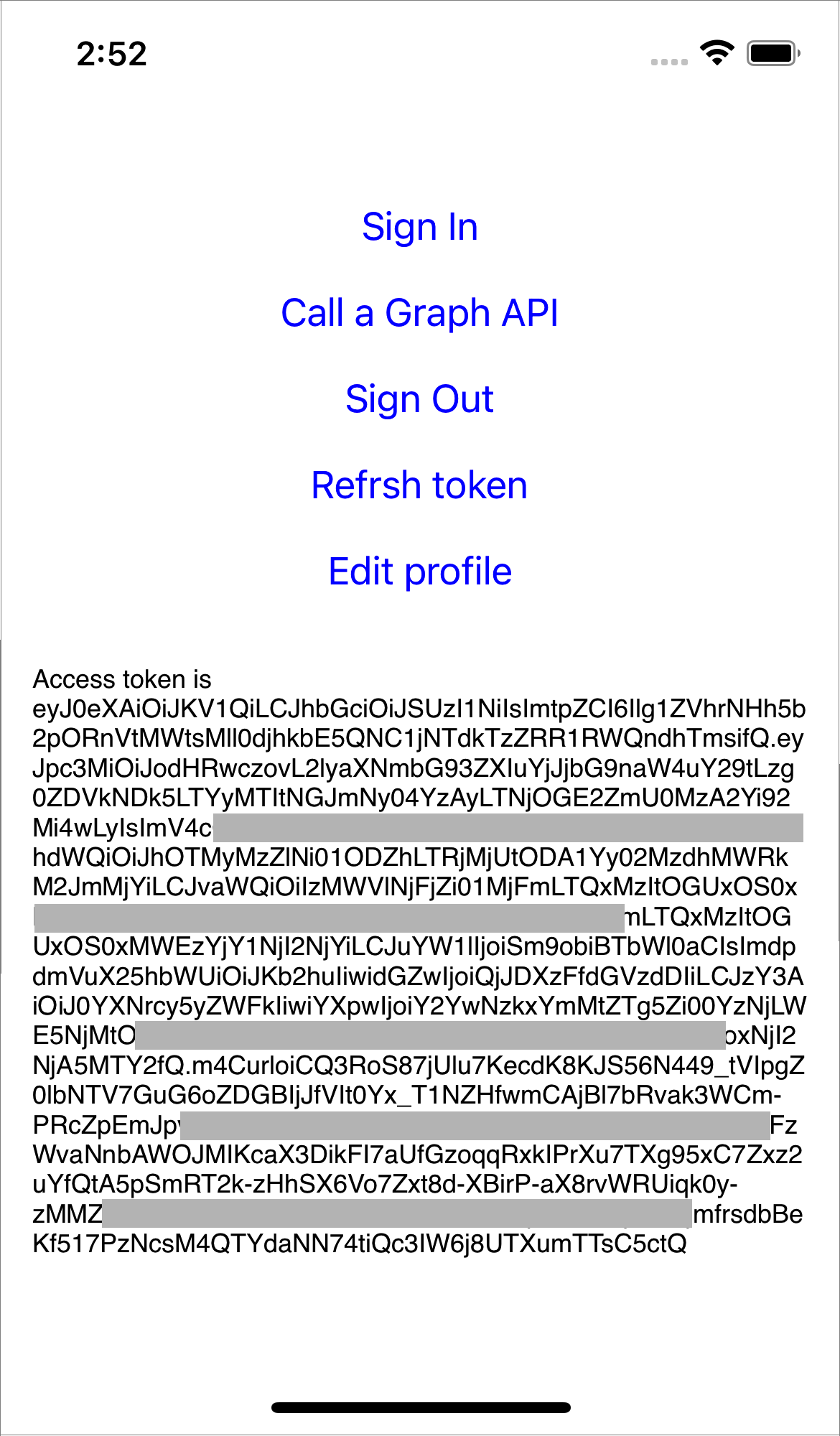

Etapa 6: executar e testar o aplicativo móvel

Compile e execute o projeto com um simulador de um dispositivo iOS conectado.

Selecione Conectar e inscreva-se ou entre com sua conta do Azure AD B2C local ou social.

Após a autenticação bem-sucedida, você verá seu nome de exibição na barra de navegação.

Próximas etapas

Saiba como: