Adicionar o AD FS como um provedor de identidade do OpenID Connect usando políticas personalizadas no Azure Active Directory B2C

Antes de começar, use o seletor Escolher um tipo de política para escolher o tipo de política que você está configurando. O Azure Active Directory B2C oferece dois métodos para definir como os usuários interagem com seus aplicativos: por meio de fluxos dos usuários predefinidos ou de políticas personalizadas totalmente configuráveis. As etapas necessárias neste artigo são diferentes para cada método.

Pré-requisitos

- Criar um fluxo do usuário para que os usuários podem se registrar e entrar no seu aplicativo.

- Registrar um aplicativo Web.

- Conclua as etapas em Introdução às políticas personalizadas no Active Directory B2C

- Registrar um aplicativo Web.

Criar um aplicativo do AD FS

Para habilitar a entrada de usuários com um conta do AD FS no Azure AD B2C (Azure Active Directory B2C), crie um Grupo de Aplicativos no AD FS. Para obter mais informações, consulte Criar um aplicativo Web usando o OpenID Connect com AD FS 2016 e posterior

Para criar um Grupo de Aplicativos, execute estas etapas:

- No Gerenciador do Servidor, selecione Ferramentas e escolha Gerenciamento do AD FS.

- No Gerenciamento dos AD FS, clique com o botão direito do mouse em Grupos de Aplicativos e selecione Adicionar Grupo de Aplicativos.

- Na Tela de boas-vindas do Assistente do Grupo de Aplicativos:

- Digite o Nome do seu aplicativo. Por exemplo, aplicativo do Azure AD B2C.

- Em Aplicativos Cliente-Servidor, selecione o navegador da Web acessando um modelo de aplicativo Web.

- Selecione Avançar.

- Na tela Aplicativo Nativo do Assistente do Grupo de Aplicativos:

- Copie o valor Identificador de Cliente. O identificador de cliente é ID do Aplicativo da AD FS. Você precisará da ID do aplicativo posteriormente neste artigo.

- Em URI de Redirecionamento, insira

https://your-tenant-name.b2clogin.com/your-tenant-name.onmicrosoft.com/oauth2/authrespe selecione Adicionar. Se você usa um domínio personalizado, insirahttps://your-domain-name/your-tenant-name.onmicrosoft.com/oauth2/authresp. Substituayour-tenant-namepelo nome do locatário eyour-domain-namepelo nome do domínio personalizado. - Selecione Próximo, depois Próximo e Próximo novamente para concluir o assistente de registro do aplicativo.

- Selecione Fechar.

Configurar as declarações do aplicativo

Nesta etapa, configure as declarações que o aplicativo do AD FS retorna para o Azure AD B2C.

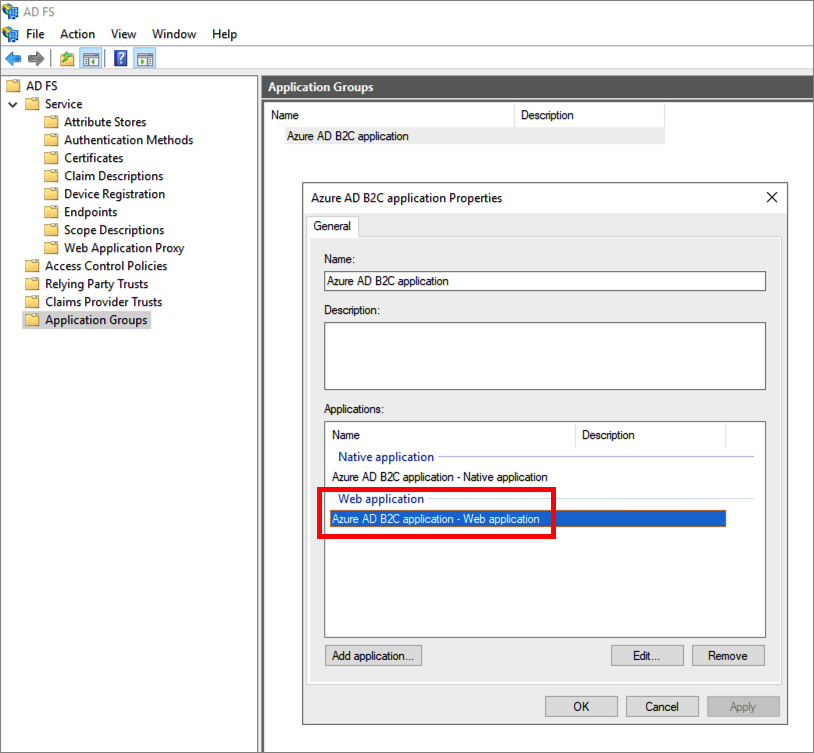

No Grupo de Aplicativos, selecione o aplicativo que você criou.

Na janela de propriedades do aplicativo, em Aplicativos, selecione Aplicativo Web. Em seguida, selecione Editar.

Selecione a guia Regras de Transformação de Emissão. Depois, selecione Adicionar Regra.

Em Modelo de regra de declaração, selecione Enviar atributos do LDAP como declarações e Próximo.

Forneça um nome de Regra de declaração. No Repositório de atributos, selecione Active Directory e adicione as declarações a seguir.

Atributo LDAP Tipo de declaração de saída User-Principal-Name upn Sobrenome family_name Given-Name given_name Display-Name name Observe que alguns desses nomes não serão exibidos na lista suspensa de tipo de declaração de saída. Você precisa digitá-los manualmente (o menu suspenso é editável).

Selecione Concluir.

Selecione Aplicar e OK.

Selecione OK novamente para concluir.

Configurar o AD FS como um provedor de identidade

Entre no portal do Azure como administrador global do locatário Azure AD B2C.

Se você tiver acesso a vários locatários, selecione o ícone Configurações no menu superior para alternar para o locatário do Azure AD B2C no menu Diretórios + assinaturas.

Escolha Todos os serviços no canto superior esquerdo do Portal do Azure, pesquise Azure AD B2C e selecione-o.

Selecione Provedores de identidade e Novo provedor do OpenID Connect.

Insira um Nome. Por exemplo:Contoso.

Para URL de Metadados, insira a URL do Documento de configuração do OpenID Connect do AD FS. Por exemplo:

https://adfs.contoso.com/adfs/.well-known/openid-configurationPara ID do cliente, insira a ID do aplicativo que você registrou anteriormente.

No Escopo, insira o

openid.Para Tipo de resposta, selecione id_token. Portanto, o valor Segredo do cliente não é necessário. Saiba mais sobre o uso da ID do cliente e do segredo ao adicionar um provedor de identidade OpenID Connect genérico.

(Opcional) Em Dica de domínio, insira

contoso.com. Para obter mais informações, confira Configurar entrada direta usando o Azure Active Directory B2C.Em Mapeamento de declarações do provedor de identidade, selecione as seguintes declarações:

- ID de usuário:

upn - Nome de exibição:

unique_name - Nome determinado:

given_name - Sobrenome:

family_name

- ID de usuário:

Selecione Save.

Adicionar o provedor de identidade do AD FS a um fluxo de usuário

Neste ponto, o provedor de identidade do AD FS (Contoso) foi configurado, mas ainda não está disponível em nenhuma das páginas de entrada. Para adicionar o provedor de identidade do AD FS a um fluxo de usuário:

- No locatário do Azure AD B2C, selecione Fluxos dos usuários.

- Selecione o fluxo de usuário para o qual você deseja adicionar o provedor de identidade do AD FS (Contoso).

- Em Provedores de identidade social, selecione Contoso.

- Selecione Salvar.

- Para testar a política, selecione Executar fluxo de usuário.

- Em Aplicativo, selecione o aplicativo Web denominado testapp1 registrado anteriormente. A URL de resposta deve mostrar

https://jwt.ms. - Selecione o botão Executar fluxo de usuário.

- Da página inscrever-se ou entrar, selecionecontoso para entrar com a conta contoso.

Se o processo de entrada for bem-sucedido, seu navegador será redirecionado para https://jwt.ms, que exibe o conteúdo do token retornado pelo Azure AD B2C.

Configurar o AD FS como um provedor de identidade

Para permitir que os usuários entrem usando uma conta do AD FS, defina o AD FS como um provedor de declarações com o qual o Azure AD B2C pode se comunicar por meio de um ponto de extremidade.

Abra TrustFrameworkExtensions.xml.

Localize o elemento ClaimsProviders. Se ele não existir, adicione-o sob o elemento raiz.

Adicione um novo ClaimsProvider da seguinte maneira:

<ClaimsProvider> <Domain>contoso.com</Domain> <DisplayName>Contoso</DisplayName> <TechnicalProfiles> <TechnicalProfile Id="Contoso-OpenIdConnect"> <DisplayName>Contoso</DisplayName> <Protocol Name="OpenIdConnect" /> <Metadata> <Item Key="METADATA">https://your-adfs-domain/adfs/.well-known/openid-configuration</Item> <Item Key="response_types">id_token</Item> <Item Key="response_mode">form_post</Item> <Item Key="scope">openid</Item> <Item Key="HttpBinding">POST</Item> <Item Key="UsePolicyInRedirectUri">0</Item> <!-- Update the Client ID below to the Application ID --> <Item Key="client_id">Your AD FS application ID</Item> </Metadata> <OutputClaims> <OutputClaim ClaimTypeReferenceId="issuerUserId" PartnerClaimType="upn" /> <OutputClaim ClaimTypeReferenceId="givenName" PartnerClaimType="given_name" /> <OutputClaim ClaimTypeReferenceId="surname" PartnerClaimType="family_name" /> <OutputClaim ClaimTypeReferenceId="displayName" PartnerClaimType="unique_name" /> <OutputClaim ClaimTypeReferenceId="identityProvider" PartnerClaimType="iss" /> <OutputClaim ClaimTypeReferenceId="authenticationSource" DefaultValue="socialIdpAuthentication" AlwaysUseDefaultValue="true" /> </OutputClaims> <OutputClaimsTransformations> <OutputClaimsTransformation ReferenceId="CreateRandomUPNUserName" /> <OutputClaimsTransformation ReferenceId="CreateUserPrincipalName" /> <OutputClaimsTransformation ReferenceId="CreateAlternativeSecurityId" /> </OutputClaimsTransformations> <UseTechnicalProfileForSessionManagement ReferenceId="SM-SocialLogin" /> </TechnicalProfile> </TechnicalProfiles> </ClaimsProvider>Para URL de Metadados, insira a URL do Documento de configuração do OpenID Connect do AD FS. Por exemplo:

https://adfs.contoso.com/adfs/.well-known/openid-configurationDefina client_id para a ID do aplicativo de registro de aplicativo.

Salve o arquivo.

Adicione um percurso de usuário

Neste ponto, o provedor de identidade foi configurado, mas ainda não está disponível em nenhuma das páginas de entrada. Se você não tiver seu próprio percurso de usuário personalizado, crie a duplicata de um percurso de usuário de um modelo existente; caso contrário, passe para a próxima etapa.

- Abra o arquivo TrustFrameworkBase.xml do starter pack.

- Localize e copie todo o conteúdo do elemento UserJourney que inclui

Id="SignUpOrSignIn". - Abra o TrustFrameworkExtensions.xml e localize o elemento UserJourneys. Se o elemento não existir, adicione um.

- Cole todo o conteúdo do elemento UserJourney que você copiou como filho do elemento UserJourneys.

- Renomeie a ID do percurso de usuário. Por exemplo,

Id="CustomSignUpSignIn".

Adicione o provedor de identidade a um percurso de usuário

Agora que você tem um percurso de usuário, adicione a ele o novo provedor de identidade. Primeiro, adicione um botão de entrada e, em seguida, vincule o botão a uma ação. A ação é o perfil técnico criado anteriormente.

No percurso de usuário, localize o elemento da etapa de orquestração que inclui

Type="CombinedSignInAndSignUp"ouType="ClaimsProviderSelection". Normalmente é a primeira etapa de orquestração. O elementoClaimsProviderSelectionscontém uma lista de provedores de identidade que um usuário pode usar para se conectar. A ordem dos elementos controla a ordem dos botões de entrada apresentados para o usuário. Adicione um elemento XML ClaimsProviderSelection. Defina o valor de TargetClaimsExchangeId com um nome amigável.Na próxima etapa de orquestração, adicione um elemento ClaimsExchange. Defina a ID com o valor da ID de troca de declarações de destino. Atualize o valor de TechnicalProfileReferenceId para a ID do perfil técnico criado anteriormente.

O XML a seguir demonstra as duas primeiras etapas de orquestração de um percurso do usuário com o provedor de identidade:

<OrchestrationStep Order="1" Type="CombinedSignInAndSignUp" ContentDefinitionReferenceId="api.signuporsignin">

<ClaimsProviderSelections>

...

<ClaimsProviderSelection TargetClaimsExchangeId="ContosoExchange" />

</ClaimsProviderSelections>

...

</OrchestrationStep>

<OrchestrationStep Order="2" Type="ClaimsExchange">

...

<ClaimsExchanges>

<ClaimsExchange Id="ContosoExchange" TechnicalProfileReferenceId="Contoso-OpenIdConnect" />

</ClaimsExchanges>

</OrchestrationStep>

Configurar a política de terceira parte confiável

A política de terceira parte confiável, por exemplo SignUpSignIn.xml, especifica a jornada do usuário que o Azure AD B2C será executado. Localize o elemento DefaultUserJourney na terceira parte confiável. Atualize a ReferenceId para corresponder à ID do percurso do usuário, na qual você adicionou o provedor de identidade.

No exemplo a seguir, para o percurso do CustomSignUpSignIn usuário, o ReferenceId é definido como CustomSignUpSignIn:

<RelyingParty>

<DefaultUserJourney ReferenceId="CustomSignUpSignIn" />

...

</RelyingParty>

Carregar a política personalizada

- Entre no portal do Azure.

- Selecione o ícone Diretório + Assinatura na barra de ferramentas do portal e selecione o diretório que contém o locatário do Azure AD B2C.

- No portal do Azure, pesquise e selecione Azure AD B2C.

- Em Políticas, selecione Identity Experience Framework.

- Selecione Carregar política personalizadae, em seguida, carregue os dois arquivos de política que você alterou, na seguinte ordem: a política de extensão, por exemplo

TrustFrameworkExtensions.xml, a política de terceira parte confiável, comoSignUpSignIn.xml.

Testar sua política personalizada

- Selecione a política de terceira parte confiável, por exemplo,

B2C_1A_signup_signin. - Em Aplicativo, selecione o aplicativo Web que você registrou anteriormente. A URL de resposta deve mostrar

https://jwt.ms. - Selecione o botãoExecutar agora.

- Da página inscrever-se ou entrar, selecionecontoso para entrar com a conta contoso.

Se o processo de entrada for bem-sucedido, seu navegador será redirecionado para https://jwt.ms,que exibe o conteúdo do token retornado pelo AAD B2C.

Próximas etapas

Saiba como passar um token do AD-FS para seu aplicativo.