Criar um volume de protocolo duplo para o Azure NetApp Files

O Azure NetApp Files é compatível com a criação de volumes com NFS (NFSv3 ou NFSv4.1), SMB3 ou protocolo dual (NFSv3 e SMB ou NFSv4.1 e SMB). Este artigo mostra como criar um volume que usa protocolo duplo com suporte para mapeamento de usuário LDAP.

Para criar volumes NFS, consulte Criar um volume NFS. Para criar volumes SMB, consulte Criar um volume SMB.

Antes de começar

Importante

Se você usa uma função RBAC/IAM personalizada, deve ter a permissão Microsoft.Network/virtualNetworks/subnets/read configurada para criar ou atualizar um volume.

Para obter mais informações sobre permissões e confirmar a configuração das permissões, consulte Criar ou atualizar funções personalizadas do Azure usando o portal do Azure.

- Você já deve ter criado um pool de capacidade.

Confira Criar um pool de capacidade. - Uma sub-rede deve ser delegada ao Azure NetApp Files.

Consulte Delegar uma sub-rede para o Azure NetApp Files. - A capacidade de definir uma cota de volume entre 50 e 100 GiB está atualmente em versão prévia. Você deve se registrar no recurso antes de poder criar um volume de 50 GiB.

Registrar o recurso:

Register-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANF50GiBVolumeSizeVerifique o status do registro do recurso:

Observação

O RegistrationState pode ficar no estado

Registeringpor até 60 minutos antes de mudar paraRegistered. Aguarde até que o status sejaRegisteredantes de continuar.Get-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANF50GiBVolumeSizeVocê também pode usar os comandos da CLI do Azure

az feature registereaz feature showpara registrar o recurso e exibir o status do registro.

Considerações

Certifique-se de atender aosRequisitos para conexões do Active Directory.

Crie uma zona de pesquisa inversa no servidor DNS e, em seguida, adicione um registro de ponteiro (PTR) do computador host do AD nessa zona de pesquisa inversa Caso contrário, a criação do volume de protocolo duplo falhará.

A opção Permitir usuários NFS locais com LDAP em conexões do Active Directory Domain Services pretende fornecer acesso ocasional e temporário aos usuários locais. Quando essa opção estiver habilitada, a autenticação de usuário e a pesquisa do servidor LDAP deixarão de funcionar, e o número de associações de grupo que o Azure NetApp Files dará suporte será limitado a 16. Dessa forma, você deve manter essa opção desabilitada em conexões do Active Directory Domain Services, exceto para os momentos em que um usuário local precise acessar volumes habilitados para LDAP. Nesse caso, você deve desabilitar essa opção assim que o acesso do usuário local não for mais necessário para o volume. Consulte Permitir que usuários NFS locais com LDAP acessem um volume de protocolo duplo sobre gerenciamento de acesso de usuário local.

Verifique se o cliente NFS está atualizado e executando as atualizações mais recentes para o sistema operacional.

Os volumes de protocolo duplo dão suporte ao AD DS (Active Directory Domain Services) e ao Microsoft Entra Domain Services.

Os volumes de protocolo duplo não dão suporte ao uso do LDAP via TLS com o Microsoft Entra Domain Services. Há suporte para o LDAP via TLS no AD DS (Active Directory Domain Services). Consulte Considerações sobre LDAP sobre TLS.

A versão do NFS usada por um volume de protocolo duplo pode ser NFSv3 ou NFSv4.1. As seguintes considerações se aplicam:

O protocolo duplo não dá suporte aos atributos estendidos ACLS

set/getdo Windows de clientes NFS.Os clientes NFS não podem alterar permissões para o estilo de segurança NTFS, e os clientes Windows não podem alterar permissões para volumes de protocolo duplo de estilo UNIX.

A tabela a seguir descreve os estilos de segurança e seus efeitos:

Estilo de segurança Clientes que podem modificar permissões Permissões que os clientes podem usar Estilo de segurança efetivo resultante Clientes que podem acessar arquivos UnixNFS Bits do modo NFSv3 ou NFSv4.1 UNIX NFS e Windows NtfsWindows NTFS ACLs NTFS NFS e Windows A direção na qual o mapeamento de nome ocorre (Windows para UNIX ou UNIX para Windows) depende de qual protocolo é usado e qual estilo de segurança é aplicado a um volume. Um cliente Windows sempre requer um mapeamento de nome do Windows para UNIX. Se um usuário é aplicado para revisar as permissões depende do estilo de segurança. Por outro lado, um cliente NFS só precisa usar um mapeamento de nome de UNIX para Windows se o estilo de segurança NTFS estiver em uso.

A tabela a seguir descreve os mapeamentos de nome e os estilos de segurança:

Protocolo Estilo de segurança Direção do mapeamento de nome Permissões aplicadas PME UnixWindows para UNIX UNIX (modo bits ou ACLs do NFSv4.x) PME NtfsWindows para UNIX ACLs do NTFS (com base no SID do Windows acessando o compartilhamento) NFSv3 UnixNenhum UNIX (modo bits ou ACLs do NFSv4.x)

As ACLs do NFSv4.x podem ser aplicadas usando um cliente administrativo NFSv4.x e respeitadas por clientes NFSv3.NFS NtfsUNIX para Windows ACLs do NTFS (com base no SID de usuário do Windows mapeado)

O recurso LDAP com grupos estendidos dá suporte ao protocolo duplo de [NFSv3 e SMB] e [NFSv 4.1 e SMB] com o estilo de segurança do UNIX. Veja mais informações em Configurar o LDAP do AD DS com grupos estendidos para acesso ao volume NFS.

Se você tiver grandes topologias e usar o estilo de segurança UNIX com um volume de protocolo duplo ou LDAP com grupos estendidos, use a opção escopo de pesquisa LDAP na página conexões Active Directory para evitar erros de "acesso negado" em clientes Linux para Azure NetApp files. Veja mais informações em Configurar o LDAP do AD DS com grupos estendidos para acesso ao volume NFS.

Você não precisa de um certificado de autoridade de certificação raiz do servidor para criar um volume de protocolo duplo. Ele será necessário somente se o LDAP sobre TLS estiver habilitado.

Para entender os protocolos duplos do Azure NetApp Files e as considerações relacionadas, confira a seção Protocolos duplos em Noções básicas sobre protocolos NAS no Azure NetApp Files.

Criar um volume de protocolo duplo

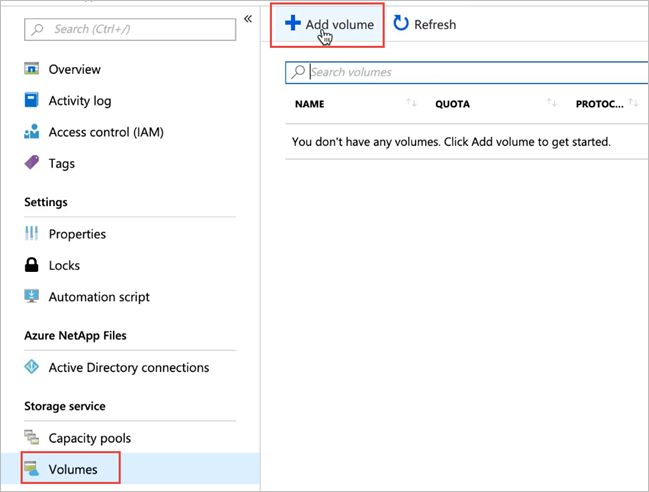

Selecione a folha Volumes na folha Pools de Capacidade. Selecione + Adicionar volume para criar um volume.

Na janela Criar um Volume, selecione Criar e forneça informações para os seguintes campos na guia Básico:

Nome do volume

Especifique o nome para o volume que você está criando.Confira Regras de nomenclatura e restrições para recursos do Azure para convenções de nomenclatura em volumes. Além disso, você não pode usar

defaultnembincomo o nome do volume.Pool de capacidade

Especifique o pool de capacidade no qual você deseja que o volume seja criado.Cota

Especifique a quantidade de armazenamento lógico que é alocada para o volume.O campo cota disponível mostra a quantidade de espaço não utilizado no pool de capacidade escolhido que você pode usar para a criação de um novo volume. O tamanho do novo volume não pode exceder a cota disponível.

Volume grande

As cotas de volumes regulares estão entre 50 GiB e 100 TiB. As cotas de volume grande variam de 50 TiB a 1 TiB. Se você pretende que a cota de volume se enquadre no intervalo de volume grande, selecione Sim. As cotas de volume são inseridas no GiB.

Importante

Se essa for a primeira vez que você usa volumes grandes, primeiro registre o recurso e solicite um aumento na cota de capacidade regional.

Volumes regulares não podem ser convertidos em grandes volumes. Volumes grandes não podem ser redimensionados para menos de 50 TiB. Para entender os requisitos e as considerações de volumes grandes, consulte Requisitos e considerações para volumes grandes. Para outros limites, consulte Limites de recursos.

Taxa de transferência (MiB/S)

Se o volume for criado em um pool de capacidade de QoS manual, especifique a taxa de transferência desejada para ele.Se o volume for criado em um pool de capacidade de QoS automático, o valor exibido nesse campo será (taxa de transferência de nível de serviço x cota).

Habilitar o acesso esporádico, Período de resfriamento e Política de recuperação de acesso esporádico

Estes campos configuram o armazenamento do Azure NetApp Files com acesso legal. Para obter descrições, consulte Gerenciar o armazenamento do Azure NetApp Files com acesso em modo Esporádico.Rede virtual

Especifique a VNet (rede virtual) do Azure da qual você deseja acessar o volume.A VNET especificada precisa ter uma sub-rede delegada ao Azure NetApp Files. O Azure NetApp Files somente pode ser acessado na mesma VNet ou em uma VNet que esteja na mesma região do volume por meio do emparelhamento VNET. Também é possível acessar o volume na rede local por meio do ExpressRoute.

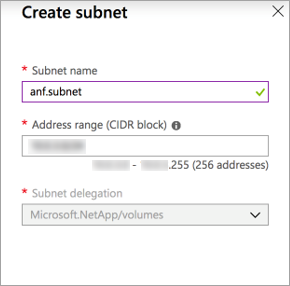

Sub-rede

Especifique a sub-rede que você deseja usar para o volume.

A sub-rede especificada deve ser delegada ao Azure NetApp Files.Se você não tiver delegado uma sub-rede, poderá selecionar Criar nova na página Criar um Volume. Em seguida, na página Criar sub-rede, especifique as informações da sub-rede e selecione Microsoft.NetApp/volumes para delegar a sub-rede para o Azure NetApp Files. Em cada VNet, apenas uma sub-rede pode ser delegada ao Azure NetApp Files.

Recursos de rede

Nas regiões com suporte, você pode especificar se deseja usar os recursos de rede Básico ou Standard para o volume. Confira Configurar recursos de rede para um volume e Diretrizes para o planejamento de rede dos Azure NetApp Files para obter detalhes.Origem da chave de criptografia Você pode selecionar

Microsoft Managed KeyouCustomer Managed Key. Confira Configurar chaves gerenciadas pelo cliente para criptografia de volume do Azure NetApp Files e Criptografia dupla em repouso do Azure NetApp Files sobre como usar esse campo.Zona de disponibilidade

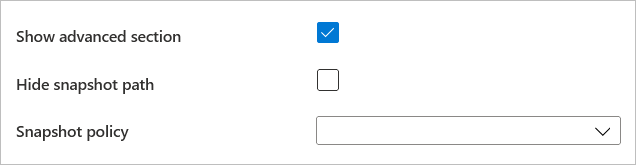

Essa opção permite implantar o novo volume na zona de disponibilidade lógica especificada. Selecione uma zona de disponibilidade em que recursos do Azure NetApp Files estejam presentes. Para obter detalhes, confira Gerenciar o posicionamento do volume da zona de disponibilidade.Se você quiser aplicar uma política de instantâneo existente ao volume, selecione Mostrar seção avançada para expandi-la, especifique se deseja ocultar o caminho do instantâneo e selecione uma política de instantâneo no menu suspenso.

Para obter informações sobre como criar uma política de cópia de sombra, consulteGerenciar políticas de cópia de sombra.

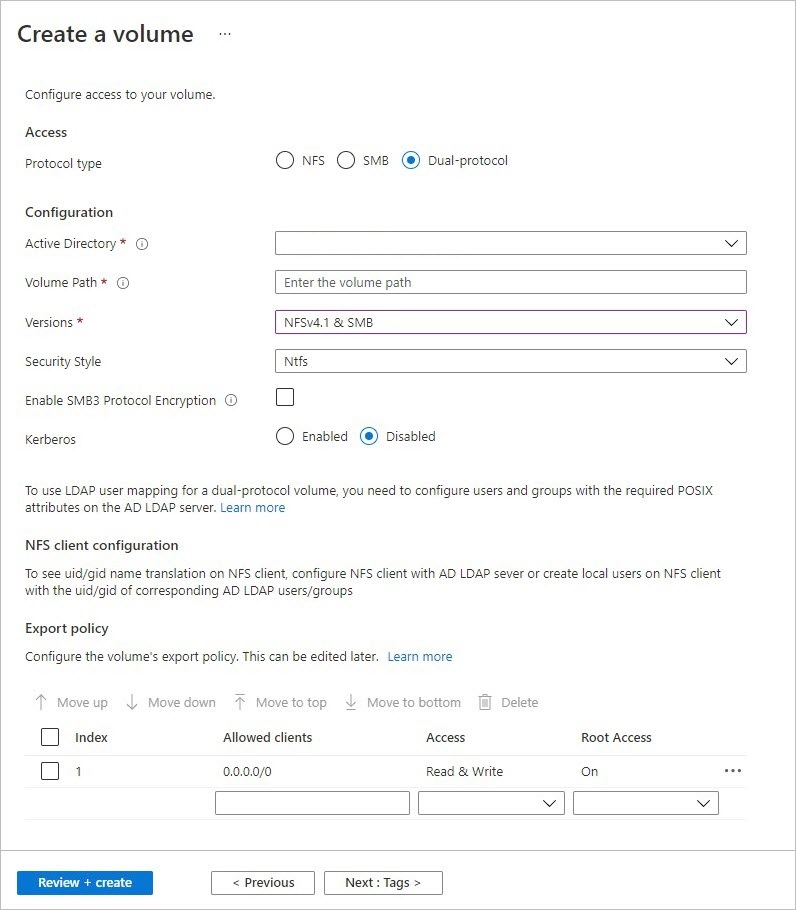

Selecione a guia Protocolo e conclua as seguintes ações:

Selecione Protocolo duplo como o tipo de protocolo para o volume.

Especifique a conexão do Active Directory a ser usada.

Especifique um Caminho de Volume exclusivo. Esse caminho é usado quando você cria destinos de montagem. Os requisitos para o nome do caminho são os seguintes:

- Para os volumes que não estão em uma zona de disponibilidade ou que estão na mesma zona de disponibilidade, o caminho do volume precisa ser exclusivo em cada sub-rede na região.

- Para os volumes em zonas de disponibilidade, o caminho do volume precisa ser exclusivo em cada zona de disponibilidade. Atualmente, o recurso está em versão prévia e exige o registro. Para obter mais informações, confira Gerenciar o posicionamento do volume da zona de disponibilidade.

- Ele deve começar com um caractere alfabético.

- Ele pode conter apenas letras, números ou traços (

-). - O comprimento não deve exceder 80 caracteres.

Especifique as versões a serem usadas para o protocolo duplo: NFSv4.1 e SMB ou NFSv3 e SMB.

Especifique o Estilo de segurança a ser usado: NTFS (padrão) ou UNIX.

Se você quiser habilitar a criptografia de protocolo SMB3 para o volume de protocolo duplo, selecione Habilitar Criptografia de Protocolo SMB3.

Esse recurso habilita a criptografia apenas para dados SMB3 em trânsito. Ele não criptografa dados em NFSv3 em trânsito. Os clientes SMB que não usam a criptografia SMB3 não poderão acessar esse volume. Os dados inativos são criptografados independentemente dessa configuração. Consulte Criptografia SMB para obter mais informações.

Se você selecionou NFSv4.1 e SMB para as versões de volume de protocolo duplo, indique se deseja habilitar a criptografia Kerberos para o volume.

Configurações adicionais serão necessárias para Kerberos. Siga as instruções em Configurar criptografia Kerberos do nfsv 4.1.

Se você quiser habilitar a enumeração baseada em acesso, selecione Habilitar Enumeração Baseada em Acesso.

A enumeração baseada em acesso oculta diretórios e arquivos criados em um compartilhamento de usuários que não têm permissões de acesso. Você ainda pode exibir o compartilhamento. Você só poderá habilitar a enumeração baseada em acesso se o volume de protocolo duplo usar o estilo de segurança NTFS.

Você pode habilitar o recurso de compartilhamento não navegável.

Esse recurso impede que o cliente Windows navegue no compartilhamento. O compartilhamento não aparece no Navegador de Arquivos do Windows ou na lista de compartilhamentos quando você executa o comando

net view \\server /all.Personalize as Permissões do Unix conforme necessário para especificar permissões de alteração para o caminho de montagem. A configuração não se aplica aos arquivos no caminho de montagem. A configuração padrão é

0770. Essa configuração padrão concede permissões de leitura, gravação e execução ao proprietário e ao grupo, mas nenhuma permissão é concedida a outros usuários.

As considerações e os requisitos de registro se aplicam à configuração Permissões do Unix. Siga as instruções em Configurar permissões do Unix e mudar o modo de propriedade.Opcionalmente, Configure a política de exportação para o volume.

Selecione Examinar + Criar para examinar os detalhes do volume. Em seguida, selecione Criar para criar o volume.

O volume que você criou aparece na página Volumes.

Um volume herda a assinatura, grupo de recursos, atributos de localização de seu pool de capacidade. Para monitorar o status de implantação do volume, você pode usar a guia Notificações.

Permitir que usuários NFS locais com LDAP acessem um volume de protocolo duplo

A opção Permitir usuários NFS locais com LDAP em conexões do Active Directory Domain Services permite que os usuários do cliente NFS local não estejam presentes no servidor LDAP do Windows para acessar um volume de protocolo duplo que tenha o LDAP com grupos estendidos habilitados.

Observação

Antes de habilitar essa opção, você deve entender as considerações.

A opção Permitir usuários NFS locais com LDAP faz parte do recurso LDAP com grupos estendidos e requer um registro. Veja mais detalhes em Configurar o AD DS LDAP com grupos estendidos para acesso ao volume NFS.

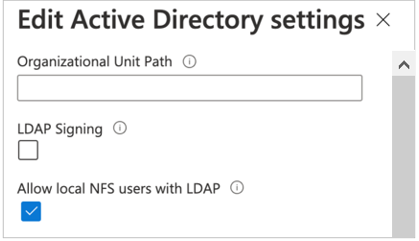

Selecione Conexões do Active Directory. Em uma conexão do Active Directory existente, clique no menu de contexto (os três pontos

…) e em Editar.Na janela Editar configurações do Active Directory que aparece, selecione a opção Permitir usuários NFS locais com LDAP.

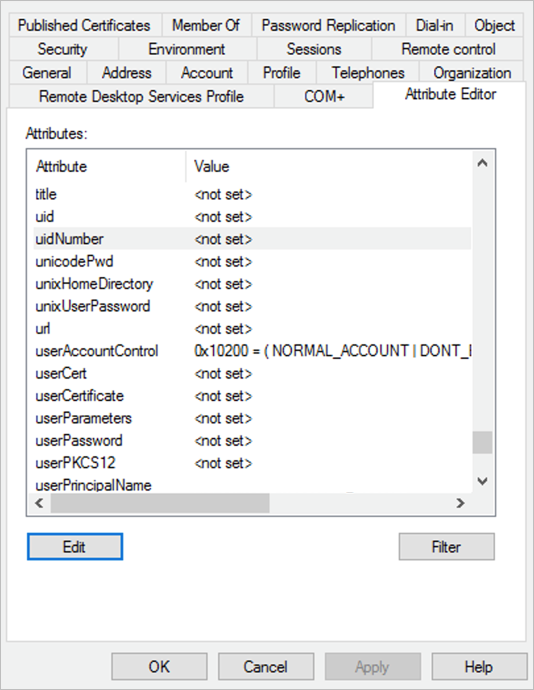

Gerenciar atributos POSIX LDAP

Você pode gerenciar atributos POSIX, como UID, diretório base e outros valores usando o snap-in do MMC de usuários e computadores do Active Directory. O exemplo a seguir mostra o editor de atributos do Active Directory:

Você precisa definir os seguintes atributos para usuários LDAP e grupos LDAP:

- Atributos necessários para usuários LDAP:

uid: Alice,

uidNumber: 139,

gidNumber: 555,

objectClass: user, posixAccount - Atributos necessários para grupos LDAP:

objectClass: group, posixGroup,

gidNumber: 555 - Todos os usuários e grupos devem ter, respectivamente,

uidNumberegidNumberexclusivos.

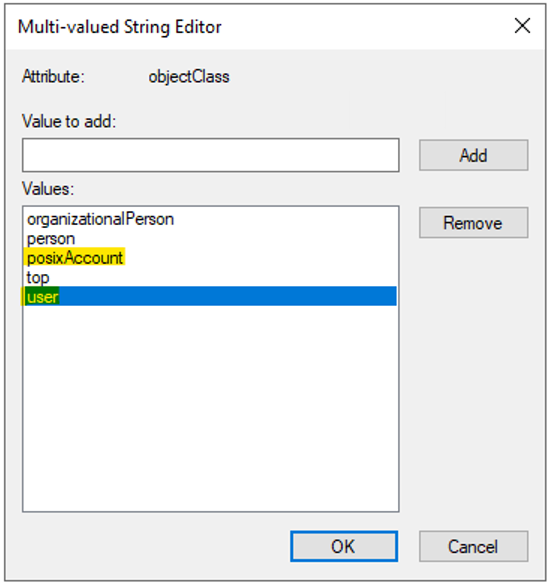

Os valores especificados para objectClass são entradas separadas. Por exemplo, no Editor de Cadeias de Caracteres com Valores Múltiplos, objectClass terá valores separados (user e posixAccount) especificados da seguinte forma para usuários de LDAP:

O Microsoft Entra Domain Services não permite que você modifique o atributo objectClass do POSIX nos usuários e nos grupos criados na UO organizacional Usuários do AADDC. Como alternativa, você pode criar uma UO personalizada e criar usuários e grupos na UO personalizada.

Se você estiver sincronizando os usuários e os grupos em sua locação do Microsoft Entra para usuários e grupos na UO Usuários do AADDC, não poderá mover os usuários e os grupos para uma UO personalizada. Os usuários e grupos criados na UO personalizada não são sincronizados com a sua locação do AD. Para obter mais informações, confira as considerações e limitações da UO personalizada do Microsoft Entra Domain Services.

Acesse o Editor de Atributos do Active Directory Domain Services

Em um sistema Windows, você pode acessar o editor de atributo Active Directory Domain Services da seguinte maneira:

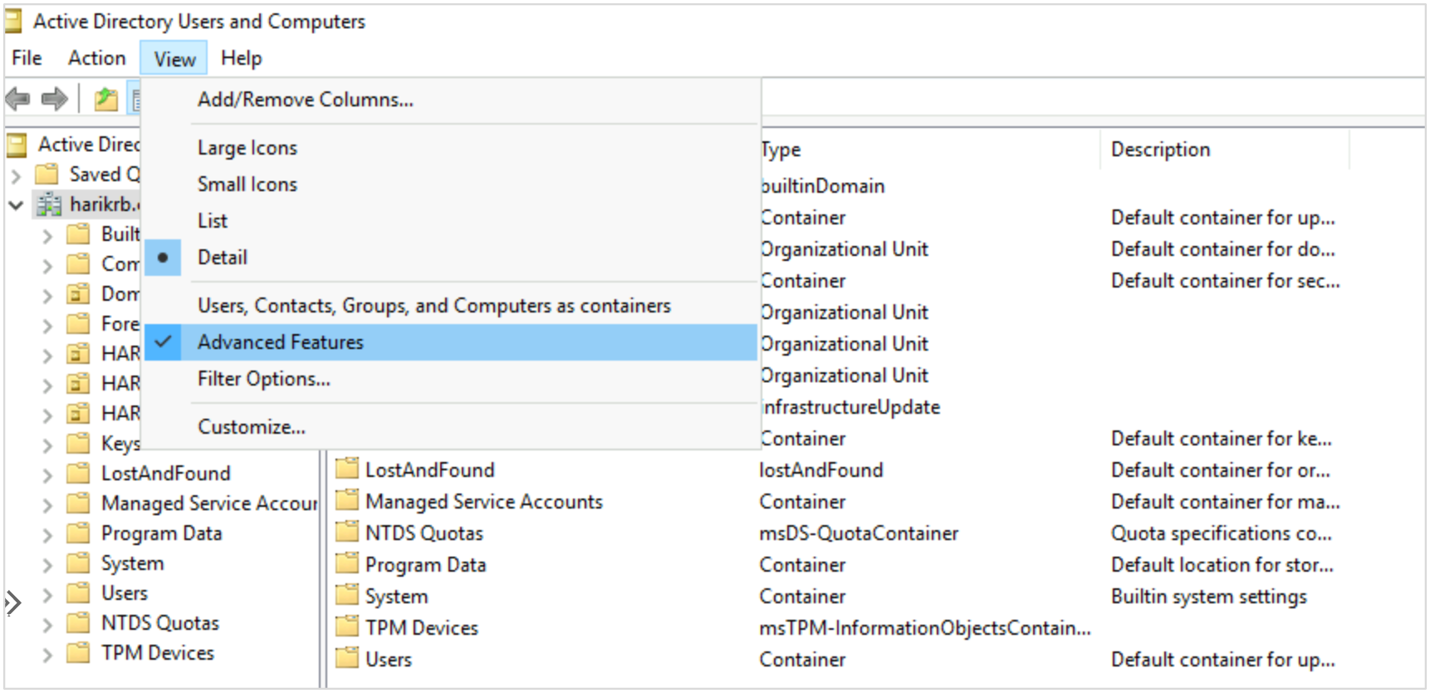

- Selecione Iniciar, navegue até Ferramentas Administrativas do Windows. Em seguida, selecione Usuários e Computadores do Active Directory para abrir a janela Usuários e Computadores do Active Directory.

- Selecione o nome de domínio que você deseja exibir e expanda o conteúdo.

- Para exibir o Editor de Atributos avançado, habilite a opção Recursos Avançados no menu de Exibição dos Computadores e Usuários do Active Directory Domain Services.

- Selecione Usuários no painel esquerdo para ver a lista de usuários.

- Selecione um usuário específico para ver sua guia do Editor de Atributos.

Configurar o cliente NFS

Siga as instruções em Configurar um cliente NFS para Azure NetApp files para configurar o cliente NFS.

Próximas etapas

- Considerações sobre os volumes de protocolo duplo do Azure NetApp Files

- Gerenciar o posicionamento do volume da zona de disponibilidade para o Azure NetApp Files

- Requisitos e considerações para grandes volumes

- Configurar a criptografia Kerberos do NFSv4.1

- Configurar um cliente NFS para o Azure NetApp Files

- Configurar permissões do Unix e mudar o modo de propriedade.

- Configurar o LDAP do AD DS por TLS para o Azure NetApp Files

- Configurar o AD DS LDAP com grupos estendidos para o acesso ao volume NFS

- Solucionar erros em volumes do Azure NetApp Files

- Perguntas frequentes sobre resiliência de aplicativos do Azure NetApp Files