Gerenciamento da postura de segurança da IA (Visualização)

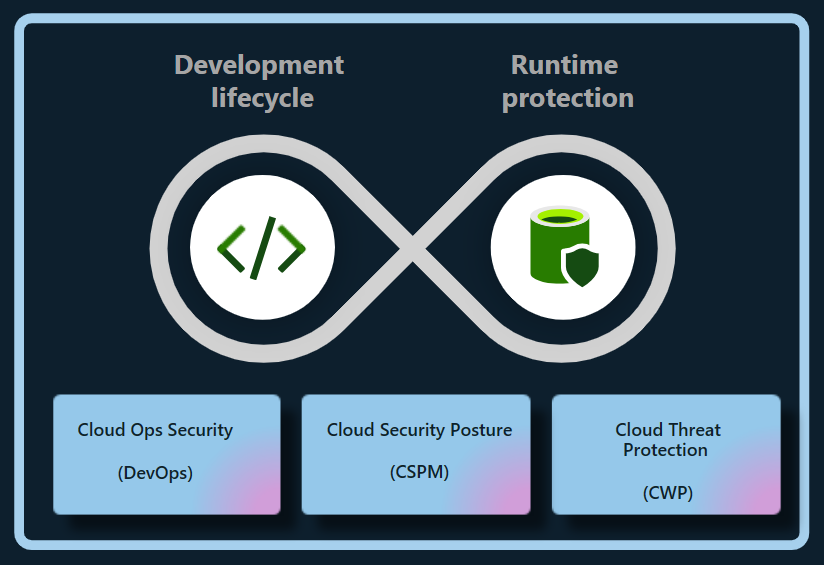

O plano do GPSN (gerenciamento da postura de segurança na nuvem) no Microsoft Defender para Nuvem fornece funcionalidades de gerenciamento da postura de segurança de IA que protegem aplicativos de IA generativa de nuvem híbrida, multinuvem ou corporativa (atualmente Azure e AWS), durante todo o ciclo de vida do aplicativo. O Defender para Nuvem reduz o risco de cargas de trabalho de IA de nuvem cruzada:

- Descobrindo a lista de materiais de IA generativa, que inclui componentes do aplicativo, dados e artefatos de IA do código para a nuvem.

- Fortalecendo a postura de segurança de aplicativos de IA generativa com recomendações internas e explorando e corrigindo riscos de segurança.

- Usando a análise do caminho de ataque para identificar e corrigir os riscos.

Importante

Para habilitar os recursos do gerenciamento de postura de segurança de IA em uma conta da AWS que:

- Já está conectada à sua conta do Azure.

- Já tem o GPSN do Defender habilitado.

- Já tem o tipo de permissões definido como Acesso com privilégios mínimos.

Você precisa reconfigurar as permissões nesse conector para habilitar as permissões relevantes usando essas etapas:

- No Portal do Azure, navegue até a página Configurações de Ambiente e selecione o conector da AWS apropriado.

- Selecione Configurar acesso.

- Certifique-se de que o tipo de permissões esteja definido como Acesso com privilégios mínimos.

- Siga as etapas 5 a 8 para finalizar a configuração.

Descoberta de aplicativos de IA generativa

O Defender para Nuvem descobre cargas de trabalho de IA e identifica os detalhes da lista de materiais de IA da sua organização. Essa visibilidade permite que você identifique e resolva vulnerabilidades e proteja aplicativos de IA generativa contra possíveis ameaças.

O Defender para Nuvem descobre de maneira automática e contínua cargas de trabalho de IA implantadas nos seguintes serviços:

- Serviço OpenAI do Azure

- Azure Machine Learning

- Amazon Bedrock

O Defender para Nuvem também pode descobrir vulnerabilidades dentro de dependências de bibliotecas de IA generativa, como o TensorFlow, o PyTorch e o Langchain, verificando o código-fonte em busca de configurações incorretas de IaC (infraestrutura como código) e imagens de contêiner quanto a vulnerabilidades. Atualizar ou corrigir regularmente as bibliotecas pode impedir explorações, proteger aplicativos de IA generativa e manter a integridade deles.

Com esses recursos, o Defender para Nuvem fornece visibilidade total das cargas de trabalho de IA de código para nuvem.

Redução dos riscos para aplicativos de IA generativa

O GPSN do Defender fornece insights contextuais sobre a postura de segurança de IA de uma organização. Você pode reduzir os riscos em suas cargas de trabalho de IA usando recomendações de segurança e análise de caminho de ataque.

Exploração dos riscos com recomendações

O Defender para Nuvem avalia as cargas de trabalho de IA e emite recomendações sobre identidade, segurança de dados e exposição à Internet para identificar e priorizar problemas críticos de segurança em cargas de trabalho de IA.

Detecção de configurações incorretas de IaC

A segurança do DevOps detecta configurações incorretas de IaC, que podem expor aplicativos de IA generativa a vulnerabilidades de segurança, como controles de acesso com superexposição ou serviços expostos publicamente de maneira não intencional. Essas configurações incorretas podem resultar em violações de dados, acesso não autorizado e problemas de conformidade, especialmente ao lidar com regulamentações rígidas de privacidade de dados.

O Defender para Nuvem avalia sua configuração de aplicativos de IA generativa e fornece recomendações de segurança para aprimorar a postura de segurança de IA.

As configurações incorretas detectadas devem ser corrigidas no início do ciclo de desenvolvimento para evitar problemas mais complexos posteriormente.

As verificações atuais de segurança de IA para a IaC incluem:

- Usar os pontos de extremidade privados de serviço da IA do Azure

- Restringir os pontos de extremidade de serviço da IA do Azure

- Usar a identidade gerenciada para contas de serviço da IA do Azure

- Usar a autenticação baseada em identidade para contas de serviço da IA do Azure

Exploração dos riscos com a análise do caminho de ataque

A análise de caminhos de ataque detecta e reduz riscos para cargas de trabalho de IA, especialmente durante a fundamentação (vinculação de modelos de IA a dados específicos) e ajuste fino (ajuste de um modelo pré-treinado em um conjunto de dados específico para aprimorar o desempenho dele em uma tarefa relacionada), em que os dados podem ser expostos.

Ao monitorar as cargas de trabalho de IA continuamente, a análise do caminho de ataque pode identificar pontos fracos e possíveis vulnerabilidades e acompanhar as recomendações. Além disso, ela se estende a casos em que os dados e os recursos de computação são distribuídos no Azure, na AWS e no GCP.