Configurar a ação do GitHub do Microsoft Security DevOps

O Microsoft Security DevOps é um aplicativo de linha de comando que integra ferramentas de análise estática ao ciclo de vida de desenvolvimento. O Security DevOps instala, configura e executa as versões mais recentes das ferramentas de análise estática, como as ferramentas de conformidade, segurança e do SDL. O Security DevOps é orientado a dados com configurações portáteis que permitem a execução determinística em vários ambientes.

O Microsoft Security DevOps usa as seguintes ferramentas de código aberto:

| Nome | Idioma | Licença |

|---|---|---|

| AntiMalware | Proteção AntiMalware no Windows a partir do Microsoft Defender para Ponto de Extremidade que examina por malware e interrompe a compilação se o malware for encontrado. Esta ferramenta faz a varredura por padrão no agente mais recente do Windows. | Sem código aberto |

| Bandit | Python | Licença do Apache 2.0 |

| BinSkim | Binário--Windows, ELF | Licença MIT |

| Checkov | Terraform, plano Terraform, CloudFormation, AWS SAM, Kubernetes, gráficos Helm, Kustomize, Dockerfile, Sem servidor, Bicep, OpenAPI, ARM | Licença do Apache 2.0 |

| ESlint | JavaScript | Licença MIT |

| Analisador de Modelos | Modelo do ARM, Bicep | Licença MIT |

| Terrascan | Terraform (HCL2), Kubernetes (JSON/YAML), Helm v3, Kustomize, Dockerfiles, CloudFormation | Licença do Apache 2.0 |

| Trivy | imagens de contêiner, IaC (infraestrutura como código) | Licença do Apache 2.0 |

Pré-requisitos

Uma assinatura do Azure. Caso não tenha uma assinatura do Azure, crie uma conta gratuita antes de começar.

Abra a ação do GitHub do Microsoft Security DevOps em uma nova janela.

Cerifique-se de que as Permissões de fluxo de trabalho estão definidas como Leitura e Gravação no repositório GitHub. Isso inclui a configuração de permissões "id-token: write" no fluxo de trabalho do GitHub para federação com o Defender for Cloud.

Configurar a ação do GitHub do Microsoft Security DevOps

Para configurar a ação do GitHub:

Entre no GitHub.

Selecione um repositório para o qual deseja configurar a ação do GitHub.

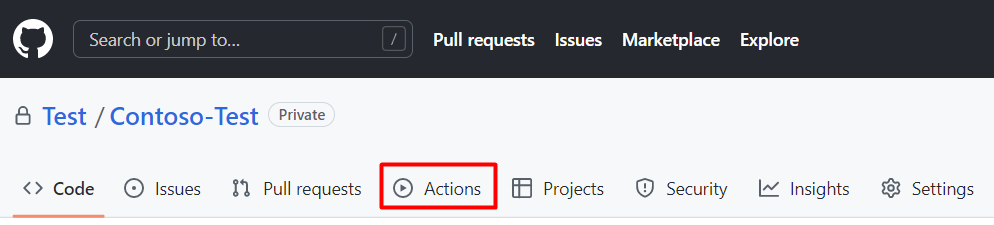

Selecione Ações.

Selecione Novo fluxo de trabalho.

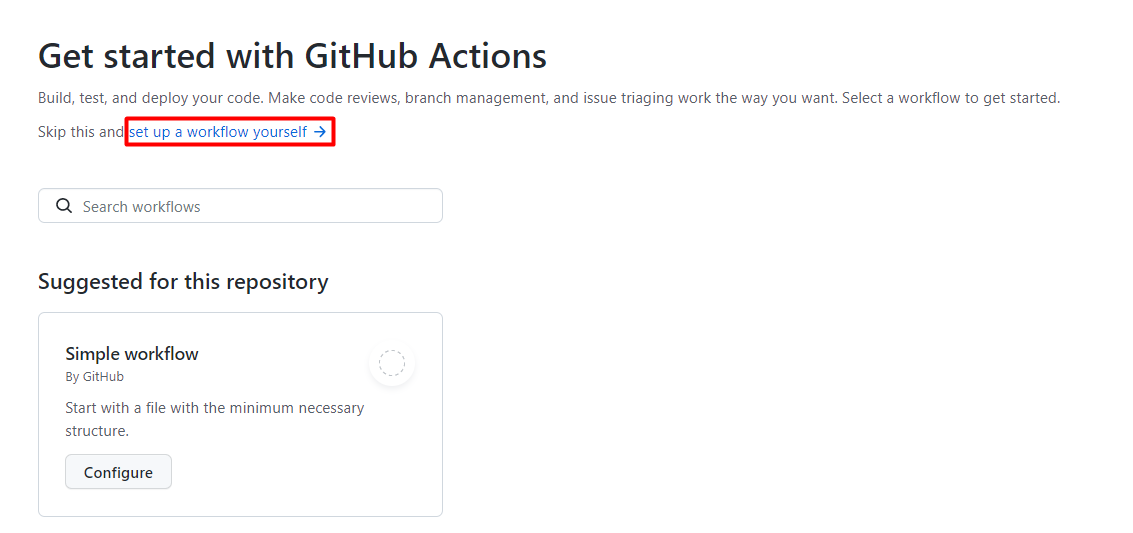

Na página Introdução ao GitHub Actions, selecione configurar um fluxo de trabalho por conta própria

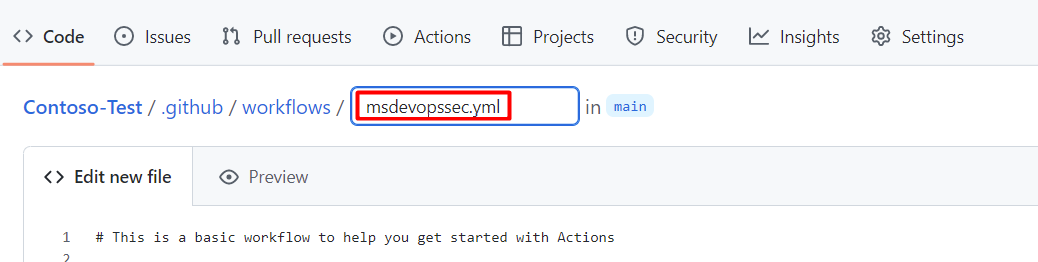

Na caixa de texto, digite um nome para seu arquivo de fluxo de trabalho. Por exemplo,

msdevopssec.yml.

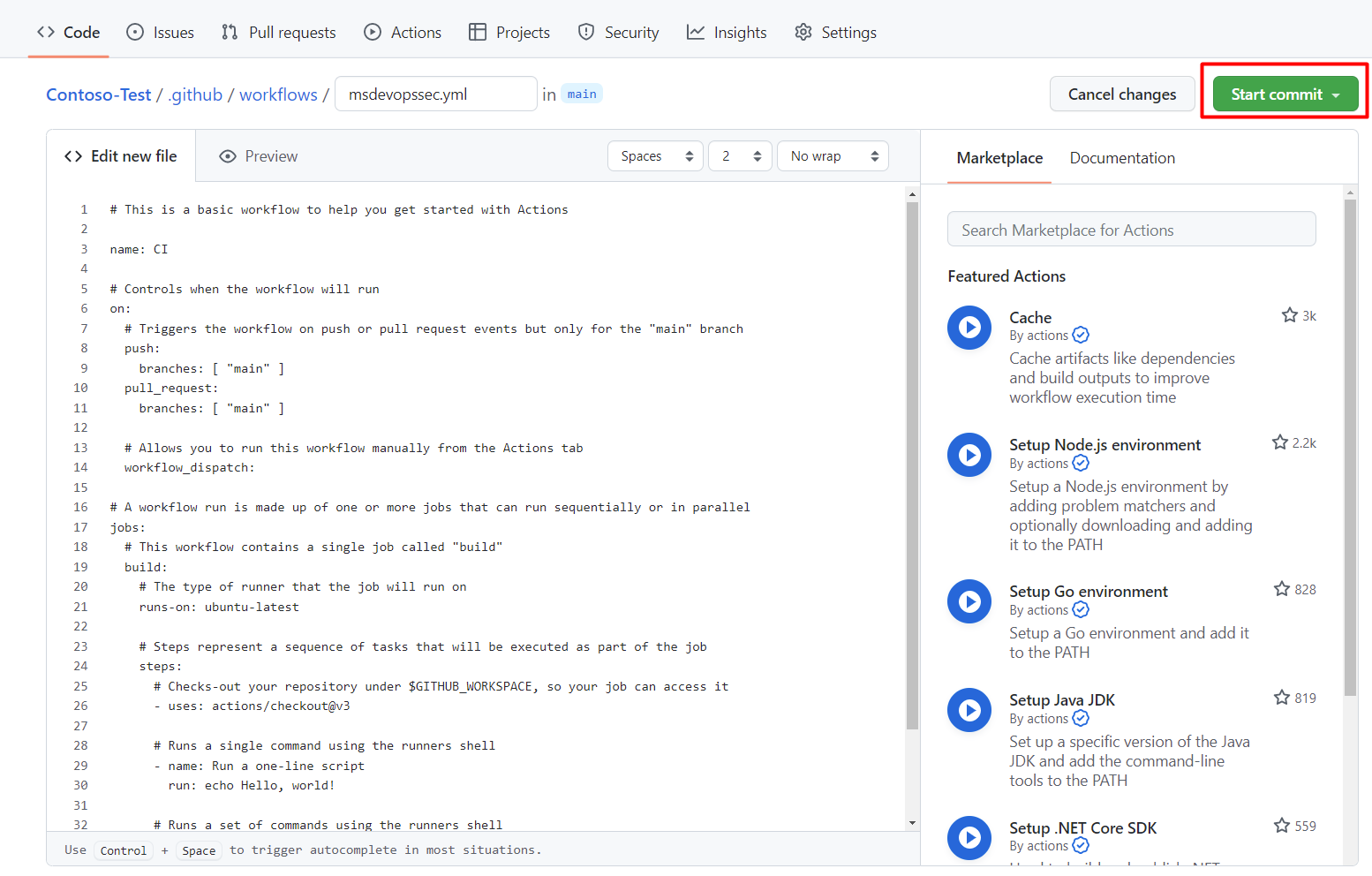

Copie e cole o exemplo de fluxo de trabalho de ação a seguir na guia Editar novo arquivo.

name: MSDO on: push: branches: - main jobs: sample: name: Microsoft Security DevOps # Windows and Linux agents are supported runs-on: windows-latest permissions: contents: read id-token: write actions: read # Write access for security-events is only required for customers looking for MSDO results to appear in the codeQL security alerts tab on GitHub (Requires GHAS) security-events: write steps: # Checkout your code repository to scan - uses: actions/checkout@v3 # Run analyzers - name: Run Microsoft Security DevOps uses: microsoft/security-devops-action@latest id: msdo # with: # config: string. Optional. A file path to an MSDO configuration file ('*.gdnconfig'). # policy: 'GitHub' | 'microsoft' | 'none'. Optional. The name of a well-known Microsoft policy. If no configuration file or list of tools is provided, the policy may instruct MSDO which tools to run. Default: GitHub. # categories: string. Optional. A comma-separated list of analyzer categories to run. Values: 'code', 'artifacts', 'IaC', 'containers'. Example: 'IaC, containers'. Defaults to all. # languages: string. Optional. A comma-separated list of languages to analyze. Example: 'javascript,typescript'. Defaults to all. # tools: string. Optional. A comma-separated list of analyzer tools to run. Values: 'bandit', 'binskim', 'checkov', 'eslint', 'templateanalyzer', 'terrascan', 'trivy'. # Upload alerts to the Security tab - required for MSDO results to appear in the codeQL security alerts tab on GitHub (Requires GHAS) # - name: Upload alerts to Security tab # uses: github/codeql-action/upload-sarif@v3 # with: # sarif_file: ${{ steps.msdo.outputs.sarifFile }} # Upload alerts file as a workflow artifact - required for MSDO results to appear in the codeQL security alerts tab on GitHub (Requires GHAS) # - name: Upload alerts file as a workflow artifact # uses: actions/upload-artifact@v3 # with: # name: alerts # path: ${{ steps.msdo.outputs.sarifFile }}Observação

Para obter opções e instruções adicionais de configuração de ferramentas, veja o wiki do Microsoft Security DevOps

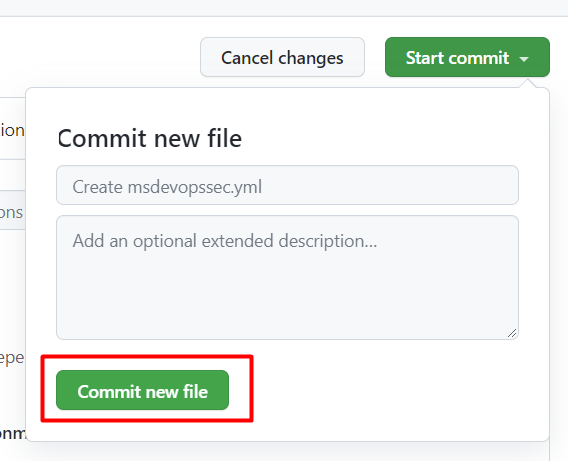

Selecione Iniciar commit

Selecione Confirmar novo arquivo. Observe que o processo pode levar até um minuto para ser concluído.

Selecione Ações e verifique se a nova ação está em execução.

Exibir resultados da verificação

Para ver os resultados da verificação:

Inicie sessão no Azure.

Navegue até Defender para Cloud > DevOps Security.

Na lâmina de segurança DevOps, você deverá começar a ver os mesmos resultados de segurança MSDO que os desenvolvedores veem em seus logs de CI em poucos minutos para o repositório associado. Os clientes com GitHub Advanced Security também verão as descobertas obtidas dessas ferramentas.

Saiba mais

Saiba mais sobre as Ações do GitHub para o Azure.

Saiba como implantar aplicativos do GitHub no Azure.

Próximas etapas

Saiba mais sobre a segurança do DevOps no Defender para Nuvem.

Saiba como conectar suas organizações do GitHub ao Defender para Nuvem.