Noções básicas da inteligência contra ameaças no Microsoft Sentinel

O Microsoft Sentinel é uma solução SIEM (gerenciamento de eventos e informações de segurança) com a capacidade de extrair rapidamente a inteligência contra ameaças de várias fontes.

Importante

O Microsoft Sentinel agora está disponível em geral na plataforma de operações de segurança unificada da Microsoft no portal do Microsoft Defender. Para obter mais informações, confira Microsoft Sentinel no portal do Microsoft Defender.

Introdução à inteligência contra ameaças

A CTI (inteligência contra ameaças cibernéticas) se refere a informações que descrevem ameaças existentes ou possíveis para os sistemas e usuários. Essa inteligência assume várias formas, como relatórios escritos que detalham as motivações, a infraestrutura e as técnicas de um determinado ator de ameaças. Também podem ser observações específicas de endereços IP, domínios, hashes de arquivo e outros artefatos associados a ameaças cibernéticas conhecidas.

As organizações usam a CTI para fornecer contexto essencial a atividades incomuns para que a equipe de segurança possa adotar medidas rapidamente para proteger suas pessoas, informações e ativos. Você pode obter CTI de vários lugares, como:

- Feeds de dados de código aberto.

- Comunidades de compartilhamento de inteligência contra ameaças.

- Feeds de inteligência comercial.

- Inteligência local coletada no curso de investigações de segurança dentro de uma organização.

Para soluções SIEM como o Microsoft Sentinel, as formas mais comuns de CTI são indicadores de ameaça, que também são conhecidos como indicadores de comprometimento (IOCs) ou indicadores de ataque. Os indicadores de ameaça são dados que associam artefatos observados, como URLs, hashes de arquivo ou endereços IP, com atividades de ameaça conhecidas, tais como phishing, botnets ou malware. Essa forma de inteligência contra ameaças é frequentemente chamada de inteligência tática contra ameaças. É aplicada a produtos de segurança e automação em grande escala para detectar possíveis ameaças a uma organização e protegê-la contra elas.

Use indicadores de ameaças no Microsoft Sentinel para detectar atividades mal-intencionadas observadas em seu ambiente e fornecer contexto aos investigadores de segurança para informar as decisões de resposta.

Você pode integrar a inteligência contra ameaças ao Microsoft Sentinel por meio das seguintes atividades:

- Importe a inteligência contra ameaças no Microsoft Azure Sentinel habilitando os conectores de dados para diversas plataformas e feeds de inteligência contra ameaças.

- Visualize e gerencie a inteligência contra ameaças importada nos Logs e no painel de Inteligência contra ameaças do Microsoft Sentinel.

- Detecte ameaças e gere alertas de segurança e incidentes usando os modelos de regras integrados de Análise com base em sua inteligência contra ameaças importada.

- Visualize as informações importantes sobre a inteligência contra ameaças importada no Microsoft Azure Sentinel com a pasta de trabalho de TI.

A Microsoft enriquece todos os indicadores de inteligência contra ameaças importados com dados de Geolocalização e WhoIs, que são exibidos junto com outras informações do indicador.

A inteligência contra ameaças também fornece contexto útil em outras experiências do Microsoft Sentinel, como busca e notebooks. Para obter mais informações, confira Notebooks Jupyter no Microsoft Sentinel e Tutorial: introdução aos notebooks Jupyter e MSTICPy no Microsoft Sentinel.

Observação

Para obter informações sobre a disponibilidade de recursos nas nuvens do governo dos EUA, consulte as tabelas do Microsoft Sentinel em disponibilidade de recursos de nuvem para clientes do governo dos EUA.

Importar inteligência contra ameaças com conectores de dados

Os indicadores de ameaça são importados usando conectores de dados, assim como todos os outros dados de eventos no Microsoft Sentinel. Aqui estão os conectores de dados no Microsoft Sentinel fornecidos especificamente para indicadores de ameaça:

- Conector de dados de Inteligência Contra Ameaças do Microsoft Defender: usado para ingerir indicadores de ameaça da Microsoft.

- Conector de dados Premium da Inteligência Contra Ameaças do Defender: usado para ingerir o feed de inteligência premium da Inteligência Contra Ameaças do Defender.

- Inteligência Contra Ameaças - TAXII: usado para feeds STIX/TAXII padrão do setor

- API de Indicadores de Upload de Inteligência Contra Ameaças: usada para feeds de inteligência contra ameaças integrados e coletados usando uma API REST para se conectar.

- Conector de dados da Plataforma de Inteligência Contra Ameaças (TIP); usado para conectar feeds de inteligência contra ameaças usando uma API REST, mas está prestes a ser substituído.

Use qualquer um desses conectores de dados em qualquer combinação, dependendo de onde sua organização obtém indicadores de ameaça. Todos esses três conectores estão disponíveis no Hub de conteúdo como parte da solução de Inteligência contra Ameaças. Para obter mais informações sobre essa solução, consulte a entrada do Azure Marketplace Inteligência contra Ameaças.

Além disso, consulte este catálogo de integrações de inteligência contra ameaças disponíveis com o Microsoft Sentinel.

Adicionar indicadores de ameaça ao Microsoft Sentinel com o conector de dados de Inteligência contra Ameaças do Microsoft Defender

Traga IOCs públicos, de código aberto e de alta fidelidade gerados pelo Inteligência Contra Ameaças do Defender para seu workspace do Microsoft Sentinel com os conectores de dados da Inteligência Contra Ameaças do Defender. Com uma configuração simples de um clique, use a inteligência contra ameaças dos conectores de dados padrão e premium das Inteligência Contra Ameaças do Defender para monitorar, alertar e caçar.

A regra de análise de ameaças da Inteligência Contra Ameaças do Defender disponível gratuitamente fornece uma amostra do que o conector de dados premium da Inteligência Contra Ameaças do Defender fornece. No entanto, com a análise correspondente, apenas os indicadores que correspondem à regra são realmente ingeridos em seu ambiente. O conector de dados premium da Inteligência Contra Ameaças do Defender traz a inteligência contra ameaças premium e permite análise para mais fontes de dados com maior flexibilidade e compreensão dessa inteligência contra ameaças. Aqui está uma tabela mostrando o que esperar ao licenciar e habilitar o conector de dados da Inteligência Contra Ameaças do Defender.

| Gratuita | Premium |

|---|---|

| IOCs Públicos | |

| Inteligência de software livre (OSINT) | |

| IOCs da Microsoft | |

| OSINT enriquecida pela Microsoft |

Para obter mais informações, consulte os seguintes artigos:

- Para saber como obter uma licença premium e explorar todas as diferenças entre as versões standard e premium, consulte a página do produto Informações sobre Ameaças do Microsoft Defender.

- Para saber mais sobre a experiência gratuita de Inteligência Contra Ameaças do Defender, consulte Introdução à experiência gratuita de Inteligência Contra Ameaças do Defender para o Microsoft Defender XDR.

- Para saber como habilitar a Inteligência Contra Ameaças do Defender e os conectores de dados premium da Inteligência Contra Ameaças do Defender, consulte Habilitar o conector de dados da Inteligência Contra Ameaças do Defender.

- Para saber mais sobre a análise correspondente, consulte Usar análise correspondente para detectar ameaças.

Adicionar indicadores de ameaça ao Microsoft Sentinel com o conector de dados da API de indicadores de upload de inteligência contra ameaças

Muitas organizações usando soluções da plataforma de inteligência contra ameaças (TIP) para agregar feeds de indicadores de ameaças de várias fontes. No feed agregado, os dados são coletados para serem aplicados a soluções de segurança, como dispositivos de rede, soluções EDR/XDR ou SIEMs, como o Microsoft Sentinel. Ao usar o conector de dados da API de Indicadores de Upload de Inteligência contra Ameaças, você pode usar essas soluções para importar indicadores de ameaça para o Microsoft Sentinel.

Esse conector de dados usa uma nova API e oferece as seguintes melhorias:

- Os campos do indicador de ameaça são baseados no formato padronizado STIX.

- O aplicativo Microsoft Entra requer apenas a função Colaborador do Microsoft Sentinel.

- O ponto de extremidade de solicitação de API tem o escopo no nível do workspace. As permissões de aplicativo do Microsoft Entra necessárias permitem a atribuição granular no nível do workspace.

Para obter mais informações, confira Conectar a plataforma de inteligência contra ameaças usando a API de Indicadores de Upload

Adicionar indicadores de ameaça ao Microsoft Sentinel com o conector de dados da Plataforma de Inteligência Contra Ameaças

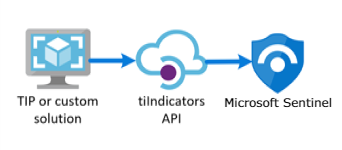

Assim como o conector de dados da API de Indicadores de Upload existente, o conector de dados da Plataforma de Inteligência Contra Ameaças usa uma API que permite que sua solução TIP ou personalizada envie indicadores para o Microsoft Sentinel. No entanto, esse conector de dados agora está prestes a ser substituído. Recomendamos que você aproveite as otimizações oferecidas pela API de Indicadores de Upload.

O conector de dados TIP funciona com a API tiIndicators da Segurança do Microsoft Graph. Você também pode usá-la com qualquer TIP personalizada que se comunique com a API tiIndicators para enviar indicadores para o Microsoft Sentinel (e para outras soluções de segurança da Microsoft, como o Defender XDR).

Para obter mais informações sobre as soluções de TIP integradas ao Microsoft Sentinel, consulte Produtos integrados da plataforma de inteligência contra ameaças. Para obter mais informações, confira Conectar a plataforma de inteligência contra ameaças ao Microsoft Sentinel.

Adicionar indicadores de ameaça ao Microsoft Sentinel com o conector de dados Inteligência contra Ameaças – TAXII

O padrão do setor mais amplamente adotado para a transmissão de inteligência contra ameaças é uma combinação do formato de dados STIX e do protocolo TAXII. Se sua organização obtiver indicadores de ameaças de soluções que deem suporte à versão STIX/TAXII atual (2.0 ou 2.1), use o conector de dados de Inteligência Contra Ameaças - TAXII para trazer seus indicadores de ameaças para o Microsoft Sentinel. O conector de dados Inteligência contra Ameaças – TAXII permite que um cliente TAXII interno no Microsoft Sentinel importe a inteligência contra ameaças de servidores TAXII 2.x.

Para importar os indicadores de ameaça no formato STIX para o Microsoft Sentinel de um servidor TAXII:

- Obter a raiz da API do servidor TAXII e a ID da coleção.

- Habilitar a Inteligência contra Ameaças – conector de dados TAXII no Microsoft Sentinel.

Para obter informações, confira Conectar o Microsoft Sentinel aos feeds de inteligência contra ameaças STIX/TAXII.

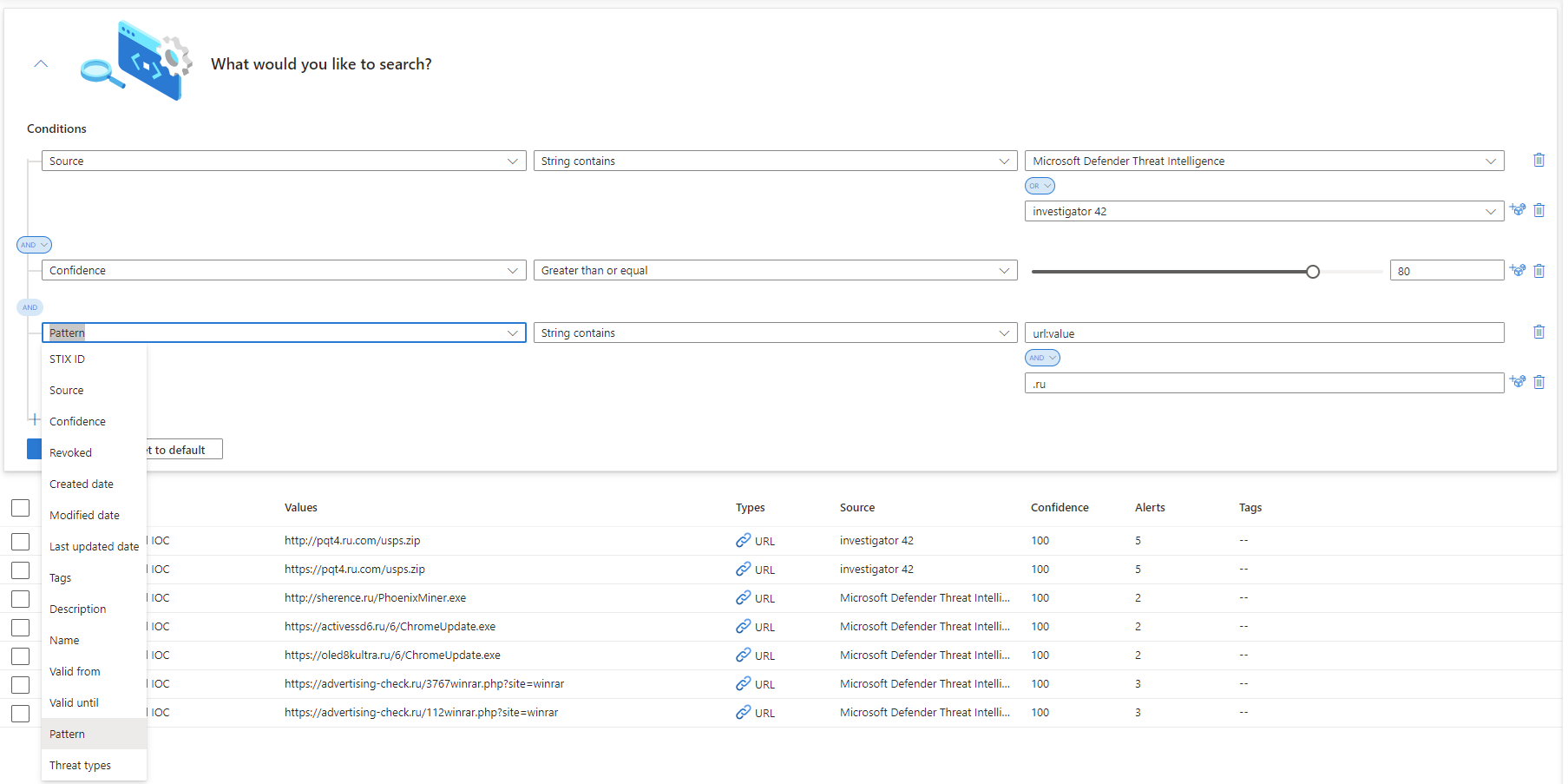

Exibir e gerenciar os indicadores de ameaça

Visualize e gerencie seus indicadores na página Inteligência Contra Ameaças. Classifique, filtre e pesquise seus indicadores de ameaças importados sem nem mesmo escrever uma consulta do Log Analytics.

Duas das tarefas mais comuns de inteligência contra ameaças são a marcação de indicadores e a criação de novos indicadores relacionados a investigações de segurança. Crie ou edite os indicadores de ameaça diretamente na página Inteligência Contra Ameaças quando precisar gerenciar rapidamente apenas alguns deles.

A marcação de indicadores de ameaça é um jeito fácil de agrupá-los para facilitar a localização. Normalmente, você pode aplicar marcas a um indicador relacionado a um incidente específico ou se o indicador representar ameaças de um determinado ator conhecido ou campanha de ataque bem-conhecida. Depois de pesquisar os indicadores com os quais deseja trabalhar, você pode marcá-los individualmente. Selecione vários indicadores e marque-os todos de uma vez com uma ou mais marcações. Como a marcação é de forma livre, recomendamos que você crie convenções de nomenclatura padrão para marcas de indicador de ameaça.

Valide seus indicadores e exiba seus indicadores de ameaça importados com êxito do workspace do Log Analytics habilitado para Microsoft Sentinel. A tabela ThreatIntelligenceIndicator no esquema do Microsoft Sentinel é onde todos os indicadores de ameaça do Microsoft Sentinel são armazenados. Esta tabela é a base para consultas de inteligência contra ameaças executadas por outros recursos do Microsoft Sentinel, como análise e pastas de trabalho.

Aqui está um exemplo de exibição de uma consulta básica para indicadores de ameaça.

Indicadores de inteligência contra ameaças são ingeridos na tabela ThreatIntelligenceIndicator do workspace do Log Analytics como somente leitura. Sempre que um indicador for atualizado, será criada uma nova entrada na tabela ThreatIntelligenceIndicator. Somente o indicador mais atual aparece na página Inteligência Contra Ameaças. O Microsoft Sentinel elimina duplicação de indicadores com base nas propriedades IndicatorId e SourceSystem e escolhe o indicador com o TimeGenerated[UTC] mais recente.

A propriedade IndicatorId é gerada usando a ID do indicador STIX. Quando os indicadores são importados ou criados a partir de fontes não STIX, IndicatorId é gerado pela origem e pelo padrão do indicador.

Para obter mais informações sobre como visualizar e gerenciar seus indicadores de ameaça, consulte Trabalhar com indicadores de ameaça no Microsoft Sentinel.

Exibir os enriquecimentos de dados de Geolocalização e WhoIs (Visualização pública)

A Microsoft enriquece indicadores de IP e de domínio com dados GeoLocation e WhoIs adicionais para fornecer mais contexto para investigações em que o IOC selecionado é encontrado.

Exiba dados GeoLocation e WhoIs no painel de Inteligência Contra Ameaças para esses tipos de indicadores de ameaça importados para o Microsoft Sentinel.

Por exemplo, use dados GeoLocation para encontrar informações como a organização ou o país para um indicador de IP. Use dados WhoIs para localizar dados como dados de criação de registro e registrador de um indicador de domínio.

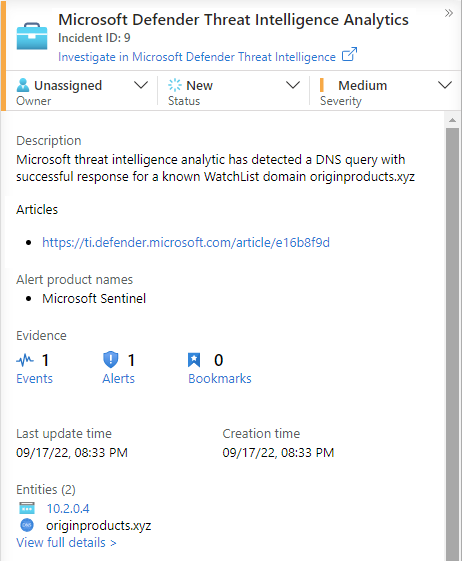

Detecte ameaças com a análise de indicadores de ameaça

O caso de uso mais importante para indicadores de ameaça em soluções SIEM como o Microsoft Sentinel é impulsionar as regras de análise na detecção de ameaças. Essas regras baseadas em indicadores comparam eventos brutos de suas fontes de dados com os indicadores de ameaça para detectar ameaças à segurança em sua organização. Na Análise do Microsoft Sentinel, é possível criar regras de análise que são executadas de modo programado e geram alertas de segurança. As regras são orientadas por consultas. Junto com as configurações, elas determinam com que frequência a regra deve ser executada, que tipo de resultados de consulta devem gerar alertas e incidentes de segurança e, opcionalmente, quando disparar uma resposta automatizada.

Embora você sempre possa criar novas regras de análise do zero, o Microsoft Sentinel fornece um conjunto de modelos de regras internos, criados por engenheiros de segurança da Microsoft, para aproveitar seus indicadores de ameaça. Esses modelos são baseados no tipo de indicadores de ameaça (domínio, email, hash de arquivo, endereço IP ou URL) e eventos de fonte de dados que você deseja corresponder. Cada modelo lista as fontes necessárias para que a regra funcione. Essas informações facilitam a determinação se os eventos necessários já são importados no Microsoft Sentinel.

Por padrão, quando essas regras internas forem disparadas, um alerta será criado. No Microsoft Sentinel, os alertas gerados a partir de regras de análise também geram incidentes de segurança. No menu do Microsoft Sentinel, em Gerenciamento de ameaças, selecione Incidentes. Os incidentes são o que suas equipes de operações de segurança analisam e investigam para determinar as ações de resposta apropriadas. Confira mais informações em Tutorial: investigar incidentes com o Microsoft Azure Sentinel.

Para obter mais detalhes sobre como usar indicadores de ameaça nas regras de análise, confira Usar inteligência contra ameaças para detectar ameaças.

A Microsoft fornece acesso à inteligência contra ameaças por meio da regra de análise de Inteligência Contra Ameaças do Defender. Para obter mais informações sobre como aproveitar essa regra que gera alertas e incidentes de alta fidelidade, consulte Usar análises correspondentes para detectar ameaças

As pastas de trabalho fornecem insights sobre a inteligência contra ameaças

As pastas de trabalho oferecem poderosos painéis interativos avançados que fornecem insights sobre todos os aspectos do Microsoft Sentinel, incluindo a inteligência contra ameaças. Use a pasta de trabalho interna Inteligência Contra Ameaças para visualizar informações importantes sobre sua inteligência contra ameaças. Você pode personalizar facilmente a pasta de trabalho de acordo com suas necessidades de negócios. Crie novos painéis combinando muitas fontes de dados diferentes para ajudar na visualização de seus dados de maneiras exclusivas.

Como as pastas de trabalho do Microsoft Sentinel são baseadas em pastas de trabalho do Azure Monitor, documentação abrangente e muitos outros modelos já estão disponíveis. Para obter mais informações, consulte Criar relatórios interativos com pastas de trabalho do Azure Monitor.

Há também um recurso avançado para Pastas de trabalho do Azure Monitor no GitHub, em que você pode baixar mais modelos e contribuir com seus próprios modelos.

Para obter mais informações sobre como usar e personalizar a pasta de trabalho Inteligência contra Ameaças, consulte Trabalhar com indicadores de ameaça no Microsoft Sentinel.

Conteúdo relacionado

Neste artigo, você aprendeu sobre os recursos de inteligência contra ameaças do Microsoft Sentinel, incluindo o painel Inteligência Contra Ameaças. Para obter diretrizes práticas sobre como usar as funcionalidades de inteligência contra ameaças do Microsoft Sentinel, confira os artigos a seguir:

- Conectar o Microsoft Azure Sentinel aos feeds de inteligência contra ameaças STIX/TAXII.

- Conectar plataformas de inteligência contra ameaças ao Microsoft Azure Sentinel.

- Veja quais plataformas TIP, feeds TAXII e enriquecimentos podem ser integrados prontamente ao Microsoft Azure Sentinel.

- Trabalhar com indicadores de ameaça ao longo de toda a experiência do Microsoft Sentinel.

- Detectar ameaças com regras de análise internas ou personalizadas no Microsoft Sentinel.

- Investigar incidentes com o Microsoft Sentinel.