Configurar grupos de usuários e pools de endereços IP para VPNs de usuário P2S

Os VPNs de usuário P2S fornecem a capacidade de atribuir endereços IP de usuários de pools de endereços específicos com base em suas credenciais de autenticação ou identidade criando Grupos de Usuários. Este artigo ajuda você a configurar grupos de usuários, membros do grupo e priorizar grupos. Para obter mais informações sobre como trabalhar com grupos de usuários, consulte Sobre grupos de usuários.

Pré-requisitos

Antes de começar, verifique se você configurou uma WAN virtual que usa um ou mais métodos de autenticação. Para obter etapas, consulte Tutorial: criar uma conexão de VPN do Usuário P2S do WAN Virtual.

Fluxo de trabalho

Este artigo usa o fluxo de trabalho a seguir para ajudá-lo a configurar grupos de usuários e pools de endereços IP para sua conexão de VPN P2S.

Considerar os requisitos de configuração

Escolher um mecanismo de autenticação

Criar um Grupo de Usuários

Configurar Gateway

Etapa 1: considerar os requisitos de configuração

Esta seção lista os requisitos de configuração e as limitações para grupos de usuários e pools de endereços IP.

Máximo de grupos: um único gateway de VPN P2S (ponto a site) pode referenciar até 90 grupos.

Máximo de membros: o número total de membros da política/grupo em todos os grupos atribuídos a um gateway é 390.

Várias atribuições: se um grupo for atribuído a várias configurações de conexão no mesmo gateway, esse grupo e seus membros serão contados várias vezes. Exemplo: um grupo de políticas com 10 membros atribuído a três configurações de conexão VPN é contado como três grupos com 30 membros, e não como um grupo com 10 membros.

Usuários simultâneos: o número total de usuários simultâneos é determinado pela unidade de escala do gateway e pelo número de endereços IP alocados a cada grupo de usuários. Ele não é determinado pelo número de membros da política/grupo associados ao gateway.

Depois que um grupo for criado como parte de uma configuração de servidor VPN, o nome e a configuração padrão de um grupo não poderão ser modificados.

Os nomes de grupo devem ser distintos.

Os grupos que têm prioridade numérica menor são processados antes de grupos com prioridade numérica mais alta. Se um usuário conectado for membro de vários grupos, o gateway o considerará como um membro do grupo com menor prioridade numérica para fins de atribuição de endereços IP.

Os grupos que estão sendo usados por gateways de VPN ponto a site existentes não podem ser excluídos.

Reordene as prioridades de seus grupos clicando nos botões de seta para cima e para baixo correspondentes a esse grupo.

Os pools de endereços não podem se sobrepor aos pools de endereços usados em outras configurações de conexão (mesmos ou gateways diferentes) na mesma WAN virtual.

Os pools de endereços também não podem se sobrepor a espaços de endereço de rede virtual, espaços de endereço de hub virtual ou endereços locais.

Os pools de endereços não podem ser menores que /24. Por exemplo, você não pode atribuir um intervalo de /25 ou /26.

Etapa 2: escolhendo o mecanismo de autenticação

As seções a seguir listam os mecanismos de autenticação disponíveis que podem ser usados para criar grupos de usuários.

Grupos do Microsoft Entra

Para criar e gerenciar grupos do Active Directory, consulte Gerenciar grupos do Microsoft Entra e associação de grupo.

- A ID do objeto de grupo do Microsoft Entra (e não o nome do grupo) precisa ser especificada como parte da configuração de VPN do Usuário ponto a site do WAN Virtual.

- Os usuários do Microsoft Entra podem ser atribuídos para fazer parte de vários grupos do Active Directory, mas o WAN Virtual considera que os usuários fazem parte do grupo de WAN Virtual usuário/política que tem a prioridade numérica mais baixa.

RADIUS – atributos específicos do fornecedor do NPS

Para informações de configuração de atributos específicos do fornecedor do NPS (Servidor de Política de Rede), consulte RADIUS – configurar o NPS para atributos específicos do fornecedor.

Certificados

Para gerar certificados autoassinados, consulte Gerar e exportar certificados para conexões de VPN do Usuário P2S: PowerShell. Para gerar um certificado com um Nome Comum específico, altere o parâmetro Assunto para o valor apropriado (exemplo, xx@domain.com) ao executar o comando New-SelfSignedCertificate do PowerShell. Por exemplo, você pode gerar certificados com a seguinte Entidade:

| campo Certificado digital | Valor | descrição |

|---|---|---|

| Assunto | CN= cert@marketing.contoso.com | certificado digital para o departamento de marketing |

| Assunto | CN= cert@sale.contoso.com | departamento de certificado digital para o departamento de vendas |

| Assunto | CN= cert@engineering.contoso.com | certificado digital para o departamento de engenharia |

| Assunto | CN= cert@finance.contoso.com | certificado digital para o departamento de finanças |

Observação

O recurso de pool de endereços múltiplos com autenticação de certificado digital se aplica a um grupo específico de usuários com base no campo Entidade. Os critérios de seleção não se aplicam a certificados SAN (nome alternativo da entidade).

Etapa 3: criar um grupo de usuários

Use as etapas a seguir para criar um grupo de usuários.

No portal do Azure, acesse a página de configurações de VPN do usuário> – WAN Virtual.

Na página Configurações de VPN do usuário, selecione a Configuração de VPN do Usuário que você deseja editar e selecione Editar configuração.

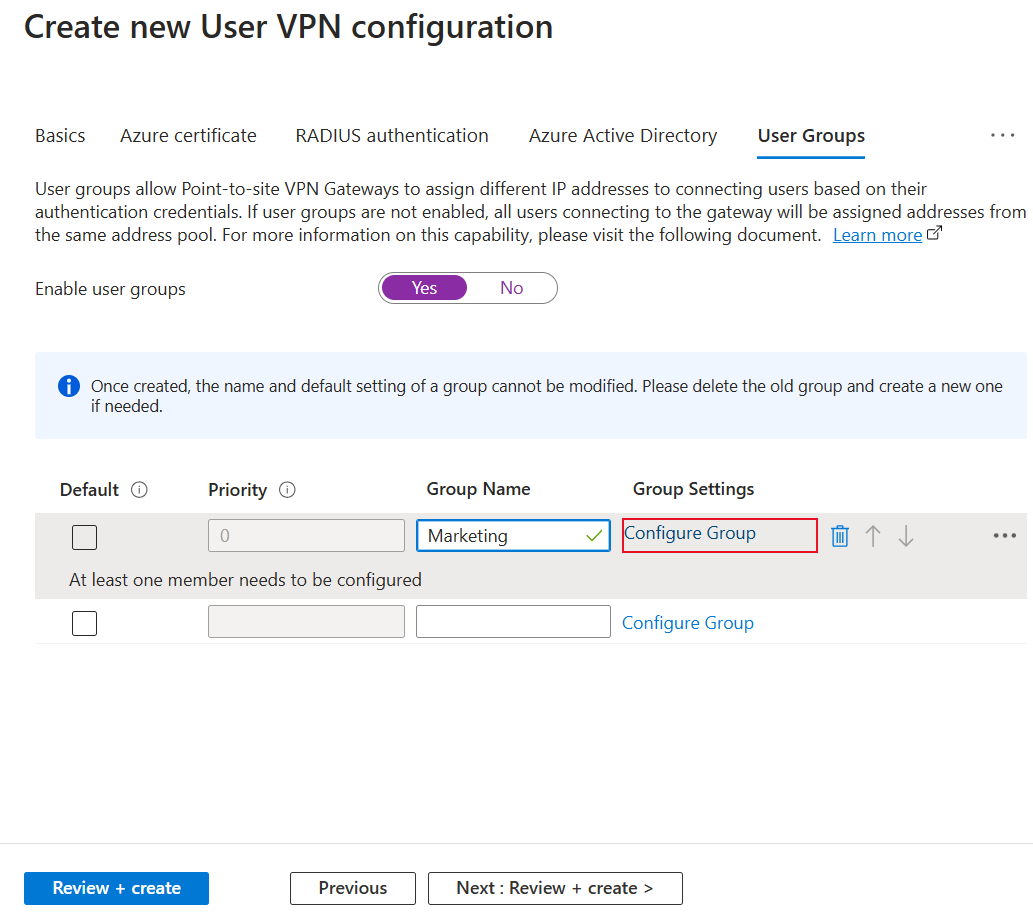

Na página Editar configuração de VPN do Usuário, abra a guia Grupos de Usuários.

Selecione Sim para habilitar grupos de usuários. Quando essa configuração de servidor é atribuída a um gateway de VPN P2S, os usuários que fazem parte dos mesmos grupos de usuários recebem endereços IP dos mesmos pools de endereços. Os usuários que fazem parte de grupos diferentes recebem endereços IP de grupos diferentes. Ao usar esse recurso, você deve selecionar o grupo Padrão para um dos grupos criados.

Para começar a criar um novo Grupo de Usuários, preencha o parâmetro de nome com o nome do primeiro grupo.

Ao lado de Nome do Grupo, selecione Configurar Grupo para abrir a página Definir Configurações de Grupo.

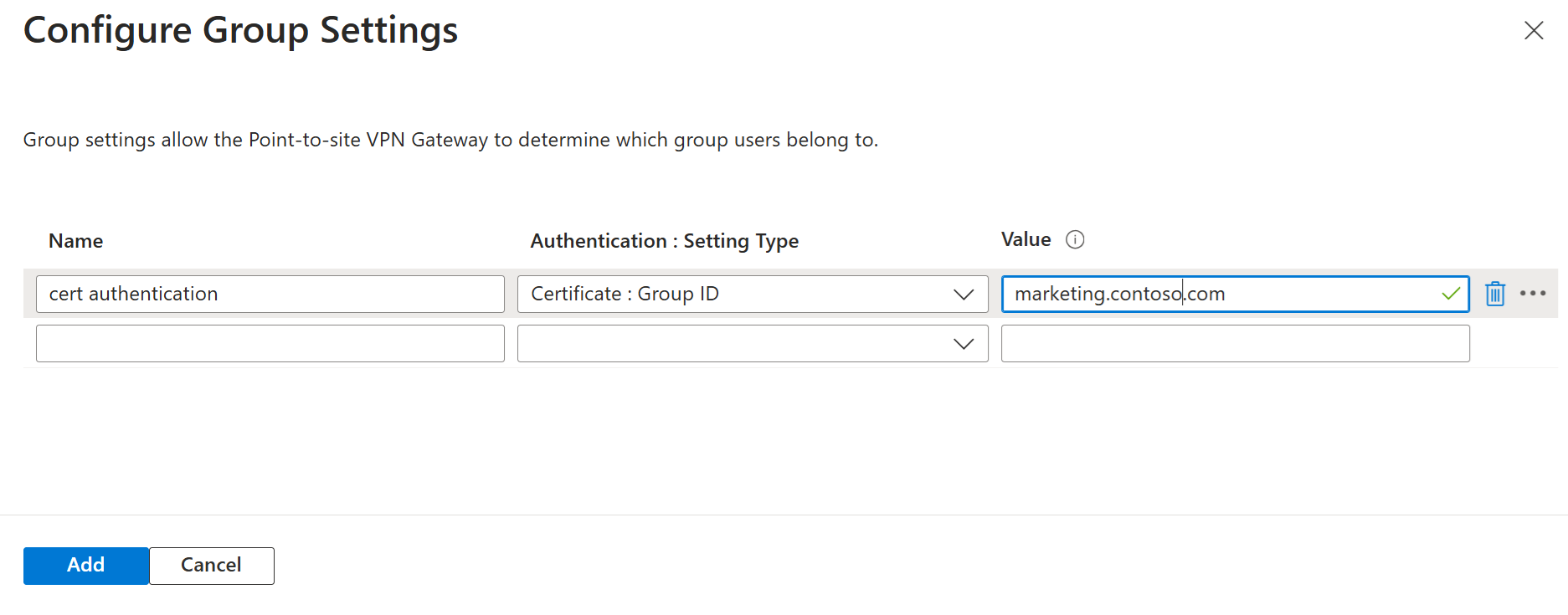

Na página Definir Configurações de Grupo, preencha os valores de cada membro que você deseja incluir nesse grupo. Um grupo pode conter vários membros do grupo.

Crie um novo membro preenchendo o campo Nome.

Selecione Autenticação: Tipo de configuração na lista suspensa. A lista suspensa é preenchida automaticamente com base nos métodos de autenticação selecionados para a configuração de VPN do Usuário.

Digite o Valor. Para obter valores válidos, consulte Sobre grupos de usuários.

Ao terminar de criar as configurações do grupo, selecione Adicionar e Ok.

Crie grupos adicionais.

Selecione pelo menos um grupo como padrão. Os usuários que não fazem parte de nenhum grupo especificado em um gateway serão atribuídos ao grupo padrão no gateway. Observe também que você não pode modificar o status "padrão" de um grupo após a criação do grupo.

Selecione as setas para ajustar a ordem de prioridade do grupo.

Selecione Examinar + criar para criar e configurar. Depois de criar a configuração de VPN do Usuário, defina as configurações de configuração do servidor de gateway para usar o recurso de grupos de usuários.

Etapa 4: definir configurações de gateway

No portal, acesse seu hub virtual e selecione VPN do Usuário (ponto a site).

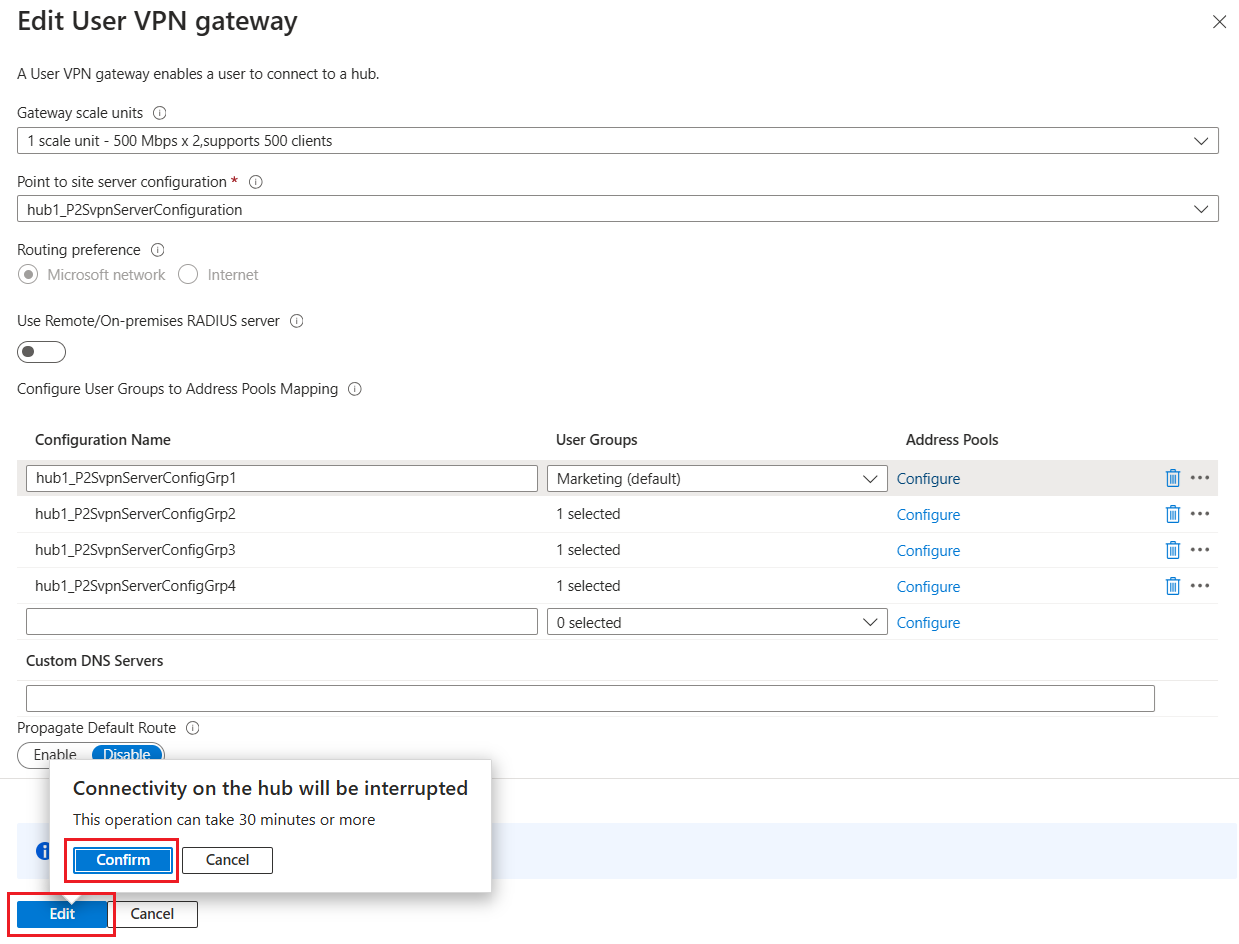

Na página ponto a site, clique no link Unidades de escala do gateway para abrir o Gateway de VPN do Usuário. Ajuste o valor das unidades de escala do Gateway na lista suspensa para determinar a taxa de transferência do gateway.

Para a Configuração do servidor ponto a site, selecione a configuração de VPN do Usuário que você configurou para grupos de usuários. Se você ainda não tiver definido essas configurações, veja Criar um grupo de usuários.

Crie uma nova configuração de ponto a site digitando um novo Nome de Configuração.

Selecione um ou mais grupos a serem associados a essa configuração. Todos os usuários que fazem parte de grupos associados a essa configuração receberão endereços IP dos mesmos pools de endereços IP.

Em todas as configurações desse gateway, você deve ter exatamente um grupo de usuários padrão selecionado.

Para os Pools de Endereços, selecione Configurar para abrir a página Especificar Pools de Endereços. Nesta página, associe novos pools de endereços a essa configuração. Os usuários que são membros de grupos associados a essa configuração receberão endereços IP dos pools especificados. Com base no número de Unidades de Escala de Gateway associadas ao gateway, talvez seja necessário especificar mais de um pool de endereços. Os pools de endereços não podem ser menores que /24. Por exemplo, você não poderá atribuir um intervalo de /25 ou /26 se quiser ter um intervalo de pool de endereços menor para os grupos de usuários. O prefixo mínimo é /24. Selecione Adicionar e Ok para salvar seus pools de endereços.

Você precisará de uma configuração para cada conjunto de grupos que devem receber endereços IP de pools de endereços diferentes. Repita as etapas para criar mais configurações. Veja a Etapa 1 para conhecer os requisitos e limitações em relação a pools de endereços e grupos.

Depois de criar as configurações necessárias, selecione Editar e Confirmar para salvar suas alterações.

Solução de problemas

- Verificar se os pacotes têm os atributos corretos?: o Wireshark ou outra captura de pacote pode ser executada no modo NPS e descriptografar pacotes usando a chave compartilhada. Valide se os pacotes estão sendo enviados do servidor RADIUS para o gateway de VPN ponto a site com o RADIUS VSA certo configurado.

- Os usuários estão recebendo o IP errado?: configure e verifique o registro em log de eventos do NPS para autenticação se os usuários estão ou não correspondendo às políticas.

- Problemas com pools de endereços? Cada pool de endereços é especificado no gateway. Os pools de endereços são divididos em dois pools de endereços e atribuídos a cada instância ativa-ativa em um par de gateway de VPN ponto a site. Esses endereços divididos devem aparecer na tabela de rotas efetiva. Por exemplo, se você especificar “10.0.0.0/24”, verá duas rotas “/25” na tabela de rotas efetiva. Se esse não for o caso, tente alterar os pools de endereços definidos no gateway.

- O cliente P2S não consegue receber rotas? Verifique se todas as configurações de conexão de VPN ponto a site estão associadas à defaultRouteTable e se propagam para o mesmo conjunto de tabelas de rotas. Isso deve ser configurado automaticamente se você estiver usando o portal, mas se estiver usando REST, PowerShell ou CLI, verifique se todas as propagações e associações estão definidas adequadamente.

- Não é possível habilitar o Multipool usando o cliente VPN do Azure? Se você estiver usando o cliente VPN do Azure, verifique se o cliente VPN do Azure instalado em dispositivos de usuário é a versão mais recente. Você precisa baixar o cliente novamente para habilitar esse recurso.

- Todos os usuários estão sendo atribuídos ao grupo Padrão? Se você estiver usando a autenticação do Microsoft Entra, verifique se a entrada de URL do locatário na configuração do servidor

(https://login.microsoftonline.com/<tenant ID>)não termina em\. Se a URL for inserida para terminar com\, o gateway não poderá processar corretamente os grupos de usuários do Microsoft Entra e todos os usuário serão atribuídos ao grupo padrão. Para corrigir, isso, modifique a configuração do servidor para remover o\à direita e modificar os pools de endereços configurados no gateway para aplicar as alterações ao gateway. Este é um problema conhecido. - Tentando convidar usuários externos para usar o recurso Multipool? Se você estiver usando a autenticação do Microsoft Entra e planeja convidar usuários externos (usuários que não fazem parte do domínio do Microsoft Entra configurado no gateway de VPN) para se conectarem ao gateway de VPN ponto a site do WAN Virtual, certifique-se de que o tipo de usuário do usuário externo é “Membro” e não “Convidado”. Além disso, certifique-se de que o "Nome" do usuário esteja definido como o endereço de email do usuário. Se o tipo de usuário e o nome do usuário conectado não estiverem definidos corretamente conforme descrito acima, ou se você não puder definir um membro externo como "Membro" do seu domínio do Microsoft Entra, o usuário conectado é atribuído ao grupo padrão e receberá um endereço IP do pool de endereços IP padrão.

Próximas etapas

- Para obter mais informações sobre grupos de usuários, consulte Sobre grupos de usuários e pools de endereços IP para as VPNs de Usuário P2S.