Proteção de rede para Linux

Importante

Algumas informações estão relacionadas a produtos pré-lançados que podem ser substancialmente modificados antes de seu lançamento comercial. A Microsoft não faz garantias, expressas ou implícitas, quanto às informações fornecidas aqui.

Visão Geral

A Microsoft está a disponibilizar a funcionalidade Proteção de Rede para Linux.

A proteção de rede ajuda a reduzir a superfície de ataque dos seus dispositivos a partir de eventos baseados na Internet. Impede que os funcionários utilizem qualquer aplicação para aceder a domínios perigosos que possam alojar:

- esquemas de phishing

- exploits

- outros conteúdos maliciosos na Internet

A proteção de rede expande o âmbito do Microsoft Defender SmartScreen para bloquear todo o tráfego HTTP(s) de saída que tenta ligar a origens de baixa reputação. Os blocos no tráfego HTTP(s) de saída baseiam-se no domínio ou no nome do anfitrião.

Filtragem de conteúdo Web para Linux

Pode utilizar a filtragem de conteúdo Web para testar com a Proteção de rede para Linux. Veja Filtragem de conteúdo Web.

Problemas conhecidos

- A Proteção de Rede é implementada como um túnel de rede privada virtual (VPN). Estão disponíveis opções avançadas de encaminhamento de pacotes com scripts nftables/iptables personalizados.

- O UX de Bloqueio/Aviso não está disponível (Os comentários dos clientes estão a ser recolhidos para impulsionar melhorias adicionais na conceção)

Observação

A maioria das instalações de servidor do Linux não tem uma interface gráfica e um browser. Para avaliar a eficácia da Proteção Contra Ameaças na Web do Linux com Linux, recomendamos que teste num servidor de não produção com uma interface de utilizador gráfica e um browser.

Pré-requisitos

- Licenciamento: Microsoft Defender para Ponto de Extremidade inquilino (pode ser versão de avaliação) e requisitos específicos da plataforma encontrados no Microsoft Defender para Ponto de Extremidade para plataformas não Windows

- Máquinas Integradas:

- Versão mínima do Linux: para obter uma lista de distribuições suportadas, consulte Microsoft Defender para Ponto de Extremidade no Linux.

- Microsoft Defender para Ponto de Extremidade versão do cliente Linux: 101.78.13 ou posterior no canal Insiders-Slow ou insiders-Fast.

Importante

Para avaliar a proteção de rede para Linux, envie um e-mail para "xplatpreviewsupport@microsoft.com" com o ID da Organização. Vamos ativar a funcionalidade no seu inquilino por pedido.

Instruções

Implementar o Linux manualmente, veja Implementar Microsoft Defender para Ponto de Extremidade no Linux manualmente

O exemplo seguinte mostra a sequência de comandos necessários para o pacote mdatp no ubuntu 20.04 para o canal insiders-Fast.

curl -o microsoft.list https://packages.microsoft.com/config/ubuntu/20.04/insiders-fast.list

sudo mv ./microsoft.list /etc/apt/sources.list.d/microsoft-insiders-fast.list

sudo apt-get install gpg

curl https://packages.microsoft.com/keys/microsoft.asc | sudo apt-key add -

sudo apt-get install apt-transport-https

sudo apt-get update

sudo apt install -y mdatp

Inclusão de Dispositivos

Para integrar o dispositivo, tem de transferir o pacote de inclusão do Python para o servidor Linux a partir de Microsoft Defender XDR -> Definições -> Gerenciamento de Dispositivos -> Integração e execução:

sudo python3 MicrosoftDefenderATPOnboardingLinuxServer.py

Validação

Verifique se a Proteção de Rede tem efeito em sites sempre bloqueados:

Inspecionar registos de diagnóstico

sudo mdatp log level set --level debug sudo tail -f /var/log/microsoft/mdatp/microsoft_defender_np_ext.log

Para sair do modo de validação

Desative a proteção de rede e reinicie a ligação de rede:

sudo mdatp config network-protection enforcement-level --value disabled

Configuração avançada

Por predefinição, a proteção de rede do Linux está ativa no gateway predefinido; O encaminhamento e o túnel estão configurados internamente. Para personalizar as interfaces de rede, altere o parâmetro networkSetupMode do ficheiro de configuração /opt/microsoft/mdatp/conf/ e reinicie o serviço:

sudo systemctl restart mdatp

O ficheiro de configuração também permite ao utilizador personalizar:

- Definição de proxy

- Arquivos de certificados SSL

- nome do dispositivo de túnel

- IP

- e muito mais

Os valores predefinidos foram testados para todas as distribuições, conforme descrito em Microsoft Defender para Ponto de Extremidade no Linux

Portal do Microsoft Defender

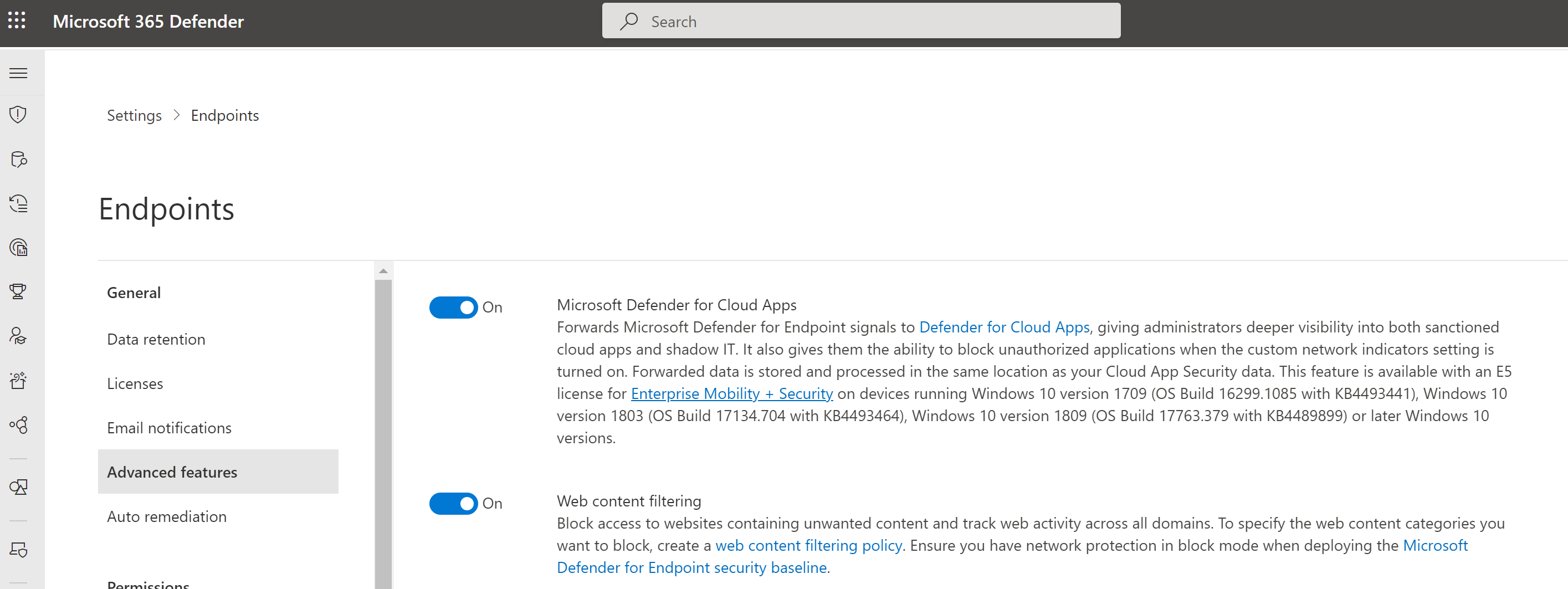

Além disso, certifique-se de que, no Microsoft Defender>Definições,as funcionalidades>Avançadas de Pontos Finais> que o botão de alternar "Indicadores de rede personalizados" está definido como ativado.

Importante

O botão de alternar "Indicadores de rede personalizados" acima controla a ativação de Indicadores Personalizadospara TODAS as plataformas com suporte de Proteção de Rede, incluindo o Windows. Lembre-se de que, no Windows, para que os indicadores sejam impostos, também tem de ter a Proteção de Rede explicitamente ativada.

Como explorar as funcionalidades

Saiba como Proteger a sua organização contra ameaças na Web através da proteção contra ameaças na Web.

- A proteção contra ameaças da Web faz parte da proteção Web no Microsoft Defender para Ponto de Extremidade. Utiliza a proteção de rede para proteger os seus dispositivos contra ameaças à Web.

Execute o fluxo Indicadores Personalizados de Comprometimento para obter blocos no tipo Indicador Personalizado.

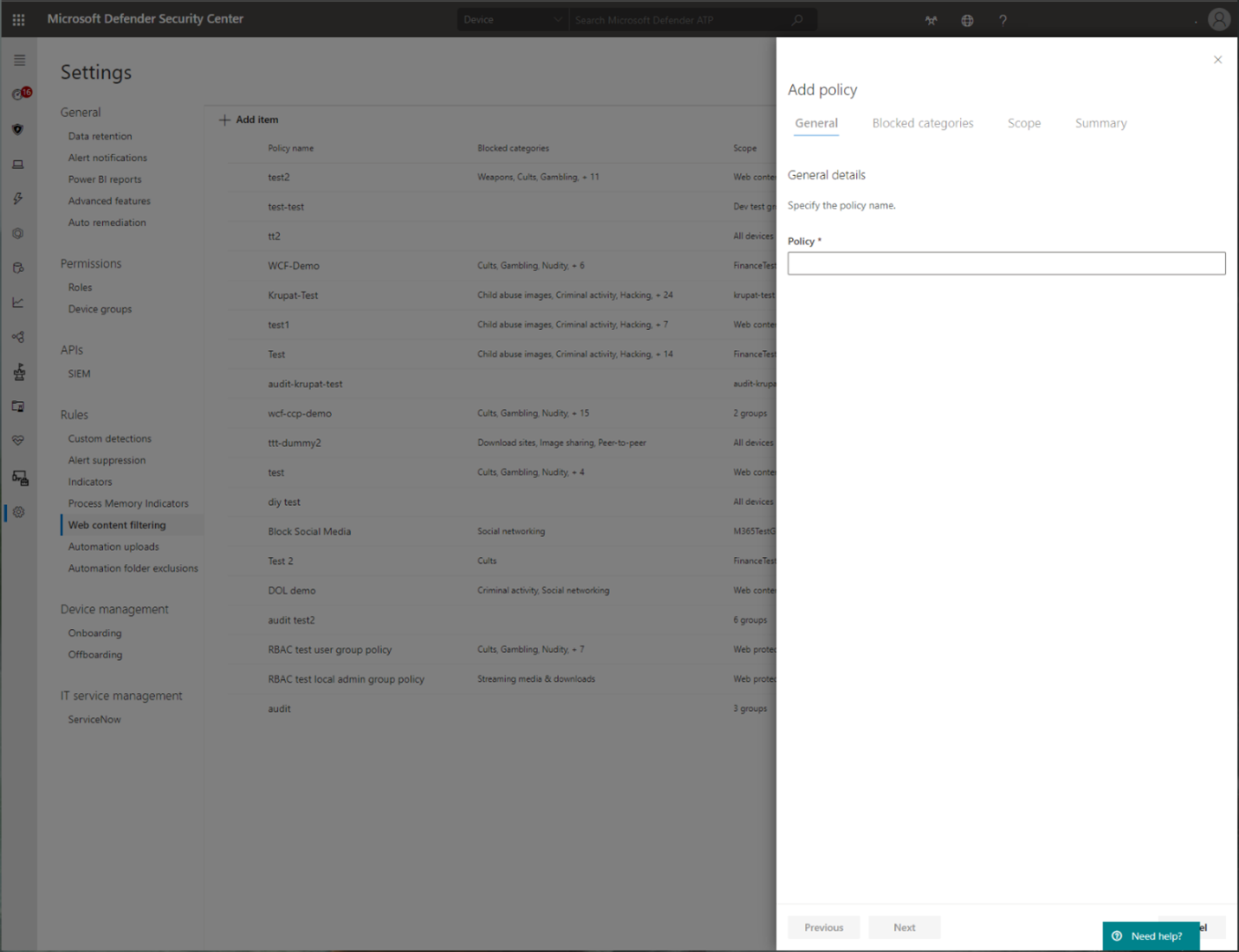

Explore a filtragem de conteúdos Web.

Observação

Se estiver a remover uma política ou a alterar grupos de dispositivos ao mesmo tempo, tal poderá causar um atraso na implementação da política. Sugestão pro: pode implementar uma política sem selecionar qualquer categoria num grupo de dispositivos. Esta ação irá criar uma política apenas de auditoria, para o ajudar a compreender o comportamento do utilizador antes de criar uma política de blocos.

A criação de grupos de dispositivos é suportada no Defender para Endpoint Plano 1 e Plano 2.

Integre Microsoft Defender para Ponto de Extremidade com Defender para Aplicativos de Nuvem e os seus dispositivos macOS compatíveis com proteção de rede terão capacidades de imposição de políticas de ponto final.

Observação

A deteção e outras funcionalidades não são atualmente suportadas nestas plataformas.

Cenários

Os seguintes cenários são suportados durante a pré-visualização pública:

Proteção contra ameaças da Web

A proteção contra ameaças na Web faz parte da proteção Web no Microsoft Defender para Ponto de Extremidade. Utiliza a proteção de rede para proteger os seus dispositivos contra ameaças à Web. Ao integrar com o Microsoft Edge e browsers de terceiros populares, como o Chrome e o Firefox, a proteção contra ameaças na Web para as ameaças da Web sem um proxy Web. A proteção contra ameaças da Web pode proteger os dispositivos enquanto estão no local ou fora. A proteção contra ameaças na Web interrompe o acesso aos seguintes tipos de sites:

- sites de phishing

- vetores de software maligno

- explorar sites

- sites não fidedignos ou de baixa reputação

- sites que bloqueou na sua lista de indicadores personalizados

Para obter mais informações, consulte Proteger a sua organização contra ameaças à Web

Indicadores Personalizados de Comprometimento

O indicador de correspondência de compromisso (IoCs) é uma funcionalidade essencial em todas as soluções de proteção de pontos finais. Esta capacidade dá ao SecOps a capacidade de definir uma lista de indicadores para deteção e para bloqueio (prevenção e resposta).

Crie indicadores que definem a deteção, prevenção e exclusão de entidades. Pode definir a ação a ser executada, bem como a duração para quando aplicar a ação e o âmbito do grupo de dispositivos ao qual a aplicar.

As origens atualmente suportadas são o motor de deteção da cloud do Defender para Endpoint, o motor de investigação e remediação automatizado e o motor de prevenção de pontos finais (Microsoft Defender Antivírus).

Para obter mais informações, veja: Criar indicadores para IPs e URLs/domínios.

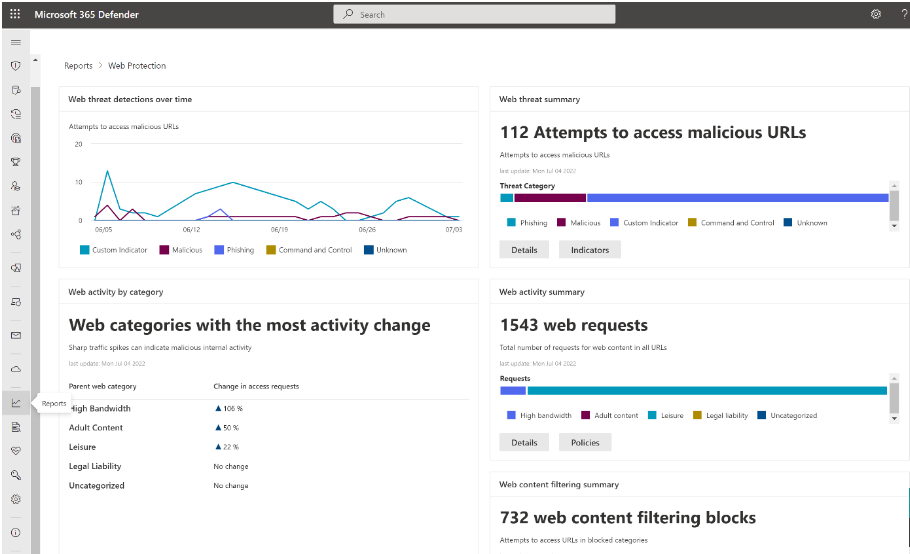

Filtragem de conteúdo da Web

A filtragem de conteúdos Web faz parte das funcionalidades de proteção Web no Microsoft Defender para Ponto de Extremidade e Microsoft Defender para Empresas. A filtragem de conteúdos Web permite à sua organização controlar e regular o acesso a sites com base nas respetivas categorias de conteúdo. Muitos destes sites (mesmo que não sejam maliciosos) podem ser problemáticos devido a regulamentos de conformidade, utilização de largura de banda ou outras preocupações.

Configure políticas em todos os grupos de dispositivos para bloquear determinadas categorias. Bloquear uma categoria impede que os utilizadores dentro de grupos de dispositivos especificados acedam aos URLs associados à categoria. Para qualquer categoria que não esteja bloqueada, os URLs são automaticamente auditados. Os seus utilizadores podem aceder aos URLs sem interrupções e irá reunir estatísticas de acesso para ajudar a criar uma decisão de política mais personalizada. Os seus utilizadores verão uma notificação de bloqueio se um elemento na página que estão a ver estiver a fazer chamadas para um recurso bloqueado.

A filtragem de conteúdos Web está disponível nos principais browsers, com blocos executados pelo Windows Defender SmartScreen (Microsoft Edge) e Proteção de Rede (Chrome, Firefox, Brave e Opera). Para obter mais informações sobre o suporte do browser, veja Pré-requisitos.

Para obter mais informações sobre relatórios, veja Filtragem de conteúdo Web.

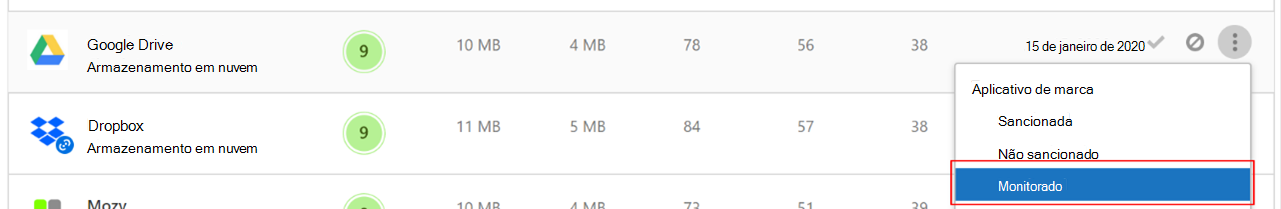

Microsoft Defender for Cloud Apps

O Microsoft Defender para Aplicativos de Nuvem/Catálogo de Aplicações na Cloud identifica as aplicações que pretende que os utilizadores finais sejam avisados ao aceder com Microsoft Defender XDR para o Ponto Final e marcá-las como Monitorizadas. Os domínios listados em aplicações monitorizadas seriam posteriormente sincronizados com Microsoft Defender XDR para Ponto Final:

Dentro de 10 a 15 minutos, estes domínios serão listados em Microsoft Defender XDR em URLs/Domínios de Indicadores > com Ação=Avisar. No SLA de imposição (veja os detalhes no final deste artigo).

Confira também

- Proteger sua rede

- Ativar a proteção de rede

- Proteção da Web

- Criar indicadores

- Filtragem de conteúdo da Web

- Microsoft Defender para Ponto de Extremidade para Linux

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft na nossa Comunidade Tecnológica: Microsoft Defender para Ponto de Extremidade Tech Community.