Configurar sensores para AD FS, AD CS e Microsoft Entra Connect

Instale os sensores do Defender para Identidade nos servidores de Serviços de Federação do Active Directory (AD FS), Active Directory Certificate Services (AD CS) e Microsoft Entra Connect para ajudar a protegê-los contra ataques locais e híbridos. Este artigo descreve as etapas de instalação.

Essas considerações se aplicam:

- Para ambientes do AD FS, os sensores do Defender para Identidade têm suporte apenas nos servidores de federação. Eles não são necessários em servidores Proxy de aplicativo Web (WAP).

- Para ambientes AD CS, você não precisa instalar os sensores em nenhum servidor do AD CS que esteja offline.

- Para servidores Microsoft Entra Connect, você precisa instalar os sensores em servidores ativos e de preparo.

Pré-requisitos

Os pré-requisitos para instalar sensores do Defender para Identidade em servidores de AD FS ou AD CS ou do Microsoft Entra Connect são os mesmos para instalar sensores em controladores de domínio. Para obter mais informações, consulte Pré-requisitos do Microsoft Defender para Identidade.

Um sensor instalado em um servidor AD FS, AD CS ou Microsoft Entra Connect não pode usar a conta de serviço local para se conectar ao domínio. Em vez disso, você precisa configurar uma Conta de Serviço de Diretório.

Além disso, o sensor Defender para Identidade para AD CS oferece apenas suporte a servidores AD CS com Serviço de Função de Autoridade de Certificação.

Configurar a coleta de eventos

Se estiver trabalhando com servidores AD FS, AD CS ou Microsoft Entra Connect, certifique-se de ter configurado a auditoria conforme necessário. Para saber mais, veja:

AD FS:

AD CS:

Microsoft Entra Connect:

Configurar permissões de leitura para o banco de dados do AD FS

Para que os sensores em execução nos servidores AD FS tenham acesso ao banco de dados AD FS, é necessário conceder permissões de leitura (db_datareader) para a Conta de Serviço de Diretório.

Se você tiver mais de um servidor AD FS, certifique-se de conceder essa permissão em todos eles. As permissões de banco de dados não são replicadas entre servidores.

Configure o servidor SQL para permitir que a conta do serviço de diretório com as seguintes permissões acesse o banco de dados AdfsConfiguration:

- connect

- log in

- read

- select

Observação

Se o banco de dados do AD FS for executado em um servidor SQL dedicado, em vez do servidor local do AD FS, e você estiver usando uma conta de serviço gerenciado de grupo (gMSA) como conta de serviço de diretório, certifique-se de conceder ao servidor SQL a permissões necessárias. para recuperar a senha da gMSA.

Permitir acesso ao banco de dados do AD FS

Conceda acesso ao banco de dados do AD FS usando SQL Server Management Studio, Transact-SQL (T-SQL) ou PowerShell.

Por exemplo, os comandos a seguir podem ser úteis se você estiver usando o Banco de Dados Interno do Windows (WID) ou um SQL Server externo.

Nestes códigos de exemplo:

[DOMAIN1\mdiSvc01]é o usuário de serviços de diretório do workspace. Se você estiver trabalhando com um gMSA, acrescente$no final do nome de usuário. Por exemplo:[DOMAIN1\mdiSvc01$].AdfsConfigurationV4é um exemplo de nome de banco de dados do AD FS e pode variar.server=\.\pipe\MICROSOFT##WID\tsql\queryé a cadeia de conexão com o banco de dados se você estiver usando o WID.

Dica

Se você não souber sua cadeia de conexão, siga as etapas na Documentação do Windows Server.

Para conceder acesso do sensor ao banco de dados do AD FS usando o T-SQL:

USE [master]

CREATE LOGIN [DOMAIN1\mdiSvc01] FROM WINDOWS WITH DEFAULT_DATABASE=[master]

USE [AdfsConfigurationV4]

CREATE USER [DOMAIN1\mdiSvc01] FOR LOGIN [DOMAIN1\mdiSvc01]

ALTER ROLE [db_datareader] ADD MEMBER [DOMAIN1\mdiSvc01]

GRANT CONNECT TO [DOMAIN1\mdiSvc01]

GRANT SELECT TO [DOMAIN1\mdiSvc01]

GO

Para conceder ao sensor acesso ao banco de dados do AD FS usando o PowerShell:

$ConnectionString = 'server=\\.\pipe\MICROSOFT##WID\tsql\query;database=AdfsConfigurationV4;trusted_connection=true;'

$SQLConnection= New-Object System.Data.SQLClient.SQLConnection($ConnectionString)

$SQLConnection.Open()

$SQLCommand = $SQLConnection.CreateCommand()

$SQLCommand.CommandText = @"

USE [master];

CREATE LOGIN [DOMAIN1\mdiSvc01] FROM WINDOWS WITH DEFAULT_DATABASE=[master];

USE [AdfsConfigurationV4];

CREATE USER [DOMAIN1\mdiSvc01] FOR LOGIN [DOMAIN1\mdiSvc01];

ALTER ROLE [db_datareader] ADD MEMBER [DOMAIN1\mdiSvc01];

GRANT CONNECT TO [DOMAIN1\mdiSvc01];

GRANT SELECT TO [DOMAIN1\mdiSvc01];

"@

$SqlDataReader = $SQLCommand.ExecuteReader()

$SQLConnection.Close()

Configurar permissões para o banco de dados do Microsoft Entra Connect (ADSync)

Observação

Esta seção é aplicável somente se o banco de dados do Entra Connect estiver hospedado em uma instância externa do SQL Server.

Os sensores em execução nos servidores Microsoft Entra Connect precisam ter acesso ao banco de dados ADSync e ter permissões de execução para os procedimentos armazenados relevantes. Se você tiver mais de um servidor Microsoft Entra Connect, certifique-se de executá-lo em todos eles.

Para conceder as permissões do sensor ao banco de dados ADSync do Microsoft Entra Connect usando o PowerShell:

$entraConnectServerDomain = $env:USERDOMAIN

$entraConnectServerComputerAccount = $env:COMPUTERNAME

$entraConnectDBName = (Get-ItemProperty 'registry::HKLM\SYSTEM\CurrentControlSet\Services\ADSync\Parameters' -Name 'DBName').DBName

$entraConnectSqlServer = (Get-ItemProperty 'registry::HKLM\SYSTEM\CurrentControlSet\Services\ADSync\Parameters' -Name 'Server').Server

$entraConnectSqlInstance = (Get-ItemProperty 'registry::HKLM\SYSTEM\CurrentControlSet\Services\ADSync\Parameters' -Name 'SQLInstance').SQLInstance

$ConnectionString = 'server={0}\{1};database={2};trusted_connection=true;' -f $entraConnectSqlServer, $entraConnectSqlInstance, $entraConnectDBName

$SQLConnection= New-Object System.Data.SQLClient.SQLConnection($ConnectionString)

$SQLConnection.Open()

$SQLCommand = $SQLConnection.CreateCommand()

$SQLCommand.CommandText = @"

USE [master];

CREATE LOGIN [{0}\{1}$] FROM WINDOWS WITH DEFAULT_DATABASE=[master];

USE [{2}];

CREATE USER [{0}\{1}$] FOR LOGIN [{0}\{1}$];

GRANT CONNECT TO [{0}\{1}$];

GRANT SELECT TO [{0}\{1}$];

GRANT EXECUTE ON OBJECT::{2}.dbo.mms_get_globalsettings TO [{0}\{1}$];

GRANT EXECUTE ON OBJECT::{2}.dbo.mms_get_connectors TO [{0}\{1}$];

"@ -f $entraConnectServerDomain, $entraConnectServerComputerAccount, $entraConnectDBName

$SqlDataReader = $SQLCommand.ExecuteReader()

$SQLConnection.Close()

Etapas de pós-instalação (opcional)

Durante a instalação do sensor em um servidor AD FS, AD CS ou Microsoft Entra Connect, o controlador de domínio mais próximo é selecionado automaticamente. Use as etapas a seguir para verificar ou modificar o controlador de domínio selecionado:

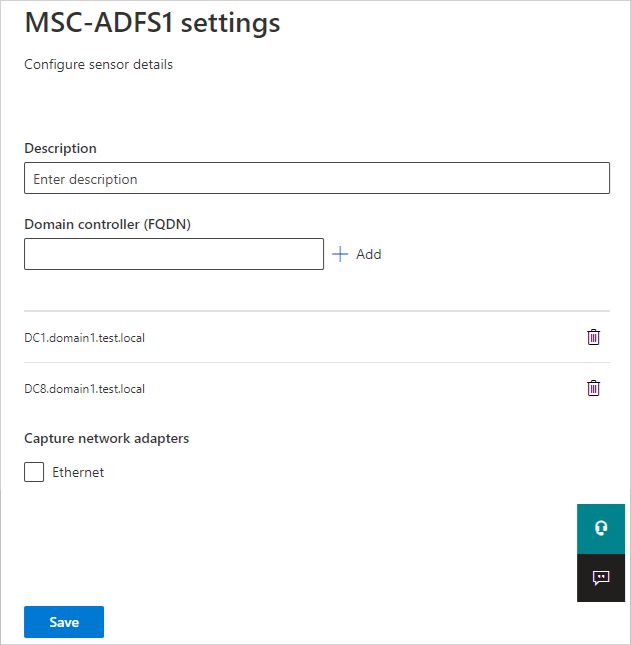

No Microsoft Defender XDR, vá para Configurações>Identidades>Sensores para exibir todos os sensores do Defender para Identidade.

Localize e selecione o sensor que você instalou no servidor.

No painel que se abre, na caixa FQDN do controlador de domínio, digite o nome de domínio totalmente qualificado (FQDN) dos controladores de domínio do resolvedor. Selecione + Adicionar para adicionar o FQDN e, em seguida, selecione Salvar.

A inicialização do sensor pode levar alguns minutos. Quando terminar, o status do serviço do sensor AD FS, AD CS ou Microsoft Entra Connect mudará de parado para em execução.

Validar a implantação bem-sucedida

Para validar se você implantou com êxito um sensor do Defender para Identidade em um servidor AD FS ou AD CS:

Verifique se o serviço do sensor da Proteção Avançada contra Ameaças do Azure está em execução. Depois de salvar as configurações do sensor do Defender para Identidade, pode levar alguns segundos para que o serviço seja iniciado.

Se o serviço não iniciar, revise o

Microsoft.Tri.sensor-Errors.logarquivo, localizado por padrão em%programfiles%\Azure Advanced Threat Protection sensor\Version X\LogsUse o AD FS ou o AD CS para autenticar um usuário em qualquer aplicativo e, em seguida, verifique se o Defender para Identidade observou a autenticação.

Por exemplo, selecione Busca>Busca avançada. No painel Consulta, insira e execute uma das seguintes consultas:

Para o AD FS:

IdentityLogonEvents | where Protocol contains 'Adfs'O painel de resultados deve incluir uma lista de eventos com valor LogonType de Logon com autenticação do ADFS.

Para o AD CS:

IdentityDirectoryEvents | where Protocol == "Adcs"O painel de resultados mostra uma lista de eventos de emissão de certificado com falha e bem-sucedida. Selecione uma linha específica para ver detalhes adicionais no painel Inspecionar Registro.

Conteúdo relacionado

Para saber mais, veja: