Classificando, filtrando e baixando dados

Importante

Em 30 de junho de 2024, o portal autônomo das Informações sobre Ameaças do Microsoft Defender (https://ti.defender.microsoft.comDefender TI) será desativado e não estará mais acessível. Os clientes podem continuar usando o Defender TI no portal do Microsoft Defender ou com o Microsoft Copilot para Segurança. Saiba Mais

O Microsoft Defender Threat Intelligence (Defender TI) permite-lhe aceder à nossa vasta coleção de dados de pesquisa num formato de tabela indexado e dinâmico. Estes conjuntos de dados podem ser grandes, devolvendo grandes quantidades de dados históricos e recentes. Ao permitir-lhe ordenar e filtrar adequadamente os dados, ajudamo-lo a ver facilmente as ligações de interesse.

Neste artigo de procedimentos, vai aprender a ordenar e filtrar dados para os seguintes conjuntos de dados:

- Resoluções

- Informações da WHOIS

- Certificados

- Subdomínios

- Controladores

- Componentes

- Pares de anfitriões

- Cookies

- Serviços

- Sistema de Nomes de Domínio (DNS)

- DNS Inverso

Saiba mais sobre os conjuntos de dados

Também irá aprender a transferir indicadores ou artefactos a partir das seguintes funcionalidades:

- Projetos

- Artigos

- Conjuntos de dados

Pré-requisitos

Um Microsoft Entra ID ou uma conta Microsoft pessoal. Entrar ou criar uma conta

Uma licença premium do Defender TI.

Observação

Os usuários sem uma licença Premium do Defender TI ainda podem acessar a nossa oferta do Defender TI gratuito.

Abra o Defender TI no portal do Microsoft Defender

- Acesse o portal do Defender e conclua o processo de autenticação da Microsoft. Saiba mais sobre o portal do Defender

- Navegue paraExplorador intelde informações sobre ameaças>.

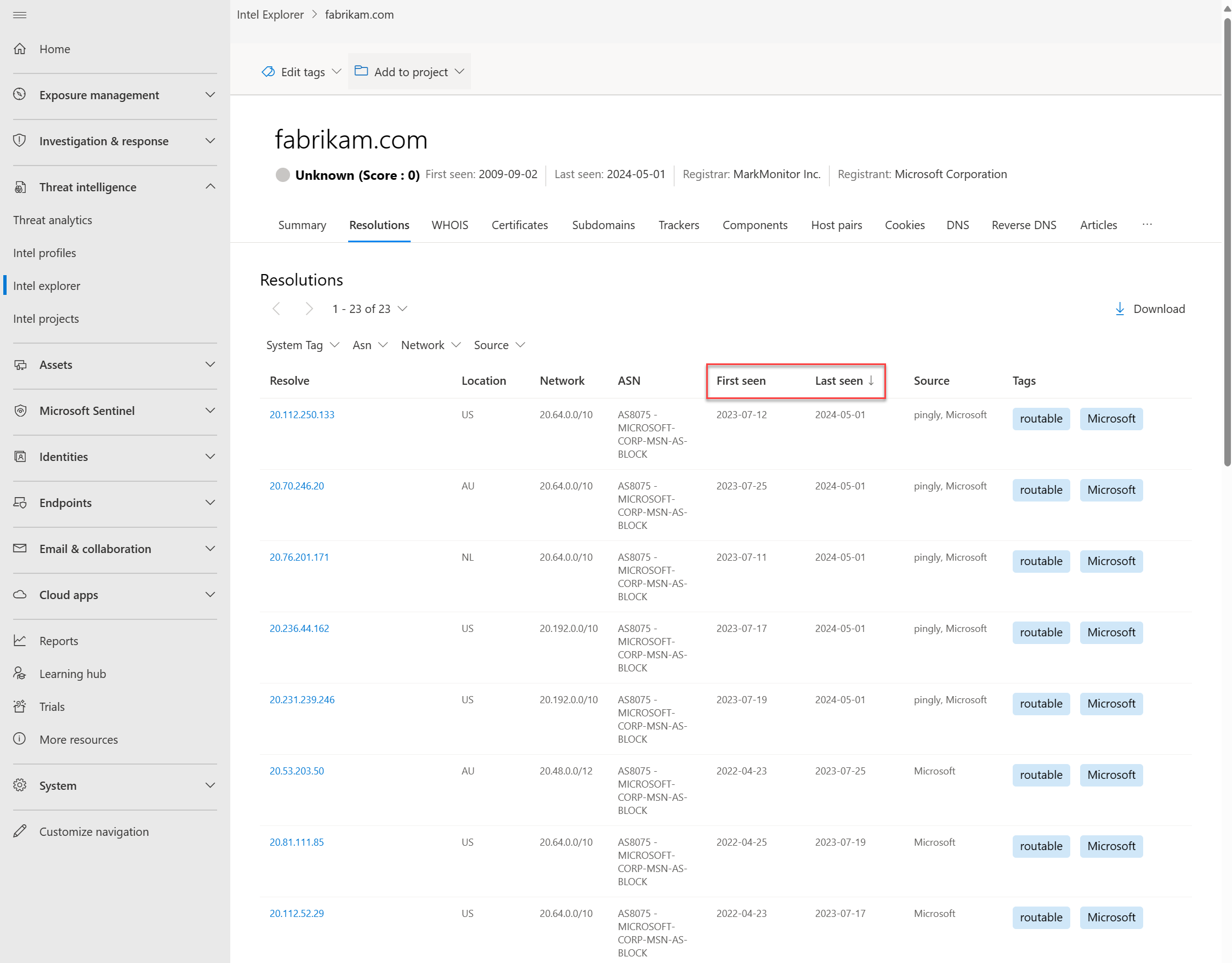

Ordenar dados

A função de ordenação em cada separador de dados permite-lhe ordenar rapidamente os nossos conjuntos de dados pelos valores de coluna. Por predefinição, a maioria dos resultados é ordenada por Visto pela última vez (descendente) para que os resultados observados mais recentemente apareçam no topo da lista. Esta sequência de ordenação predefinida fornece imediatamente informações sobre a infraestrutura atual de um artefacto.

Atualmente, todos os conjuntos de dados são ordenáveis pelos seguintes valores Visto pela primeira vez e Visto pela última vez :

- Visto pela última vez (descendente) – Predefinição

- Visto pela última vez (ascendente)

- Visto pela primeira vez (ascendente)

- Visto pela primeira vez (descendente)

Os dados podem ser ordenados em cada separador de conjunto de dados para cada IP, domínio ou entidade anfitriã que é pesquisada ou dinamada.

Pesquise um domínio, endereço IP ou anfitrião na barra de pesquisa do Intel Explorer .

Aceda ao separador Resoluções e, em seguida, aplique as preferências de ordenação às colunas Visto pela primeira vez e Visto pela última vez .

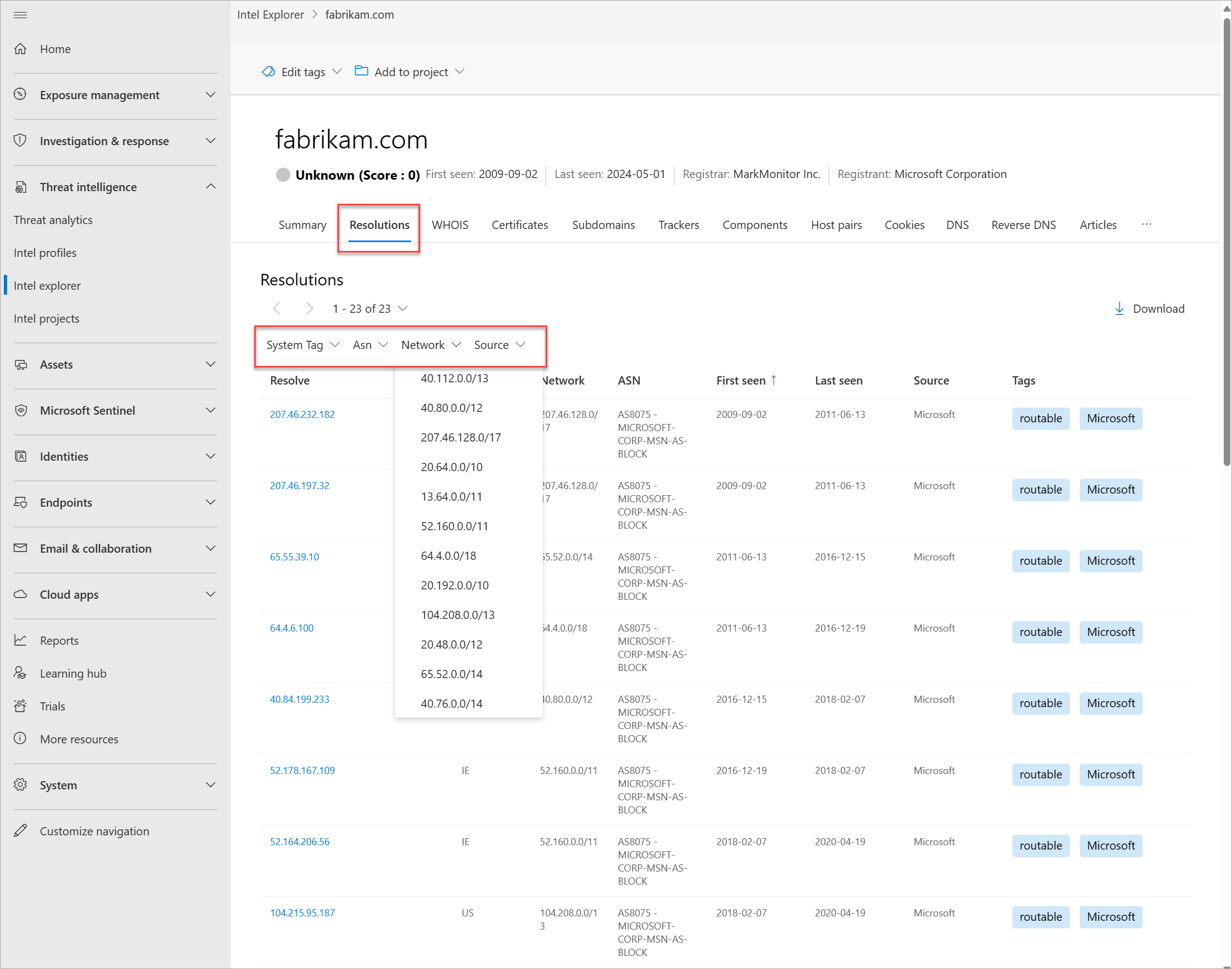

Filtrar dados

A filtragem de dados permite-lhe aceder a um grupo de dados selecionado com base num valor de metadados específico. Por exemplo, pode optar por ver as resoluções de IP detetadas apenas a partir de uma origem selecionada ou componentes de um tipo específico (por exemplo, servidores ou arquiteturas). A filtragem de dados permite-lhe restringir os resultados da consulta a itens de particular interesse.

Uma vez que o Defender TI fornece metadados específicos que coincidem com tipos de dados específicos, as opções de filtro são diferentes para cada conjunto de dados.

Filtros de resolução

Os seguintes filtros aplicam-se aos dados de resolução:

- Etiqueta de sistema: o Defender TI cria estas etiquetas com base nas informações detetadas pela nossa equipa de investigação. Saiba Mais

- Etiqueta: etiquetas personalizadas aplicadas por utilizadores do Defender TI. Saiba Mais

- ASN: resultados relacionados com um número de sistema autónomo designado (ASN).

- Rede: resultados relacionados com a rede designada.

- Origem: a origem de dados que produziu o resultado (por exemplo, riskiq, emerging_threats).

Para filtrar dados de resolução:

Pesquise um domínio, endereço IP ou anfitrião na barra de pesquisa do Intel Explorer .

Aceda ao separador Resoluções

Aplicar filtros a cada um dos tipos de opções de filtro indicados anteriormente.

Filtros de monitorização

Os seguintes filtros aplicam-se aos dados de monitorização:

- Tipo: o tipo de controlador identificado para cada artefacto (por exemplo, JarmFuzzyHash ou GoogleAnalyticsID).

- Endereço: o endereço IP que observou diretamente o controlador ou tem um anfitrião de resolução que observou o controlador. Este filtro é apresentado quando pesquisa um endereço IP.

- Nome do anfitrião: o anfitrião que observou este valor de controlador. Este filtro é apresentado quando pesquisa um domínio ou anfitrião.

Para filtrar dados de monitorização:

Pesquise um domínio, endereço IP ou anfitrião na barra de pesquisa do Intel Explorer .

Aceda ao separador Controladores

Aplicar filtros a cada um dos tipos de opções de filtro indicados anteriormente.

Filtros de componentes

Os seguintes filtros aplicam-se aos dados dos componentes:

- Ipaddressraw: O endereço IP que coincide com o nome de anfitrião devolvido.

- Tipo: O tipo de componente designado (por exemplo, acesso remoto ou sistema operativo).

- Nome: O nome do componente detetado (por exemplo, Cobalt Strike ou PHP).

Para filtrar dados de componentes:

Pesquise um domínio, endereço IP ou anfitrião na barra de pesquisa do Intel Explorer .

Aceda ao separador Componentes

Aplicar filtros a cada um dos tipos de opções de filtro indicados anteriormente.

Filtros de pares de anfitriões

Os seguintes filtros aplicam-se aos dados do par de anfitriões:

- Direção: A direção da ligação observada, que indica se o elemento principal redireciona para a criança ou para o contrário.

- Nome do anfitrião principal: O nome do anfitrião do artefacto principal.

- Causa: A causa detetada da relação principal-subordinado do anfitrião (por exemplo, redirecionamento ou iframe.src).

- Nome do anfitrião subordinado: O nome do anfitrião do artefacto subordinado.

Para filtrar os dados do par de anfitriões:

Pesquise um domínio, endereço IP ou anfitrião na barra de pesquisa do Intel Explorer .

Aceda ao separador Pares de anfitriões

Aplicar filtros a cada um dos tipos de opções de filtro indicados anteriormente.

Filtros DNS e DNS inversos

Os seguintes filtros aplicam-se ao DNS e aos dados DNS inversos:

- Tipo de Registo: O tipo de registo detetado no registo DNS (por exemplo, NS ou CNAME).

- Valor: O valor designado do registo (por exemplo, nameserver.host.com).

Para filtrar dados DNS e DNS inversos:

Pesquise um domínio, endereço IP ou anfitrião na barra de pesquisa do Intel Explorer .

Aceda aos separadores DNS e Reverse DNS

Aplicar filtros a cada um dos tipos de opções de filtro indicados anteriormente.

A transferir dados

Existem várias secções no Defender TI onde pode exportar dados como um ficheiro CSV. Procure e selecione Transferir![]() nas secções seguintes:

nas secções seguintes:

- A maioria dos separadores do conjunto de dados

- Projetos

- Artigos da Intel

Quando transfere dados das Resoluções, DNS e DNS Inverso , são exportados os seguintes cabeçalhos:

| Cabeçalho | Descrição |

|---|---|

| Resolver | Um registo associado ao domínio pesquisado (resolução do endereço IP) ou domínio que resolve para um endereço IP quando o endereço IP é pesquisado |

| Location | País ou região onde o endereço IP está alojado |

| Rede | Netblock ou sub-rede |

| autonomousSystemNumber | ASN |

| firstSeen | Data e hora (no formato mm/dd/aaaa hh:mm ) quando a Microsoft observou pela primeira vez a resolução |

| lastSeen | Data e hora (no formato mm/dd/aaaa hh:mm ) quando a Microsoft observou pela última vez a resolução |

| Fonte | Origem que observou esta resolução |

| Marcas | Etiquetas de sistema ou personalizadas associadas ao artefacto |

Quando transfere dados a partir do separador Subdomínios , são exportados os seguintes cabeçalhos:

| Cabeçalho | Descrição |

|---|---|

| hostname | Subdomínio do domínio pesquisado |

| etiquetas | Etiquetas de sistema ou personalizadas associadas ao artefacto |

Quando transfere dados a partir do separador Controladores , são exportados os seguintes cabeçalhos:

| Cabeçalho | Descrição |

|---|---|

| hostname | Nome do anfitrião que observou ou está atualmente a observar o controlador |

| firstSeen | Data e hora (no formato mm/dd/aaaa hh:mm ) quando a Microsoft observou pela primeira vez que o nome do anfitrião estava a utilizar o controlador |

| lastSeen | Data e hora (no formato mm/dd/aaaa hh:mm ) quando a Microsoft observou pela última vez que o nome do anfitrião estava a utilizar o controlador |

| attributeType | Tipo de controlador |

| attributeValue | Valor do controlador |

| Marcas | Etiquetas de sistema ou personalizadas associadas ao artefacto |

Quando transfere dados a partir do separador Componentes , são exportados os seguintes cabeçalhos:

| Cabeçalho | Descrição |

|---|---|

| hostname | Nome do anfitrião que observou ou está atualmente a observar o componente |

| firstSeen | Data e hora (no formato mm/dd/aaaa hh:mm ) quando a Microsoft observou pela primeira vez que o nome do anfitrião estava a utilizar o componente |

| lastSeen | Data e hora (no formato mm/dd/aaaa hh:mm ) quando a Microsoft observou pela última vez que o nome do anfitrião estava a utilizar o componente |

| categoria | Tipo de componente |

| name | Nome do componente |

| version | Versão do componente |

| Marcas | Etiquetas de sistema ou personalizadas associadas ao artefacto |

Quando transfere dados a partir do separador Pares de anfitriões , são exportados os seguintes cabeçalhos:

| Cabeçalho | Descrição |

|---|---|

| parentHostname | O nome do anfitrião que está a contactar o nome do anfitrião subordinado |

| childHostname | O nome do anfitrião que está a alimentar os recursos que alojam para o nome de anfitrião principal. |

| firstSeen | Data e hora (no formato mm/dd/aaaa hh:mm ) quando a Microsoft observou pela primeira vez a relação entre o nome de anfitrião principal e subordinado |

| lastSeen | Data e hora (no formato mm/dd/aaaa hh:mm ) quando a Microsoft observou pela última vez a relação entre o nome de anfitrião principal e subordinado |

| attributeCause | A causa da relação entre o nome de anfitrião principal e subordinado |

| Marcas | Etiquetas de sistema ou personalizadas associadas ao artefacto |

Quando transfere dados a partir do separador Cookies , são exportados os seguintes cabeçalhos:

| Cabeçalho | Descrição |

|---|---|

| hostname | Nome do anfitrião que observou o nome do cookie |

| firstSeen | Data e hora (no formato mm/dd/aaaa hh:mm ) quando o nome do cookie foi observado pela primeira vez no nome do anfitrião com origem no domínio dos cookies |

| lastSeen | Data e hora (no formato mm/dd/aaaa hh:mm ) quando o nome do cookie foi observado pela última vez no nome do anfitrião com origem no domínio de cookies |

| cookieName | Nome do cookie |

| cookieDomain | O servidor do nome de domínio do qual o nome do cookie teve origem |

| Marcas | Etiquetas de sistema ou personalizadas associadas ao artefacto |

Quando transfere listas de projetos a partir de projetos Intel (Os meus projetos, projetos de equipa e Projetos partilhados), são exportados os seguintes cabeçalhos:

| Cabeçalho | Descrição |

|---|---|

| name | Nome do projeto |

| artefactos (contagem) | Contagem de artefactos no projeto |

| criado por (utilizador) | Utilizador que criou o projeto |

| criado em | Quando o projeto foi criado |

| etiquetas | Etiquetas de sistema ou personalizadas associadas ao artefacto |

| colaboradores | Que foram adicionados como colaboradores ao projeto; este cabeçalho só está visível para projetos transferidos a partir das páginas Os meus projetos e Projetos partilhados |

Quando transfere os detalhes do projeto (artefactos) de um projeto, são exportados os seguintes cabeçalhos:

| Cabeçalho | Descrição |

|---|---|

| artefacto | Valor do artefacto (por exemplo, endereço IP, domínio, anfitrião, valor WHOIS ou certificado SHA-1) |

| type | Tipo de artefacto (por exemplo, IP, domínio, anfitrião, organização WHOIS, telefone WHOIS ou certificado SHA-1) |

| criado | Data e hora (no formato mm/dd/aaaa hh:mm ) quando o artefacto foi adicionado ao projeto |

| criador | Endereço de e-mail do utilizador que adicionou o artefacto |

| context | Como o artefacto foi adicionado ao projeto |

| etiquetas | Etiquetas de sistema ou personalizadas associadas ao artefacto |

| colaboradores | Que foram adicionados como colaboradores ao projeto; este cabeçalho só está visível para projetos transferidos a partir das páginas Os meus projetos e Projetos partilhados |

Transferir indicadores públicos ou de riskiq de informações sobre ameaças exporta os seguintes cabeçalhos:

| Cabeçalho | Descrição |

|---|---|

| type | Tipo de indicador (por exemplo, endereço IP, certificado, domínio ou SHA-256) |

| value | Valor do indicador (por exemplo, endereço IP, domínio ou nome de anfitrião) |

| source | Origem do indicador (RiskIQ ou OSINT) |