Criar resiliência com o gerenciamento de credenciais

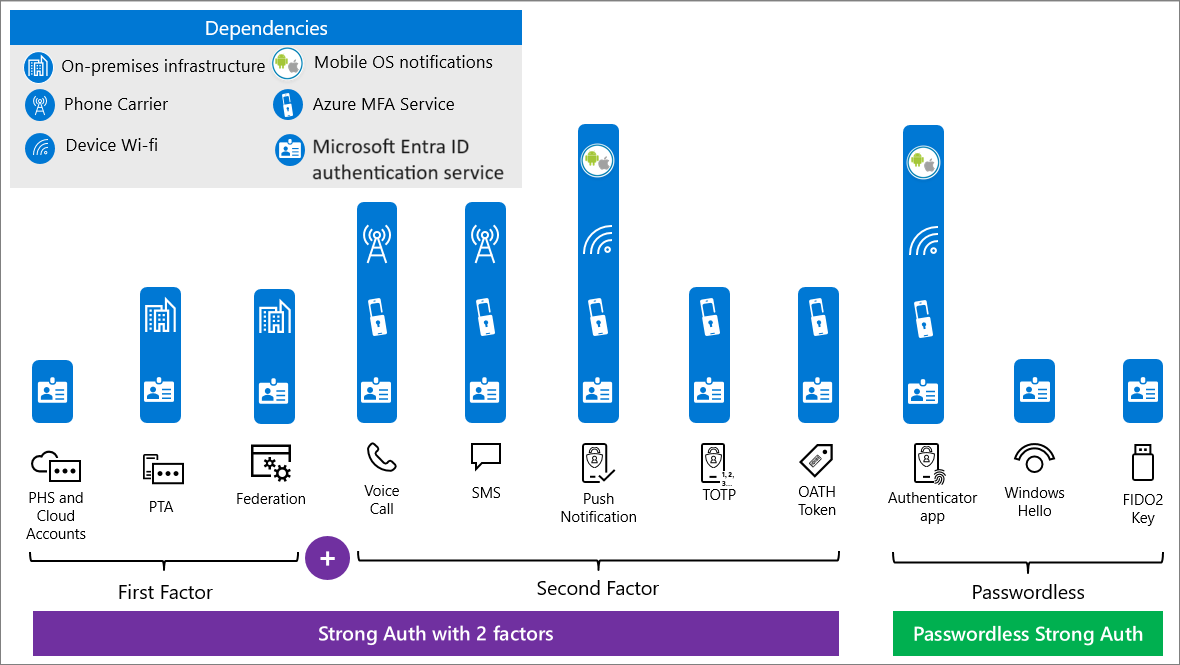

Quando uma credencial é apresentada à ID do Microsoft Entra em uma solicitação de token, há várias dependências que devem estar disponíveis para validação. O primeiro fator de autenticação depende da autenticação da ID do Microsoft Entra e, em alguns casos, na infraestrutura local. Para obter mais informações sobre arquiteturas de autenticação híbrida, consulte Criar resiliência na infraestrutura híbrida.

Caso implemente um segundo fator, as dependências do segundo fator serão adicionadas às dependências do primeiro. Por exemplo, se seu primeiro fator for via PTA e o segundo for SMS, suas dependências serão conforme as seguintes.

- Serviços de autenticação do Microsoft Entra

- Serviço de autenticação multifator do Microsoft Entra

- Infraestrutura local

- Operadora de telefone

- O dispositivo do usuário (não mostrado)

Sua estratégia de credenciais deve considerar as dependências de cada tipo de autenticação e provisionar métodos que evitem um ponto de falha único.

Como os métodos de autenticação têm dependências diferentes, permitir que os usuários se registrem para o maior número possível de opções de segundo fator é uma boa estratégia. Se possível, não deixe de incluir segundos fatores com dependências diferentes. Por exemplo, chamada de voz e SMS como segundos fatores compartilham as mesmas dependências e, portanto, tê-las como únicas opções não reduz o risco.

A estratégia de credenciais mais resiliente é usar a autenticação sem senha. As chaves de segurança do Windows Hello para Empresas e do FIDO 2.0 têm menos dependências que a autenticação forte com dois fatores separados. As chaves de segurança do aplicativo Microsoft Authenticator, do Windows Hello para Empresas e do FIDO 2.0 são as mais seguras.

Para segundos fatores, o aplicativo Microsoft Authenticator ou outros aplicativos autenticadores que usam senha de uso único baseada no tempo (TOTP) ou tokens de hardware OAuth têm o menor número de dependências e, portanto, são mais resilientes.

Como várias credenciais ajudam a resiliência?

O provisionamento de vários tipos de credenciais oferece aos usuários opções que acomodam suas preferências e restrições ambientais. Como resultado, a autenticação interativa, em que os usuários são solicitados a usarem a autenticação multifator, será mais resistente a dependências específicas que não estejam disponíveis no momento da solicitação. Você pode otimizar as solicitações de autenticação para autenticação multifator.

Além da resiliência de usuário individual descrita acima, as empresas devem planejar contingências para interrupções em grande escala, como erros operacionais que introduzem uma configuração indevida, um desastre natural ou uma interrupção de recursos na empresa para um serviço de federação local (especialmente quando usado para autenticação multifator).

Como fazer para implementar credenciais resilientes?

- Implante credenciais sem senha, como o Windows Hello para Empresas, a Autenticação de Telefone e as chaves de segurança FIDO2 para reduzir as dependências.

- Implante o aplicativo Microsoft Authenticator como segundo fator.

- Ative a sincronização de hash de senha para contas híbridas sincronizadas no Windows Server Active Directory. Essa opção pode ser habilitada junto com serviços de federação, como o AD FS (Serviços de Federação do Active Directory (AD FS)) e fornece um fallback caso o serviço de federação falhe.

- Analise o uso de métodos de autenticação multifator para melhorar a experiência de usuário.

- Implementar uma estratégia de controle de acesso resiliente

Próximas etapas

Recursos de resiliência para administradores e arquitetos

- Criar resiliência com os estados do dispositivo

- Criar resiliência usando a Avaliação contínua de acesso (CAE)

- Criar resiliência na autenticação de usuário externa

- Criar resiliência na autenticação híbrida

- Criar resiliência no acesso do aplicativo com o Proxy de Aplicativo