Força de autenticação de Acesso Condicional

O nível de autenticação corresponde a um controle de Acesso Condicional que especifica quais combinações de métodos de autenticação podem ser usadas para a obtenção de acesso a um recurso. Os usuários podem satisfazer os requisitos de força autenticando com qualquer uma das combinações permitidas.

Por exemplo, um nível de autenticação pode requerer que somente métodos de autenticação com resistência ao phishing sejam usados para a obtenção de acesso a um recurso confidencial. Para obter acesso a um recurso não confidencial, os administradores podem criar outro nível de autenticação que permita combinações de autenticação multifator (MFA) menos seguras, como senha + mensagem SMS.

A força da autenticação é baseada na Política de métodos de autenticação, em que os administradores podem definir o escopo dos métodos de autenticação para usuários e grupos específicos a serem usados em aplicativos federados do Microsoft Entra ID. A força da autenticação permite maior controle sobre o uso desses métodos com base em cenários específicos, como acesso a recursos confidenciais, risco do usuário, localização e muito mais.

Cenários para pontos fortes de autenticação

Os níveis de autenticação podem ajudar os clientes a lidar com estes cenários:

- Exigir métodos de autenticação específicos para acessar um recurso confidencial.

- Exigir um método de autenticação específico quando um usuário executa uma ação confidencial em um aplicativo (em combinação com o contexto de autenticação de acesso condicional).

- Exija que os usuários usem um método de autenticação específico ao acessar aplicativos confidenciais fora da rede corporativa.

- Exigir métodos de autenticação mais seguros para usuários de alto risco.

- Exigir métodos de autenticação específicos de usuários convidados que acessam um locatário de recurso (em combinação com configurações entre locatários).

Forças da autenticação

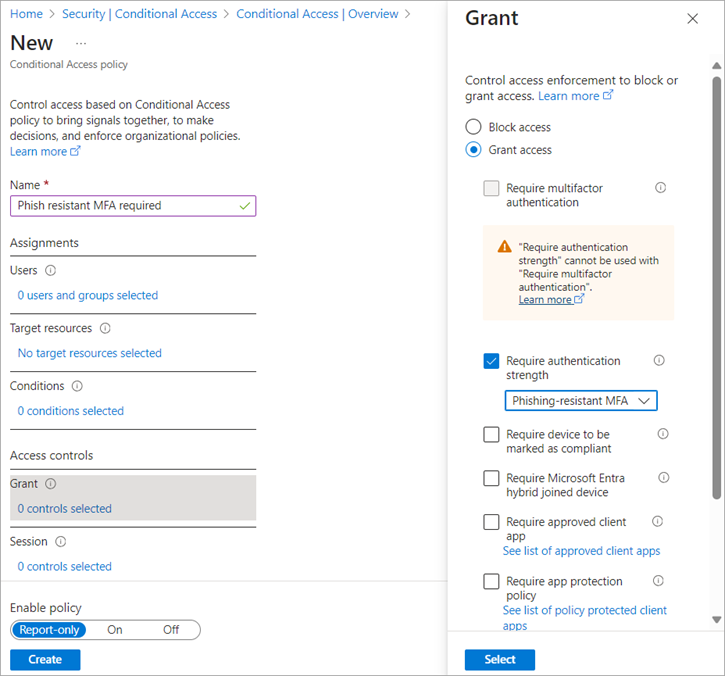

Os administradores podem especificar um nível de autenticação para acessar um recurso criando uma política de acesso condicional com o controle Exigir nível de autenticação. Eles podem escolher entre três níveis de autenticação integrados: Força de autenticação multifator, Força de MFA sem senha e Força de MFA resistente a phishing. Eles também podem criar uma força de autenticação personalizada com base nas combinações de métodos de autenticação que desejam permitir.

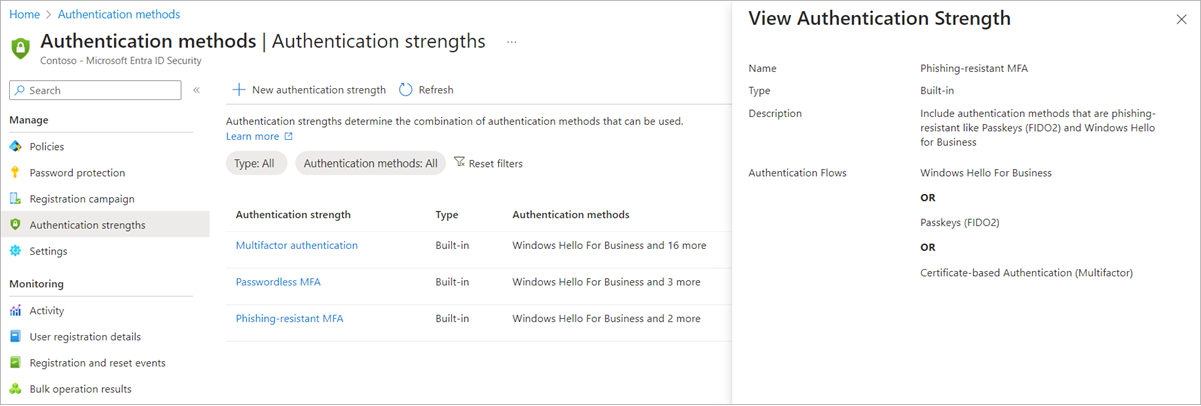

Forças de autenticação interna

As forças de autenticação interna são combinações de métodos de autenticação predefinidos pela Microsoft. As forças de autenticação interna estão sempre disponíveis e não podem ser modificados. A Microsoft atualizará as forças de autenticação interna quando novos métodos estiverem disponíveis.

Por exemplo, o nível de MFA com resistência ao phishing interno permite as seguintes combinações:

Windows Hello for Business

Ou

Chave de segurança FIDO2

Ou

Autenticação baseada em certificado (multifator) do Microsoft Entra

As combinações de métodos de autenticação para cada nível de autenticação interno estão listadas na tabela apresentada a seguir. Essas combinações incluem métodos que precisam ser registrados pelos usuários e habilitados na política de métodos de autenticação ou na política de configurações de MFA herdada.

- Força de MFA – o mesmo conjunto de combinações que podem ser usadas para atender à configuração Exigir autenticação multifator.

- Força de MFA sem senha – inclui métodos de autenticação que atendem à MFA, mas não exigem uma senha.

- A força da MFA resistente a phishing inclui métodos que exigem uma interação entre o método de autenticação e a superfície de entrada.

| Combinação de método de autenticação | Força da MFA | Força da MFA sem senha | Força da MFA resistente a phishing |

|---|---|---|---|

| Chave de segurança FIDO2 | ✅ | ✅ | ✅ |

| Windows Hello for Business | ✅ | ✅ | ✅ |

| Autenticação baseada em Certificado (multifator) | ✅ | ✅ | ✅ |

| Microsoft Authenticator (credenciais no telefone) | ✅ | ✅ | |

| Passagem de acesso temporário (uso único e uso múltiplo) | ✅ | ||

| Senha + algo que você tem1 | ✅ | ||

| Fator único federado + algo que você tem1 | ✅ | ||

| Multifator Federado | ✅ | ||

| Autenticação baseada em certificado (fator único) | |||

| Credenciais de SMS | |||

| Senha | |||

| Fator único federado |

1 Algo que você tem faz referência a um dos seguintes métodos: mensagem SMS, serviço de voz, notificação por push, token OATH de software ou token OATH de hardware.

A seguinte chamada de API pode ser usada para listar as definições de todas as forças de autenticação integrados:

GET https://graph.microsoft.com/beta/identity/conditionalAccess/authenticationStrength/policies?$filter=policyType eq 'builtIn'

Os Administradores de Acesso Condicional também podem criar níveis de autenticação com personalização para atender exatamente aos seus requisitos de acesso. Para obter mais informações, veja Níveis de autenticação de Acesso Condicional com personalização.

Limitações

As políticas de Acesso Condicional são avaliadas somente após a autenticação inicial – Como resultado, a força de autenticação não restringirá a autenticação de inicial de um usuário. Suponha que você esteja usando a força de MFA resistente a phishing integrada. Um usuário ainda pode digitar a senha dele, mas é necessário fazer logon com um método com resistência ao phishing, como a chave de segurança FIDO2, antes de continuar.

Exigir autenticação multifator e Exigir força de autenticação não podem ser usados juntos na mesma política de acesso condicional - Esses dois controles de concessão de acesso condicional não podem ser usados juntos porque a força de autenticação integrada Autenticação multifator é equivalente ao controle de concessão Exigir autenticação multifator.

Métodos de autenticação que atualmente não têm suporte por força de autenticação – O método de autenticação Senha de uso único por email (Convidado) não está incluído nas combinações disponíveis.

Windows Hello para Empresas – Se o usuário tiver entrado com o Windows Hello para Empresas como o método de autenticação principal, ele poderá ser usado para atender um requisito de força de autenticação que inclua o Windows Hello para Empresas. No entanto, se o usuário tiver se conectado usando outro método, por exemplo, senha, como o método de autenticação principal, e o nível de autenticação exigir o Windows Hello para Empresas, ele não será solicitado a fazer logon com o Windows Hello para Empresas. O usuário precisará reiniciar a sessão e escolher Opções de login e selecionar um método exigido pela força de autenticação.

Problemas conhecidos

Opções avançadas da chave de segurança FIDO2: Não há suporte para opções avançadas para usuários externos com um locatário inicial localizado em um nuvem da Microsoft diferente do locatário do recurso.

Representação dupla da folha de força de autenticação – as credenciais da plataforma, como o Windows Hello para Empresas e a Credencial de Plataforma para macOS, são representadas na força de autenticação no Windows Hello For Business. Para configurar uma força de autenticação personalizada que permite o uso da Credencial de Plataforma para macOS, use o Windows Hello For Business.

Perguntas frequentes

Devo usar a força da autenticação ou a política de métodos de autenticação?

A força da autenticação é baseada na política de métodos de autenticação. A Política de métodos de autenticação ajuda a definir o escopo e configurar os métodos de autenticação a serem usados no Microsoft Entra ID por usuários e grupos específicos. A força da autenticação permite outra restrição de métodos para cenários específicos, como acesso a recursos confidenciais, risco do usuário, localização e muito mais.

Por exemplo, o administrador da Contoso deseja permitir que seus usuários usem o Microsoft Authenticator com notificações push ou modo de autenticação sem senha. O administrador acessa as configurações do Microsoft Authenticator na política de métodos de autenticação, define o escopo da política para os usuários relevantes e estabelece o Modo de autenticação como Qualquer.

Então, para o recurso mais confidencial da Contoso, o administrador deseja restringir o acesso apenas a métodos de autenticação sem senha. O administrador cria uma nova política de acesso condicional, usando a força de MFA sem senha integrada.

Como resultado, os usuários da Contoso podem acessar a maioria dos recursos no locatário usando senha + notificação por push do Microsoft Authenticator OU apenas usando o Microsoft Authenticator (entrada por telefone). No entanto, quando os usuários do locatário acessam o aplicativo confidencial, eles devem usar o Microsoft Authenticator (entrada por telefone).

Pré-requisitos

- Microsoft Entra ID P1 – Seu locatário precisa ter uma licença do Microsoft Entra ID P1 para usar o acesso condicional. Se necessário, você pode ativar uma avaliação gratuita.