Identidades gerenciadas para perguntas frequentes sobre os recursos do Azure

Identidades gerenciadas para recursos do Azure é um recurso do Microsoft Entra ID. Cada um dos serviços do Azure que dão suporte a identidades gerenciadas para recursos do Azure está sujeito à própria linha do tempo. Não deixe de examinar o status de disponibilidade das identidades gerenciadas do seu recurso e os problemas conhecidos antes de começar.

Observação

Identidades gerenciadas para recursos do Azure é o novo nome para o serviço anteriormente conhecido como MSI (Identidade de Serviço Gerenciada).

Administração

Como você pode encontrar recursos que possuem uma identidade gerenciada?

Você pode encontrar a lista de recursos que têm uma identidade gerenciada atribuída pelo sistema usando o seguinte comando de CLI do Azure:

az resource list --query "[?identity.type=='SystemAssigned'].{Name:name, principalId:identity.principalId}" --output table

Quais permissões do RBAC do Azure são necessárias para usar uma identidade gerenciada em um recurso?

- Identidade gerenciada atribuída pelo sistema: Você precisa ter permissões de gravação sobre o recurso. Por exemplo, para máquinas virtuais, você precisa

Microsoft.Compute/virtualMachines/write. Essa ação é incluída em funções internas específicas do recurso, como Colaborador da máquina virtual. - Atribuir identidades gerenciadas atribuídas pelo usuário aos recursos: você precisa de permissões de gravação sobre o recurso. Por exemplo, para máquinas virtuais, você precisa

Microsoft.Compute/virtualMachines/write. Você também precisará da açãoMicrosoft.ManagedIdentity/userAssignedIdentities/*/assign/actionsobre a identidade atribuída pelo usuário. Essa ação está incluída na função integrada Operador de identidade gerenciada. - Gerenciar identidades atribuídas pelo usuário: para criar ou excluir identidades gerenciadas atribuídas pelo usuário, você precisa da atribuição de função de Contribuidor de identidade gerenciada.

- Gerenciar atribuições de função para identidades gerenciadas: você precisa da atribuição de função Proprietário ou Administrador de acesso do usuário sobre o recurso ao qual você está concedendo acesso. Você precisará da atribuição de função Leitor para o recurso com uma identidade atribuída pelo sistema ou para a identidade atribuída pelo usuário que está recebendo a atribuição de função. Se você não tiver acesso de leitura, poderá pesquisar por "Usuário, grupo ou entidade de serviço" para localizar a entidade de serviço de apoio da identidade, em vez de pesquisar por identidade gerenciada ao adicionar a atribuição de função. Leia mais sobre a atribuição de funções do Azure.

Como fazer para evitar a criação de identidades gerenciadas atribuídas pelo usuário?

Você pode impedir que os usuários criem identidades gerenciadas atribuídas pelo usuário usando Azure Policy

Entre no portal do Azure e acesse Política.

Escolher Definições

Escolha + Definição de política e insira as informações necessárias.

Na seção regra de política, cole:

{ "mode": "All", "policyRule": { "if": { "field": "type", "equals": "Microsoft.ManagedIdentity/userAssignedIdentities" }, "then": { "effect": "deny" } }, "parameters": {} }

Depois de criar a política, atribua-a ao grupo de recursos que você deseja usar.

- Navegar até grupo de recursos.

- Encontre o grupo de recursos que você está usando para teste.

- Escolha Políticas no menu à esquerda.

- Escolha Atribuir política

- Na seção Básico, informe:

- Escopo O grupo de recursos que estamos usando para teste

- Definição de política: a política que criamos anteriormente.

- Deixe todas as outras configurações no valor padrão e escolha Revisar + Criar

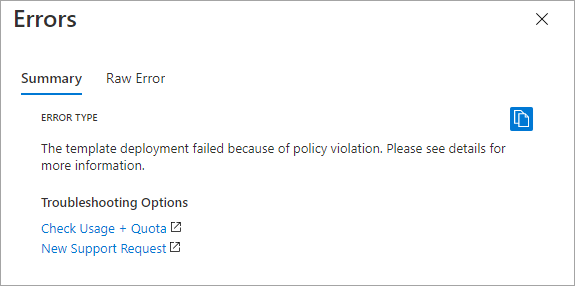

Nesse ponto, qualquer tentativa de criar uma identidade gerenciada atribuída pelo usuário no grupo de recursos falhará.

Conceitos

As identidades gerenciadas têm um objeto de aplicativo de backup?

Não, as identidades gerenciadas e os Registros de Aplicativos Microsoft Entra não são a mesma coisa no diretório.

Os Registros de aplicativo têm dois componentes: um objeto de aplicativo e um objeto de entidade de serviço. As identidades gerenciadas para recursos do Azure têm apenas um desses componentes: um objeto de entidade de serviço.

As identidades gerenciadas não têm um objeto de aplicativo no diretório, que é comumente usado para conceder permissões de aplicativo para o MS Graph. Em vez disso, as permissões do MS Graph para identidades gerenciadas precisam ser concedidas diretamente à entidade de serviço.

Qual é a credencial associada a uma identidade gerenciada? Por quanto tempo ele é válido e com que frequência ele é girado?

Observação

A forma como as identidades gerenciadas são autenticadas é um detalhe de implementação interna que está sujeito a alterações sem aviso prévio.

As identidades gerenciadas usam autenticação baseada em certificado. A credencial de cada identidade gerenciada tem uma expiração de 90 dias e é revertida após 45 dias.

Qual será a identidade padrão do IMDS se eu não especificar a identidade na solicitação?

- Se a identidade gerenciada atribuída do sistema estiver habilitada e nenhuma identidade for especificada na solicitação, o padrão do IMDS (Serviço de Metadados de Instância do Azure) será a identidade gerenciada atribuída ao sistema.

- Se a identidade gerenciada atribuída ao sistema não estiver habilitada e existir apenas uma identidade gerenciada atribuída ao usuário, o IMDS assumirá como padrão essa identidade gerenciada atribuída a um único usuário.

Se outra identidade gerenciada atribuída a um usuário for atribuída ao recurso por qualquer motivo, suas solicitações ao IMDS começarão a falhar com o erro

Multiple user assigned identities exist, please specify the clientId / resourceId of the identity in the token request. É altamente recomendável especificar explicitamente uma identidade na sua solicitação, mesmo que exista apenas uma identidade gerenciada atribuída a um usuário no momento para o recurso. - Se a identidade gerenciada atribuída ao sistema não estiver habilitada e existirem várias identidades gerenciadas atribuídas ao usuário, será necessário especificar uma identidade gerenciada na solicitação.

Limitações

A mesma identidade gerenciada pode ser usada em várias regiões?

Em suma, sim, você pode usar identidades gerenciadas atribuídas pelo usuário em mais de uma região do Azure. A resposta mais longa é que, enquanto as identidades gerenciadas atribuídas pelo usuário são criadas como recursos regionais, a entidade de serviço (SP) associada criada no ID do Microsoft Entra está disponível globalmente. A entidade de serviço pode ser usada de qualquer região do Azure e sua disponibilidade depende da disponibilidade do ID do Microsoft Entra. Por exemplo, se você criou uma identidade gerenciada atribuída pelo usuário na região South-Central e essa região ficar indisponível, esse problema afetará apenas as atividades do plano de controle na própria identidade gerenciada. As atividades executadas pelos recursos já configurados para usar as identidades gerenciadas não seriam afetadas.

As identidades gerenciadas para recursos do Azure funcionam com os Serviços de Nuvem do Azure (Clássico)?

As identidades gerenciadas para recursos do Azure não têm suporte para Serviços de Nuvem do Azure (Clássico) no momento. "

O que é o limite de segurança de identidades gerenciadas para recursos do Azure?

O limite de segurança da identidade é o recurso ao qual ela está anexada. Por exemplo, o limite de segurança para uma máquina virtual com identidades gerenciadas para recursos do Azure habilitados é a máquina virtual. Qualquer código em execução nessa VM pode chamar o ponto de extremidade de identidades gerenciadas e solicitar tokens. A experiência é semelhante ao trabalhar com outros recursos que dão suporte a identidades gerenciadas.

Identidades gerenciadas serão recriadas automaticamente se eu mover uma assinatura para outro diretório?

Não, se você mover uma assinatura para outro diretório, terá que recriá-la manualmente e conceder novamente as atribuições de função do Azure.

- Para sistema atribuído a identidades gerenciadas: desabilite e habilite novamente.

- Para identidades gerenciadas atribuídas ao usuário: exclua, recrie e anexe-os novamente para os recursos necessários (por exemplo, máquinas virtuais)

Posso usar uma identidade gerenciada para acessar um recurso em um diretório/locatário diferente?

Não, as identidades gerenciadas atualmente não dão suporte a cenários entre diretórios.

Há limites de taxa que se aplicam a identidades gerenciadas?

Os limites de identidades gerenciadas têm dependências nos limites de serviço do Azure, nos limites do Serviço de Metadados de Instância do Azure (IMDS) e nos limites de serviço do Microsoft Entra.

- Os limites de serviço do Azure definem o número de operações de criação que podem ser executadas nos níveis de locatário e assinatura. As identidades gerenciadas atribuídas ao usuário também têm limitações sobre como elas podem ser nomeadas.

- IMDS Em geral, as solicitações para o IMDS são limitadas a cinco solicitações por segundo. As solicitações que excederem esse limite serão rejeitadas com respostas 429. As solicitações para a categoria “Identidade Gerenciada” são limitadas a 20 solicitações por segundo e cinco solicitações simultâneas. Você pode ler mais no artigo Serviço de Metadados de Instância do Azure (Windows).

- Serviço Microsoft Entra Cada identidade gerenciada conta para o limite de cota de objeto em um locatário do Microsoft Entra, conforme descrito em Limites e restrições de serviço do Microsoft Entra.

É possível mover a identidade gerenciada atribuída pelo usuário para uma assinatura/um grupo de recursos diferente?

Não há suporte para mover uma identidade gerenciada atribuída pelo usuário para um grupo de recursos diferente.

Os tokens de identidades gerenciadas são armazenados em cache?

Os tokens de identidade gerenciada são armazenados em cache pela infraestrutura subjacente do Azure para fins de desempenho e resiliência: os serviços de back-end das identidades gerenciadas mantêm um cache por URI de recurso durante cerca de 24 horas. Pode levar várias horas para que as alterações nas permissões de uma identidade gerenciada entrem em vigor, por exemplo. Hoje, não é possível forçar o token de uma identidade gerenciada a ser atualizado antes da expiração. Para obter mais informações, consulte Limitação do uso de identidades gerenciadas para autorização.

As identidades gerenciadas são excluídas de forma reversível?

Sim, as Identidades Gerenciadas são excluídas de forma reversível por 30 dias. Você pode exibir a entidade de serviço de identidade gerenciada com exclusão temporária, mas não pode restaurá-la ou excluí-la permanentemente.

O que acontece com os tokens depois que uma identidade gerenciada é excluída?

Quando uma identidade gerenciada é excluída, um recurso do Azure que foi anteriormente associado a essa identidade não pode mais solicitar novos tokens para essa identidade. Os tokens que foram emitidos antes da identidade ser excluída ainda serão válidos até a expiração original. Alguns sistemas de autorização de pontos de extremidade de destino podem realizar outras verificações no diretório para a identidade e, nesse caso, a solicitação falha porque o objeto não pode ser encontrado. No entanto, alguns sistemas, como o RBAC do Azure, continuarão a aceitar solicitações desse token até que ele expire.