Introdução à ID verificada do Microsoft Entra

No mundo atual, nossas vidas digitais e físicas estão cada vez mais entrelaçadas com os aplicativos, serviços e dispositivos que usamos. Esta revolução digital abriu um mundo de possibilidades, permitindo que nos conectássemos com inúmeras empresas e indivíduos de maneiras que antes eram inimagináveis.

Esse aumento da conectividade apresenta um risco maior de roubo de identidade e violações de dados. Essas violações podem ter um impacto devastador em nossas vidas pessoais e profissionais. Mas há esperança. A Microsoft está trabalhando com uma comunidade diversificada para criar uma solução de Identidade Descentralizada que coloca os indivíduos no controle de suas próprias identidades digitais, fornecendo uma maneira segura e privada de gerenciar dados de identidade sem depender de autoridades centralizadas ou intermediários.

Por que precisamos da identidade descentralizada

Hoje, usamos nossa identidade digital no trabalho, em casa e em todos os aplicativos, serviços e dispositivos que usamos. Ela é formada por tudo que dizemos, fazemos e experienciamos em nossas vidas: comprar ingressos para um evento, fazer check-in em um hotel ou, até mesmo, pedir um almoço. Atualmente, nossa identidade e todas as nossas interações digitais são de propriedade e controladas por outros participantes, algumas das quais nem estamos cientes.

Todos os dias, os usuários concedem acesso aos seus dados para aplicativos e dispositivos. Um grande esforço seria necessário para que eles acompanhassem quem tem acesso a quais informações. Nas atividades empresariais, a colaboração com os consumidores e os parceiros exige uma orquestração de muita interação para trocar dados de maneira segura, de modo a manter a privacidade e a segurança de todos os envolvidos.

Acreditamos que um sistema de identidade descentralizada baseado em padrões pode revelar um novo conjunto de experiências que proporciona aos usuários e às organizações mais controle sobre os respectivos dados, além de fornecer um nível mais alto de confiança e segurança para aplicativos, dispositivos e provedores de serviços.

Lidere com padrões abertos

Estamos comprometidos com o trabalho em conjunto com os clientes, os parceiros e a comunidade a fim de desenvolver a próxima geração de experiências baseadas em identidade descentralizada e estamos animados em fazer parcerias com indivíduos e organizações que estão fazendo contribuições incríveis nessa área.

DIDs (identificadores descentralizados) são um novo tipo de identificador que permite identidade digital verificável e descentralizada. Se o ecossistema de DID deve aumentar, os padrões, os componentes técnicos e as entregas de código precisam ter software livre e ser acessíveis para todos.

A Microsoft está colaborando ativamente com os membros da DIF (Decentralized Identity Foundation), o W3C Credentials Community Group e a comunidade de identidade mais ampla. Trabalhamos com esses grupos para identificar e desenvolver padrões críticos, e os padrões a seguir foram implementados em nossos serviços.

- Identificadores Descentralizados do W3C

- Credenciais Verificáveis do W3C

- Sidetree da DIF

- Configuração de DID Conhecida da DIF

- DID-SIOP da DIF

- Troca de Apresentação da DIF

O que são DIDs?

Antes de entendermos os DIDs, isso ajuda a compará-los com outros sistemas de identidade. Endereços de email e IDs de rede social são aliases amigáveis para colaboração, mas agora estão sobrecarregados para servir como pontos de controle para acesso a dados em muitos cenários além da colaboração. Isso cria um problema em potencial, pois o acesso a essas IDs pode ser removido a qualquer momento.

As DIDs (Identificadores Descentralizados) são diferentes. DIDs são identificadores globalmente exclusivos, de propriedade própria e gerados pelo usuário com raiz em sistemas de confiança descentralizada. Têm características exclusivas, como maior garantia de imutabilidade, resistência a censura e evasividade de adulteração. Esses atributos são essenciais para qualquer sistema de ID destinado a fornecer autopropriedade e controle de usuário.

A solução de credenciais verificáveis da Microsoft usa DIDs (credenciais descentralizadas) para assinatura criptográfica como prova de que uma terceira parte confiável (verificador) atesta as informações, a fim de provar que é o proprietário de uma credencial verificável. Uma compreensão básica das DIDs é recomendada para qualquer pessoa que esteja criando uma solução de credencial verificável baseada na oferta da Microsoft.

O que são as credenciais verificáveis?

Usamos IDs em nossas vidas diárias. Temos carteiras de motorista que usamos como evidência de nossa capacidade de dirigir um carro. As universidades emitem diplomas que provam que obtivemos um nível de educação. Ao chegar a outros países/regiões, usamos passaportes para provar nossa identidade às autoridades. O modelo de dados descreve como podemos lidar com esses tipos de cenários ao trabalhar pela Internet, mas de uma forma segura que respeite a privacidade do usuário. Obtenha mais informações no Modelo de Dados de Credenciais Verificáveis 1.0.

Em resumo, as credenciais verificáveis são objetos de dados que consistem em declarações feitas pelo emissor que atesta as informações sobre uma entidade. Essas declarações são identificadas por esquema e incluem o emissor do DID e o assunto. A DID do emissor cria uma assinatura digital como prova de que ele atesta essas informações.

Como funciona a identidade descentralizada?

Precisamos de uma nova forma de identidade. Precisamos de uma identidade que reúna tecnologias e padrões para fornecer os principais atributos de identidade, como autopropriedade e resistência a censura. Essas funcionalidades são difíceis de ser obtidas por meio dos sistemas existentes.

Para cumprir essas promessas, precisamos de uma base técnica composta por sete inovações fundamentais. Uma inovação fundamental são identificadores que pertencem ao usuário, um agente do usuário para gerenciar as chaves associadas a esses identificadores e armazenamentos de dados criptografados e controlados pelo usuário.

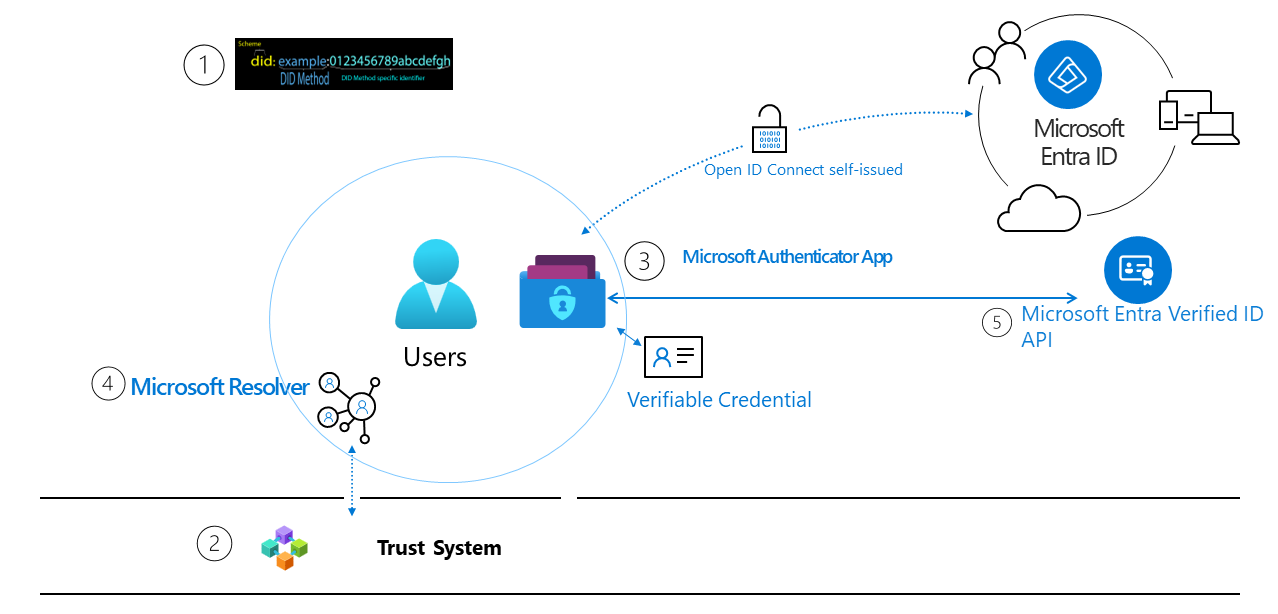

1. DIDs (identificadores descentralizados) W3C. As IDs que os usuários criam, têm e controlam independentemente de qualquer organização ou governo. As DIDs são identificadores globais exclusivos vinculados a metadados descentralizados de DPKI (infraestrutura de chave pública) compostos por documentos JSON que contêm materiais de chave pública, descritores de autenticação e pontos de extremidade de serviço.

2. Sistema de confiança. Para poder resolver documentos DID, os DIDs normalmente são registrados em uma rede subjacente de algum tipo que representa um sistema de confiança. Atualmente, a Microsoft dá suporte ao sistema de confiança DID:Web. DID:Web é um modelo baseado em permissão que permite confiança usando a reputação existente de um domínio da Web. DID:Web está no status de suporte Disponível em Geral.

3. Agente do usuário/carteira do DID: aplicativo Microsoft Authenticator. Permite que pessoas reais usem identidades descentralizadas e credenciais verificáveis. O Authenticator cria DIDs, facilita as solicitações de emissão e apresentação de credenciais verificáveis e gerencia o backup da semente da DID, por meio de um arquivo de carteira criptografado.

4. Microsoft Resolver.

Uma API que pesquisa e resolve DIDs usando o did:webmétodo e retorna o DDO (Objeto de Documento do DID). O DDO inclui metadados de DPKI associados à DID, como chaves públicas e pontos de extremidade de serviço.

5. Serviço da ID Verificada do Microsoft Entra.

Um serviço de emissão e verificação no Azure e uma API REST para Credenciais Verificáveis do W3C assinadas com o método did:web. Elas permitem que os proprietários de identidade gerem, apresentem e verifiquem as declarações. Isso forma a base da confiança entre os usuários dos sistemas.

Um cenário de exemplo

O cenário que usamos para explicar como as VCs funcionam:

- Woodgrove Inc., uma empresa.

- Proseware, uma empresa que oferece descontos aos funcionários da Woodgrove.

- Alice, uma funcionária da Woodgrove, Inc., que deseja obter um desconto da Proseware

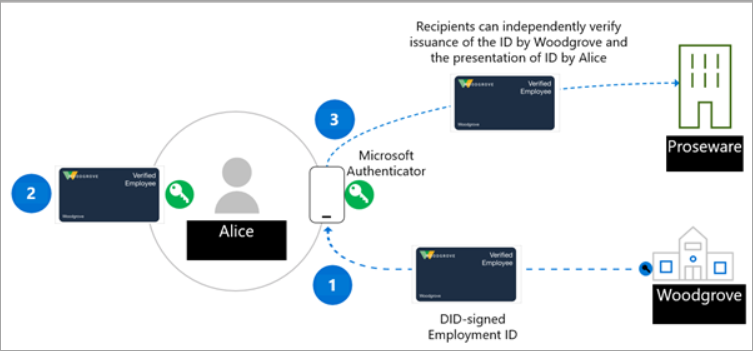

Hoje, Alice fornece um nome de usuário e uma senha para entrar no ambiente de rede da Woodgrove. A Woodgrove está implantando uma solução de credencial verificável para oferecer uma forma mais gerenciável para Alice provar que é funcionária da Woodgrove. A Proseware aceita credenciais verificáveis emitidas pela Woodgrove como prova de vínculo empregatício que pode dar acesso a descontos corporativos como parte do programa de descontos corporativos da empresa.

A Alice solicita à Woodgrove Inc uma credencial verificável de prova de emprego. A Woodgrove Inc atesta a identidade da Alice e emite uma credencial verificável assinada que a Alice pode aceitar e armazenar no aplicativo de carteira digital. A Alice agora pode apresentar essa credencial verificável como prova de vínculo empregatício no site da Proseware. Após uma apresentação bem-sucedida da credencial, a Proseware oferece desconto à Alice e a transação é registrada no aplicativo da carteira da Alice para que ela possa acompanhar onde e para quem ela apresentou a credencial verificável de prova de vínculo empregatício.

Funções em uma solução de credencial verificável

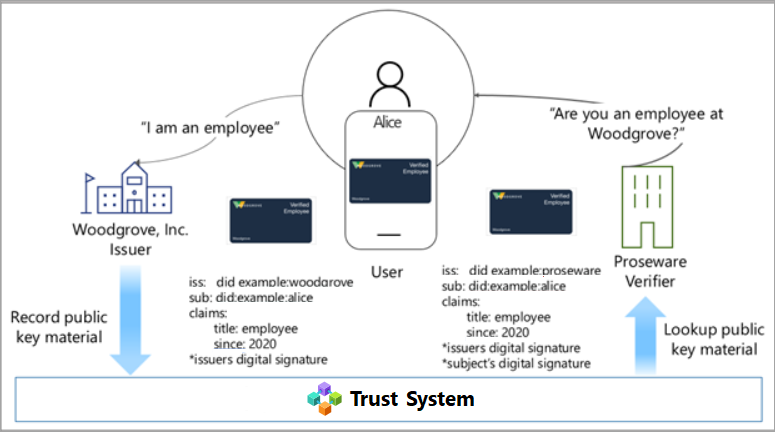

Há três atores principais na solução de credencial verificável. No seguinte diagrama:

- Na Etapa 1, o usuário solicita uma credencial verificável de um emissor.

- Na Etapa 2, o emissor da credencial atesta que a prova fornecida pelo usuário é precisa e cria uma credencial verificável assinada com o respectivo DID, para a qual o DID do usuário é a entidade.

- Na Etapa 3, o usuário assina uma VP (apresentação verificável) com o DID e envia ao verificador. Em seguida, o verificador valida a credencial comparando-a com a chave pública colocada na DPKI.

As funções neste cenário são:

Emissor

O emissor é uma organização que cria uma solução de emissão solicitando informações de um usuário. As informações são usadas para verificar a identidade do usuário. Por exemplo, a Woodgrove, Inc. tem uma solução de emissão que permite criar e distribuir VCs (credenciais verificáveis) para todos os funcionários. O funcionário usa o aplicativo Authenticator para se conectar com o nome de usuário e a senha, que transmite um token de ID para o serviço emissor. Depois que a Woodgrove, Inc. valida o token de ID enviado, a solução de emissão cria uma VC que inclui declarações sobre o funcionário e é assinada com a DID da Woodgrove, Inc. Agora, o funcionário tem uma credencial verificável que é assinada pelo empregador, que inclui a DID dos funcionários como a DID da entidade.

Usuário

O usuário é a pessoa ou a entidade que solicita uma VC. Por exemplo, Alice é uma nova funcionária da Woodgrove, Inc. e recebeu anteriormente a prova da credencial verificável de vínculo empregatício. Quando Alice precisar fornecer uma prova de vínculo empregatício para obter um desconto na Proseware, ela poderá permitir acesso à credencial no aplicativo Authenticator assinando uma apresentação verificável provando que é a proprietária da DID. A Proseware consegue validar que a credencial foi emitida pela Woodgrove, Inc. e que a Alice é a proprietária dela.

Verificador

O verificador é uma empresa ou uma entidade que precisa verificar as declarações de um ou mais emissores nos quais confiam. Por exemplo, a Proseware tem a confiança de que a Woodgrove, Inc. faz um trabalho adequado de verificar a identidade dos funcionários e emitir VCs autênticas e válidas. Quando Alice tentar solicitar o equipamento de que precisa para o trabalho, a Proseware usará padrões abertos como o SIOP e a Troca de Apresentação para solicitar credenciais do usuário, provando que ele é funcionário da Woodgrove, Inc. Por exemplo, a Proseware pode fornecer a Alice um link para um site com um código QR que ela digitalizará com a câmera do telefone. Isso iniciará a solicitação de uma VC específica, que o Authenticator analisará e dará a Alice a capacidade de aprovar a solicitação a fim de provar seu vínculo empregatício para a Proseware. A Proseware pode usar a API ou o SDK de serviço de credenciais verificáveis para verificar a autenticidade da apresentação verificável. Com base nas informações fornecidas por Alice, ela dá o desconto a Alice. Se outras empresas e organizações souberem que a Woodgrove, Inc. emite VCs para os funcionários, elas também poderão criar uma solução de verificação e usar a credencial verificável da Woodgrove, Inc. para apresentar ofertas especiais reservadas aos funcionários da Woodgrove, Inc.

Observação

O verificador pode usar padrões abertos para executar a apresentação e a verificação ou simplesmente configurar seu próprio locatário do Microsoft Entra para permitir que o serviço da ID Verificada do Microsoft Entra execute a maior parte do trabalho.

Próximas etapas

Agora que você conhece as DIDs e as credenciais verificáveis, experimente-as seguindo nosso artigo de introdução ou um de nossos artigos que fornece mais detalhes sobre os conceitos de credenciais verificáveis.