Anexação de locatário: Criar e implantar políticas antivírus do centro de administração

Aplica-se a: Configuration Manager (branch atual)

Crie políticas antivírus do Microsoft Defender no centro de administração do Microsoft Intune e implemente-as em coleções do Configuration Manager.

Pré-requisitos

- Acesso ao centro de administração do Microsoft Intune.

- Um ambiente anexado ao locatário com dispositivos carregados.

- Uma versão compatível do Gerenciador de Configurações e a versão correspondente do console instalado.

- Atualizar os dispositivos de destino para a versão mais recente do cliente do Configuration Manager.

- Pelo menos uma coleção do Configuration Manager que está disponível para atribuir políticas de segurança do ponto de extremidade

- Dispositivos Windows que suportam este perfil para dispositivos anexados ao locatário

Atribuir a política do Microsoft Defender Antivírus a uma coleção

- Num browser, aceda ao centro de administração do Microsoft Intune.

- Selecione Segurança do ponto de extremidade e Antivírus.

- Selecione Criar Política.

- Para a Plataforma, selecione Windows 10, Windows 11 e Windows Server (ConfigMgr).

- Para o Perfil, selecione Microsoft Defender Antivírus e depois Criar.

- Atribua um Nome e, opcionalmente, uma Descrição na página Noções Básicas.

- Na página Definições de configuração, defina as configurações que você quer gerenciar com esse perfil. Quando você terminar de definir as configurações, escolha Avançar. Para obter mais informações sobre políticas disponíveis, consulte Configurações da política antivírus dos dispositivos anexados aos locatários.

- Atribua a política a uma coleção Gerenciador de Configurações na página Atribuições.

Atribuir a política de experiência da Segurança do Windows a uma coleção

- Num browser, aceda ao centro de administração do Microsoft Intune.

- Selecione Segurança do ponto de extremidade e Antivírus.

- Selecione Criar Política.

- Para a Plataforma, selecione Windows 10, Windows 11 e Windows Server (ConfigMgr).

- Para o Perfil, selecione Experiência de segurança do Windows e, em seguida, Criar.

- Atribua um Nome e, opcionalmente, uma Descrição na página Noções Básicas.

- Na página Definições de configuração, defina as configurações que você quer gerenciar com esse perfil. Quando você terminar de definir as configurações, escolha Avançar. Para obter mais informações sobre as configurações disponíveis, consulte Configurações de política da experiência de Antivírus da Segurança do Windows dos dispositivos anexados ao locatário.

- Atribua a política a uma coleção Gerenciador de Configurações na página Atribuições.

Exclusões de política antivírus mescladas

(Introduzido no Gerenciador de Configurações 2103)

A partir do Gerenciador de Configurações 2103, quando um dispositivo anexado a um locatário for direcionado com duas ou mais políticas antivírus, as configurações de exclusões de antivírus serão mescladas antes de serem aplicadas ao cliente. Essa alteração faz com que o cliente receba as exclusões definidas em cada política, permitindo um controle mais granular das exclusões de antivírus. Quanto às versões anteriores do Gerenciador de Configurações, as exclusões de antivírus de uma única política são aplicadas. Com esse comportamento, a última política aplicada determina as exclusões efetivas.

Para utilizar esta funcionalidade, crie uma política antivírus a partir do centro de administração do Microsoft Intune que inclua algumas exclusões antivírus. Crie uma segunda política antivírus, incluindo apenas exclusões de antivírus diferentes da primeira política. Aplique ambas as políticas antivírus à mesma coleção. As exclusões de antivírus de ambas as políticas são aplicadas aos clientes na coleção direcionada.

Estado do Dispositivo

Você pode examinar o status das políticas de segurança de ponto de extremidade para dispositivos anexados ao locatário. A página Status do Dispositivo pode ser acessada para todos os tipos de política de segurança de ponto de extremidade para clientes anexados ao locatário. Para exibir a página Status do Dispositivo:

- Selecione uma política destinada a dispositivos ConfigMgr para exibir a página Visão geral da política.

- Selecione Status do Dispositivo para exibir uma lista de dispositivos direcionados pela política.

- O Nome do Dispositivo, o Estado de Conformidade e o ID de SMS são apresentados para cada um dos dispositivos na página Estado do Dispositivo .

Relatórios de Segurança de Ponto Final no centro de administração do Microsoft Intune

A partir da versão 2303 do Configuration Manager, pode agora ver dados de dispositivos anexados a inquilinos nos relatórios do Endpoint Security disponíveis no centro de administração do Microsoft Intune.

Se estiver a ativar a anexação da cloud pela primeira vez, pode ativar esta funcionalidade no assistente de inclusão

Se tiver ativado a anexação à cloud atualmente, terá de utilizar as propriedades de anexação da cloud para ativar o carregamento de dados para relatórios do Microsoft Defender para Pontos Finais com as instruções abaixo:

- No console de administrador do Gerenciador de Configurações, acesse Administração>Visão Geral>Serviços de Nuvem>Co-gerenciamento.

- Para a versão 2103 e versões anteriores, selecione o nó Co-gerenciamento.

- Na faixa de opções, selecione Propriedades para sua política de produção de co-gerenciamento.

- Na guia Configurar upload, selecione Carregar para o Centro de Administração do Microsoft Endpoint Manager. Selecione Aplicar.

- A configuração padrão para upload de dispositivo é Todos os meus dispositivos gerenciados pelo Microsoft Endpoint Configuration Manager. Se necessário, você pode limitar o upload a uma única coleção de dispositivos.

- Quando uma única coleção é selecionada, suas coleções filhas também são carregadas.

- Opcionalmente, pode ativar a Análise de Pontos Finais e o Controlo de Acesso Baseado em Funções

- No separador Configurar carregamento, selecioneAtivar Carregamento de dados do Microsoft Defender para Endpoint para relatórios em dispositivos carregados para o centro de administração do Microsoft Intune. Selecione Aplicar.

Relatórios operacionais no centro de administração do Microsoft Intune

- Na consola de administração do Intune, aceda aAntivírus de Segurança > de Ponto Final

- Clique no relatório Pontos finais em mau estado de funcionamento, onde pode ver o relatório operacional do estado do agente de thread em dispositivos e utilizadores para destacar que estão num estado que requer a sua atenção.

- Cada registo indicará se a proteção contra software maligno, a proteção em tempo real e a proteção de rede estão ativadas ou desativadas.

- Pode ver o estado do dispositivo e informações adicionais encontradas nas colunas adicionais para ajudar a identificar os passos seguintes para a resolução de problemas.

- Pode filtrar os dispositivos com base no agente de gestão através da coluna Gerido Por e também pode exportar o relatório no formato csv para uma análise mais aprofundada.

- No relatório Software maligno ativo , pode ver o relatório operacional para ver a lista de dispositivos e utilizadores com software maligno detetado com detalhes da categoria de software maligno. Isto mostrará o software maligno, o estado do dispositivo e as contagens de software maligno encontrado no dispositivo.

Relatórios organizacionais no centro de administração do Microsoft Intune

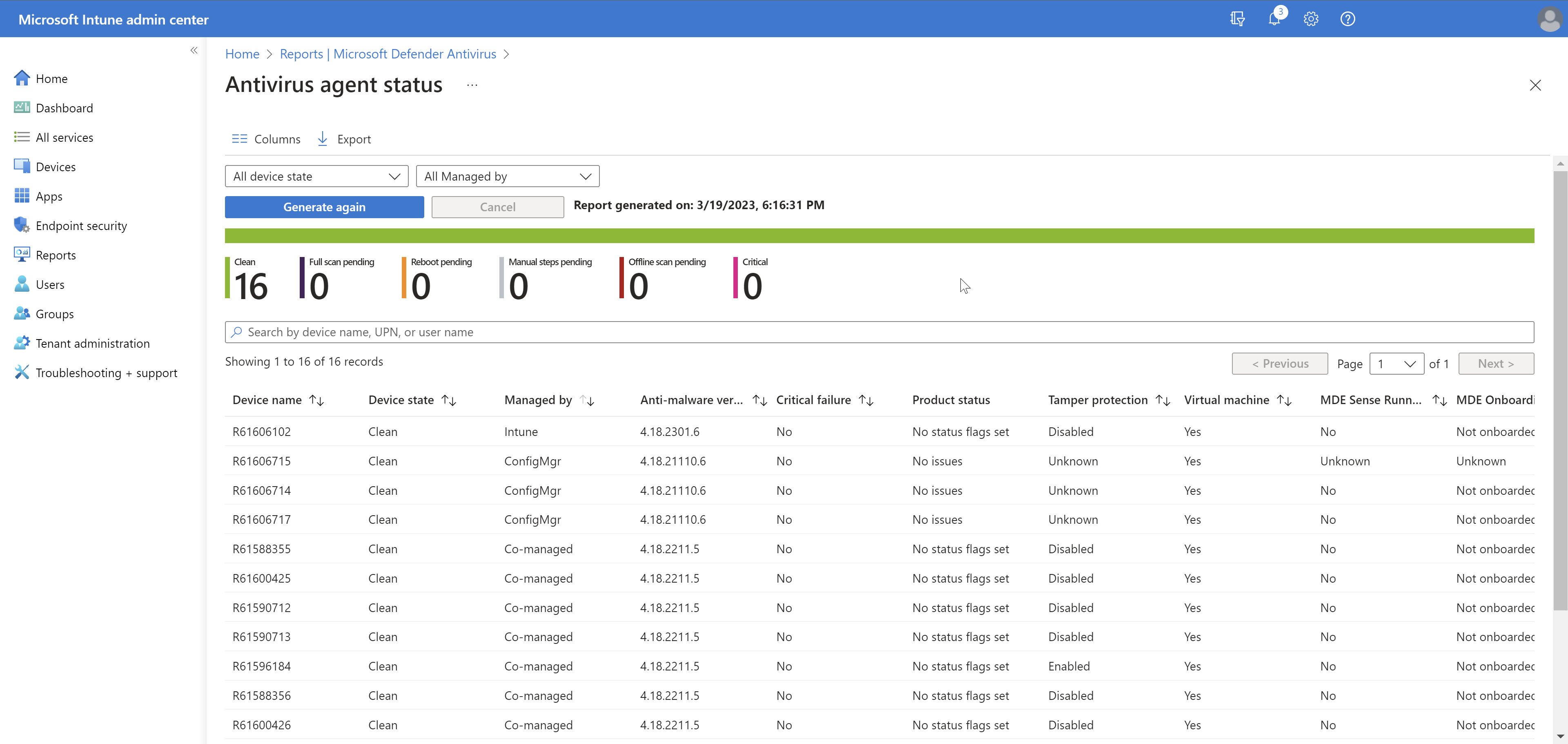

- Na consola de administração do Intune, aceda a Relatórios,Antivírus do Microsoft Defender de Segurança > de Ponto Final

- Na secção Resumo , verá resumo agregados do Estado do Agente antivírus

- Clique em Relatórios para aceder ao estado do agente antivírus e Relatórios organizacionais de software maligno detetados .

- O relatório estado do agente antivírus mostra a lista de dispositivos, utilizadores e informações de estado do agente antivírus.

- O relatório Detetado software maligno mostra a lista de dispositivos e utilizadores com software maligno detetado com detalhes da categoria de software maligno.

Ambos os relatórios podem ser filtrados com base em Geridos por coluna e os dados nestes relatórios permanecerão na consola até três dias antes de exigir que volte a gerar.

Próximas etapas

- Configurações de política antivírus dos dispositivos anexados ao locatário

- Configurações de política da experiência de Antivírus da Segurança do Windows dos dispositivos anexados ao locatário

- Criar e implantar a política de redução de superfície de ataque do ponto de extremidade nos dispositivos anexados ao locatário

- Criar e implantar a política de Detecção e Resposta do Ponto de Extremidade de segurança do ponto de extremidade nos dispositivos anexados ao locatário

- Criar e implantar a política de Firewall de segurança do ponto de extremidade dos dispositivos anexados ao locatário