Proteja seus dados confidenciais com o Microsoft Purview.

Licenciamento para Segurança e Conformidade do Microsoft 365

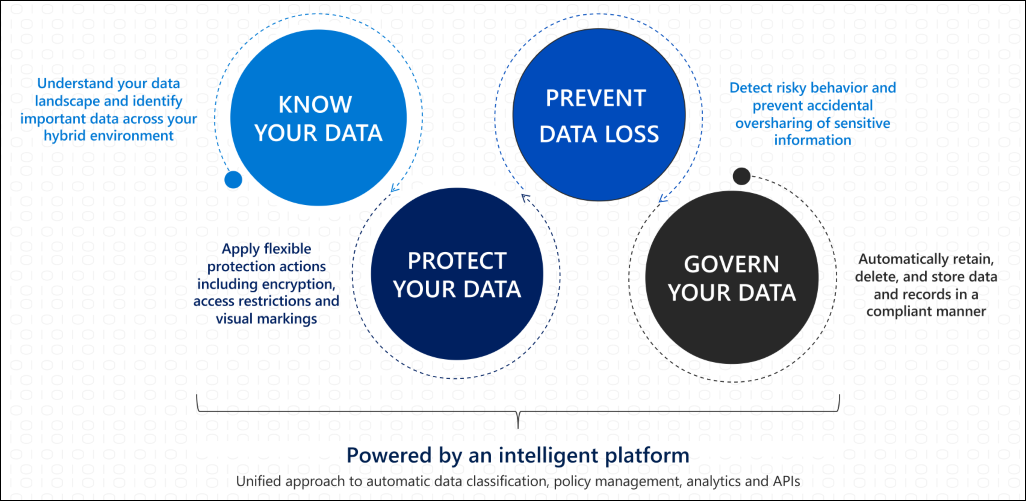

Implemente os recursos da Proteção de Informações do Microsoft Purview (anteriormente chamado de Proteção de informações da Microsoft) para ajudar na descoberta, classificação e proteção de informações confidenciais onde quer que elas estejam ou trafeguem.

Esses recursos de proteção de informações oferecem as ferramentas para conhecer seus dados, proteger seus dados e evitar perda de dados.

Use as seções a seguir para saber mais sobre as funcionalidades disponíveis e como começar com cada um delas. No entanto, se você estiver procurando por uma implantação guiada, consulte Implantar uma solução de proteção de informações com o Microsoft Purview.

Para obter informações sobre como controlar seus dados para conformidade ou requisitos regulamentares, consulte Controlar seus dados com o Microsoft Purview.

Dica

Se você não é um cliente E5, use a avaliação das soluções do Microsoft Purview de 90 dias para explorar como os recursos adicionais do Purview podem ajudar sua organização a gerenciar as necessidades de segurança e conformidade de dados. Comece agora no hub de testes do portal de conformidade do Microsoft Purview. Saiba mais detalhes sobre os termos de inscrição e avaliação.

Para entender o cenário de dados e identificar dados confidenciais em seu ambiente híbrido, use os seguintes recursos:

| Recursos | Que problemas ela resolve? | Introdução |

|---|---|---|

| Tipos de informações confidenciais | Identifica dados confidenciais usando expressões regulares integradas ou personalizadas ou uma função. A evidência corroborativa inclui palavras-chave, níveis de confiança e proximidade. | Personalizar um tipo de informação confidencial interno |

| Classificadores treináveis | Identifica dados confidenciais usando exemplos dos dados nos quais você está interessado, em vez de identificar elementos no item (correspondência de padrões). Você pode usar classificadores integrados ou treinar um classificador com seu próprio conteúdo. | Comece com classificadores treináveis |

| Classificação de dados | Uma identificação gráfica de itens em sua organização que possuem um rótulo de confidencialidade, um rótulo de retenção ou foram classificados. Você também pode usar essas informações para obter insights sobre as ações que seus usuários estão realizando nesses itens. | Introdução ao gerenciador de conteúdo |

Para aplicar ações de proteção flexíveis que incluem criptografia, restrições de acesso e marcações visuais, use os seguintes recursos:

| Recursos | Que problemas ela resolve? | Introdução |

|---|---|---|

| Rótulos de confidencialidade | Uma única solução de rotulagem entre aplicativos, serviços e dispositivos para proteger seus dados enquanto eles trafeguem dentro e fora da sua organização. Exemplos de cenários: - Gerenciar rótulos de confidencialidade para aplicativos do Office - Criptografar documentos e emails - Proteger itens de calendário, reuniões do Teams e chat Para obter uma lista abrangente de cenários com suporte para rótulos de confidencialidade, confira a documentação de Introdução. |

Introdução ao rótulos de confidencialidade |

| Proteção de Informações do Microsoft Purview cliente | Para computadores Windows, expande a etiquetagem para o Explorador de Arquivos e o PowerShell | Estender a rotulagem de confidencialidade no Windows |

| Criptografia de Chave Dupla | Em todas as circunstâncias, apenas sua organização pode descriptografar conteúdo protegido ou, para requisitos regulamentares, você deve manter as chaves de criptografia dentro de um limite geográfico. | Implantar a Criptografia de Chave Dupla |

| Criptografia de mensagens | Criptografa mensagens de email e documentos anexados que são enviados a qualquer usuário em qualquer dispositivo, para que apenas destinatários autorizados possam ler as informações enviadas por email. Cenário de exemplo: revogar email criptografado por Criptografia Avançada de Mensagem |

Configurar a Criptografia de Mensagens |

| Criptografia do serviço com a Chave de Cliente | Protege contra a exibição de dados por sistemas ou pessoal não autorizado e complementa a criptografia de disco BitLocker nos datacenters da Microsoft. | Configurar Chave de Cliente |

| IRM (Gerenciamento de Direitos de Informação do SharePoint) | Protege as listas e bibliotecas do Microsoft Office SharePoint Online para que, quando um usuário fizer check-out de um documento, o arquivo baixado seja protegido para que apenas pessoas autorizadas possam visualizar e usar o arquivo de acordo com as políticas que você especificar. | Configurar o IRM (Gerenciamento de Direitos de Informação) no centro de administração do SharePoint |

| Conector do Rights Management | Proteção apenas para implantações locais existentes que usam Exchange ou SharePoint Server, ou servidores de arquivos que executam o Windows Server e a Infraestrutura de Classificação de Arquivos (FCI). | Etapas para implantar o conector RMS |

| Analisador de proteção de informações | Descobre, rotula e protege informações confidenciais que residem em armazenamentos de dados locais. | Configurar e instalar o analisador de proteção de informações |

| Microsoft Defender for Cloud Apps | Descobre, rotula e protege informações confidenciais que residem em armazenamentos de dados que estão na nuvem. | Descobrir, classificar, rotular e proteger dados regulamentados e confidenciais armazenados na nuvem |

| Mapa de Dados do Microsoft Purview | Identifica dados confidenciais e aplica a rotulagem automática ao conteúdo em ativos do Mapa de Dados do Microsoft Purview. Estes incluem ficheiros no armazenamento, como o Azure Data Lake e Arquivos do Azure, e dados esquematizados, como colunas no SQL do Azure DB e no Azure Cosmos DB. | Rotulagem no Mapeamento de Dados do Microsoft Purview |

| SDK de Proteção de Informações da Microsoft | Estende rótulos de sensibilidade para aplicativos e serviços de terceiros. Cenário de exemplo: definir e obter um rótulo de confidencialidade (C++ ) |

Instalação e configuração do SDK MIP (Proteção de Informações da Microsoft) |

Para ajudar a evitar o compartilhamento acidental de informações confidenciais, use os seguintes recursos:

Os requisitos de licença para proteger os seus dados confidenciais dependem dos cenários e funcionalidades que utiliza. Em vez de definir os requisitos de licenciamento para cada capacidade listada nesta página, para obter mais informações, consulte a documentação de orientação do Microsoft 365 para conformidade de & de segurança e a transferência de PDF relacionada para requisitos de licenciamento ao nível das funcionalidades.