Visão geral do parâmetro de comparação de segurança da nuvem da Microsoft (v1)

O MCSB (Microsoft Cloud Security Benchmark) fornece recomendações e melhores práticas prescritivas para ajudar a aprimorar a segurança de cargas de trabalho, dados e serviços no Azure, bem como do ambiente multinuvem. Esse parâmetro de comparação se concentra em áreas de controle centradas na nuvem com informações de um conjunto de diretrizes abrangentes de segurança da Microsoft e do setor que incluem o seguinte:

- Cloud Adoption Framework: diretrizes sobre segurança, incluindo estratégia, funções e responsabilidades, as 10 principais práticas recomendadas de segurança do Azure e a implementação de referência.

- Azure Well-Architected Framework: diretrizes sobre como proteger suas cargas de trabalho no Azure.

- O Workshop do CISO (Diretor de Segurança da Informação): diretrizes do programa e estratégias de referência para acelerar a modernização de segurança usando Confiança Zero princípios.

- Outros provedores de serviços de nuvem e do setor gerenciam padrões e estrutura de práticas recomendadas de segurança: exemplos incluem o Amazon Web Services (AWS) Well-Architected Framework, controles do CIS (Center for Internet Security), o NIST (National Institute of Standards and Technology) e o PCI-DSS (Payment Card Industry Data Security Standard).

Novidades no Microsoft Cloud Security Benchmark v1

Observação

O parâmetro de comparação de segurança da nuvem da Microsoft é o sucessor do ASB (Azure Security Benchmark), que foi renomeado em outubro de 2022.

O suporte do Google Cloud Platform no MCSB agora está disponível como um recurso de visualização nas diretrizes de parâmetro de comparação do MCSB e Microsoft Defender para Nuvem.

Veja as novidades na v1 do parâmetro de comparação de segurança da nuvem da Microsoft:

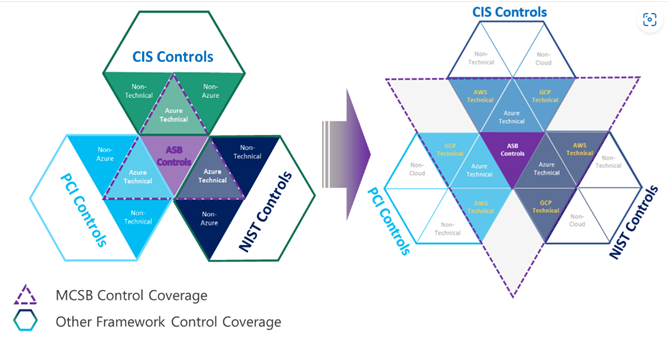

Estrutura de segurança multinuvem abrangente: as organizações geralmente precisam criar um padrão de segurança interno para reconciliar os controles de segurança em várias plataformas de nuvem a fim de atender aos requisitos de segurança e conformidade em cada uma delas. Isso geralmente exige que as equipes de segurança repitam a mesma implementação, monitoramento e avaliação em diferentes ambientes de nuvem (geralmente para padrões de conformidade diferentes). Isso resulta em sobrecarga, custo e esforço desnecessários. Para resolver o problema, o ASB para MCSB foi aprimorado a fim de ajudar no trabalho rápido com diferentes nuvens:

- Fornecer uma única estrutura de controle para atender facilmente aos controles de segurança nas nuvens

- Fornecer uma experiência consistente ao usuário para monitorar e impor o parâmetro de comparação de segurança multinuvem no Defender para Nuvem

- Manter-se alinhado com os padrões do setor (por exemplo, CIS, NIST e PCI)

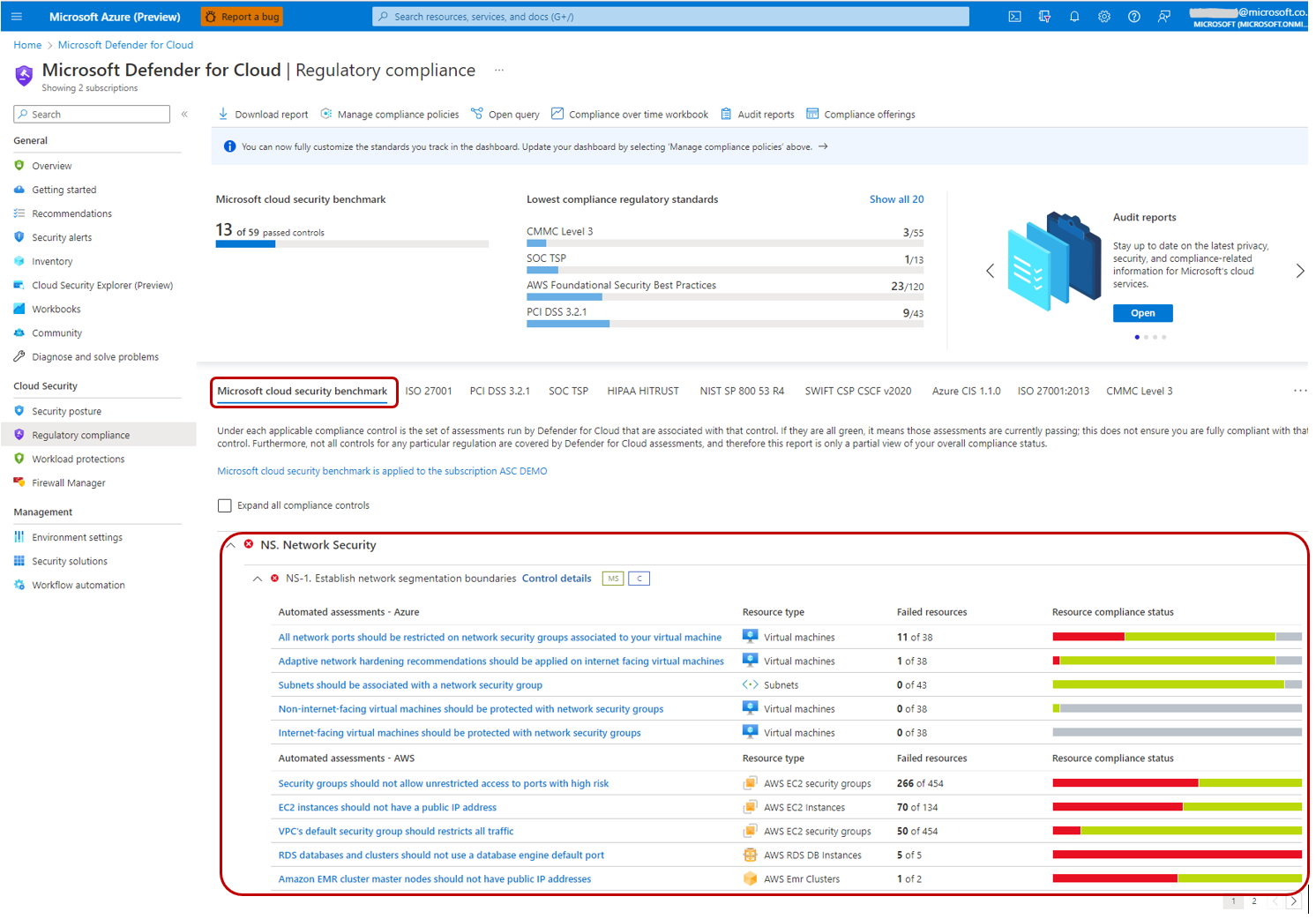

Monitoramento de controle automatizado para AWS no Microsoft Defender for Cloud: você pode usar Microsoft Defender para o Painel de Conformidade Regulatória de Nuvem para monitorar o ambiente da AWS no MCSB, assim como você monitora o ambiente do Azure. Foram desenvolvidas aproximadamente 180 verificações da AWS para as novas diretrizes de segurança da AWS no MCSB, a fim de permitir o monitoramento do ambiente e dos recursos da AWS no Microsoft Defender para Nuvem.

Uma atualização das diretrizes e dos princípios de segurança existentes do Azure: também atualizamos algumas das diretrizes de segurança e dos princípios de segurança existentes do Azure durante essa atualização para que você possa se manter atualizado com os recursos e funcionalidades mais recentes do Azure.

Controles

| Domínios de Controle | Descrição |

|---|---|

| NS (Segurança de rede) | A Segurança de Rede abrange controles para proteger as redes, incluindo a proteção de redes virtuais, o estabelecimento de conexões privadas, a prevenção e a mitigação de ataques externos e a proteção do DNS. |

| IM (Gerenciamento de Identidades) | O Gerenciamento de Identidades abrange controles para estabelecer controles de acesso e identidade segura usando sistemas de gerenciamento de identidade e acesso, incluindo o uso de logon único, autenticações fortes, identidades gerenciadas (e princípios de serviço) para aplicativos, acesso condicional e monitoramento de anomalias de conta. |

| PA (Acesso Privilegiado) | O Acesso Privilegiado abrange controles para proteger o acesso privilegiado ao seu locatário e recursos, incluindo uma variedade de controles para proteger seu modelo administrativo, contas administrativas e estações de trabalho de acesso privilegiado contra risco proposital e inadvertido. |

| DP (Proteção de Dados) | A Proteção de Dados abrange o controle da proteção de dados inativos, ativos e por meio de mecanismos de acesso autorizados, como descobrir, classificar, proteger e monitorar ativos de dados confidenciais com o controle de acesso, a criptografia, o gerenciamento de chaves e o gerenciamento de certificados. |

| AM (Gerenciamento de Ativos) | O Gerenciamento de Ativos abrange controles para garantir a visibilidade e a governança de segurança sobre seus recursos, incluindo recomendações sobre permissões para a equipe de segurança, acesso de segurança ao inventário de ativos e gerenciamento de aprovações para serviços e recursos (inventário, controle e correto). |

| LT (Registro em Log e Detecção de Ameaças) | O Registro em Log e a Detecção de Ameaças abrangem controles para detectar ameaças na nuvem e habilitar, coletar e armazenar logs de auditoria para serviços de nuvem, incluindo a habilitação de processos de detecção, investigação e correção com controles para gerar alertas de alta qualidade com detecção de ameaças nativas nos serviços de nuvem; também inclui a coleta de logs com um serviço de monitoramento de nuvem, centralização da análise de segurança com um SIEM, sincronização de horas e retenção de logs. |

| IR (Resposta a Incidentes) | A Resposta a Incidentes aborda controles no ciclo de vida de resposta a incidentes - preparação, detecção e análise, contenção e atividades pós-incidente, incluindo o uso de serviços do Azure, como o Microsoft Defender para Nuvem e o Sentinel e/ou outros serviços de nuvem para automatizar o processo de resposta a incidentes. |

| PV (Gerenciamento de Postura e Vulnerabilidades) | A Postura e o Gerenciamento de Vulnerabilidades concentram-se em controles para avaliar e melhorar a postura de segurança da nuvem, incluindo verificação de vulnerabilidade, teste de penetração e correção, bem como controle de configuração de segurança, geração de relatórios e correção nos recursos de nuvem. |

| ES (Segurança de Ponto de Extremidade) | A Segurança do Ponto de Extremidade aborda controles em resposta e detecção de ponto de extremidade, incluindo uso de EDR (detecção de ponto de extremidade e resposta) e serviço antimalware para pontos de extremidade em ambientes de nuvem. |

| BR (Backup e Recuperação) | O backup e a recuperação abrangem controles para garantir que os backups de dados e de configuração em diferentes camadas de serviço sejam executados, validados e protegidos. |

| DS (Segurança de DevOps) | O DevOps Security abrange os controles relacionados à engenharia de segurança e operações nos processos do DevOps, incluindo a implantação de verificações de segurança críticas (como teste de segurança de aplicativo estático, gerenciamento de vulnerabilidades) antes da fase de implantação para garantir a segurança em todo o processo de DevOps; ele também inclui tópicos comuns, como modelagem de ameaças e segurança de fornecimento de software. |

| GS (Governança e Estratégia) | Governança e estratégia fornece orientação para garantir uma estratégia de segurança coerente e uma abordagem de governança documentada para orientar e sustentar a garantia de segurança, incluindo o estabelecimento de funções e responsabilidades para as diferentes funções de segurança de nuvem, estratégia técnica unificada e políticas e padrões de suporte. |

Recomendações no parâmetro de comparação de segurança de nuvem da Microsoft

Cada recomendação inclui as seguintes informações:

- ID: a ID do Benchmark que corresponde à recomendação.

- ID(s) de controles do CIS v8: os controles CIS v8 que correspondem a essa recomendação.

- ID(s) de controles do CIS v7.1: os controles CIS v7.1 que correspondem à recomendação (não disponível na Web devido ao motivo da formatação).

- ID(s) de PCI-DSS v3.2.1: os controles PCI-DSS v3.2.1 que correspondem à recomendação.

- IDs do NIST SP 800-53 r4: os controles NIST SP 800-53 r4 (Moderado e Alto) correspondem a essa recomendação.

- Princípio de segurança: a recomendação se concentrou no "quê", explicando o controle no nível sem tecnologia específica.

- Diretrizes do Azure: a recomendação se concentrou no "como", explicando os recursos técnicos do Azure e as noções básicas de implementação.

- Diretrizes da AWS: a recomendação se concentrou no "como", explicando os recursos técnicos da AWS e os conceitos básicos de implementação.

- Implementação e contexto adicional: os detalhes da implementação e outros contextos relevantes que se vinculam aos artigos de documentação da oferta de serviço do Azure e do AWS.

- Participantes da segurança do cliente: as funções de segurança na organização do cliente que podem ser responsabilizados, responsáveis ou consultados pelo respectivo controle. Ele pode ser diferente da organização para a organização, dependendo da estrutura da organização de segurança de sua empresa, e das funções e responsabilidades que você configurou relacionadas à segurança do Azure.

Os mapeamentos de controle entre o MCSB e os parâmetros de comparação do setor (como CIS, NIST e PCI) indicam apenas que um recurso específico do Azure pode ser usado para atender totalmente ou parcialmente a um requisito de controle definido nesses parâmetros de comparação do setor. Você deve estar ciente de que essa implementação não necessariamente se traduz em conformidade total do controle correspondente nesses benchmarks do setor.

Damos as boas-vindas aos seus comentários detalhados e à participação ativa no esforço de benchmark de segurança de nuvem da Microsoft. Se você quiser fornecer entrada direta, envie um email para nós em benchmarkfeedback@microsoft.com.

Baixar

Você pode baixar a cópia offline do Benchmark e da linha de base no formato de planilha.

Próximas etapas

- Veja o primeiro controle de segurança: Segurança de rede

- Leia a introdução do parâmetro de comparação de segurança de nuvem da Microsoft

- Aprenda os Conceitos básicos de segurança do Azure