Configurar políticas de autenticação

No AD FS, no Windows Server 2012 R2, o controle de acesso e o mecanismo de autenticação são aprimorados com vários fatores que incluem dados de usuário, dispositivo, localização e autenticação. Esses aprimoramentos permitem que você, por meio da interface do usuário ou por meio de Windows PowerShell, gerencie o risco de conceder permissões de acesso a aplicativos protegidos pelo AD FS por meio do controle de acesso multifator e da autenticação multifator com base na identidade do usuário ou na associação de grupo, no local da rede, nos dados do dispositivo ingressados no local de trabalho e no estado de autenticação quando a MFA (autenticação multifator) foi executada.

Para obter mais informações sobre a MFA e o controle de acesso multifator no Serviços de Federação do Active Directory (AD FS) no Windows Server 2012 R2, consulte os seguintes tópicos:

Configurar políticas de autenticação por meio do snap-in Gerenciamento do AD FS

A associação ao grupo Administradores ou equivalente no computador local é o requisito mínimo para concluir esses procedimentos. Revise os detalhes sobre como usar as contas e as associações de grupo apropriadas em Grupos padrão de domínio e locais.

No AD FS, no Windows Server 2012 R2, é possível especificar uma política de autenticação em um escopo global que é aplicável a todos os aplicativos e serviços que são protegidos pelo AD FS. Também é possível definir políticas de autenticação para aplicativos e serviços específicos de objetos de confiança de terceira parte confiável que são protegidos pelo AD FS. Especificar uma política de autenticação para um aplicativo específico por objeto de confiança da terceira parte confiável não substitui a política de autenticação global. Se uma política de autenticação de objeto confiável de terceira parte global ou por confiança exigir uma MFA, esta será acionada quando o usuário tentar fazer a autenticação neste objeto de confiança de terceira parte confiável. A política de autenticação global é um fallback para objetos de confiança da terceira parte confiável para aplicativos e serviços que não têm uma política específica de autenticação configurada.

Para configurar a autenticação primária global no Windows Server 2012 R2

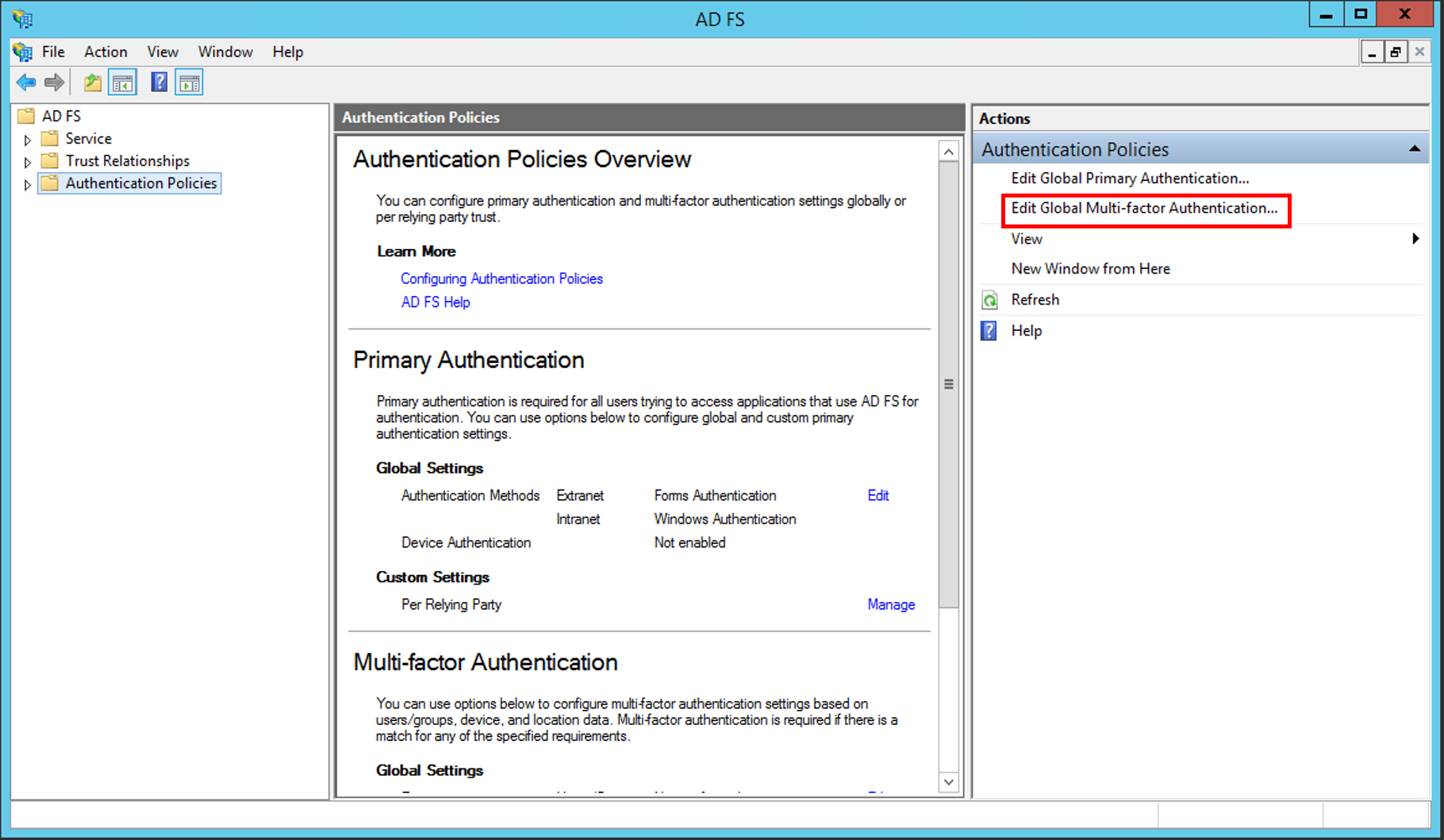

No Gerenciador do Servidor, clique em Ferramentas e depois selecione Gerenciamento do AD FS.

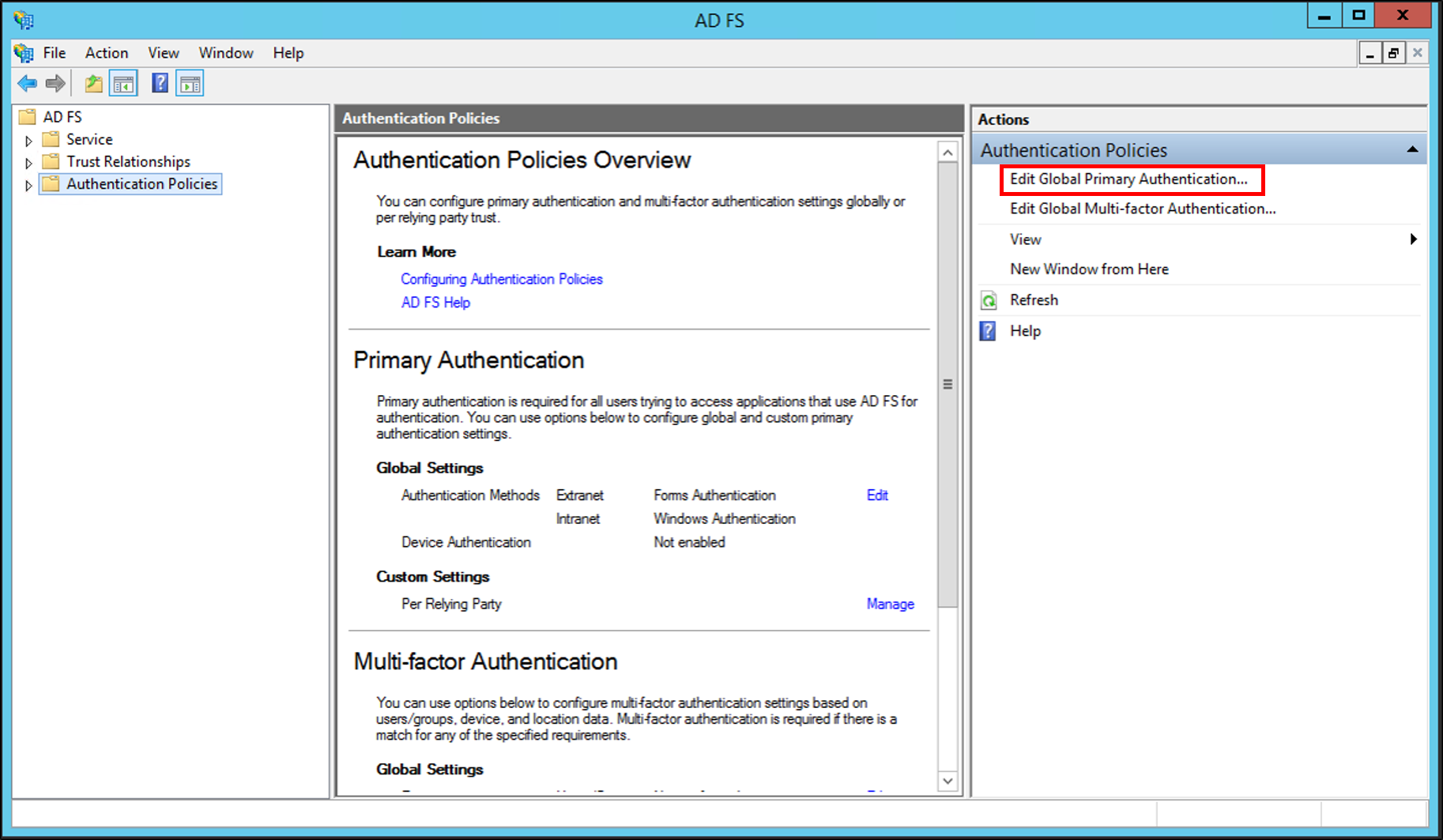

No snap-in do AD FS, clique em Políticas de autenticação.

Na seção Autenticação primária, clique em Editar ao lado de Configurações globais. Você também pode clicar com o botão direito do mouse em Políticas de autenticação e selecionar Editar autenticação primária global ou, no painel Ações, selecionar Editar autenticação primária global.

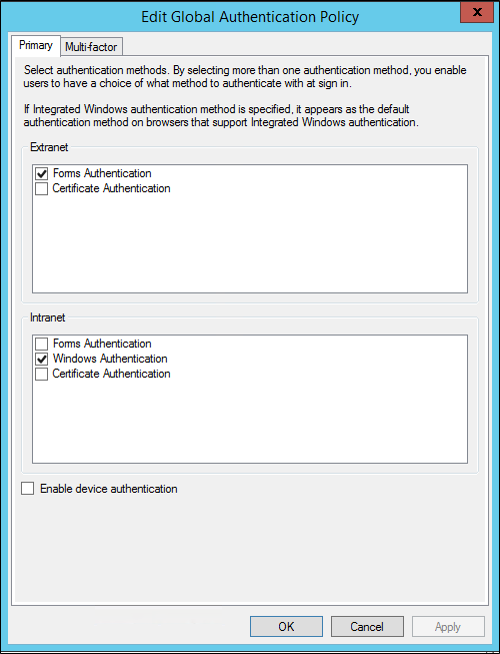

Na janela Editar política de autenticação global, na guia Primária, você pode definir as seguintes configurações como parte da política de autenticação global:

Métodos de autenticação a serem usados para autenticação principal. Você pode selecionar os métodos de autenticação disponíveis na Extranet e Intranet.

Autenticação de dispositivo por meio da caixa de seleção Habilitar autenticação de dispositivo. Para obter mais informações, consulte Join to Workplace from Any Device for SSO and Seamless Second Factor Authentication Across Company Applications.

Para configurar a autenticação primária por objeto de confiança de terceira parte confiável

No Gerenciador do Servidor, clique em Ferramentas e depois selecione Gerenciamento do AD FS.

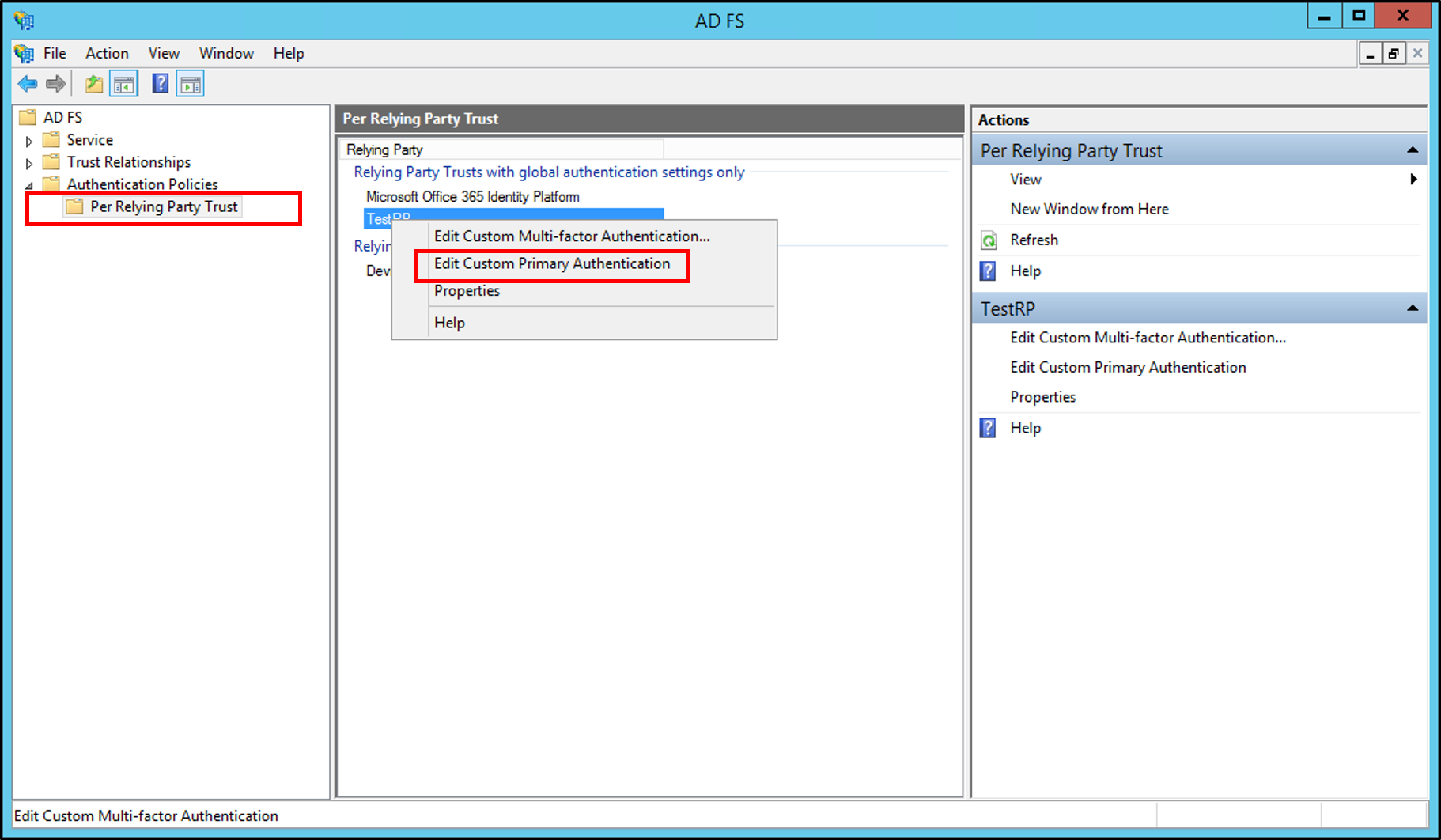

No snap-in do AD FS, clique em Políticas de Autenticação\por objeto de confiança de terceira parte confiável e, em seguida, clique no objeto de confiança de terceira parte confiável para o qual você deseja configurar políticas de autenticação.

Clique com o botão direito do mouse no objeto de confiança de terceira parte confiável para o qual você deseja configurar políticas de autenticação e selecione Editar autenticação primária personalizada ou, no painel Ações, selecione Editar autenticação primária personalizada.

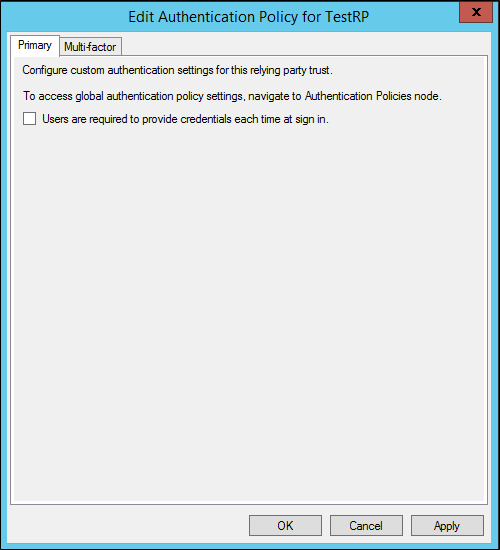

Na janela Editar política de autenticação para <relying_party_trust_name>, na guia Primário, você pode definir a seguinte configuração como parte da política de autenticação Por objeto de confiança de terceira parte confiável:

- Se os usuários são obrigados a fornecer suas credenciais cada vez que entram através da caixa de seleção Os usuários são obrigados a fornecer suas credenciais cada vez que entram.

- Se os usuários são obrigados a fornecer suas credenciais cada vez que entram através da caixa de seleção Os usuários são obrigados a fornecer suas credenciais cada vez que entram.

Para configurar a autenticação multifator globalmente

No Gerenciador do Servidor, clique em Ferramentas e depois selecione Gerenciamento do AD FS.

No snap-in do AD FS, clique em Políticas de autenticação.

Na seção Autenticação multifator, clique em Editar ao lado de Configurações globais. Você também pode clicar com o botão direito do mouse em Políticas de autenticação e selecionar Editar autenticação multifator primária ou, no painel Ações, selecionar Editar autenticação multifator primária.

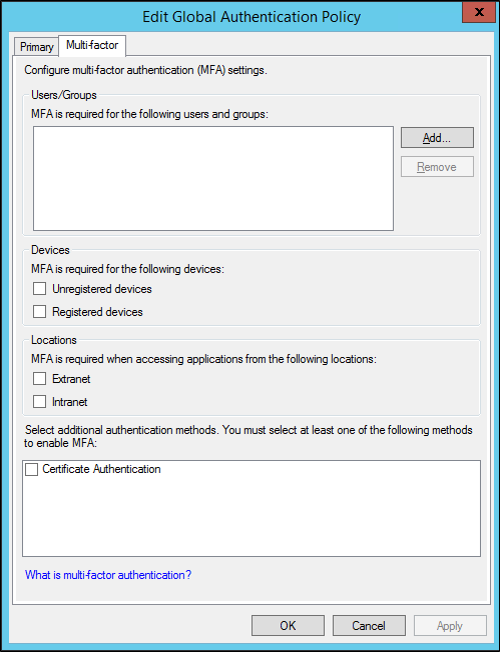

Na janela Editar política de autenticação global, na guia Multifator, você pode definir as seguintes configurações como parte da política de autenticação multifator global:

Configurações ou condições para MFA por meio das opções disponíveis nas seções Usuários/Grupos, Dispositivos e Locais.

Para habilitar a MFA para qualquer uma dessas configurações, é preciso selecionar pelo menos um método de autenticação adicional. Autenticação de certificado é a opção disponível padrão. Você também pode configurar outros métodos de autenticação adicionais personalizados, por exemplo, Autenticação Ativa do Windows Azure. Para obter mais informações, consulte Guia passo a passo: gerencie riscos com autenticação de vários fatores adicional para aplicativos confidenciais.

Aviso

Você só pode configurar métodos de autenticação adicionais globalmente.

Para configurar a autenticação multifator por objeto de confiança de terceira parte confiável

No Gerenciador do Servidor, clique em Ferramentas e depois selecione Gerenciamento do AD FS.

No snap-in do AD FS, clique em Políticas de Autenticação\por objeto de confiança de terceira parte confiável e, em seguida, clique no objeto de confiança de terceira parte confiável para o qual você deseja configurar a MFA.

Clique com o botão direito do mouse no objeto de confiança de terceira parte confiável para o qual você deseja configurar a MFA e selecione Editar autenticação multifator personalizada ou, no painel Ações, selecione Editar autenticação multifator personalizada.

Na janela Editar política de autenticação para <relying_party_trust_name>, na guia Multifator, você pode definir a seguinte configuração como parte da política de autenticação por objeto de confiança de terceira parte confiável:

- Configurações ou condições para MFA por meio das opções disponíveis nas seções Usuários/Grupos, Dispositivos e Locais.

Configurar as políticas de autenticação por meio do Windows PowerShell

O Windows PowerShell permite maior flexibilidade no uso de vários fatores de controle de acesso e o mecanismo de autenticação que estão disponíveis no AD FS no Windows Server 2012 R2 para configurar as políticas de autenticação e regras de autorização necessárias para implementar o acesso condicional nos recursos protegidos pelo AD FS.

A associação ao grupo Administradores ou equivalente no computador local é o requisito mínimo para concluir esses procedimentos. Revise os detalhes sobre como usar as contas e as associações de grupo apropriadas em Grupos Locais e de Domínios Padrão (http://go.microsoft.com/fwlink/?LinkId=83477).

Para configurar como um método de autenticação adicional através do Windows PowerShell

- No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

`Set-AdfsGlobalAuthenticationPolicy –AdditionalAuthenticationProvider CertificateAuthentication `

Aviso

Para verificar se esse comando foi executado com êxito, é possível executar o comando Get-AdfsGlobalAuthenticationPolicy .

Para configurar o objeto de confiança de terceira parte confiável da MFA com base nos dados de associação de grupo de um usuário

- No servidor de federação, abra a janela de comando do Windows PowerShell e execute o seguinte comando:

`$rp = Get-AdfsRelyingPartyTrust –Name relying_party_trust`

Aviso

Substituir <relying_party_trust> pelo nome do objeto de confiança de terceira parte confiável.

- Na mesma janela de comando do Windows PowerShell, execute o comando a seguir.

$MfaClaimRule = "c:[Type == '"https://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid'", Value =~ '"^(?i) <group_SID>$'"] => issue(Type = '"https://schemas.microsoft.com/ws/2008/06/identity/claims/authenticationmethod'", Value '"https://schemas.microsoft.com/claims/multipleauthn'");"

Set-AdfsRelyingPartyTrust –TargetRelyingParty $rp –AdditionalAuthenticationRules $MfaClaimRule

Observação

Substitua <group_SID> pelo valor do SID (identificador de segurança) do grupo do AD (Active Directory).

Para configurar a MFA globalmente com base nos dados de associação de grupo dos usuários

- No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

$MfaClaimRule = "c:[Type == '" https://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid'", Value == '"group_SID'"]

=> issue(Type = '"https://schemas.microsoft.com/ws/2008/06/identity/claims/authenticationmethod'", Value = '"https://schemas.microsoft.com/claims/multipleauthn'");"

Set-AdfsAdditionalAuthenticationRule $MfaClaimRule

Observação

Substitua <group_SID> pelo valor do SID de seu grupo do AD.

Para configurar a MFA globalmente com base na localização do usuário

- No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

$MfaClaimRule = "c:[Type == '" https://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork'", Value == '"true_or_false'"]

=> issue(Type = '"https://schemas.microsoft.com/ws/2008/06/identity/claims/authenticationmethod'", Value = '"https://schemas.microsoft.com/claims/multipleauthn'");"

Set-AdfsAdditionalAuthenticationRule $MfaClaimRule

Observação

Substitua <true_or_false> por true ou false. O valor depende da condição de regra específica considerando se a solicitação de acesso vem da extranet ou da intranet.

Para configurar a MFA globalmente com base nos dados do dispositivo do usuário

- No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

$MfaClaimRule = "c:[Type == '" https://schemas.microsoft.com/2012/01/devicecontext/claims/isregistereduser'", Value == '"true_or_false"']

=> issue(Type = '"https://schemas.microsoft.com/ws/2008/06/identity/claims/authenticationmethod'", Value = '"https://schemas.microsoft.com/claims/multipleauthn'");"

Set-AdfsAdditionalAuthenticationRule $MfaClaimRule

Observação

Substitua <true_or_false> por true ou false. O valor depende de sua condição de regra específica considerando se o dispositivo está ingressado no local de trabalho ou não.

Para configurar a MFA globalmente se a solicitação de acesso vier da extranet e de um dispositivo não ingressado no local de trabalho

- No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

`Set-AdfsAdditionalAuthenticationRule "c:[Type == '"https://schemas.microsoft.com/2012/01/devicecontext/claims/isregistereduser'", Value == '"true_or_false'"] && c2:[Type == '"https://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork'", Value == '" true_or_false '"] => issue(Type = '"https://schemas.microsoft.com/ws/2008/06/identity/claims/authenticationmethod'", Value ='"https://schemas.microsoft.com/claims/multipleauthn'");" `

Observação

Certifique-se de substituir ambas as instâncias de <true_or_false> por true ou false, que depende de suas condições de regra específicas. As condições de regra consideram se o dispositivo é ingressado no local de trabalho ou não e se a solicitação de acesso vem da extranet ou da intranet.

Para configurar a MFA globalmente se o acesso for proveniente de um usuário de extranet que pertence a um determinado grupo

- No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

Set-AdfsAdditionalAuthenticationRule "c:[Type == `"https://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid`", Value == `"group_SID`"] && c2:[Type == `"https://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork`", Value== `"true_or_false`"] => issue(Type = `"https://schemas.microsoft.com/ws/2008/06/identity/claims/authenticationmethod`", Value =`"https://schemas.microsoft.com/claims/

Observação

Substitua <group_SID> pelo valor do SID do grupo e <true_or_false> por true ou false, que depende de sua condição de regra específica considerando se a solicitação de acesso vem da extranet ou intranet.

Para conceder acesso a um aplicativo com base nos dados do usuário por meio do Windows PowerShell

No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

$rp = Get-AdfsRelyingPartyTrust –Name relying_party_trust

Observação

Substituir <relying_party_trust> pelo valor do objeto de confiança de terceira parte confiável.

Na mesma janela de comando do Windows PowerShell, execute o comando a seguir.

$GroupAuthzRule = "@RuleTemplate = `"Authorization`" @RuleName = `"Foo`" c:[Type == `"https://schemas.microsoft.com/ws/2008/06/identity/claims/groupsid`", Value =~ `"^(?i)<group_SID>$`"] =>issue(Type = `"https://schemas.microsoft.com/authorization/claims/deny`", Value = `"DenyUsersWithClaim`");" Set-AdfsRelyingPartyTrust –TargetRelyingParty $rp –IssuanceAuthorizationRules $GroupAuthzRule

Observação

Substitua <group_SID> pelo valor do SID de seu grupo do AD.

Para conceder acesso a um aplicativo protegido pelo AD FS somente se a identidade do usuário for validada com MFA

- No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

`$rp = Get-AdfsRelyingPartyTrust –Name relying_party_trust `

Observação

Substituir <relying_party_trust> pelo valor do objeto de confiança de terceira parte confiável.

Na mesma janela de comando do Windows PowerShell, execute o comando a seguir.

$GroupAuthzRule = "@RuleTemplate = `"Authorization`" @RuleName = `"PermitAccessWithMFA`" c:[Type == `"https://schemas.microsoft.com/claims/authnmethodsreferences`", Value =~ `"^(?i)https://schemas\.microsoft\.com/claims/multipleauthn$`"] => issue(Type = `"https://schemas.microsoft.com/authorization/claims/permit`", Value = '"PermitUsersWithClaim'");"

Para conceder acesso a um aplicativo protegido pelo AD FS somente se a solicitação de acesso vier de um dispositivo ingressado no local de trabalho que está registrado para o usuário

No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

$rp = Get-AdfsRelyingPartyTrust –Name relying_party_trust

Observação

Substituir <relying_party_trust> pelo valor do objeto de confiança de terceira parte confiável.

- Na mesma janela de comando do Windows PowerShell, execute o comando a seguir.

$GroupAuthzRule = "@RuleTemplate = `"Authorization`"

@RuleName = `"PermitAccessFromRegisteredWorkplaceJoinedDevice`"

c:[Type == `"https://schemas.microsoft.com/2012/01/devicecontext/claims/isregistereduser`", Value =~ `"^(?i)true$`"] => issue(Type = `"https://schemas.microsoft.com/authorization/claims/permit`", Value = `"PermitUsersWithClaim`");

Para permitir o acesso a um aplicativo protegido pelo AD FS somente se a solicitação de acesso estiver vindo de um dispositivo ingressado no local de trabalho que está registrado para um usuário cuja identidade foi validada com MFA

- No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

`$rp = Get-AdfsRelyingPartyTrust –Name relying_party_trust `

Observação

Substituir <relying_party_trust> pelo valor do objeto de confiança de terceira parte confiável.

Na mesma janela de comando do Windows PowerShell, execute o comando a seguir.

$GroupAuthzRule = '@RuleTemplate = "Authorization" @RuleName = "RequireMFAOnRegisteredWorkplaceJoinedDevice" c1:[Type == `"https://schemas.microsoft.com/claims/authnmethodsreferences`", Value =~ `"^(?i)http://schemas\.microsoft\.com/claims/multipleauthn$`"] && c2:[Type == `"https://schemas.microsoft.com/2012/01/devicecontext/claims/isregistereduser`", Value =~ `"^(?i)true$"] => issue(Type = "https://schemas.microsoft.com/authorization/claims/permit`", Value = `"PermitUsersWithClaim`");"

Para conceder o acesso extranet a um aplicativo protegido pelo AD FS somente se a solicitação de acesso vier de um usuário cuja identidade foi validada com MFA

- No servidor de federação, abra a janela de comando do Windows PowerShell e execute o comando a seguir.

`$rp = Get-AdfsRelyingPartyTrust –Name relying_party_trust`

Observação

Substituir <relying_party_trust> pelo valor do objeto de confiança de terceira parte confiável.

- Na mesma janela de comando do Windows PowerShell, execute o comando a seguir.

$GroupAuthzRule = "@RuleTemplate = `"Authorization`"

@RuleName = `"RequireMFAForExtranetAccess`"

c1:[Type == `"https://schemas.microsoft.com/claims/authnmethodsreferences`", Value =~ `"^(?i)http://schemas\.microsoft\.com/claims/multipleauthn$`"] &&

c2:[Type == `"https://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork`", Value =~ `"^(?i)false$`"] => issue(Type = `"https://schemas.microsoft.com/authorization/claims/permit`", Value = `"PermitUsersWithClaim`");"