Usar o Azure Monitor para enviar emails para Falhas do Serviço de Integridade

O Azure Monitor maximiza a disponibilidade e o desempenho de seus aplicativos fornecendo uma solução abrangente para coletar, analisar e agir em relação a dados telemétricos de seus ambientes locais e de nuvem. Ele ajuda a entender o desempenho de seus aplicativos, além de identificar de maneira proativa os problemas que os estão afetando e os recursos dos quais eles dependem.

Isso é particularmente útil para seu cluster hiperconvergente local. Com o Azure Monitor integrado, você poderá configurar email, texto (SMS) e outros alertas para fazer ping quando algo estiver errado com o cluster (ou quando você quiser sinalizar alguma outra atividade com base nos dados coletados). Abaixo, explicaremos brevemente como o Azure Monitor funciona, como instalá-lo e como configurá-lo para enviar notificações.

Se você estiver usando o System Center, confira o pacote de gerenciamento dos Espaços de Armazenamento Diretos que monitora os clusters dos Espaços de Armazenamento Diretos do Windows Server 2019 e do Windows Server 2016.

Este pacote de gerenciamento inclui:

- Integridade do disco físico e monitoramento de desempenho

- Monitoramento de desempenho e integridade do nó de armazenamento

- Monitoramento de desempenho e integridade do pool de armazenamento

- Tipo de resiliência do volume e status de eliminação de duplicação

Noções básicas sobre o Azure Monitor

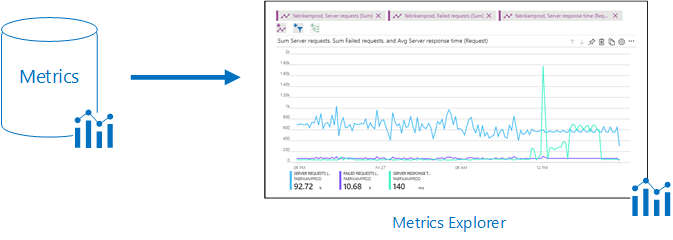

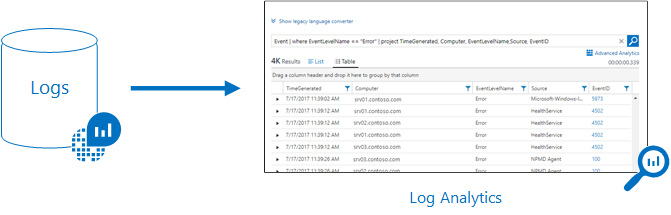

Todos os dados coletados pelo Azure Monitor se enquadram em um dos dois tipos básicos: métricas e logs.

- As Métricas são valores numéricos que descrevem algum aspecto de um sistema em um ponto específico no tempo. Elas são leves e podem dar suporte a cenários quase em tempo real. Você verá os dados coletados pelo Azure Monitor diretamente em sua página de visão geral no portal do Azure.

- Os Logs contêm diferentes tipos de dados organizados em registros com diferentes conjuntos de propriedades para cada um. Os dados telemétricos, como eventos e rastreamentos, são armazenados como logs acrescidos dos dados de desempenho, de modo que possam todos ser combinados para análise. Os dados do log coletados pelo Azure Monitor podem ser analisados com consultas que recuperam, consolidam e analisam rapidamente esses dados. É possível criar e testar consultas usando o Log Analytics no portal do Azure e, em seguida, analisar diretamente os dados usando essas ferramentas ou salvar consultas para uso com visualizações ou regras de alerta.

Veremos mais detalhes abaixo sobre como configurar esses alertas.

Integração do cluster usando o Windows Admin Center

Usando o Windows Admin Center, você pode integrar o cluster ao Azure Monitor.

Durante esse fluxo de integração, as etapas abaixo estão ocorrendo nos bastidores. Detalhamos como configurá-los em detalhes caso você deseje configurar manualmente o cluster.

Configurar o Serviço de Integridade

A primeira coisa que você deve fazer é configurar seu cluster. Como você deve saber, o Serviço de Integridade melhora o monitoramento diário e a experiência operacional para os clusters que executam os Espaços de Armazenamento Diretos.

Como vimos acima, o Azure Monitor coleta logs de cada nó em que está sendo executado no cluster. Portanto, precisamos configurar o Serviço de Integridade para gravar em um canal de eventos, que por acaso é:

Event Channel: Microsoft-Windows-Health/Operational

Event ID: 8465

Para configurar o Serviço de Integridade, execute:

get-storagesubsystem clus* | Set-StorageHealthSetting -Name "Platform.ETW.MasTypes" -Value "Microsoft.Health.EntityType.Subsystem,Microsoft.Health.EntityType.Server,Microsoft.Health.EntityType.PhysicalDisk,Microsoft.Health.EntityType.StoragePool,Microsoft.Health.EntityType.Volume,Microsoft.Health.EntityType.Cluster"

Ao executar o cmdlet acima para definir as Configurações de Integridade, você faz com que os eventos que desejamos comecem a ser gravados no canal de eventos Microsoft-Windows-Health/Operational.

Configurar o Log Analytics

Agora que você configurou o log adequado no cluster, a próxima etapa é configurar corretamente o Log Analytics.

Para fornecer uma visão geral, o Azure Log Analytics pode coletar dados diretamente dos computadores Windows físicos ou virtuais em seu datacenter ou de outro ambiente de nuvem em um único repositório para correlação e análise detalhadas.

Para entender a configuração com suporte, revise suporte para sistemas operacionais Windows e configuração de firewall de rede.

Se você não tiver uma assinatura do Azure, crie uma conta gratuita antes de começar.

Fazer logon no Portal do Azure

Faça logon no Portal do Azure em https://portal.azure.com.

Criar um workspace

Para obter mais detalhes sobre as etapas listadas abaixo, consulte a documentação do Azure Monitor.

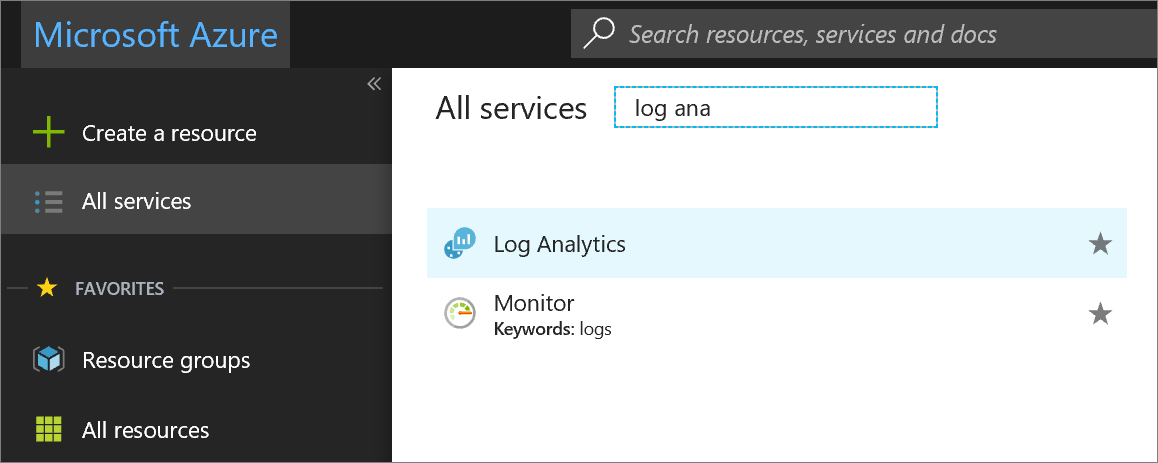

No portal do Azure, clique em Todos os serviços. Na lista de recursos, digite Log Analytics. Quando você começa a digitar, a lista é filtrada com base em sua entrada. Selecione o Log Analytics.

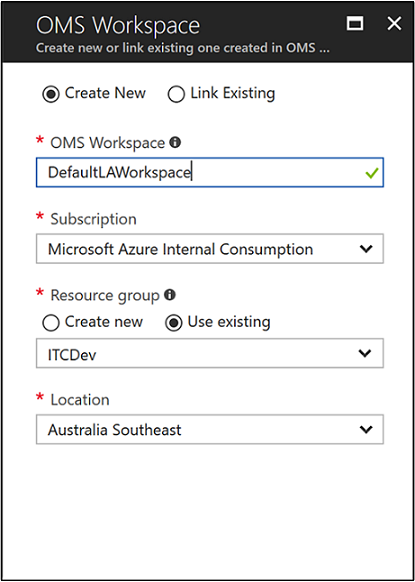

Clique em Criar e, em seguida, selecione opções para os seguintes itens:

Forneça um nome para o novo Workspace do Log Analytics, como DefaultLAWorkspace.

Selecione uma Assinatura a vincular escolhendo uma na lista suspensa, se a selecionada por padrão não é adequada.

Para Grupo de Recursos, selecione um grupo de recursos existente que contém uma ou mais máquinas virtuais do Azure.

Depois de fornecer as informações necessárias no painel Espaço de Trabalho do Log Analytics, clique em OK.

Enquanto as informações são verificadas e o workspace é criado, você pode acompanhar seu progresso no menu Notificações.

Obter a ID do workspace e a chave

Antes de instalar o Microsoft Monitoring Agent para Windows, você precisa da ID e da chave do seu espaço de trabalho do Log Analytics. Essas informações são exigidas pelo assistente de instalação para configurar adequadamente o agente e garantir que ele pode se comunicar com êxito com o Log Analytics.

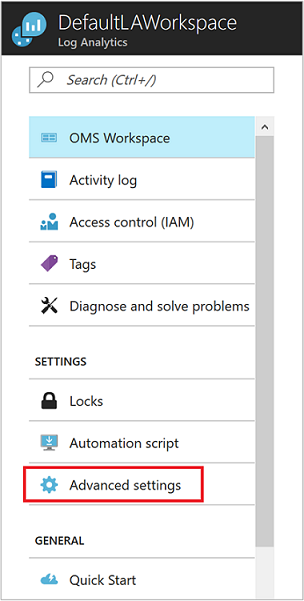

- No portal do Azure, clique em Todos os serviços, encontrado no canto superior esquerdo. Na lista de recursos, digite Log Analytics. Quando você começa a digitar, a lista é filtrada com base em sua entrada. Selecione o Log Analytics.

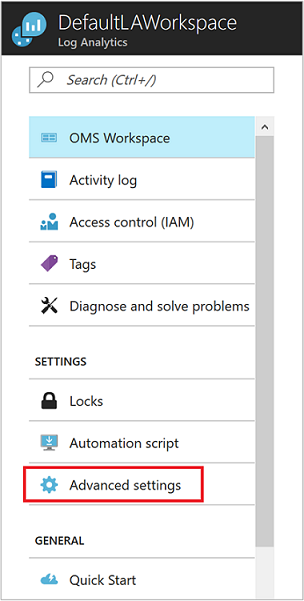

- Na lista de workspaces do Log Analytics, selecione DefaultLAWorkspace criado anteriormente.

- Selecione Configurações avançadas.

- Selecione Fontes Conectadas e depois Servidores Windows.

- O valor à direita da ID do Workspace e Chave Primária. Salve ambos temporariamente – copie e cole ambos em seu editor favorito por enquanto.

Instalar o agente no Windows

As etapas a seguir instalam e configuram o Microsoft Monitoring Agent. Instale esse agente em cada servidor no cluster e indique que você deseja que o agente seja executado na Inicialização do Windows.

- Na página Servidores Windows, selecione a versão apropriada de Baixar Agente do Windows a ser baixada com base na arquitetura do processador do sistema operacional Windows.

- Execute a Instalação para instalar o agente no seu computador.

- Na página de Boas-vindas, clique em Avançar.

- Na página Termos de Licença, leia a licença e clique em Aceito.

- Na página Pasta de Destino, altere ou mantenha a pasta de instalação padrão e clique em Avançar.

- Na página Opções de Instalação do Agente, escolha a opção de conectar o agente ao Azure Log Analytics e clique em Avançar.

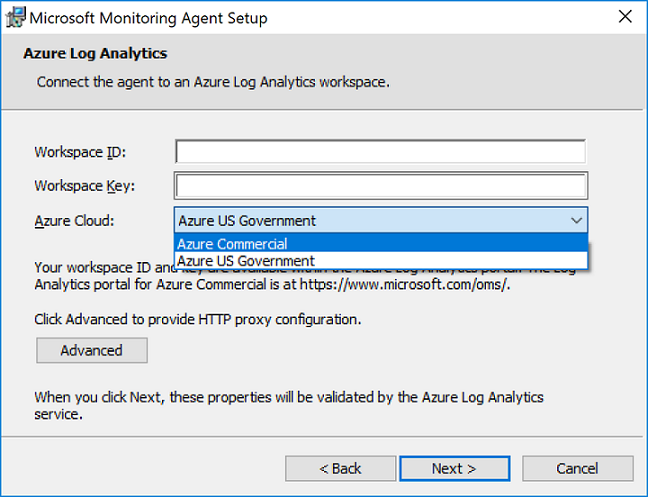

- Na página do Azure Log Analytics, execute o seguinte:

- Cole a ID do Workspace e a Chave do Workspace (Chave Primária) que você copiou anteriormente. a. Caso o computador precise se comunicar por meio de um servidor proxy ao serviço Log Analytics, clique em Avançado e forneça a URL e o número da porta do servidor proxy. Caso seu servidor proxy exija autenticação, digite o nome de usuário e a senha para se autenticar com o servidor proxy e clique em Avançar.

- Clique em Avançar depois de ter terminado de fornecer as configurações necessárias.

- Na página Pronto para Instalar, revise suas escolhas e clique em Instalar.

- Na página Configuração concluída com êxito, clique em Concluir.

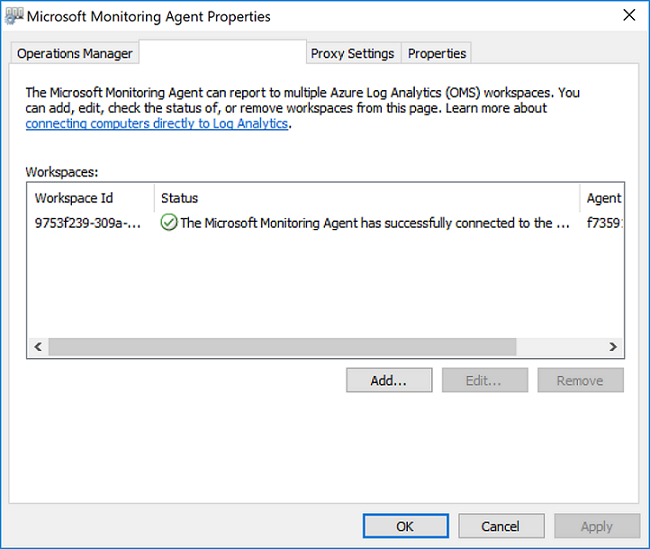

Após concluir, o Microsoft Monitoring Agent aparecerá no Painel de Controle. Você pode revisar sua configuração e verificar se o agente está conectado ao Log Analytics. Quando conectado, na guia Log Analytics do Azure, o agente exibe uma mensagem dizendo: O Microsoft Monitoring Agent conectou-se com êxito ao serviço Log Analytics da Microsoft.

Para entender a configuração com suporte, revise suporte para sistemas operacionais Windows e configuração de firewall de rede.

Configurar alertas usando o Windows Admin Center

No Windows Admin Center, você pode configurar alertas que serão aplicados a todos os servidores em seu workspace do Log Analytics.

Estes são os alertas e suas condições padrão que você pode aceitar:

| Nome do alerta | Condição padrão |

|---|---|

| Utilização da CPU | Mais de 85% por 10 minutos |

| Utilização da capacidade do disco | Mais de 85% por 10 minutos |

| Utilização da memória | Memória disponível inferior a 100 MB por 10 minutos |

| Pulsação | Menos de 2 batimentos por 5 minutos |

| Erro crítico do sistema | Qualquer alerta crítico no log de eventos do sistema do cluster |

| Alerta do serviço de integridade | Qualquer falha do serviço de integridade no cluster |

Depois de configurar os alertas no Windows Admin Center, você poderá vê-los no workspace do Log Analytics no Azure.

Durante esse fluxo de integração, as etapas abaixo estão ocorrendo nos bastidores. Detalhamos como configurá-los caso você deseje configurar manualmente o cluster.

Coletar dados de desempenho e eventos

O Log Analytics pode coletar eventos dos logs de eventos do Windows e de contadores de desempenho que você especificar para análise geração de relatórios de prazo mais longo e realizar uma ação quando determinada condição for detectada. Siga estas etapas para configurar a coleta de eventos do log de eventos do Windows e de vários contadores de desempenho comuns para começar.

- No portal do Azure, clique em Mais serviços encontrado no canto inferior esquerdo. Na lista de recursos, digite Log Analytics. Quando você começa a digitar, a lista é filtrada com base em sua entrada. Selecione o Log Analytics.

- Selecione Configurações avançadas.

- Selecione Dados e, em seguida, Logs de Eventos do Windows.

- Aqui, adicione o canal de eventos do Serviço de Integridade digitando o nome abaixo e clique no sinal de adição +.

Event Channel: Microsoft-Windows-Health/Operational - Na tabela, verifique as severidades Erro e Aviso.

- Clique em Salvar na parte superior da página para salvar a configuração.

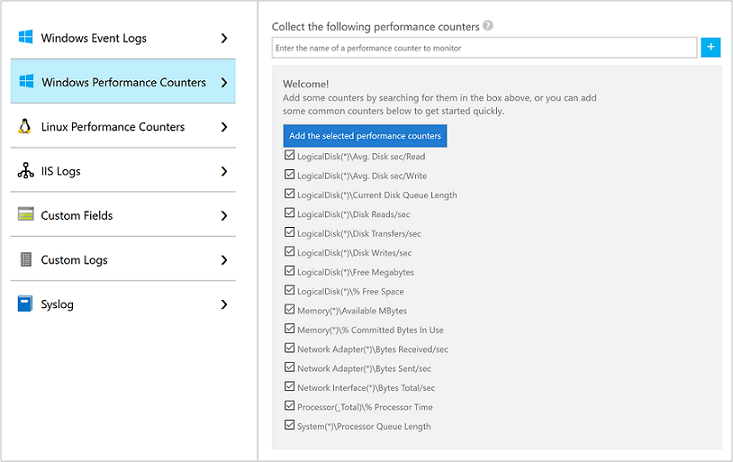

- Selecione Contadores de Desempenho do Windows para habilitar a coleta de contadores de desempenho em um computador Windows.

- Quando você configura os contadores de desempenho do Windows para um novo espaço de trabalho do Log Analytics pela primeira vez, você tem a opção de criar rapidamente vários contadores comuns. Eles são listados com uma caixa de seleção ao lado de cada um.

Clique em Adicionar os contadores de desempenho selecionados. Eles são adicionados e predefinidos com um intervalo de amostragem de coleta de dez segundos. - Clique em Salvar na parte superior da página para salvar a configuração.

Criar alertas com base em dados de log

Se você chegou até aqui, seu cluster deve estar enviando seus logs e contadores de desempenho para o Log Analytics. A próxima etapa é criar regras de alerta que executam automaticamente pesquisas de log em intervalos regulares. Se os resultados da pesquisa de log corresponderem a critérios específicos, um alerta será acionado e enviará uma notificação por email ou texto. Vamos explorar isso abaixo.

Criar uma consulta

Inicie abrindo o portal de Pesquisa de Logs.

- No portal do Azure, clique em Todos os serviços. Na lista de recursos, digite Monitor. Quando você começa a digitar, a lista é filtrada com base em sua entrada. Selecione Monitor.

- No menu de navegação Monitor, selecione Log Analytics, em seguida, selecione um workspace.

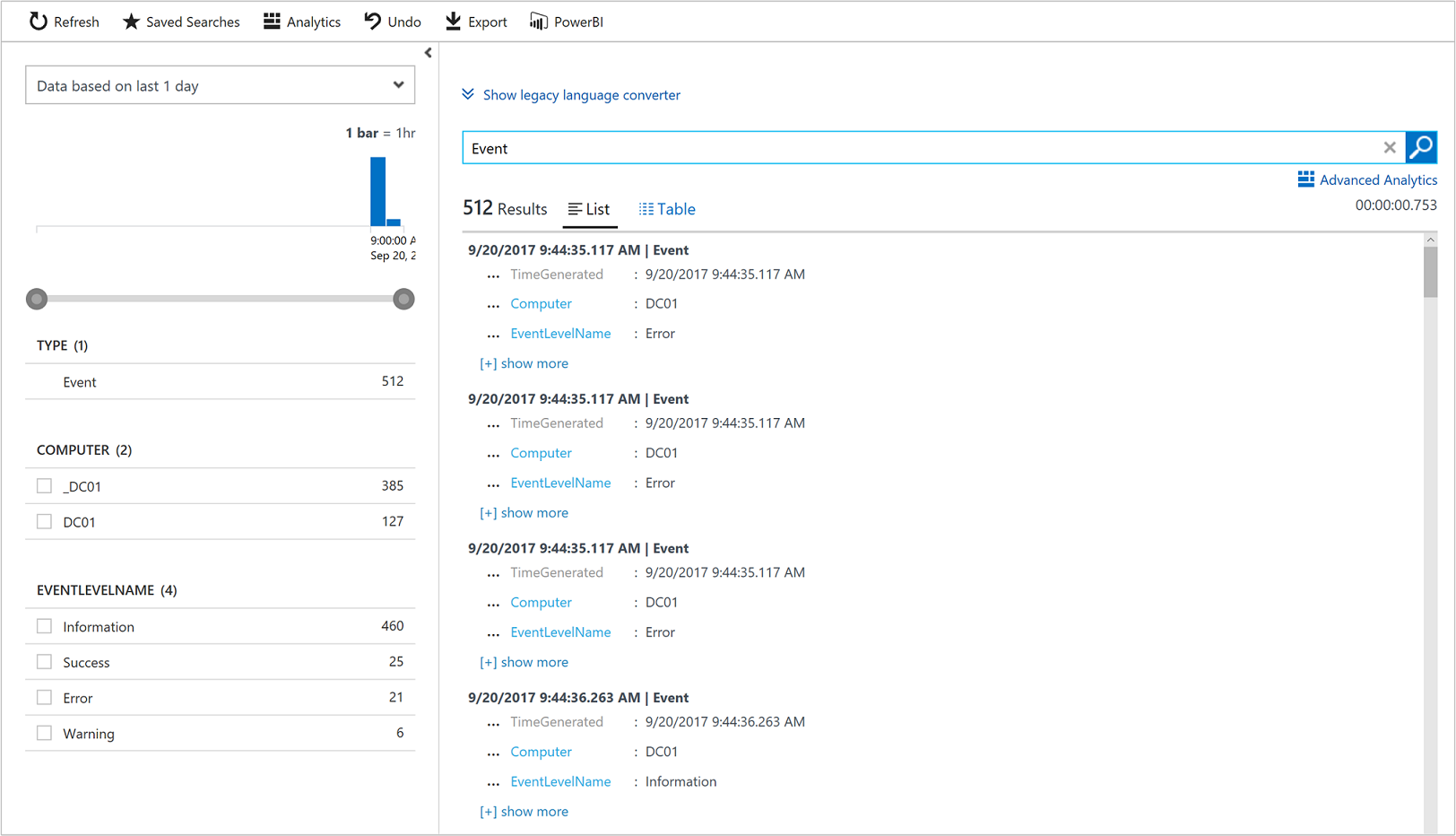

A maneira mais rápida de recuperar alguns dados para trabalhar é uma consulta simples que retorna todos os registros na tabela. Digite as seguintes consultas na caixa de pesquisa e clique no botão de pesquisa.

Event

Os dados são retornados na exibição de lista padrão e você poderá consultar quantos registros foram retornados no total.

No lado esquerdo da tela está o painel de filtro que permite adicionar filtragem à consulta sem modificá-la diretamente. Várias propriedades de registro são exibidas para esse tipo de registro e você pode selecionar um ou mais valores de propriedade para restringir os resultados da pesquisa.

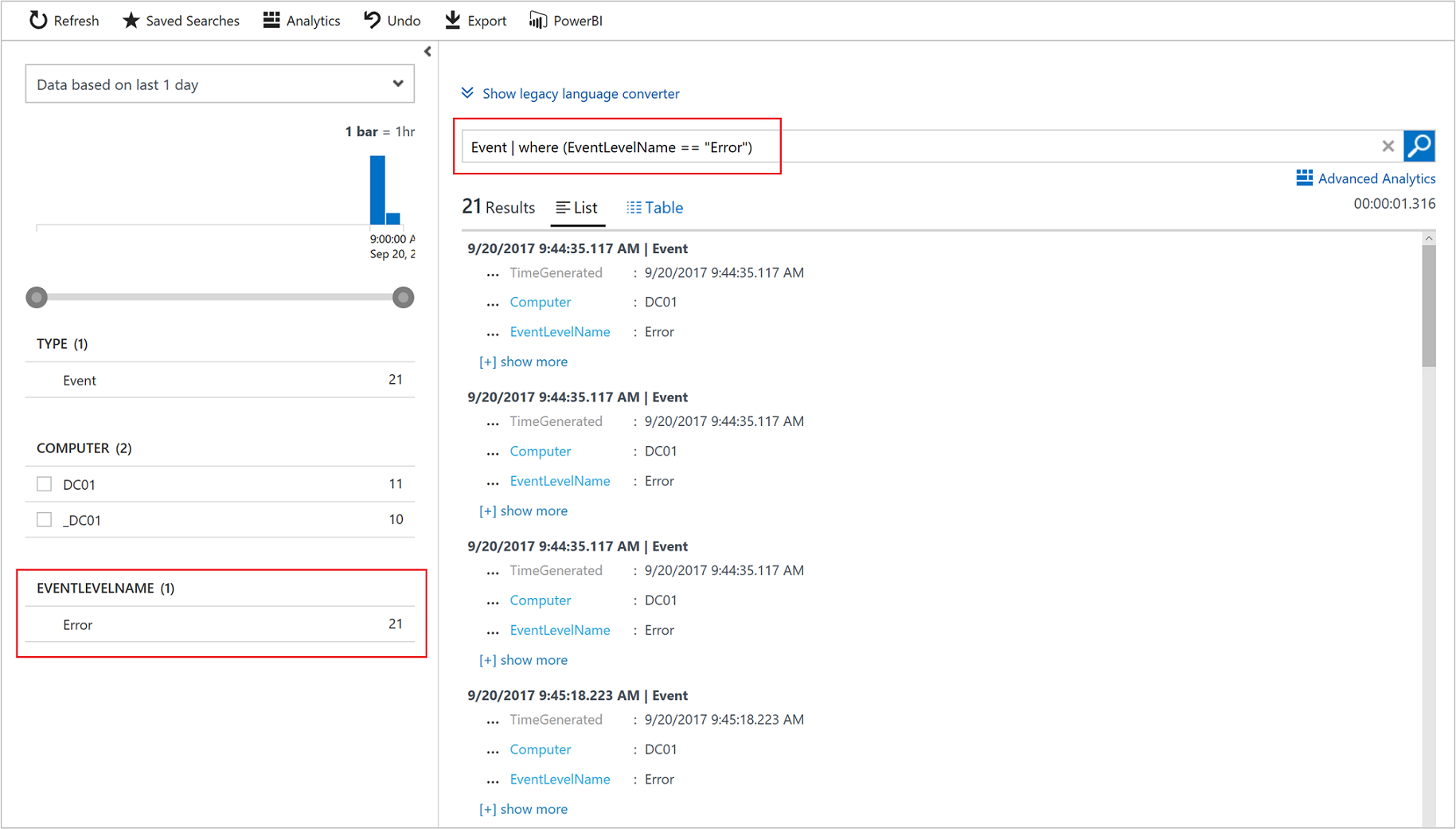

Marque a caixa de seleção ao lado de Erro em EVENTLEVELNAME ou digite o seguinte para limitar os resultados a eventos de erro.

Event | where (EventLevelName == "Error")

Depois que você tiver feito as consultas apropriadas para eventos que são importantes para você, salve-as para a próxima etapa.

Criar alertas

Agora, vamos examinar um exemplo para criar um alerta.

No portal do Azure, clique em Todos os serviços. Na lista de recursos, digite Log Analytics. Quando você começa a digitar, a lista é filtrada com base em sua entrada. Selecione o Log Analytics.

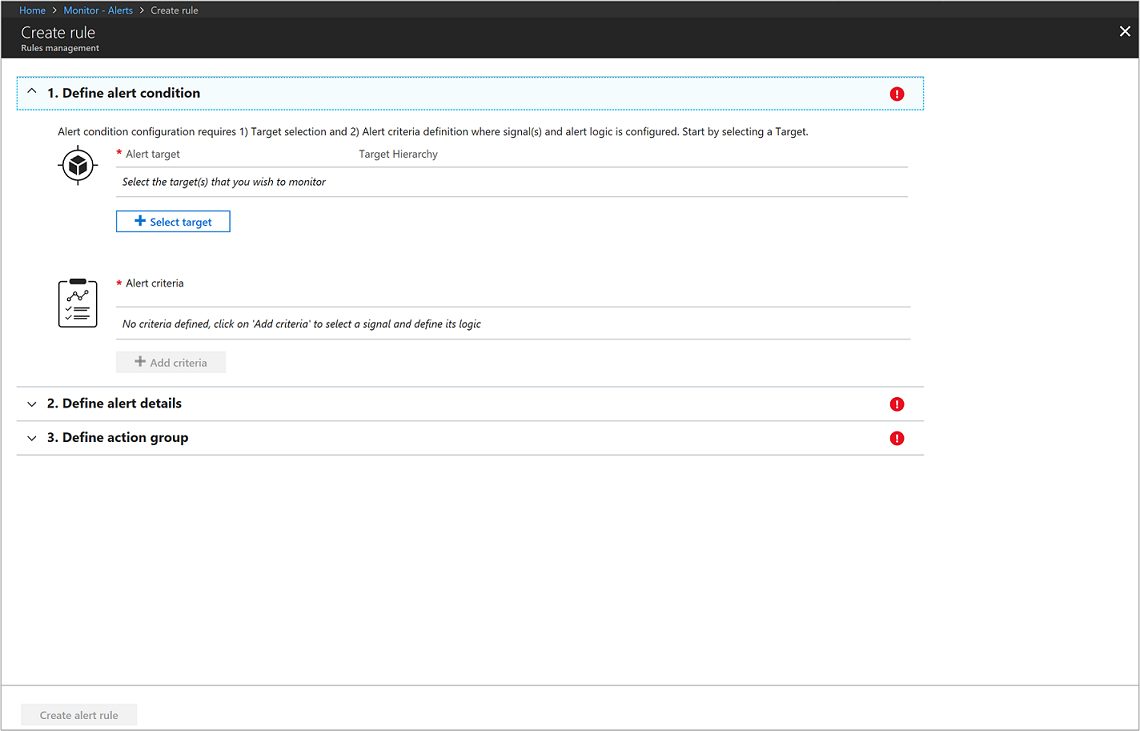

No painel esquerdo, selecione Alertas e, em seguida, clique em Nova Regra de Alerta na parte superior da página para criar um novo alerta.

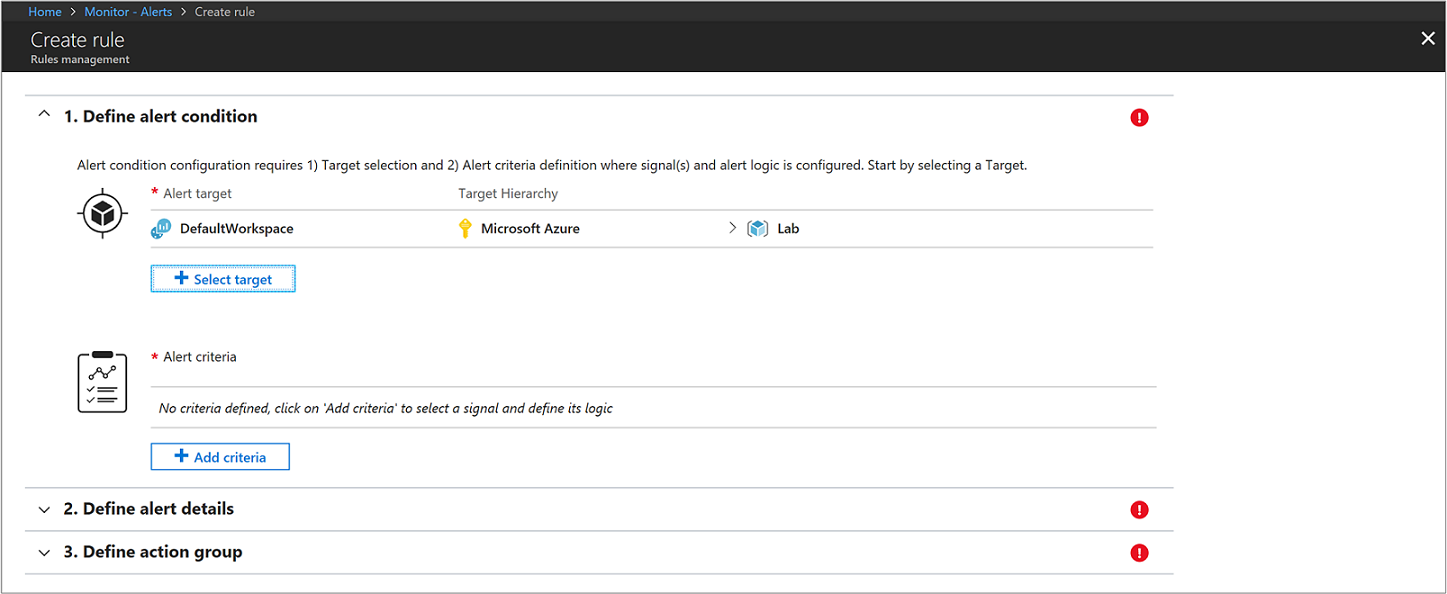

Para a primeira etapa, na seção Criar Alerta você selecionará o espaço de trabalho do Log Analytics como o recurso, pois esse é um sinal de alerta baseado em log. Filtre os resultados, escolhendo a Assinatura específica na lista suspensa, se houver mais de uma, a qual contém o workspace do Log Analytics criado anteriormente. Filtre o Tipo de Recurso, selecionando o Log Analytics na lista suspensa. Por fim, selecione Recurso DefaultLAWorkspace e, em seguida, clique em Concluído.

Na seção Critérios de Alerta, clique em Adicionar Critérios para selecionar a consulta salva e, em seguida, especifique a lógica que a regra de alerta segue.

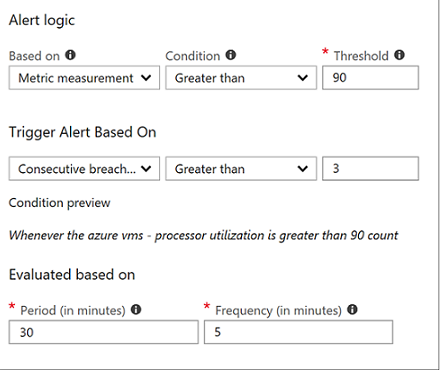

Configure o alerta com as informações a seguir: a. Na lista suspensa Com base em, selecione Medição métrica. Uma medição métrica criará um alerta para cada objeto na consulta com um valor que exceda o limite especificado. b. Para a Condição, selecione Maior que e especifique um limite. c. Em seguida, defina quando disparar o alerta. Por exemplo, você pode selecionar Violações consecutivas e na lista suspensa selecionar Maior que um valor de 3. d. Em Avaliação com base na seção, modifique o valor de Período para 30 minutos e Frequência para 5. A regra executará a cada cinco minutos e retornará registros criados nos últimos 30 minutos em relação à hora atual. Definir o período de tempo para uma janela maior considera uma possível latência de dados, garantindo que a consulta retorne dados para evitar um falso negativo em que o alerta nunca é disparado.

Clique em Concluído para concluir a regra de alerta.

Agora, passando para a segunda etapa, forneça um nome de alerta no campo Nome da regra de alerta, como Alertas de todos os Eventos de Erro. Especifique uma Descrição com detalhes específicos para o alerta e selecione Critical(Sev 0) para o valor de Gravidade das opções fornecidas.

Para ativar imediatamente a regra de alerta na criação, aceite o valor padrão para Habilitar regra após a criação.

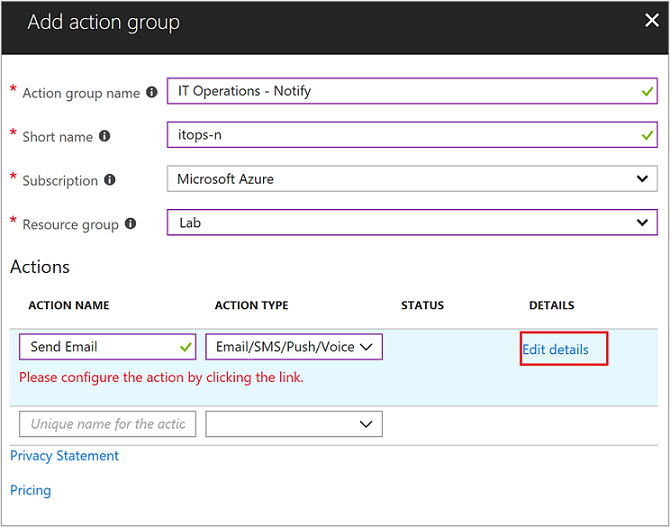

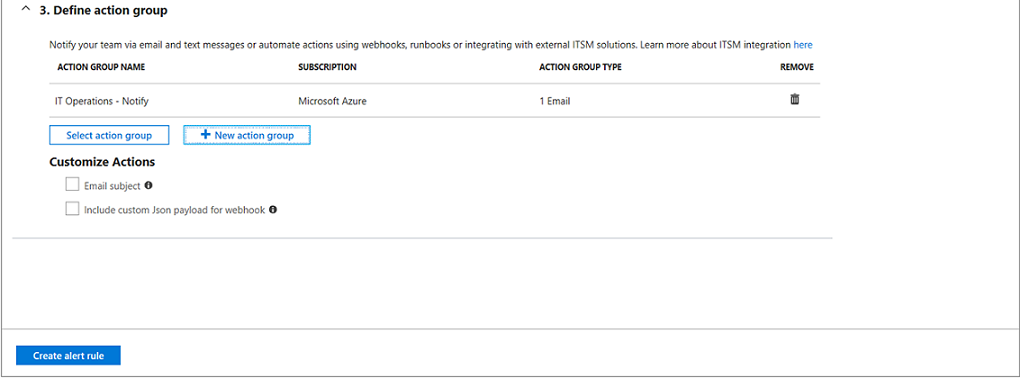

Na terceira e última etapa, você especifica um Grupo de Ações, o qual garantirá que as mesmas ações sejam executadas sempre que um alerta for disparado e poderá ser utilizado para cada regra definida. Configure um novo grupo de ações com as informações a seguir: a. Selecione Novo grupo de ações e o painel Adicionar grupo de ações aparece. b. Para Nome do grupo de ações, especifique um nome como Operações de TI – Notificar e um Nome curto, como itops-n. c. Verifique se os valores padrão para Assinatura e Grupo de recursos estão corretos. Caso contrário, selecione um correto na lista suspensa. d. Na seção Ações, especifique um nome para a ação, como Enviar Email e em Tipo de Ação selecione Email/SMS/Push/Voz na lista suspensa. O painel de propriedades Email/SMS/Push/Voz será aberto à direita para fornecer informações adicionais. e. No painel Email/SMS/Push/Voz, selecione e configure sua preferência. Por exemplo, habilite Email e forneça um endereço SMTP de email válido para o qual entregar a mensagem. f. Clique em OK para salvar suas alterações.

Clique em OK para concluir o grupo de ações.

Clique em Criar regra de alerta para concluir a regra de alerta. Ela começa a ser executada imediatamente.

Exemplo de alerta

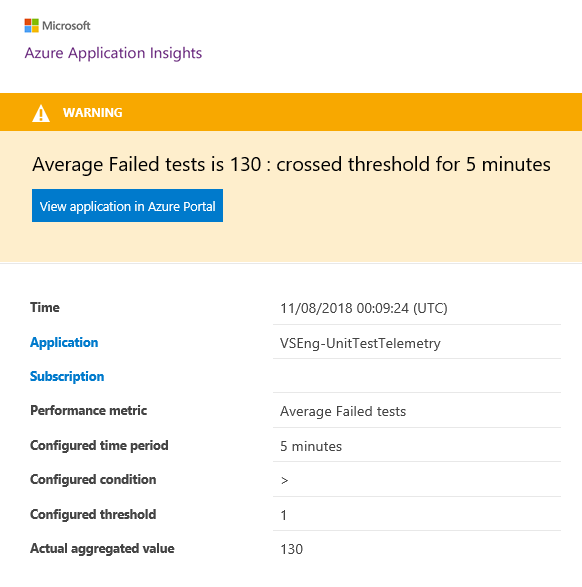

Para referência, é assim que um alerta de exemplo se parece no Azure.

Veja abaixo um exemplo do email que você enviará pelo Azure Monitor:

Referências adicionais

- Visão geral dos Espaços de Armazenamento Diretos

- Para obter informações mais detalhadas, leia a documentação do Azure Monitor.

- Leia isso para obter uma visão geral sobre como se conectar a outros serviços híbridos do Azure.