Descarregamento de SSL com o Application Gateway for Containers - API de Ingresso

Este documento ajuda a configurar um aplicativo de exemplo que usa o recurso Ingress da API de Ingresso:

Fundo

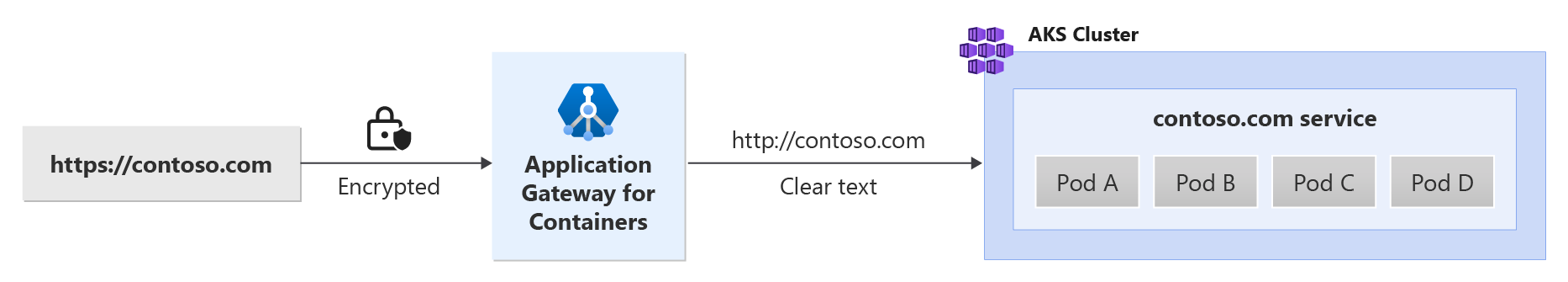

O Application Gateway for Containers permite o descarregamento SSL para um melhor desempenho de back-end. Veja o seguinte cenário de exemplo:

Pré-requisitos

Se você seguir a estratégia de implantação do BYO, certifique-se de configurar os recursos do Application Gateway for Containers e do ALB Controller

Se você seguir a estratégia de implantação gerenciada ALB, certifique-se de provisionar seu controlador ALB e os recursos do Application Gateway for Containers por meio do recurso personalizado ApplicationLoadBalancer.

Implantar um aplicativo HTTPS de exemplo: aplique o seguinte arquivo deployment.yaml em seu cluster para criar um aplicativo Web de exemplo para demonstrar o descarregamento de TLS/SSL.

kubectl apply -f https://raw.githubusercontent.com/MicrosoftDocs/azure-docs/refs/heads/main/articles/application-gateway/for-containers/examples/https-scenario/ssl-termination/deployment.yamlEste comando cria o seguinte no cluster:

- um namespace chamado

test-infra - um serviço chamado

echonotest-infranamespace - uma implantação chamada

echonotest-infranamespace - Um segredo chamado

listener-tls-secretnotest-infranamespace

- um namespace chamado

Implantar os recursos necessários da API de ingresso

- Criar uma Entrada

kubectl apply -f - <<EOF

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: ingress-01

namespace: test-infra

annotations:

alb.networking.azure.io/alb-name: alb-test

alb.networking.azure.io/alb-namespace: alb-test-infra

spec:

ingressClassName: azure-alb-external

tls:

- hosts:

- example.com

secretName: listener-tls-secret

rules:

- host: example.com

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: echo

port:

number: 80

EOF

Nota

Quando o controlador ALB cria os recursos do Application Gateway for Containers em ARM, ele usará a seguinte convenção de nomenclatura para um recurso frontend: fe-8< caracteres gerados aleatoriamente>

Se você quiser alterar o nome do frontend criado no Azure, considere seguir a estratégia traga sua própria implantação.

Quando o recurso de entrada for criado, verifique se o status mostra o nome do host do seu balanceador de carga e se ambas as portas estão escutando solicitações.

kubectl get ingress ingress-01 -n test-infra -o yaml

Exemplo de saída da criação bem-sucedida do Ingress.

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

annotations:

alb.networking.azure.io/alb-frontend: FRONTEND_NAME

alb.networking.azure.io/alb-id: /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourcegroups/yyyyyyyy/providers/Microsoft.ServiceNetworking/trafficControllers/zzzzzz

kubectl.kubernetes.io/last-applied-configuration: |

{"apiVersion":"networking.k8s.io/v1","kind":"Ingress","metadata":{"annotations":{"alb.networking.azure.io/alb-frontend":"FRONTEND_NAME","alb.networking.azure.io/alb-id":"/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourcegroups/yyyyyyyy/providers/Microsoft.ServiceNetworking/trafficControllers/zzzzzz"},"name"

:"ingress-01","namespace":"test-infra"},"spec":{"ingressClassName":"azure-alb-external","rules":[{"host":"example.com","http":{"paths":[{"backend":{"service":{"name":"echo","port":{"number":80}}},"path":"/","pathType":"Prefix"}]}}],"tls":[{"hosts":["example.com"],"secretName":"listener-tls-secret"}]}}

creationTimestamp: "2023-07-22T18:02:13Z"

generation: 2

name: ingress-01

namespace: test-infra

resourceVersion: "278238"

uid: 17c34774-1d92-413e-85ec-c5a8da45989d

spec:

ingressClassName: azure-alb-external

rules:

- host: example.com

http:

paths:

- backend:

service:

name: echo

port:

number: 80

path: /

pathType: Prefix

tls:

- hosts:

- example.com

secretName: listener-tls-secret

status:

loadBalancer:

ingress:

- hostname: xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx.fzyy.alb.azure.com

ports:

- port: 80

protocol: TCP

- port: 443

protocol: TCP

Testar o acesso à aplicação

Agora estamos prontos para enviar algum tráfego para o nosso aplicativo de exemplo, através do FQDN atribuído ao frontend. Use o comando abaixo para obter o FQDN.

fqdn=$(kubectl get ingress ingress-01 -n test-infra -o jsonpath='{.status.loadBalancer.ingress[0].hostname}')

Curling este FQDN deve retornar respostas do back-end conforme configurado no HTTPRoute.

fqdnIp=$(dig +short $fqdn)

curl -vik --resolve example.com:443:$fqdnIp https://example.com

Parabéns, você instalou o ALB Controller, implantou um aplicativo de back-end e roteou o tráfego para o aplicativo via Ingress on Application Gateway for Containers.