Habilitar o Microsoft Defender para armazenamento (clássico)

Este artigo explica como você pode habilitar e configurar o Microsoft Defender for Storage (Classic) em suas assinaturas usando vários modelos, como PowerShell, API REST e outros.

Você também pode atualizar para o novo plano Microsoft Defender for Storage e usar recursos avançados de segurança, incluindo verificação de malware e deteção de ameaças de dados confidenciais. Beneficie-se de uma estrutura de preços mais previsível e granular que cobra por conta de armazenamento, com custos extras para transações de alto volume. Este novo plano de preços também engloba todos os novos recursos de segurança e deteções.

Nota

Se você estiver usando o Defender for Storage (clássico) com preços por transação ou por conta de armazenamento, precisará migrar para o novo plano do Defender for Storage para acessar esses recursos e preços. Saiba mais sobre como migrar para o novo plano do Defender for Storage.

O Microsoft Defender for Storage é uma camada nativa do Azure de inteligência de segurança que deteta tentativas incomuns e potencialmente prejudiciais de acessar ou explorar suas contas de armazenamento. Ele usa recursos avançados de deteção de ameaças e dados do Microsoft Threat Intelligence para fornecer alertas de segurança contextuais. Esses alertas também incluem passos para mitigar as ameaças detetadas e evitar ataques futuros.

O Microsoft Defender for Storage analisa continuamente as transações dos serviços Azure Blob Storage, Azure Data Lake Storage e Azure Files . Quando são detetadas atividades potencialmente maliciosas, são gerados alertas de segurança. Os alertas são mostrados no Microsoft Defender for Cloud com os detalhes da atividade suspeita, as etapas de investigação apropriadas, as ações de correção e as recomendações de segurança.

A telemetria analisada do Armazenamento de Blobs do Azure inclui tipos de operação como Obter Blob, Colocar Blob, Obter ACL de Contêiner, Listar Blobs e Obter Propriedades de Blob. Exemplos de tipos de operação de Arquivos do Azure analisados incluem Obter Arquivo, Criar Arquivo, Listar Arquivos, Obter Propriedades de Arquivo e Colocar Intervalo.

O Defender for Storage classic não acessa os dados da conta de armazenamento e não afeta seu desempenho.

Saiba mais sobre os benefícios, recursos e limitações do Defender for Storage. Você também pode saber mais sobre o Defender for Storage no episódio do Defender for Storage da série de vídeos Defender for Cloud in the Field.

Disponibilidade

| Aspeto | Detalhes |

|---|---|

| Estado de lançamento: | Disponibilidade geral (GA) |

| Preços: | O Microsoft Defender for Storage é cobrado conforme mostrado nos detalhes de preços e nos planos do Defender no portal do Azure |

| Tipos de armazenamento protegidos: | Armazenamento de Blobs (Standard/Premium StorageV2, Blobs de Bloco) Arquivos do Azure (sobre API REST e SMB) Azure Data Lake Storage Gen2 (contas Standard/Premium com namespaces hierárquicos habilitados) |

| Nuvens: |

Configurar o Microsoft Defender para armazenamento (clássico)

Configurar preços por transação para uma subscrição

Para os preços por transação do Defender for Storage, recomendamos que você habilite o Defender for Storage para cada assinatura, para que todas as contas de armazenamento novas e existentes sejam protegidas. Se quiser proteger apenas contas específicas, configure o Defender for Storage para cada conta.

Você pode configurar o Microsoft Defender for Storage em suas assinaturas de várias maneiras:

Modelo Terraform

Para habilitar o Microsoft Defender for Storage no nível de assinatura com preços por transação usando um modelo Terraform, adicione este trecho de código ao seu modelo com sua ID de parent_id assinatura como valor:

resource "azapi_resource" "symbolicname" {

type = "Microsoft.Security/pricings@2022-03-01"

name = "StorageAccounts"

parent_id = "<subscriptionId>"

body = jsonencode({

properties = {

pricingTier = "Standard"

subPlan = "PerTransaction"

}

})

}

Para desativar o plano, defina o valor da pricingTier propriedade como Free e remova-a subPlan .

Saiba mais sobre a referência AzAPI do modelo ARM.

Modelo de bíceps

Para habilitar o Microsoft Defender for Storage no nível de assinatura com preços por transação usando o Bicep, adicione o seguinte ao seu modelo Bicep:

resource symbolicname 'Microsoft.Security/pricings@2022-03-01' = {

name: 'StorageAccounts'

properties: {

pricingTier: 'Standard'

subPlan: 'PerTransaction'

}

}

Para desativar o plano, defina o valor da pricingTier propriedade como Free e remova-a subPlan .

Saiba mais sobre a referência AzAPI do modelo Bicep.

Modelo ARM

Para habilitar o Microsoft Defender for Storage no nível de assinatura com preços por transação usando um modelo ARM, adicione este trecho JSON à seção de recursos do seu modelo ARM:

{

"type": "Microsoft.Security/pricings",

"apiVersion": "2022-03-01",

"name": "StorageAccounts",

"properties": {

"pricingTier": "Standard",

"subPlan": "PerTransaction"

}

}

Para desativar o plano, defina o valor da pricingTier propriedade como Free e remova-a subPlan .

Saiba mais sobre a referência AzAPI do modelo ARM.

PowerShell

Para habilitar o Microsoft Defender for Storage no nível de assinatura com preços por transação usando o PowerShell:

Se ainda não o tiver, instale o módulo Azure Az PowerShell.

Use o

Connect-AzAccountcmdlet para entrar em sua conta do Azure. Saiba mais sobre como entrar no Azure com o Azure PowerShell.Use estes comandos para registrar sua assinatura do Microsoft Defender for Cloud Resource Provider:

Set-AzContext -Subscription <subscriptionId> Register-AzResourceProvider -ProviderNamespace 'Microsoft.Security'Substitua

<subscriptionId>pelo seu ID de subscrição.Habilite o Microsoft Defender for Storage para sua assinatura com o

Set-AzSecurityPricingcmdlet:Set-AzSecurityPricing -Name "StorageAccounts" -PricingTier "Standard"

Gorjeta

Você pode usar o GetAzSecurityPricing (Az_Security) para ver todos os planos do Defender for Cloud habilitados para a assinatura.

Para desativar o plano, defina o valor da -PricingTier propriedade como Free.

Saiba mais sobre como usar o PowerShell com o Microsoft Defender for Cloud.

CLI do Azure

Para habilitar o Microsoft Defender for Storage no nível de assinatura com preços por transação usando a CLI do Azure:

Se ainda não a tiver, instale a CLI do Azure.

Use o

az logincomando para entrar em sua conta do Azure. Saiba mais sobre como entrar no Azure com a CLI do Azure.Use estes comandos para definir o ID e o nome da assinatura:

az account set --subscription "<subscriptionId or name>"Substitua

<subscriptionId>pelo seu ID de subscrição.Habilite o Microsoft Defender for Storage para sua assinatura com o

az security pricing createcomando:az security pricing create -n StorageAccounts --tier "standard"

Gorjeta

Você pode usar o az security pricing show comando para ver todos os planos do Defender for Cloud habilitados para a assinatura.

Para desativar o plano, defina o valor da -tier propriedade como free.

Saiba mais sobre o az security pricing create comando.

API REST

Para habilitar o Microsoft Defender for Storage no nível de assinatura com preços por transação usando a API REST do Microsoft Defender for Cloud, crie uma solicitação PUT com este ponto de extremidade e corpo:

PUT https://management.azure.com/subscriptions/{subscriptionId}/providers/Microsoft.Security/pricings/StorageAccounts?api-version=2022-03-01

{

"properties": {

"pricingTier": "Standard",

"subPlan": "PerTransaction"

}

}

Substitua {subscriptionId} pelo seu ID de subscrição.

Para desativar o plano, defina o valor da -pricingTier propriedade como Free e remova o subPlan parâmetro.

Saiba mais sobre a atualização dos planos do Defender com a API REST em HTTP, Java, Go e JavaScript.

Configurar preços por transação para uma conta de armazenamento

Você pode configurar o Microsoft Defender for Storage com preços por transação em suas contas de várias maneiras:

Modelo ARM

Para habilitar o Microsoft Defender for Storage para uma conta de armazenamento específica com preços por transação usando um modelo ARM, use o modelo do Azure preparado.

Se você quiser desativar o Defender for Storage na conta:

- Inicie sessão no portal do Azure.

- Navegue para a sua conta de armazenamento.

- Na seção Segurança + rede do menu Conta de armazenamento, selecione Microsoft Defender for Cloud.

- Selecione Desativar.

PowerShell

Para habilitar o Microsoft Defender for Storage para uma conta de armazenamento específica com preços por transação usando o PowerShell:

Se ainda não o tiver, instale o módulo Azure Az PowerShell.

Use o cmdlet Connect-AzAccount para entrar na sua conta do Azure. Saiba mais sobre como entrar no Azure com o Azure PowerShell.

Habilite o Microsoft Defender for Storage para a conta de armazenamento desejada com o

Enable-AzSecurityAdvancedThreatProtectioncmdlet:Enable-AzSecurityAdvancedThreatProtection -ResourceId "/subscriptions/<subscription-id>/resourceGroups/<resource-group>/providers/Microsoft.Storage/storageAccounts/<storage-account>/"Substitua

<subscriptionId>,<resource-group>e<storage-account>pelos valores para o seu ambiente.

Se quiser desabilitar o preço por transação para uma conta de armazenamento específica, use o Disable-AzSecurityAdvancedThreatProtection cmdlet:

Disable-AzSecurityAdvancedThreatProtection -ResourceId "/subscriptions/<subscription-id>/resourceGroups/<resource-group>/providers/Microsoft.Storage/storageAccounts/<storage-account>/"

Saiba mais sobre como usar o PowerShell com o Microsoft Defender for Cloud.

CLI do Azure

Para habilitar o Microsoft Defender for Storage para uma conta de armazenamento específica com preços por transação usando a CLI do Azure:

Se ainda não a tiver, instale a CLI do Azure.

Use o

az logincomando para entrar em sua conta do Azure. Saiba mais sobre como entrar no Azure com a CLI do Azure.Habilite o Microsoft Defender for Storage para sua assinatura com o

az security atp storage updatecomando:az security atp storage update \ --resource-group <resource-group> \ --storage-account <storage-account> \ --is-enabled true

Gorjeta

Você pode usar o comando para ver se o az security atp storage show Defender for Storage está habilitado em uma conta.

Para desativar o Microsoft Defender for Storage para sua assinatura, use o az security atp storage update comando:

az security atp storage update \

--resource-group <resource-group> \

--storage-account <storage-account> \

--is-enabled false

Saiba mais sobre o comando az security atp storage .

Excluir uma conta de armazenamento de uma assinatura protegida no plano por transação

Quando você habilita o Microsoft Defender for Storage em uma assinatura para o preço por transação, todas as contas atuais e futuras do Armazenamento do Azure nessa assinatura são protegidas. Você pode excluir contas de armazenamento específicas das proteções do Defender for Storage usando o portal do Azure, o PowerShell ou a CLI do Azure.

Recomendamos que você habilite o Defender for Storage em toda a assinatura para proteger todas as contas de armazenamento existentes e futuras nela. No entanto, há alguns casos em que as pessoas querem excluir contas de armazenamento específicas da proteção do Defender.

A exclusão de contas de armazenamento de subscrições protegidas exige que você:

- Adicione uma tag para bloquear a ativação da assinatura.

- Desative o Defender for Storage (clássico).

Nota

Considere atualizar para o novo plano do Defender for Storage se tiver contas de armazenamento que gostaria de excluir do plano clássico do Defender for Storage. Você não só economizará em custos para contas com transações pesadas, mas também terá acesso a recursos de segurança aprimorados. Saiba mais sobre os benefícios de migrar para o novo plano.

As contas de armazenamento excluídas no clássico do Defender for Storage não são excluídas automaticamente quando você migra para o novo plano.

Excluir uma proteção de conta do Armazenamento do Azure em uma assinatura com preços por transação

Para excluir uma conta de Armazenamento do Azure do Microsoft Defender for Storage (clássico), você pode usar:

Usar o PowerShell para excluir uma conta de Armazenamento do Azure

Se você não tiver o módulo Azure Az PowerShell instalado, instale-o usando as instruções da documentação do Azure PowerShell.

Usando uma conta autenticada, conecte-se ao Azure com o cmdlet, conforme explicado em Entrar com o

Connect-AzAccountAzure PowerShell.Defina a tag AzDefenderPlanAutoEnable na conta de armazenamento com o cmdlet (substitua

Update-AzTagResourceId pelo ID de recurso da conta de armazenamento relevante):Update-AzTag -ResourceId <resourceID> -Tag @{"AzDefenderPlanAutoEnable" = "off"} -Operation MergeSe você pular esta etapa, seus recursos não marcados continuarão recebendo atualizações diárias da política de habilitação de nível de assinatura. Essa política habilita o Defender for Storage novamente na conta. Saiba mais sobre tags em Usar tags para organizar seus recursos do Azure e hierarquia de gerenciamento.

Desative o Microsoft Defender for Storage para a conta desejada na assinatura relevante com o

Disable-AzSecurityAdvancedThreatProtectioncmdlet (usando a mesma ID de recurso):Disable-AzSecurityAdvancedThreatProtection -ResourceId <resourceId>

Usar a CLI do Azure para excluir uma conta de Armazenamento do Azure

Se você não tiver a CLI do Azure instalada, instale-a usando as instruções da documentação da CLI do Azure.

Usando uma conta autenticada, conecte-se ao Azure com o comando, conforme explicado em Entrar com a

loginCLI do Azure e insira suas credenciais de conta quando solicitado:az loginDefina a tag AzDefenderPlanAutoEnable na conta de armazenamento com o

tag updatecomando (substitua o ResourceId pelo ID do recurso da conta de armazenamento relevante):az tag update --resource-id MyResourceId --operation merge --tags AzDefenderPlanAutoEnable=offSe você pular esta etapa, seus recursos não marcados continuarão recebendo atualizações diárias da política de habilitação de nível de assinatura. Essa política habilita o Defender for Storage novamente na conta.

Gorjeta

Saiba mais sobre tags em az tag.

Desative o Microsoft Defender for Storage para a conta desejada na assinatura relevante com o

security atp storagecomando (usando a mesma ID de recurso):az security atp storage update --resource-group MyResourceGroup --storage-account MyStorageAccount --is-enabled false

Excluir uma conta do Armazenamento do Azure Databricks

Excluir um espaço de trabalho Databricks ativo

O Microsoft Defender for Storage pode excluir contas de armazenamento de espaço de trabalho Databricks ativas específicas, quando o plano já estiver habilitado em uma assinatura.

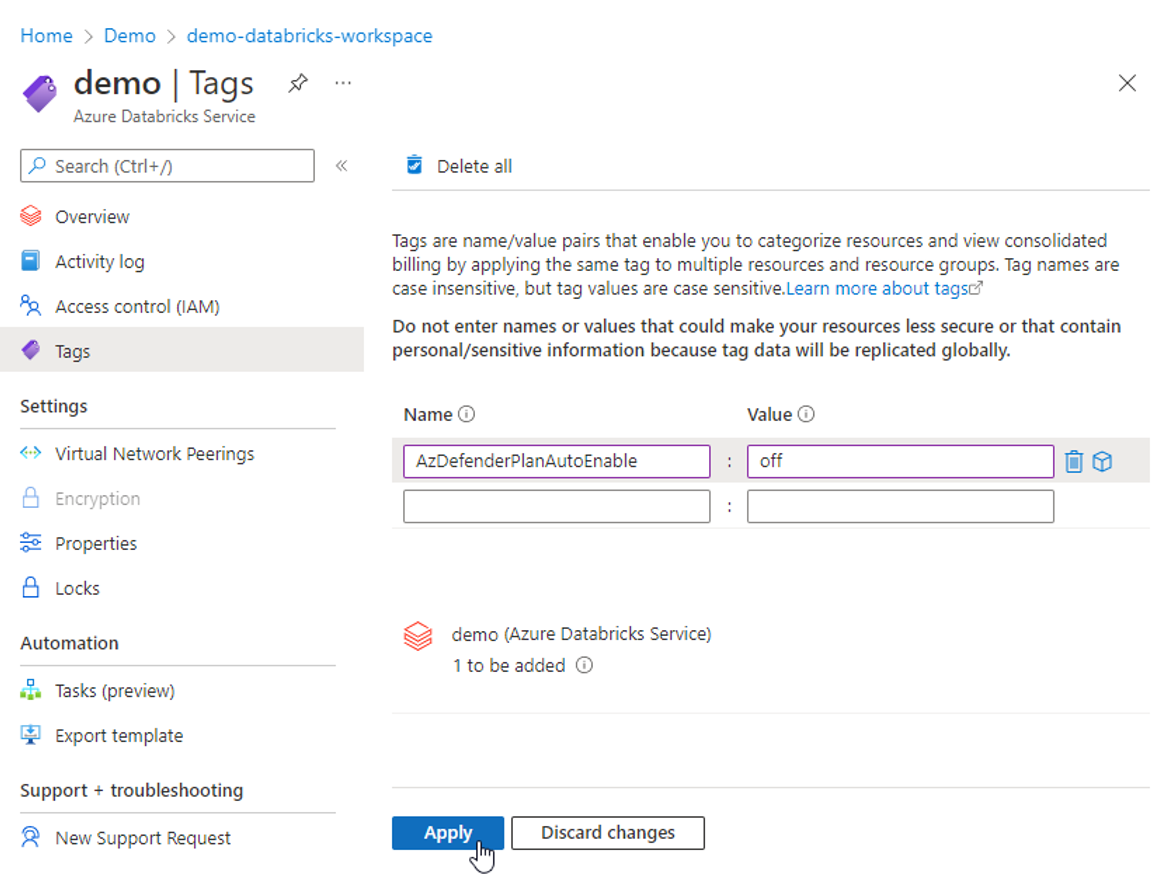

Para excluir um espaço de trabalho Databricks ativo:

Inicie sessão no portal do Azure.

Navegue até Tags do Azure Databricks>

Your Databricks workspace>.No campo Nome, digite

AzDefenderPlanAutoEnable.No campo Valor, insira

offe selecione Aplicar.

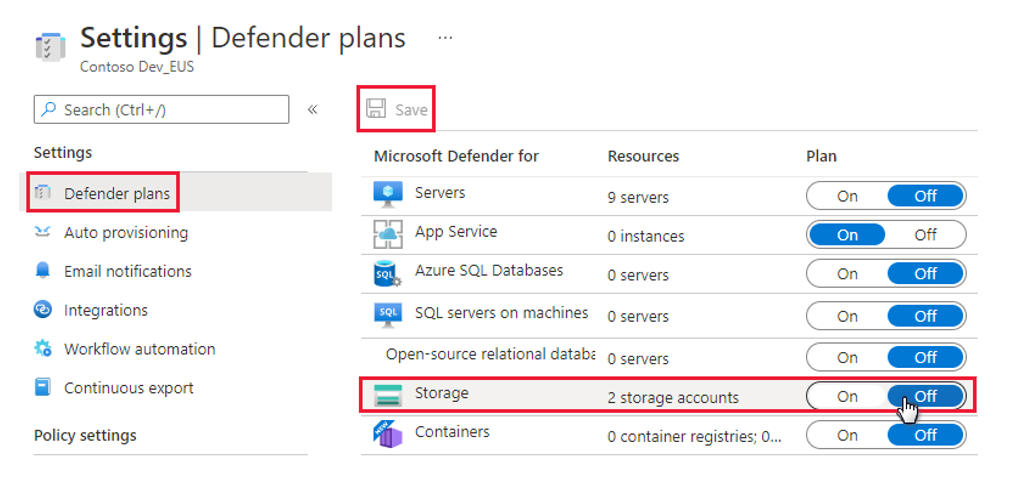

Navegue até as configurações>

Your subscriptiondo Microsoft Defender for Cloud>Environment.Desative o plano do Defender for Storage e selecione Salvar.

Reative o Defender for Storage (clássico) usando um dos métodos suportados (não é possível habilitar o Defender for Storage clássico no portal do Azure).

As tags são herdadas pela conta Armazenamento do espaço de trabalho Databricks e impedem que o Defender for Storage seja ativado.

Nota

As tags não podem ser adicionadas diretamente à conta do Armazenamento Databricks ou ao Grupo de Recursos Gerenciados.

Impedir a ativação automática em uma nova conta de armazenamento do espaço de trabalho Databricks

Ao criar um novo espaço de trabalho Databricks, você tem a capacidade de adicionar uma marca que impede que sua conta do Microsoft Defender for Storage seja ativada automaticamente.

Para impedir a ativação automática em uma nova conta de armazenamento do espaço de trabalho Databricks:

Siga estas etapas para criar um novo espaço de trabalho do Azure Databricks.

No separador Etiquetas, introduza uma etiqueta denominada

AzDefenderPlanAutoEnable.Insira o valor

off.

Continue seguindo as instruções para criar seu novo espaço de trabalho do Azure Databricks.

A conta do Microsoft Defender for Storage herda a marca do espaço de trabalho Databricks, que impede que o Defender for Storage seja ativado automaticamente.

Próximos passos

- Confira os alertas para o Armazenamento do Azure

- Saiba mais sobre os recursos e benefícios do Defender for Storage

- Confira as perguntas comuns sobre o Defender for Storage classic.